Cómo hackear la cuenta de Instagram de alguien sin encuesta (sin contraseña)

Publicado: 2024-01-15Con el aumento de la popularidad de Instagram, ha habido un aumento correspondiente en los intentos de comprometer las cuentas de Instagram.

El ámbito digital está plagado de riesgos de ciberseguridad, e incluso se infiltran en plataformas sociales ampliamente utilizadas como Instagram.

Proteger el uso de estas plataformas por parte de sus hijos es primordial para protegerlos de contenido dañino e individuos potencialmente peligrosos.

Si bien se le puede pasar por la cabeza piratear la cuenta de Instagram de su hijo, no es aconsejable.

Esta búsqueda puede resultar compleja y desafiante sin las credenciales de inicio de sesión necesarias.

Esta guía presenta enfoques alternativos y más seguros para obtener acceso a cuentas de Instagram.

Continúe leyendo para aprender cómo hackear la cuenta de Instagram de alguien sin encuesta ni contraseña.

Cómo hackear la cuenta de Instagram de alguien sin encuesta (sin contraseña)

Herramientas de hackeo para Instagram

1. xMobi: una solución reconocida

xMobi ha obtenido un reconocimiento significativo por su notable capacidad para ayudar a los usuarios a acceder de forma rápida y sin esfuerzo a cuentas de Instagram.

La eficiencia de la aplicación está bien considerada dentro de la industria.

Esta herramienta es útil para personas que pueden encontrar los aspectos técnicos de la piratería algo desalentadores.

La funcionalidad de xMobi es sencilla: ingresa el nombre de usuario de la cuenta de Instagram específica de la que deseas información.

> > Hackear su Instagram aquí < <

Un cuadro de texto designado en el sitio web de xMobi le permite ingresar el nombre de usuario.

Este servicio es increíblemente conveniente para quienes buscan recopilar información rápidamente.

Una característica esencial de xMobi es su fuerte énfasis en mantener el anonimato del usuario.

Esto garantiza que pueda acceder a cuentas privadas sin revelar su identidad.

En el clima digital actual, la privacidad es primordial y xMobi toma medidas adicionales para garantizar la seguridad de su información personal durante todo el proceso.

xMobi no es sólo una aplicación eficiente; también prioriza su privacidad y conveniencia.

Su posición en la industria se basa en su diseño fácil de usar y su compromiso de proporcionar una forma confiable y segura de acceder a la información deseada.

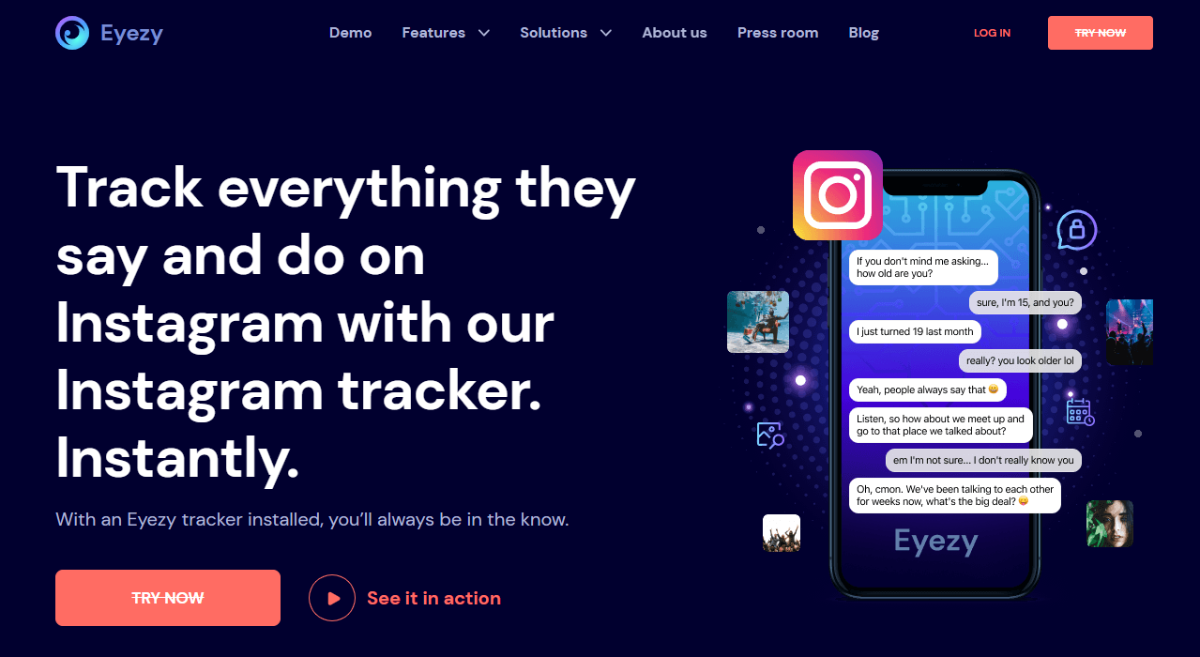

2. EyeZy: solución de monitorización moderna

Para aquellos atraídos por un diseño contemporáneo y futurista, eyeZy es la opción perfecta.

La meticulosa atención a los detalles del diseño se hace evidente inmediatamente al visitar su sitio web.

> > Hackear su Instagram aquí < <

La experiencia del usuario es perfecta y cuenta con explicaciones completas de las funciones de la aplicación.

Con eyeZy, la monitorización remota de múltiples dispositivos se puede realizar de forma discreta.

El proceso de configuración es simple: cree una cuenta, obtenga una membresía, descargue la aplicación en el dispositivo de destino y estará listo para comenzar.

El panel de eyeZy permite monitorear las actividades de Instagram, incluidos chats, fotos y actualizaciones de feeds.

Además, la aplicación amplía su alcance a interacciones en varias plataformas de redes sociales.

eyeZy garantiza su privacidad y seguridad mientras realiza tareas de monitoreo.

Su servicio de atención al cliente 24 horas al día, 7 días a la semana, está disponible para abordar cualquier consulta o inquietud.

La aplicación funciona sin problemas en dispositivos Android e iOS y ofrece actualizaciones constantes sobre las acciones del dispositivo objetivo.

Si busca una solución poderosa para proteger a sus seres queridos, eyeZy ofrece una opción integral.

3. Adivinar contraseña

En el panorama digital contemporáneo, una de las principales amenazas a la seguridad en línea gira en torno a los piratas informáticos que intentan acceder no autorizados a las cuentas de los usuarios.

Entre las tácticas frecuentemente empleadas por los ciberdelincuentes se encuentra la “adivinación de contraseñas”.

Esta técnica implica pruebas repetidas de varias contraseñas para violar una cuenta.

Aunque adivinar una contraseña puede parecer sencillo y poco sofisticado, no se debe subestimar su eficacia.

Dada la gran cantidad de cuentas en plataformas como Instagram, la probabilidad de encontrar una cuenta con una contraseña débil o fácilmente predecible es sustancial.

Se estima que muchos usuarios todavía dependen de contraseñas comunes como "1234" o "contraseña".

Si un pirata informático adivina con éxito una contraseña, puede acceder a una cuenta y controlar su contenido y elementos.

Por ejemplo, si un atacante adivina con precisión la contraseña de una cuenta de Instagram, podría hacer un mal uso de ella para publicar contenido inapropiado, enviar mensajes a seguidores o acceder a datos personales confidenciales.

4. Registro de teclas

El software Keylogger está diseñado para monitorear y registrar cada pulsación de tecla que ejecuta un usuario en su computadora.

Este software puede introducirse en una computadora sin el conocimiento del usuario, a menudo a través de archivos adjuntos de correo electrónico maliciosos o descargas de fuentes no confiables.

Una vez instalados, los keyloggers capturan datos confidenciales como contraseñas y detalles financieros.

Esta información se envía a los ciberatacantes, lo que les permite comprometer cuentas o cometer robo de identidad.

En el contexto de las cuentas de Instagram, los piratas informáticos pueden utilizar registradores de pulsaciones de teclas para capturar la información de inicio de sesión del propietario de la cuenta.

Con estos datos, pueden iniciar sesión en la cuenta, potencialmente distribuir contenido no autorizado, acceder a mensajes privados y obtener información personal.

Desafortunadamente, eliminar un keylogger puede resultar complejo.

Estos programas a menudo funcionan en segundo plano, lo que dificulta que los usuarios promedio los detecten y desinstalen.

A menudo se necesita experiencia profesional para eliminar un registrador de pulsaciones de teclas y garantizar la seguridad de la computadora.

Preguntas frecuentes

¿Cómo ha transformado Instagram la forma en que interactuamos con el mundo?

Instagram ha remodelado profundamente la forma en que nos relacionamos con nuestro entorno, marcando el comienzo de un cambio de paradigma que nos permite intercambiar sin problemas nuestras experiencias de vida, mantener conexiones con las personas cercanas a nosotros y permanecer en sintonía con las últimas tendencias y eventos que dan forma a nuestro panorama global.

¿Por qué el aumento de la popularidad de Instagram ha dado lugar a un aumento notable de los intentos de acceso no autorizado por parte de los piratas informáticos?

La creciente popularidad de Instagram ha atraído inherentemente la atención de piratas informáticos maliciosos que ven la plataforma como un objetivo atractivo, lo que ilustra la cruda realidad de las crecientes amenazas cibernéticas que persisten incluso dentro de los ámbitos de plataformas reconocidas y ampliamente utilizadas.

¿Qué preocupaciones principales deberían tener los padres con respecto a la participación de sus hijos en Instagram?

Los padres tienen la tarea de garantizar la seguridad en línea de sus hijos, lo que requiere un enfoque meticuloso para protegerlos de contenidos peligrosos e interacciones potencialmente dañinas.

Es pertinente señalar que, debido a la naturaleza intrincada de Instagram, cualquier intento de violar la cuenta de un niño mediante acceso no autorizado es decididamente desaconsejable.

¿Qué estrategias pueden emplear las personas para acceder de forma segura a la cuenta de Instagram de alguien?

En lugar de recurrir a peligrosos intentos de piratería informática, tenemos a nuestra disposición vías más seguras y éticas.

Las alternativas dignas de mención incluyen el uso de aplicaciones de piratería especializadas como xMobi y eyeZy o la consideración de enfoques como la conjetura de contraseñas y el registro de teclas.

Sin embargo, esto último debe abordarse con cautela y con una comprensión clara de sus implicaciones legales y éticas.

Conclusión

El profundo impacto de Instagram en nuestras vidas va acompañado de mayores preocupaciones de seguridad debido al aumento de los intentos de piratería en la plataforma.

Los padres desempeñan un papel crucial a la hora de garantizar que sus hijos tengan experiencias seguras en línea. Si bien piratear cuentas de Instagram puede resultar tentador, es esencial reconocer sus riesgos y explorar métodos alternativos.

Las aplicaciones de piratería segura como xMobi y EyeZy brindan un acceso confiable, mientras que las técnicas de adivinación de contraseñas y registro de teclas son opciones potenciales.

Estas aplicaciones también han aparecido en otros sitios web de renombre como Deccan Herald , EarthWeb y The Small Business Blog .

Mantenerse bien informado y atento a las ciberamenazas es esencial para mantener la seguridad y la privacidad en línea. ¡Esperamos que esta guía sobre cómo hackear las cuentas de Instagram de alguien te haya ayudado!