Alles, was Sie über SIM-Swap-Angriffe wissen müssen

Veröffentlicht: 2020-01-25In der Welt der Technologie, in der jede Sicherheitsmauer mit Codes oder Schlupflöchern durchbrochen werden kann, ist der SIM-Swap-Angriff nicht überraschend. Lehnen Sie sich einfach zurück und denken Sie einmal über die Anzahl der Apps und Plattformen nach, die Ihre Telefonnummer zur Überprüfung der Identität haben. Gänsehaut bekommen? Ich tat.

Die zweistufige Verifizierung oder Zwei-Faktor-Authentifizierungsinitiative ist weltweit zu einem Meme-Thema geworden, dem viele Benutzer zum Opfer fallen.

Je mehr Unternehmen versuchten, die Sicherheit mit zusätzlichen Sicherheitsebenen zu verschärfen, desto einfacher wurde es für Angreifer, sie zur Zielscheibe zu machen. Eine Sicherheitsmaßnahme, die von fast jedem Dienstleistungsunternehmen ergriffen wird, ist zu einem Teil von Witzen mit ernsten Auswirkungen geworden.

Sogar Persönlichkeiten des öffentlichen Lebens wie Twitter-CEO Jack Dorsey hatten Schwierigkeiten damit umzugehen.

Click to Tweet SIM-Swap-Angriff

Was ist der SIM-Swap?

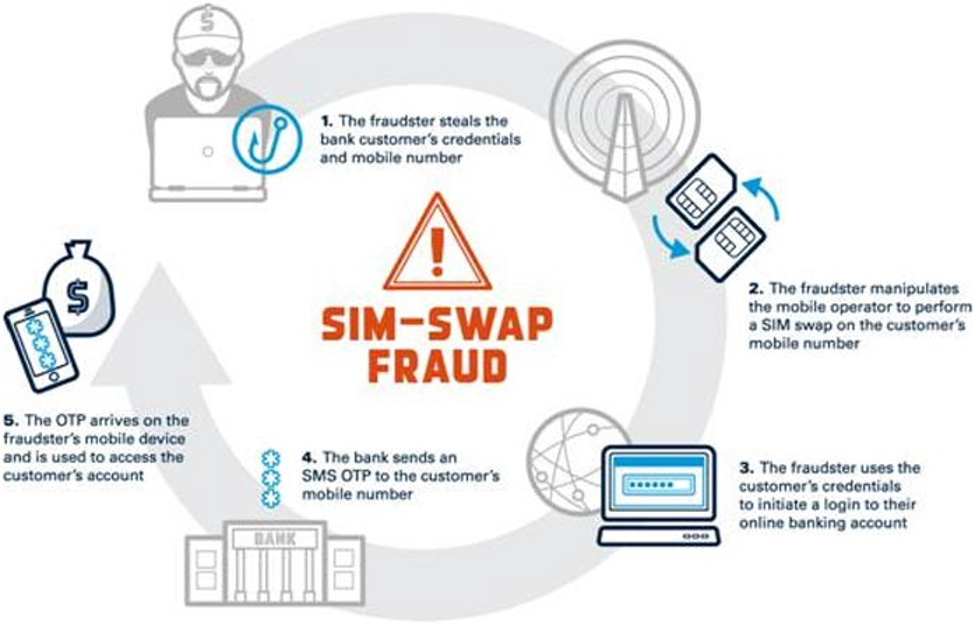

SIM-Swap (auch SIM-Swapping/SIMjacking/SIM-Splitting genannt) ist eigentlich eine Verletzung, die dem Angreifer Zugriff auf Ihr Konto verschafft. Um es in Schritten verständlich zu machen:

Ich glaube Ihnen allen jetzt die zweistufige Verifizierung, die wir durchlaufen, während wir uns bei Google Mail oder einer anderen Bankdienstplattform anmelden. Nachdem wir ein Passwort eingegeben haben, erhalten wir entweder ein OTP oder einen Anruf auf der registrierten Handynummer und dort findet der Verstoß statt.

Zwischen dem Eingeben des 1st-Step-Passworts und dann des 2nd-Step-OTP spielt der Breach-Akteur mit ein paar Codes und übernimmt Ihre Handynummer auf seine/ihre SIM-Karte.

Dies führt dazu, dass das 2. Schritt-Passwort auf seiner SIM-Karte anstelle des tatsächlichen Benutzers gespeichert wird und er Zugriff auf Ihr Konto erhält. Boom!!!

Diese Art von Angriffen gab es früher nicht oft, aber in den letzten Jahren kam es immer wieder vor. Als Kryptowährung für die Transaktionen aufkam, wurden die Hacker aktiver und es gab fast jeden Monat Meldungen über den einen oder anderen Vorfall.

Ein SIM-Swap-Angriff wird auch als SIM-Port-Out bezeichnet, da der Hacker Ihre Handynummer auf seine eigene SIM-Karte (offensichtlich eine private Nummer) portiert.

Lesen Sie auch: Kann Ihr Telefon durch Ihre IMEI-Nummer gehackt werden?

Die Ursachen ODER Schlupflöcher des SIM-Swaps

Es ist nicht so, dass es eine feste Liste von Ursachen gibt, die bei diesem Vorfall auftreten. Es gibt jedoch einige, die dem Hacker genug Zeit geben, um Dinge zu erledigen.

Zum Beispiel, wenn das Telefon eines Benutzers gestohlen wurde oder er/sie zu einem anderen Telekommunikationsunternehmen wechselt. In diesem Zeitraum nimmt die Sicherheitslücke zu, was dem Hacker ein Fenster gibt.

Der Weg, an Details zu kommen, ist nichts Neues, das können Phishing-E-Mails oder lukrative Textnachrichten sein. Alles, was sie tun müssen, ist, Ihren Telekom-Kundendienst anzurufen, sich mit Ihren Daten als Sie auszugeben und Ihre Nummer zu portieren. Ein Minderjähriger, aber es besteht die Möglichkeit, dass Telekom-Mitarbeiter von den Hackern bestochen werden, um die SIM-Nummer zu ändern.

Wenn Sie also über die Wahrscheinlichkeit sprechen, die Hacker haben, ist der Himmel die Grenze für sie. Wir ignorieren diese entweder oder kümmern uns nicht darum, dass jemand Zugriff auf unser Konto erhält, ohne es zu merken.

Lesen Sie auch: So verfolgen Sie ein verlorenes oder gestohlenes Android-Telefon

Können Sie verhindern, dass Sie Opfer eines SIM-Swaps werden?

Es gibt ein Sprichwort: „Wenn es ein Problem gibt, gibt es auch eine Lösung. Alles, was wir tun müssen, ist, uns entweder mehr umzusehen oder tiefer zu graben.“

Also ja, Sie können sicher verhindern, dass Sie Opfer von SIM-Swap-Betrug werden. Es ist eigentlich ganz einfach, diese Methoden zu verwenden, um sich aus der SIM-Swap-Angriffszone herauszuhalten.

1. Greifen Sie nicht auf Phishing-Betrug zu

E-Mails, Links, Textnachrichten, was auch immer, sie haben Zugriff auf alles und jeden, damit es originell und sicher aussieht. Sie müssen jedoch sicherstellen, dass Sie die Quelle überprüfen, bevor Sie überhaupt auf den in der Benachrichtigung angegebenen Link zugreifen. Greifen Sie für den Anfang einfach nicht auf eine neue und unbekannte URL zu, die im Text/in der E-Mail angegeben ist. Melden Sie sich nicht ständig bei einer Website-Plattform an, die Sie nicht kennen, und halten Sie sich davon ab, Dinge von unbekannten Ressourcen herunterzuladen.

Wenn Sie keines davon tun und der Hacker die Kontrolle über Ihre SIM-Karte erlangt, sind Sie aufgeschmissen.

2. Hören Sie auf, personenbezogene Daten online übermäßig zu verwenden

Je mehr wir online sind, desto häufiger greifen wir auf neue Seiten zu und veröffentlichen unsere Daten auf neuen Websites oder Apps. Erkunden ist gut, aber halten Sie es auf einem Niveau, das Sie sowieso nicht betrifft.

3. Nehmen Sie den Kontoschutz ernster

Jeder würde mir darin zustimmen, dass wir unsere Kontosicherheit nicht ernst nehmen. Seien es die Bankkonten, die registrierte Nummer, die nicht die aktuelle ist, und vieles mehr.

Beispielsweise muss das Passwort fast aller Banking-Plattformen innerhalb von 3-6 Monaten geändert werden, dies sollte jedoch monatlich erfolgen. Befolgen Sie dies religiös, damit es zu einer Gewohnheit wird, nicht zu einer Handlung.

4. Beginnen Sie mit dem Löschen von Online-Fußabdrücken

Das Hinterlassen von Online-Fußabdrücken in der virtuellen Welt ist einer der Hauptgründe, warum diese Vorfälle auftreten und passieren. Alle großen und aufstrebenden Giganten bitten Sie, sich die Anmeldeinformationen zu merken oder das Passwort für die Website zu speichern. Um es für uns bequem zu halten, wählen wir die Option und müssen uns beim nächsten Mal nicht das Passwort merken oder manchmal sogar Login und Passwort. Ist es nicht ein bisschen beängstigend?

Es ist nicht so, dass diese Unternehmen daran beteiligt sind, aber wir sollten unsere vertraulichen Informationen auf keiner Plattform hinterlassen. Es kann missbraucht werden und wer ist dafür verantwortlich, Sie. Wer war betroffen? Sie. Wer sollte beschuldigt werden? Sie.

Hören Sie auf, Ihre Zugangsdaten auf irgendeiner Plattform zu speichern. Bewahren Sie Privatsphäre vor Bequemlichkeit, sonst geraten Sie in große Schwierigkeiten.

Lesen Sie auch: Warum ist der Online-Datenschutz wichtig?

Fazit

Egal, wie viele Sicherheitsschichten Sie einsetzen, sie werden einen Weg finden, in Ihr Mobiltelefon einzudringen. Und heute ist es gefährlicher, in Ihr Mobiltelefon einzudringen, als in Ihr Haus. Denn zumindest wirst du benachrichtigt, wenn jemand in dein Haus kommt. Hier haben Sie keine Ahnung. Ein stiller und perfekter Diebstahl.

Seien Sie also bei allem, was Sie auf Ihrem Handy empfangen, ein wenig bewusst und aufmerksam. Halten Sie sich von unbekannten und unsicheren Websites fern. Geben Sie keine Logins an nicht autorisierte Plattformen weiter und machen Sie es sich zur Gewohnheit, Online-Fußabdrücke zu löschen.

War dieser Artikel hilfreich für Sie? Teilen Sie Ihre Gedanken mit und teilen Sie uns mit, ob Sie noch einen weiteren Punkt hinzufügen möchten, um einem Benutzer zu helfen, nicht Opfer eines SIM-Tauschs zu werden.