Tout ce que vous devez savoir sur l'attaque par échange de carte SIM

Publié: 2020-01-25Dans le monde de la technologie, où n'importe quel mur de sécurité peut être franchi à l'aide de codes ou de failles, l'attaque SIM Swap n'est pas surprenante. Asseyez-vous et réfléchissez une fois au nombre d'applications et de plates-formes qui ont votre numéro de téléphone pour vérifier l'identité. Vous avez la chair de poule ? J'ai fait.

L'initiative de vérification en deux étapes ou d'authentification à deux facteurs est devenue un sujet de mème dans le monde entier, laissant de nombreux utilisateurs sa victime.

Plus les entreprises essayaient de renforcer la sécurité avec des couches de sécurité supplémentaires, plus il devenait facile pour les attaquants d'en faire une cible. Une mesure de sécurité adoptée par presque toutes les sociétés de services est devenue une partie de blagues aux implications sérieuses.

Même des personnalités publiques comme le PDG de Twitter, Jack Dorsey, ont eu du mal à gérer cela.

Cliquez pour tweeter l'attaque SIM Swap

Qu'est-ce que le SIM Swap ?

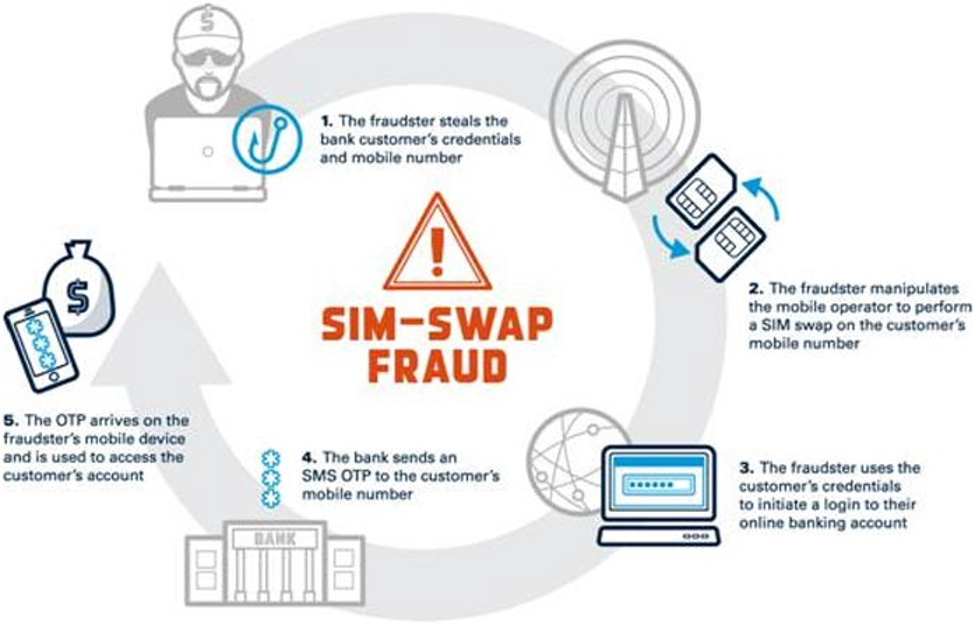

SIM swap (également appelé SIM swapping/SIMjacking/SIM splitting) est en fait une violation qui donne à l'attaquant l'accès à votre compte. Pour le faire comprendre par étapes :

Je vous crois tous maintenant la vérification en deux étapes que nous passons lors de la connexion à Gmail ou à toute plate-forme de service bancaire. Après avoir mis un mot de passe, nous recevons soit un OTP, soit un appel sur le numéro de mobile enregistré et c'est là que la violation a lieu.

Entre l'insertion du mot de passe de la 1ère étape puis de l'OTP de la 2ème étape, l'acteur de la violation joue avec quelques codes et prend en charge votre numéro de mobile sur sa carte SIM.

Cela se traduit par l'obtention du mot de passe de 2e étape sur leur carte SIM au lieu de celui de l'utilisateur réel et ils ont accès à votre compte. Boom!!!

Ces types d'attaques n'existaient pas beaucoup avant, cependant, au cours des dernières années, cela s'est produit à plusieurs reprises. Au moment où la crypto-monnaie a vu le jour pour les transactions, les pirates sont devenus plus actifs et il y avait des rapports presque tous les mois pour l'un ou l'autre incident.

L'attaque par échange de carte SIM est également appelée sortie de port SIM car le pirate transfère votre numéro de téléphone portable sur sa propre carte SIM (évidemment un numéro privé).

Lisez aussi : Votre téléphone peut-il être piraté par votre numéro IMEI ?

Les causes OU les failles du SIM Swap

Ce n'est pas comme s'il y avait une liste précise et rapide des causes qui se produisent dans cet incident. Cependant, il y en a quelques-uns qui donnent suffisamment de temps au pirate pour faire avancer les choses.

Par exemple, si le téléphone d'un utilisateur a été volé ou s'il change d'entreprise de télécommunications. Au cours de cette période, la vulnérabilité de sécurité augmente, ce qui donne une fenêtre au pirate.

La façon d'obtenir des détails n'est pas quelque chose de nouveau, cela peut être des e-mails de phishing, des messages texte lucratifs. Tout ce qu'ils ont à faire est d'appeler votre service client de télécommunications, de vous faire passer pour vos coordonnées et de transférer votre numéro. Un mineur mais il peut y avoir une probabilité que les employés des télécommunications soient soudoyés par les pirates pour changer le numéro SIM.

Donc, si vous parlez de la probabilité que les pirates ont, le ciel est la limite pour eux. Soit nous les ignorons, soit nous ne nous soucions pas que quelqu'un ait accès à notre compte sans même s'en rendre compte.

Lisez également: Comment suivre un téléphone Android perdu ou volé

Pouvez-vous vous empêcher d'être victime d'un échange de carte SIM ?

Il y a un dicton : « S'il y a un problème, il y a aussi une solution. Tout ce que nous avons à faire est de regarder autour de nous ou de creuser plus profondément.

Alors oui, vous pouvez sûrement vous empêcher d'être victime d'une escroquerie par échange de carte SIM. Il est en fait assez facile d'utiliser ces méthodes pour vous tenir hors de la zone d'attaque par échange de carte SIM.

1. N'accédez pas aux escroqueries par hameçonnage

E-mails, liens, SMS, vous l'appelez, ils ont accès à tout et à tout pour le rendre original et sûr. Cependant, c'est vous qui devez vous assurer de vérifier la source avant même d'accéder au lien indiqué dans l'alerte de notification. Pour commencer, n'accédez pas à une URL nouvelle et inconnue indiquée dans le texte/e-mail. Ne continuez pas à vous connecter à une plate-forme de site Web que vous ne connaissez pas et évitez de télécharger des éléments à partir de ressources inconnues.

Si vous ne parvenez pas à faire l'un d'entre eux et que le pirate prend le contrôle de votre carte SIM, vous êtes foutu.

2. Arrêtez d'utiliser excessivement les données personnelles en ligne

Plus nous sommes en ligne, plus nous accédons à de nouvelles pages et mettons nos coordonnées sur de nouveaux sites Web ou applications. Explorer, c'est bien, mais maintenez-le à un niveau qui ne vous affecte pas de toute façon.

3. Soyez plus sérieux à propos de la protection des comptes

Tout le monde serait d'accord avec moi sur le fait que nous ne prenons pas au sérieux la sécurité de notre compte. Que ce soit les comptes bancaires, le numéro enregistré qui n'est pas le numéro actuel, et bien d'autres.

Par exemple, le mot de passe de presque toutes les plateformes bancaires doit être changé dans les 3 à 6 mois, mais cela devrait être mensuel. Suivez ceci religieusement afin que cela devienne une habitude, pas un acte.

4. Commencez à effacer les empreintes en ligne

Laisser des empreintes en ligne dans le monde virtuel est l'une des principales raisons pour lesquelles ces incidents se produisent et se produisent. Tous les grands géants ainsi que les émergents vous demandent de vous souvenir des identifiants de connexion ou de sauvegarder le mot de passe du site Web. Afin que cela reste pratique pour nous, nous sélectionnons l'option et la prochaine fois, nous n'aurons pas à nous souvenir du mot de passe ou parfois même de l'identifiant et du mot de passe. N'est-ce pas un peu effrayant?

Ce n'est pas que ces entreprises soient impliquées dans cela, mais nous ne devons laisser nos informations confidentielles sur aucune plateforme. Il peut être utilisé à mauvais escient et qui en sera responsable, vous. Qui a été touché ? Vous. Qui doit être blâmé ? Vous.

Arrêtez d'enregistrer vos informations d'identification sur n'importe quelle plate-forme. Gardez l'intimité avant la commodité, sinon vous aurez de gros problèmes.

Lisez également : Pourquoi la confidentialité en ligne est-elle importante ?

Conclusion

Peu importe combien vous mettez de couches de sécurité, elles trouveront un moyen d'entrer dans votre téléphone portable. Et aujourd'hui, entrer dans son téléphone portable est plus dangereux que d'entrer dans sa maison. Parce qu'au moins vous êtes averti si quelqu'un entre dans votre maison. Ici, vous n'avez aucune idée. Un vol silencieux et parfait.

Soyez donc un peu conscient et attentif à tout ce que vous recevez sur votre téléphone portable. Éloignez-vous des sites Web inconnus et non sécurisés. Ne divulguez pas vos identifiants à des plates-formes non autorisées et prenez l'habitude d'effacer les empreintes en ligne.

Cet article vous a-t-il été utile ? Partagez vos réflexions et faites-nous savoir si vous avez un autre point à ajouter pour aider un utilisateur à ne pas devenir victime d'un échange de carte SIM.