كل ما تحتاج لمعرفته حول هجوم مبادلة بطاقة SIM

نشرت: 2020-01-25في عالم التكنولوجيا ، حيث يمكن اختراق أي جدار أمان باستخدام الرموز أو الثغرات ، فإن هجوم تبديل بطاقة SIM ليس مفاجئًا. ما عليك سوى الاسترخاء والتفكير مرة واحدة في عدد التطبيقات والأنظمة الأساسية التي تحتوي على رقم هاتفك للتحقق من الهوية. هل شعرت بالقشعريرة؟ فعلت.

أصبح التحقق من خطوتين أو مبادرة المصادقة ذات العاملين موضوعًا ميميًا في جميع أنحاء العالم تاركًا العديد من المستخدمين ضحيته.

كلما حاولت الشركات تشديد الأمن بطبقات أمان إضافية ، أصبح من السهل على المهاجمين جعلها هدفًا. أصبح الإجراء الأمني الذي تتبناه كل شركة خدمات تقريبًا جزءًا من النكات ذات التداعيات الخطيرة.

حتى الشخصيات العامة مثل الرئيس التنفيذي لشركة Twitter ، جاك دورسي ، واجهت صعوبة في التعامل مع هذا الأمر.

انقر لتغريد هجوم مبادلة بطاقة SIM

ما هو تبديل بطاقة SIM؟

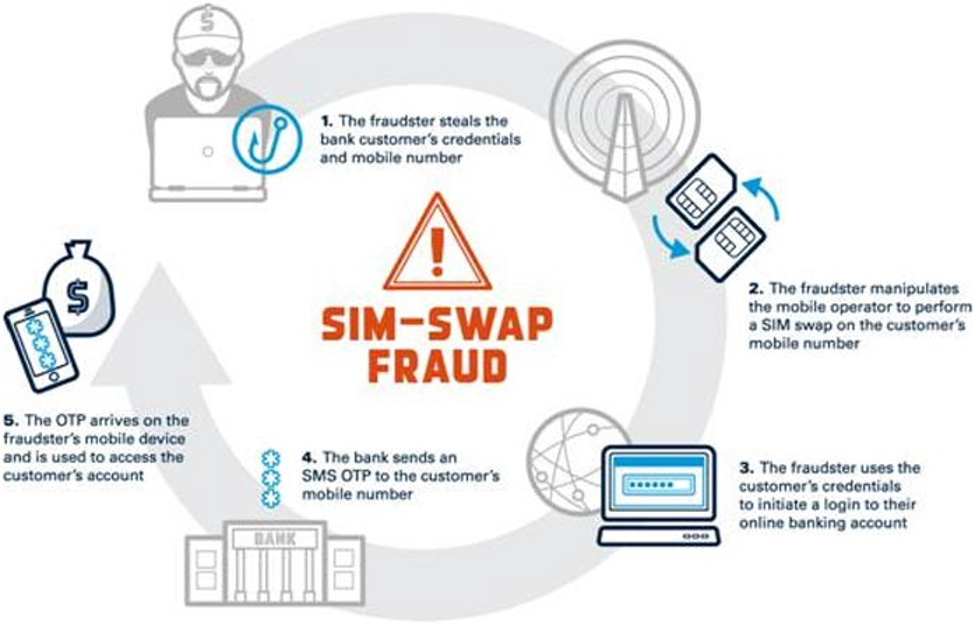

تبديل بطاقة SIM (يُطلق عليه أيضًا اسم تبديل بطاقة SIM / SIMjacking / تقسيم بطاقة SIM) هو في الواقع خرق يمنح المهاجم إمكانية الوصول إلى حسابك. لفهمه بخطوات:

أعتقد أنكم جميعًا الآن عملية التحقق المكونة من خطوتين التي نمر بها أثناء تسجيل الدخول إلى Gmail أو أي منصة خدمة بنكية. بعد وضع كلمة المرور ، إما أن نحصل على OTP أو مكالمة على رقم الهاتف المحمول المسجل وهذا هو المكان الذي يحدث فيه الخرق.

بين إدخال كلمة المرور للخطوة الأولى ثم الخطوة الثانية لمرة واحدة ، يلعب الممثل المخترق بعض الرموز ويستحوذ على رقم هاتفك المحمول إلى بطاقة SIM الخاصة به.

ينتج عن هذا الحصول على كلمة مرور الخطوة الثانية على بطاقة SIM الخاصة بهم بدلاً من كلمة مرور المستخدم الفعلي ويمكنهم الوصول إلى حسابك. فقاعة!!!

لم تكن هذه الأنواع من الهجمات طويلة من قبل ، ومع ذلك ، فقد كانت تحدث بشكل متكرر في السنوات القليلة الماضية. في الوقت الذي ظهرت فيه العملة المشفرة للمعاملات ، أصبح المتسللون أكثر نشاطًا وكانت هناك تقارير كل شهر تقريبًا عن حادث أو آخر.

يُطلق على هجوم مبادلة بطاقة SIM أيضًا منفذ بطاقة SIM بسبب قيام المخترق بنقل رقم هاتفك المحمول إلى بطاقة SIM الخاصة به (من الواضح أنه رقم خاص).

اقرأ أيضًا: هل يمكن اختراق هاتفك برقم IMEI الخاص بك؟

أسباب أو ثغرات تبديل بطاقة SIM

ليس الأمر كما لو أن هناك قائمة ثابتة وسريعة من الأسباب التي تحدث في هذا الحادث. ومع ذلك ، هناك القليل منها يمنح المتسلل وقتًا كافيًا لإنجاز المهام.

على سبيل المثال ، إذا سُرق هاتف المستخدم أو كان يتحول إلى شركة اتصالات مختلفة. في هذه الفترة ، تزداد الثغرة الأمنية ، وهذا يعطي نافذة للمتسلل.

طريقة الحصول على التفاصيل ليست شيئًا جديدًا ، فقد تكون رسائل بريد إلكتروني تصيدية ورسائل نصية مربحة. كل ما يحتاجون إليه هو الاتصال بخدمة عملاء الاتصالات الخاصة بك ، وانتحال شخصيتك بتفاصيلك ، ونقل رقمك. قاصر ولكن يمكن أن يكون هناك احتمال أن يتم رشوة موظفي الاتصالات من قبل المتسللين لتغيير رقم SIM.

لذلك إذا تحدثت عن احتمالية المتسللين ، فإن السماء هي الحد الأقصى لهم. إما أن نتجاهل هذه الأمور أو لا ننزعج عن وصول شخص ما إلى حسابنا دون أن ندرك ذلك.

اقرأ أيضًا: كيفية تتبع هاتف Android المفقود أو المسروق

هل يمكنك منع نفسك من الوقوع ضحية لمبادلة SIM؟

هناك قول مأثور - "إذا كانت هناك مشكلة ، فهناك أيضًا حل. كل ما علينا القيام به هو إما أن ننظر حولنا أكثر أو أن نحفر أعمق ".

لذا ، نعم ، يمكنك بالتأكيد منع نفسك من الوقوع ضحية لعملية احتيال مبادلة بطاقة SIM. من السهل جدًا استخدام هذه الأساليب لإبعاد نفسك عن منطقة هجوم تبديل بطاقة SIM.

1. لا تدخل خدع التصيد

رسائل البريد الإلكتروني والروابط والرسائل النصية التي تسميها ، يمكنهم الوصول إلى كل شيء لجعله يبدو أصليًا وآمنًا. ومع ذلك ، فأنت تحتاج إلى التأكد من التحقق من المصدر حتى قبل الوصول إلى الرابط الوارد في تنبيه الإشعارات. بالنسبة للمبتدئين ، لا تدخل إلى عنوان URL جديد وغير معروف في النص / البريد الإلكتروني. لا تستمر في تسجيل الدخول إلى نظام أساسي لموقع الويب لا تعرفه ، وابتعد عن تنزيل أشياء من موارد غير معروفة.

إذا فشلت في القيام بأي منها وتمكن المتسلل من التحكم في بطاقة SIM الخاصة بك ، فأنت مضطرب وقتًا طويلاً.

2. التوقف عن استخدام البيانات الشخصية عبر الإنترنت بشكل مفرط

كلما زاد اتصالنا بالإنترنت ، زاد وصولنا إلى صفحات جديدة ووضعنا تفاصيلنا على مواقع الويب أو التطبيقات الجديدة. الاستكشاف جيد ولكن اجعله في مستوى لا يؤثر عليك على أي حال.

3. كن أكثر جدية بشأن حماية الحساب

يتفق الجميع معي في هذا على أننا لسنا جادين بشأن أمان حسابنا. سواء كانت الحسابات المصرفية أو الرقم المسجل وليس الحالي وغير ذلك الكثير.

على سبيل المثال ، يجب تغيير كلمة المرور لجميع المنصات المصرفية تقريبًا في غضون 3-6 أشهر ، ومع ذلك ، يجب أن يكون ذلك على أساس شهري. اتبع هذا دينيا حتى يصبح عادة وليس عملا.

4. ابدأ في محو آثار الأقدام عبر الإنترنت

يعد ترك بصمات الإنترنت في العالم الافتراضي أحد الأسباب الرئيسية لوقوع هذه الحوادث ووقوعها. يطلب منك جميع العمالقة الكبار وكذلك الشركات الناشئة أن تتذكر بيانات اعتماد تسجيل الدخول أو حفظ كلمة المرور للموقع. من أجل جعلها مريحة لنا ، نقوم بتحديد الخيار وفي المرة القادمة ، لن نضطر إلى تذكر كلمة المرور أو حتى تسجيل الدخول وكلمة المرور في بعض الأحيان. أليست مخيفة بعض الشيء؟

لا يعني ذلك أن هذه الشركات متورطة في هذا الأمر ، لكن لا ينبغي لنا ترك معلوماتنا السرية على أي منصة. قد يتم إساءة استخدامها ومن سيكون مسؤولاً عنها أنت. من تأثر؟ أنت. من يجب أن يلام؟ أنت.

توقف عن حفظ بيانات الاعتماد الخاصة بك على أي منصة. حافظ على الخصوصية قبل الراحة وإلا فستواجه مشكلة كبيرة.

اقرأ أيضًا: لماذا تعتبر الخصوصية عبر الإنترنت مهمة؟

استنتاج

بغض النظر عن مقدار طبقات الأمان التي تضعها ، سيجدون طريقة للوصول إلى هاتفك المحمول. واليوم ، يعد الدخول إلى هاتفك المحمول أكثر خطورة من الدخول إلى منزلك. لأنه على الأقل يتم إخطارك إذا دخل شخص ما إلى منزلك. هنا ليس لديك فكرة. سرقة صامتة وكاملة.

لذا كن على دراية وانتباه قليلاً بشأن أي شيء وكل شيء تتلقاه على هاتفك الخلوي. ابق على نفسك بعيدًا عن المواقع غير المعروفة وغير الآمنة. لا تتخلى عن معلومات تسجيل الدخول لمنصات غير مصرح بها واجعل من عادة محو آثار الأقدام على الإنترنت.

هل كانت هذه المقالة مفيدة لك؟ شارك بأفكارك وأخبرنا إذا كان لديك نقطة أخرى تضيفها لمساعدة المستخدم على ألا يصبح ضحية لمبادلة بطاقة SIM.