Todo sobre malware

Publicado: 2017-12-18El malware es un tipo de programa que se utiliza para realizar actividades maliciosas. Malware es una combinación de dos palabras Malicioso y Software. Es una forma abreviada de software malicioso.

En este artículo, discutiremos sobre Malware y sus tipos. Hay muchos programas maliciosos disponibles en la dark web. Todo el malware funciona de manera completamente diferente entre sí.

Malware en lenguaje sencillo

Malware significa software malicioso, este software se utiliza para robar información importante, obtener controles administrativos, causar daños e interrumpir el funcionamiento normal del dispositivo.

Virus

Un virus es un tipo de programa malicioso que se replica en un sistema. Modifica todos los archivos en un sistema y luego los convierte en sí mismo. Se propagan a diferentes computadoras al infectar el archivo, y cuando ese archivo se ejecuta en otro sistema, afecta a toda la computadora.

Hay diferentes funciones que un virus puede realizar, como robar información, dañar el sistema y las redes, crear otros programas maliciosos y más.

Lea también: Malware que amenaza la vida: Triton

publicidad:

También se conoce como software con publicidad. Este tipo de malware mostrará automáticamente anuncios en el sistema del usuario. Al mostrar anuncios, generará ingresos. Generará ingresos al mostrar anuncios en el sistema y mediante pago por clic.

Los usuarios son bombardeados con anuncios en su sistema, en el que hay diferentes tipos de anuncios.

A veces, el adware está diseñado para robar la información del usuario y rastrear su actividad, lo que la hace peligrosa.

Bot

Bot es un tipo de malware que está diseñado para realizar tareas específicas. Ejecuta comandos automatizados. Este malware se usa para DDoS, robo de información, envío de mensajes de spam y también permite que el atacante acceda al dispositivo y sus conexiones.

Los bots afectan PC, dispositivos móviles, dispositivos IOT e incluso redes completas. Los dispositivos infectados trabajarán en grupo para realizar las tareas más importantes.

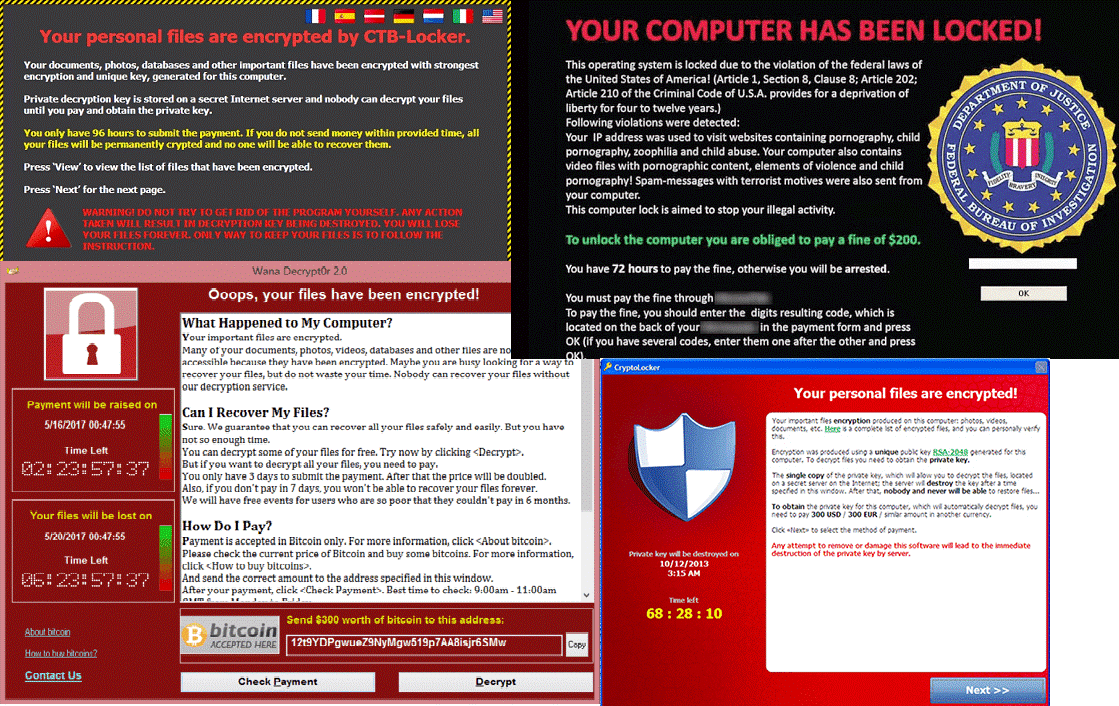

Secuestro de datos

El ransomware es un tipo de malware que bloquea todos los archivos del sistema y luego exige un rescate para desbloquearlo.

Los usuarios generalmente reciben la advertencia en su sistema de que sus archivos están bloqueados y para desbloquearlos, el usuario debe pagar la cantidad solicitada. Por lo general, esta cantidad debe pagarse en forma de Bitcoin.

El ransomware puede ingresar al sistema de diferentes maneras. Puede ingresar a su sistema a través de correos electrónicos de phishing, software infectado y otras fuentes en línea.

Lea también: Cinco funciones importantes requeridas en un software antivirus para MAC

rootkit

Rootkit es un malware que otorga derechos de administrador al atacante para la computadora o la red de la víctima. Se oculta y funciona sin ser detectado.

Una vez que se instala en el sistema de la víctima, accede de forma remota a la información confidencial almacenada en el sistema de la víctima.

Rootkit se puede usar para instalar otros tipos de malware que luego se usarán para otros ataques.

Los rootkits son difíciles de detectar ya que están ocultos en el sistema, muchos productos de seguridad no pueden detectar los rootkits y generalmente los eluden. Para detectar Rootkit, debe ser consciente de sí mismo y monitorear continuamente su actividad en la red.

software espía:

El spyware es un tipo de malware que espía la actividad del usuario sin su conocimiento y roba su información. La actividad de espionaje incluye recopilar pulsaciones de teclas, datos contables y recopilar información personal. Estos tipos de malware tienen muchas capacidades, como cambiar la seguridad y la configuración del sistema.

Caballo de Troya

El caballo de Troya también se conoce como troyano. Es un tipo de malware que engaña al usuario para que se instale disfrazado de software o archivo legítimo.

Cuando un usuario instala o ejecuta un archivo malicioso, este malware inicia su actividad maliciosa. Una vez que el sistema está infectado, este malware comienza a enviar la información del usuario al atacante. Este malware también da acceso remoto a los piratas informáticos.

El troyano también se puede usar para infectar el sistema de la víctima con otros tipos de malware.

Lea también: Keyloggers: ¿Cómo mantenerse protegido?

Gusano

Estos son los tipos básicos de malware y los más comunes. Estos tipos de malware generalmente infectan el sistema aprovechando las vulnerabilidades del sistema operativo. Normalmente, los gusanos consumen ancho de banda y sobrecargan los servidores web. Los gusanos a menudo contienen fragmentos de código que afectan a la computadora host. Estos códigos tienen una funcionalidad diferente, están diseñados para robar datos, eliminarlos o crear otro malware.

Los gusanos se consideran virus; sin embargo, son completamente diferentes a ellos. No se replican como los virus, los gusanos se propagan a través de la actividad humana. Cuando el usuario ejecuta un archivo infectado, descarga un archivo infectado o instala un software infectado, los gusanos ingresan al sistema de la víctima.

¿Cómo verificar si su sistema está infectado?

Diferentes programas maliciosos tienen un comportamiento diferente, pero sus síntomas son algo similares.

Hemos enumerado algunos de los síntomas a continuación:

- Aumento del uso de la CPU.

- Funcionamiento lento de toda la computadora y el software.

- Problemas de red.

- Bloqueo y congelamiento del sistema.

- Eliminación de archivos y modificación de archivos.

- Creación de archivos no deseados.

- Instalación no deseada del software.

- Creación de iconos de escritorio no deseados.

- Desactivación del software de seguridad.

- Reconfiguración de antivirus y firewall.

- Envío y recepción no deseados de correos electrónicos.

Eliminación y prevención de malware

Existen diferentes métodos que los usuarios pueden usar para deshacerse del malware. Los diferentes tipos de malware necesitan diferentes métodos de tratamiento. Sin embargo, hemos enumerado algunos métodos comunes que aumentarán en gran medida la protección de su sistema.

Eliminación

Si su sistema está infectado con malware, puede seguir estos pasos a continuación para deshacerse de él.

Apague inmediatamente su sistema: si su sistema está infectado, no realice ninguna acción en su sistema, simplemente apáguelo.

Inicie su sistema en modo seguro: después de apagar su sistema, inicie su computadora en modo seguro. En modo seguro, muchos servicios del sistema están deshabilitados y puede evitar que su sistema sufra más daños.

Instale un buen software de seguridad: Instale y ejecute un buen software antimalware en su sistema.

Puede utilizar Advanced System Protector para el sistema basado en Windows.

Para el sistema operativo basado en MAC, puede usar Systweak Antimalware.

Después de asegurarse de que su sistema es seguro, inicie su sistema en modo normal.

Prevención

Siempre se dice que más vale prevenir que curar. Siempre debemos estar preparados para el ataque de malware.

Hemos enumerado algunos puntos con los que puede prevenir ataques de malware.

- Mantenga su sistema siempre actualizado: los fabricantes de sistemas operativos siempre lanzan actualizaciones que contienen diferentes parches, que evitan diferentes malware nuevos.

- Controle las descargas de software: antes de descargar cualquier software, asegúrese siempre de que lo está descargando de una fuente legítima y que puede contener software malicioso.

- Mantenga todo su software actualizado: asegúrese siempre de tener un buen software de seguridad y que esté actualizado, ya que cada día las empresas publican nuevas definiciones de virus.

- Siempre asegúrese de usar el bloqueador de anuncios y ventanas emergentes: Siempre asegúrese de usar el bloqueador de anuncios y ventanas emergentes. Este software evitará que llegue a su sistema cualquier publicidad no solicitada cuando navegue por Internet.

- Cortafuegos: No olvides usar Cortafuegos. El cortafuegos es la principal línea de defensa de su sistema. Bloqueará y notificará a los usuarios sobre cualquier conexión a Internet entrante y saliente.

- Visite sitios web seguros: visite siempre sitios web seguros, verá https escrito en lugar de http en la barra de direcciones. Visite solo aquellos sitios web en los que tenga plena confianza. Además, antes de ingresar cualquier información en cualquier sitio web, asegúrese de estar en la URL correcta.

Lea también: Protéjase en un punto de acceso Wi-Fi público

Conclusión

Los atacantes son cada vez mejores con el tiempo, utilizan diferentes tecnologías y trucos para atacar. Tenemos que ser conscientes de nosotros mismos y mantener nuestros sistemas seguros. En el mundo actual, toda nuestra información se almacena en línea, a la que puede acceder cualquiera que tenga el conocimiento. Por lo tanto, es vital mantenerse actualizado sobre los delitos cibernéticos y cómo se pueden prevenir.