マルウェアのすべて

公開: 2017-12-18マルウェアは、悪意のあるアクティビティを実行するために使用されるプログラムの一種です。 マルウェアは、MaliciousとSoftwareの2つの単語の組み合わせです。 悪意のあるソフトウェアの短縮形です。

この記事では、マルウェアとその種類について説明します。 ダークウェブには悪意のあるプログラムがたくさんあります。 すべてのマルウェアは、互いにまったく異なる働きをします。

単純な言語のマルウェア

マルウェアは悪意のあるソフトウェアの略で、このソフトウェアは重要な情報を盗み、管理者の制御を取得し、危害を加え、デバイスの通常の動作を妨害するために使用されます。

ウイルス

ウイルスは、システム上で自分自身を複製する悪意のあるプログラムの一種です。 システム内のすべてのファイルを変更してから、それ自体に変更します。 それらはファイルに感染することによって別のコンピューターに広がり、そのファイルが別のシステムで実行されると、コンピューター全体に影響を及ぼします。

情報の盗用、システムやネットワークへの危害、その他の悪意のあるプログラムの作成など、ウイルスが実行できるさまざまな機能があります。

また読む:生命を脅かすマルウェア:Triton

アドウェア:

広告対応ソフトウェアとしても知られています。 このタイプのマルウェアは、ユーザーのシステムに自動的に広告を表示します。 広告を表示することで、収益を生み出します。 システムに広告を表示し、クリック課金制で収益を上げます。

ユーザーは、さまざまな種類の広告が存在するシステム上の広告に攻撃されます。

アドウェアは、ユーザーの情報を盗み、ユーザーの活動を追跡して危険なものにするように設計されている場合があります。

ボット

ボットは、特定のタスクを実行するように設計されたマルウェアの一種です。 自動化されたコマンドを実行します。 このマルウェアは、DDoS、情報の盗用、スパムメッセージの送信に使用され、攻撃者がデバイスとその接続にアクセスすることも可能にします。

ボットは、PC、モバイルデバイス、IOTデバイス、さらにはネットワーク全体に影響を及ぼします。 感染したデバイスは、グループとして機能して最大のタスクを実行します。

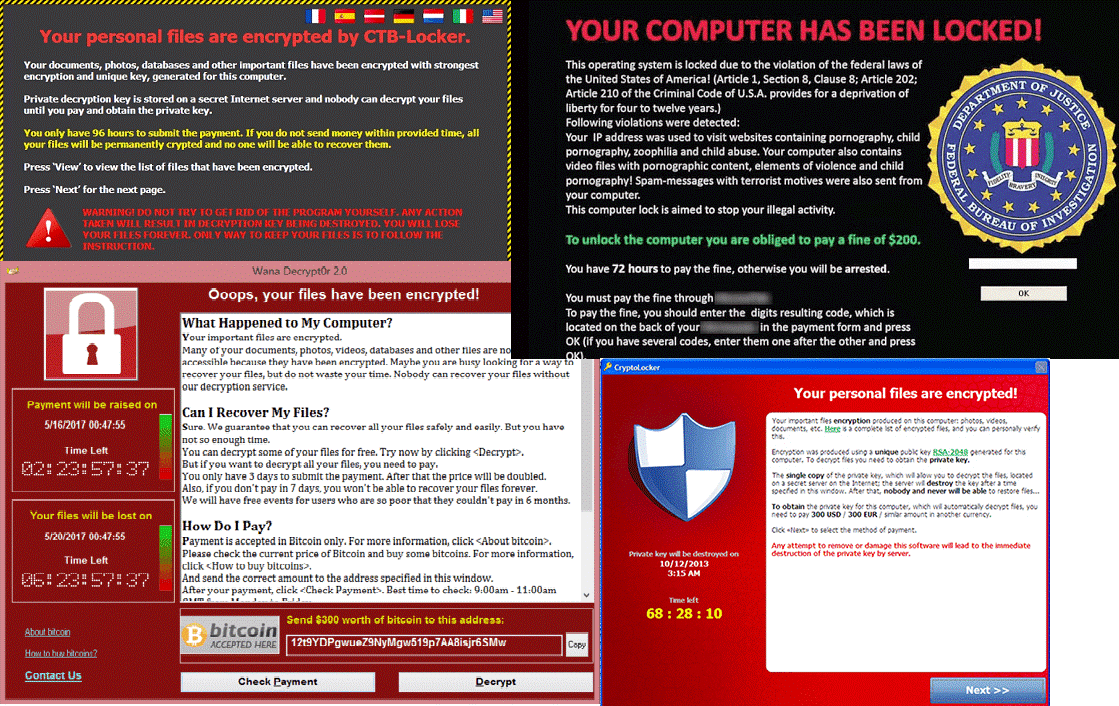

ランサムウェア

ランサムウェアは、システム上のすべてのファイルをロックし、ロックを解除するために身代金を要求するマルウェアの一種です。

ユーザーは通常、ファイルがロックされているという警告をシステムに表示します。ロックを解除するには、要求された金額を支払う必要があります。 通常、この金額はビットコインの形で支払う必要があります。

ランサムウェアはさまざまな方法でシステムに侵入する可能性があります。 フィッシングメール、感染したソフトウェア、その他のオンラインソースによってシステムに侵入する可能性があります。

また読む:MAC用のウイルス対策ソフトウェアに必要な5つの重要な機能

ルートキット

ルートキットは、攻撃者に被害者のコンピュータまたはネットワークの管理者権限を付与するマルウェアです。 それはそれ自体を隠し、検出されることなく機能します。

被害者のシステムにインストールされると、被害者のシステムに保存されている機密情報にリモートアクセスします。

ルートキットを使用して他の種類のマルウェアをインストールし、それらを他の攻撃に使用することができます。

ルートキットはシステムに隠されているため、検出が困難です。多くのセキュリティ製品はルートキットを検出できず、通常はそれらをバイパスします。 ルートキットを検出するには、自己認識を持ち、ネットワークアクティビティを継続的に監視する必要があります。

スパイウェア:

スパイウェアは、ユーザーの知らないうちにユーザーの活動をスパイし、情報を盗むマルウェアの一種です。 スパイ活動には、キーストローク、会計データの収集、および個人情報の収集が含まれます。 これらの種類のマルウェアには、セキュリティやシステム設定の変更など、多くの機能があります。

トロイの木馬

トロイの木馬は、トロイの木馬としても知られています。 これは、ユーザーをだまして正規のソフトウェアまたはファイルになりすましてインストールさせるマルウェアの一種です。

ユーザーが悪意のあるファイルをインストールまたは実行すると、このマルウェアは悪意のあるアクティビティを開始します。 システムが感染すると、このマルウェアはユーザーの情報を攻撃者に送信し始めます。 このマルウェアは、ハッカーへのリモートアクセスも提供します。

トロイの木馬は、被害者のシステムを他の種類のマルウェアに感染させるためにも使用できます。

また読む:キーロガー:保護を維持する方法は?

いも虫

これらはマルウェアの基本的なタイプであり、最も一般的です。 これらのタイプのマルウェアは通常、OSの脆弱性を悪用してシステムに感染します。 通常、ワームは帯域幅を消費し、Webサーバーに過負荷をかけます。 ワームには、多くの場合、ホストコンピュータに影響を与えるコードが含まれています。 これらのコードにはさまざまな機能があり、データを盗んだり、削除したり、その他のマルウェアを作成したりするように設計されています。

ワームはウイルスと見なされます。 ただし、それらは完全に異なります。 それらはウイルスのように複製せず、ワームは人間の活動を通じて広がります。 ユーザーが感染したファイルを実行したり、感染したファイルをダウンロードしたり、感染したソフトウェアをインストールしたりすると、ワームが被害者のシステムに侵入します。

システムが感染しているかどうかを確認する方法は?

マルウェアが異なれば動作も異なりますが、症状は多少似ています。

以下にいくつかの症状を示します。

- CPU使用率の増加。

- コンピュータとソフトウェア全体の動作が遅い。

- ネットワークの問題。

- システムのクラッシュとフリーズ。

- ファイルの削除とファイルの変更。

- 不要なファイルの作成。

- ソフトウェアの不要なインストール。

- 不要なデスクトップアイコンの作成。

- セキュリティソフトウェアの無効化。

- ウイルス対策とファイアウォールの再構成。

- 不要なメールの送受信。

マルウェアの除去と防止

ユーザーがマルウェアを取り除くために使用できるさまざまな方法があります。 マルウェアの種類が異なれば、必要な処理方法も異なります。 ただし、システムの保護を大幅に強化する一般的な方法をいくつかリストしました。

除去

システムがマルウェアに感染している場合は、以下の手順を実行してマルウェアを取り除くことができます。

システムをすぐにシャットダウンする:システムが感染している場合は、システムに対して何のアクションも実行せず、システムをシャットダウンするだけです。

システムをセーフモードで起動する:システムをシャットダウンした後、コンピュータをセーフモードで起動します。 セーフモードでは、システムの多くのサービスが無効になり、システムがさらに損傷するのを防ぐことができます。

優れたセキュリティソフトウェアをインストールする:システムに優れたウイルス対策ソフトウェアをインストールして実行します。

Advanced System Protector forWindowsベースのシステムを使用できます。

MACベースのオペレーティングシステムの場合、SystweakAntimalwareを使用できます。

システムが安全であることを確認した後、システムを通常モードで起動します。

防止

予防は治療よりも優れていると常に言われています。 マルウェア攻撃に常に備える必要があります。

マルウェア攻撃を防ぐために使用できるいくつかのポイントをリストしました。

- システムを常に最新の状態に保つ: OSメーカーは常に、さまざまな新しいマルウェアを防ぐさまざまなパッチを含む更新をリリースします。

- ソフトウェアのダウンロードをチェックしてください:ソフトウェアをダウンロードする前に、正規のソースからダウンロードしていることを常に確認してください。悪意のあるソフトウェアが含まれている可能性があります。

- すべてのソフトウェアを最新の状態に保つ:新しいウイルス定義が企業によって毎日リリースされているため、常に優れたセキュリティソフトウェアがあり、最新であることを確認してください。

- 常にポップアップと広告ブロッカーを使用していることを確認してください:ポップアップと広告ブロッカーを使用していることを常に確認してください。 このソフトウェアは、インターネットを閲覧するときにシステムに迷惑な広告が届くのを防ぎます。

- ファイアウォール:ファイアウォールを使用することを忘れないでください。 ファイアウォールは、システムの主要な防御線です。 着信および発信インターネット接続をブロックしてユーザーに通知します。

- 安全なWebサイトにアクセスする:常に安全なWebサイトにアクセスすると、アドレスバーにhttpの代わりにhttpsが書き込まれます。 完全に信頼できるWebサイトのみにアクセスしてください。 また、Webサイトに情報を入力する前に、正しいURLにいることを確認してください。

また読む:パブリックWi-Fiホットスポットで身を守る

結論

攻撃者は時間とともにますます良くなり、攻撃するためにさまざまなテクノロジーとトリックを使用しています。 私たちは自己認識し、システムを安全に保つ必要があります。 今日の世界では、私たちのすべての情報はオンラインで保存されており、知識を持っている人なら誰でもアクセスできます。 したがって、サイバー犯罪とその防止方法について常に最新の情報を入手することが重要です。