Poznaj najlepsze alternatywy HIBP

Opublikowany: 2018-09-27W czerwcu 2018 r. Mozilla i programista HIBP Troy Hunt oficjalnie zadeklarowali współpracę w celu włączenia ogromnej bazy danych HIBP do Firefoksa. Rezultat ich współpracy został oficjalnie oznaczony jako Firefox Monitor, narzędzie internetowe, które informuje użytkowników o zhakowaniu ich adresu e-mail lub ujawnieniu ich w ciemnej sieci poprzez naruszenie danych online. W tym blogu omawiamy najlepsze alternatywy HIBP lub „Czy zostałem złapany”.

Niezwykle ważne jest zrozumienie wagi ponownego wykorzystywania podobnych haseł we wszystkich serwisach społecznościowych i innych usługach online. Hakerzy, którzy chcą uzyskać dostęp do Twojego konta na Facebooku, mogą uzyskać dostęp do wszystkich Twoich kont online, jeśli mogą zhakować Twoje hasło do Facebooka. Narażasz swoją tożsamość wraz z danymi bankowymi i pomagasz tym nikczemnym grupom w ulepszeniu ich internetowej bazy danych.

Narzędzia takie jak Firefox Monitor mogą pomóc ludziom w dążeniu do cyberbezpieczeństwa i zachęcić ich do zmiany hasła, informując ich o okolicznościach bezpieczeństwa ich kont e-mail.

Wgląd w nową usługę Firefox

W celu zwiększenia bezpieczeństwa i bezpieczeństwa przeglądania Internetu zintegrowali Firefox Monitor z usługą internetową „Have I Been Pwned” (HIBP). Ta nowa usługa informuje użytkowników, czy zostali zhakowani, czy nie, po prostu wprowadzając adres e-mail do monitora.firefox.com. Tutaj zaleca się użytkownikom pobranie przeglądarki „Firefox Quantum” w celu uruchomienia programu Firefox Monitor.

Niektóre z jego godnych uwagi funkcji to monitorowanie danych i budowanie świadomości znaczenia tworzenia silnego hasła i wielu haseł. Proces jest prosty, musisz wpisać swój adres e-mail i kliknąć przycisk „skanuj”. Przekaże Ci informacje o Twoim adresie e-mail, niezależnie od tego, czy został zhakowany, czy nie, a jeśli Twoje poufne dane wyciekną online, poda szczegóły dotyczące naruszenia.

Usługa jest bezpłatna i nie jest ograniczona do użytkowników przeglądarki Firefox. Troy Hunt zebrał dla tego projektu ponad 500 milionów adresów e-mail. Jeśli Twój identyfikator e-mail nie pojawi się w skompilowanej bazie danych, Firefox zapisze Twój identyfikator i będzie nadal sprawdzał go pod kątem przyszłych naruszeń. Ponadto twórca HIBP pracuje nad aplikacją do zarządzania hasłami.

Alternatywy „Czy zostałem pokonany”?

Jednak ta zupełnie nowa usługa nie jest całkowicie nowicjuszem i na tym blogu omawiamy alternatywy HIPB.

Czy zostałem sprzedany?

Ta usługa działa dokładnie tak, jak zostałam złamana i jest skutecznym narzędziem do sprawdzania wycieków haseł. Wszystko, co musisz zrobić, to podłączyć swój adres e-mail do skrzynki i nacisnąć przycisk skanowania, aby sprawdzić, czy Twój identyfikator e-mail jest zagrożony, czy nie. Jeśli jest dostępny w bazie danych tej usługi, oznacza to, że został zhakowany. Ponadto poinformują Cię, czy Twoja witryna jest sprzedawana różnym firmom w celu promocji, czy nie.

Usługa ta umożliwia również zgłoszenie firmy, z której dane zostały sprzedane po raz pierwszy. Ponadto możesz odwołać się do nich o usunięcie Twoich adresów e-mail z bazy danych i poinformować Cię w przyszłości, jeśli Twój adres zostanie dodany do listy. Ponadto usługa wyjaśnia procedurę ochrony adresu e-mail w pięciu prostych krokach, tj. za pomocą niestandardowych domen e-mail, korzystania z niestandardowych dostawców poczty e-mail, organizowania adresów typu catch-all, określania filtrów e-mail i tworzenia ekskluzywnych wiadomości e-mail typu trap.

Odwiedź teraz

Dehaszowany

Wyszukiwarka oparta na zhakowanej bazie danych opracowana dla ekspertów ds. bezpieczeństwa, firm ochroniarskich, dziennikarzy i zwykłych ludzi do tworzenia chronionych kont i dostarczania informacji o naruszeniach danych i kontach, które wyciekły. Pozwala wyszukiwać wszystko, w tym adresy e-mail, nazwiska, nazwy użytkowników, adresy IP, numery VIN, a także hasła wyszukiwania wstecznego.

Tworzą HTML i wyświetlają wynik w mikrosekundach. Ponadto posiadają lekką wyszukiwarkę opracowaną specjalnie w celu dostarczania szybkich wyników. Wystarczy przejść przez jego stronę pomocy i możesz uzasadnić całkowitą liczbę rekordów.

Odwiedź teraz

Przeczytaj także: Skimming RFID: zagrożenie czy tylko mit?

Zhakowany kontroler wycieków

Celowanie w pojedynczego użytkownika może być frustrujące, dlatego hakerzy dążą do stworzenia kompletnej bazy danych wypełnionej mnóstwem informacji, w tym poufnymi danymi i hasłami. Są stosunkowo łatwym celem i mogą być sprzedawane w ciemnej sieci lub masowo udostępniane na rynku P2P. Utrata poufnych informacji jest katastrofalna, dlatego potrzeba aplikacji, która nie tylko monitoruje dane, ale także informuje użytkowników o naruszeniu, jest koniecznością.

Ta aplikacja wykonuje wszystko, o czym mowa powyżej. Monitoruje Twoje konto, sprawdza wszelkie nowe naruszenia, informuje użytkowników i dostarcza wskazówek, jak podjąć odpowiednie kroki po naruszeniu. Możesz uaktualnić się, odwiedzając sekcję aktualności, dostarczając informacje o najnowszych zagrożeniach cyberbezpieczeństwa.

Odwiedź teraz

Hacksy

Przyjazny czat bot, który wykorzystuje komunikację i interaktywne przypomnienia, aby pomóc Ci poznać podstawy hakowania. Zapewnia natychmiastową informację zwrotną na temat wszystkiego i w ograniczonych krokach możesz nauczyć się zabezpieczać przed oszustwami internetowymi i hakerami. Używają podstawowego języka i przyjaznych instrukcji, aby nauczyć Cię podstaw.

Generalnie lekcje na temat cyberbezpieczeństwa są techniczne, akademickie i obszerne. Ponadto cyberoszustwa zdarzają się każdego dnia, podobnie jak nasze działania towarzyskie. Albo możesz całkowicie wyłączyć Internet, albo dowiedzieć się, jak uniknąć katastrofy online. Hacksy pomaga Ci osiągnąć to samo, a tymczasem informuje Cię również o najnowszych trendach hakerskich.

Odwiedź teraz

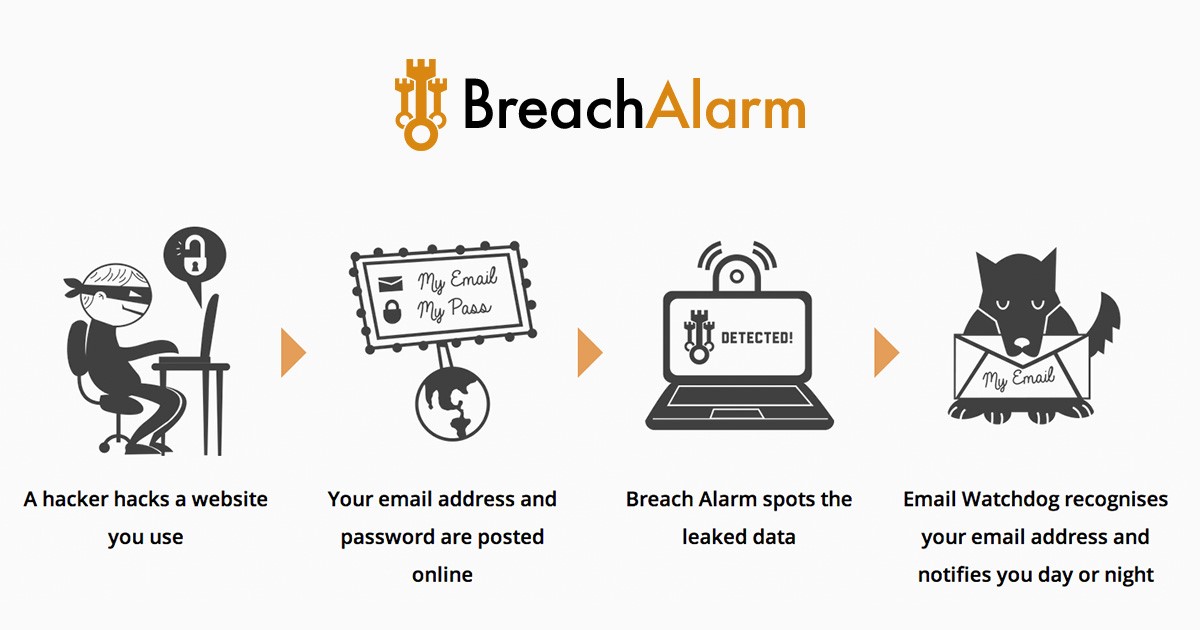

Alarm naruszeń

Profesjonalnie zaprojektowana usługa, która na bieżąco informuje o naruszeniach i informuje o wszelkich potencjalnych oszustwach. Niezależnie od tego, czy jesteś właścicielem małej firmy, czy szukasz osobistego bezpieczeństwa, ta usługa jest jednym z najlepszych wyborów i najlepszą alternatywą dla mnie. Większość funkcji bezpieczeństwa kosztuje znaczną kwotę, ale ta usługa jest bezpłatna.

Odwiedź teraz

Musisz przeczytać : W jaki sposób wyszukiwarki stanowią zagrożenie dla prywatności?

Wniosek

Naruszenia danych stały się teraz powszechnym zjawiskiem i wszystko jest teraz online. Niestety, do tej pory ludzie nie doceniają znaczenia silnych haseł i tego, jak łatwy jest dostęp do wszystkich ich danych osobowych. Dzięki tym narzędziom i usługom możesz zrobić krok naprzód i chronić swoją tożsamość i dane przed oszustwami internetowymi. Skomentuj w poniższej sekcji i podziel się swoimi doświadczeniami z tymi usługami i aplikacjami.