Streaming von raubkopierten Videos: Eine Bedrohung für die Internet- und Benutzersicherheit

Veröffentlicht: 2019-05-04Wir alle haben uns der Piraterie von Inhalten hingegeben und versucht, unsere Lieblingsunterhaltungsinhalte auf illegale Weise in die Hände zu bekommen, wobei wir sowohl Abonnementgebühren als auch geologische Beschränkungen für die Streaming-Dienstleister vermieden haben. Dies hat es uns als Benutzern jedoch ermöglicht, keinen unserer Lieblingsfilme, Shows und Live-Spiele zu verpassen; Wir riskieren jedoch gleichzeitig unsere Identität und unsere Netzwerksicherheit. Lesen Sie weiter, um zu erfahren, warum unsere Torrent-Methoden möglicherweise nicht für uns selbst geeignet sind.

Piraterie von Video-Streaming-Sites und -Anwendungen

Unterhaltungsdienste sind international zur erfolgreichsten Geschäftsbranche geworden, indem sie das Internet und Cloud-Computing nutzen, um Benutzern Unterhaltungsinhalte in Echtzeit bereitzustellen. Unterhaltungsunternehmen haben sich dem Internet-Streaming von Videoinhalten zugewandt, was es Film-, Fernseh- und Sportbegeisterten ermöglicht, ihre bevorzugten und gewünschten Inhalte entspannt zu Hause anzusehen. Da die auf diesen Streaming-Plattformen verfügbare Datenmenge solcher Inhalte die in DVD-Formaten verfügbaren übertrifft, sind diese Websites und Anwendungen zur ersten Wahl für jeden Benutzer auf der ganzen Welt geworden.

Diese Dienste sind jedoch mit hohen jährlichen oder monatlichen Abonnementgebühren verbunden. Was tatsächlich alle ein oder zwei Jahre hoch wird. Darüber hinaus ändern sich diese Gebühren von Land zu Land und fallen möglicherweise nicht in das Budget jedes Benutzers. Abgesehen davon variieren die auf diesen Seiten verfügbaren Inhalte von Ort zu Ort, wodurch die Menschen davon abgehalten werden, auf internationale Inhalte zuzugreifen.

Aber Menschen, die Menschen sind, neigen dazu, alles zu haben, ohne auch nur für etwas zu bezahlen, und greifen auf unangemessene und nicht autorisierte Mittel zurück, um auf diese Dienste zuzugreifen.

Wie führen Benutzer Piraterie aus?

Früher war Torrenting das häufigste Medium, um Videoinhalte in Bezug auf Film, Fernsehen, Sport und sogar Musik zu erhalten. Früher haben die Leute diese Inhalte heruntergeladen, anstatt sie über Portale wie BitTorrent auf DVD zu kaufen. Dies geschah, weil die Internetdienste überall nicht so effizient waren wie heute und kein qualitativ hochwertiges Streaming von Inhalten unterstützten.

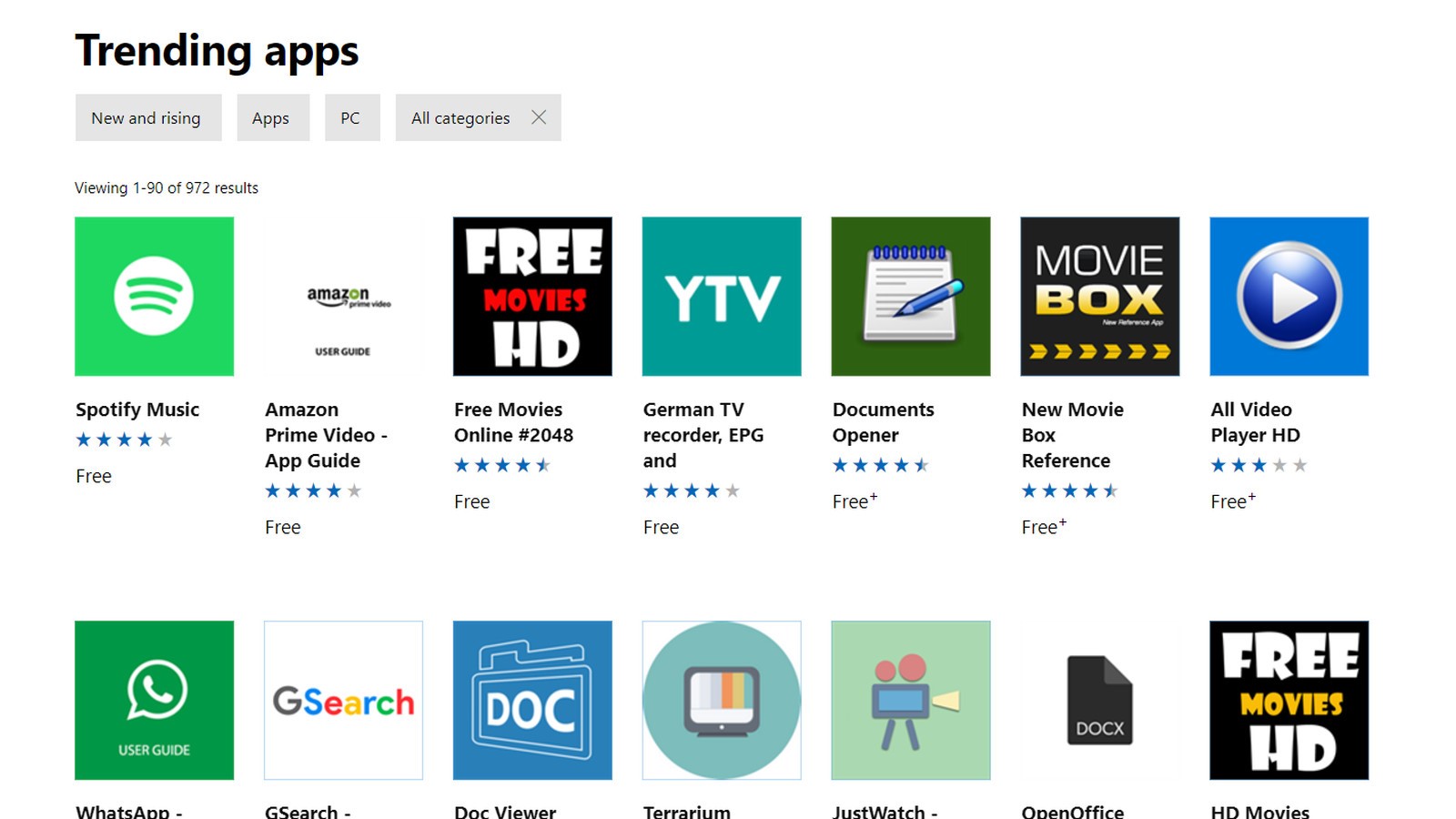

Aber seit das Internet flexibler geworden ist und fast jeden geografischen Standort erreicht hat, haben illegale Entwickler darauf zurückgegriffen, Anwendungen zu entwerfen, die denen der bekannten Streaming-Dienste wie Netflix ähneln, die sie über das Internet verbreiten, damit die Leute sie herunterladen können. Allgemein als „Hack-Apps“ bekannt, bieten diese Apps dieselben Inhalte wie ihre ursprünglichen Gegenstücke, jedoch kostenlos. Der „kostenlose“ Teil zieht die Benutzer am meisten an.

Aber unwissentlich stimmen sie alle den Allgemeinen Geschäftsbedingungen zu, ohne sie in diesen Hack-Apps zu lesen, und gefährden ihre Sicherheit und Internetsicherheit.

Lesen Sie auch: Die 10 besten kostenlosen Videoanruf-Apps für Android

Hacker bedrohen Ihre Identität und Netzwerksicherheit über solche Apps

Genau wie Original-Unterhaltungsseiten und Streaming-Anwendungen erfordern diese Hack-Apps eine Registrierung über Ihre ID und bitten Sie, ihren Datenschutz- und Benutzervereinbarungsbedingungen zuzustimmen. Diese Begriffe, die wir nie lesen. Die Entwickler dieser Hack-Apps garantieren jedoch nicht Ihren Datenschutz und stimmen niemals zu, Ihre Informationen oder Einstellungen, die Sie bei der Verwendung ihrer App vornehmen, nicht zu verwenden. Sie können Ihre E-Mail-Adresse verwenden und alle Informationen beschaffen, die sie unter Verwendung der ID erhalten können. Falls die ähnliche E-Mail-Adresse mit anderen von Ihnen verwendeten Diensten verknüpft ist, können die Hacker dies leicht erfassen, indem sie einfach Ihre E-Mail-Adresse haben.

Dies macht Sie sehr anfällig für Identitätsdiebstahl und Informationsmissbrauch, was Sie auch finanziellen Betrügereien aussetzen kann.

Hacker gehen mit raubkopierten Streaming-Sites und -Anwendungen auf die nächste Stufe

Bei einem kürzlichen Vorfall wurde festgestellt, dass eine raubkopierte Streaming-Dienstanwendung namens Mobdro (siehe Bild oben) mit Malware injiziert wurde, die sich in Ihr Netzwerk hacken kann, indem sie Ihre WLAN-Anmeldeinformationen und Passwörter stiehlt. Mobdro ist eine illegale Anwendung, die es Benutzern ermöglicht, Unterhaltungs- und Sportinhalte anzusehen. Falls Ihr Netzwerk verletzt wird, können Sie zahlreichen böswilligen Aktivitäten ausgesetzt sein, zusammen mit der Entführung anderer Dateien und Konten, die in Ihr Netzwerk hochgeladen werden. Dies sind einige Fälle, die auftreten können, wenn Sie einer Malware-infizierten Anwendung wie Mobdro zum Opfer fallen:

- Solche Malware hat hohe Chancen, unentdeckt zu bleiben. Die meisten solcher Malware würden Ihre gestohlenen Zugangsdaten und Ihr Passwort für Ihre Netzwerkverbindung auf einem ausländischen Server speichern. Also viel Glück beim Fangen Ihres Angreifers.

- Sobald Ihr Netzwerk verletzt wurde, können Hacker in jedes Gerät eindringen, das sich mit demselben Netzwerk verbinden würde, und auch Kontoübernahmen oder Phishing-Angriffe auf diese Geräte ausführen.

- Ihre Netzwerkanmeldeinformationen würden es Hackern ermöglichen, mehr schädliche Dateien auf Ihr System hochzuladen und es anfälliger für Cyberangriffe zu machen.

- Diese Anwendungen können, sobald sie in Ihr verwendetes Netzwerk gelangen, auch andere auf Ihrem Gerät gespeicherte Anwendungen entführen und deren Zuverlässigkeit ebenfalls gefährden.

- Hacker können Rootkit-Malware in Ihr System hochladen, indem sie sich in Ihr Netzwerk hacken, was ihnen unbefugte Kontrolle über Ihr Gerät geben und es ihnen ermöglichen würde, Ihre Dateien und Ordner weiter zu untersuchen.

Muss gelesen werden: So erkennen Sie gefälschte Videos im Internet

- Obwohl es höchst unwahrscheinlich ist, dass es einem einzelnen Benutzer passiert, kann eine Netzwerkverletzung Ihr System auch anfällig für Ransomware-Angriffe machen.

Gibt es eine Lösung für dieses Problem?

Diese Apps werden bereitwillig von Menschen verwendet, um ihre Interessen zu erfüllen, und es liegt an ihnen, ihre schädlichen Auswirkungen auf ihr Netzwerk und ihre Internetsicherheit zu vermeiden. Es wird empfohlen, solche Anwendungen nicht zu verwenden und sich immer für die authentischen Versionen von Streaming-Diensten für Videoinhalte zu entscheiden. Obwohl die authentischen Versionen dieser Websites und Anwendungen mit einer Reihe von Einschränkungen verbunden sind und möglicherweise unerschwingliche Kosten verursachen. Angesichts der garantierten Sicherheit Ihres Netzwerks und der Verschlüsselung Ihrer Einstellungen und Daten lohnt es sich, für diesen Abonnementbetrag zu bezahlen.