Transmisión de video pirata: una amenaza para la seguridad de Internet y la seguridad del usuario

Publicado: 2019-05-04Todos nos hemos entregado a la piratería de contenido y hemos tratado de obtener nuestro contenido de entretenimiento favorito por medios ilícitos, evitando tanto los cargos de suscripción como las restricciones geológicas impuestas a las empresas de servicios de transmisión. Aunque esto nos ha permitido a los usuarios no perdernos ninguna de nuestras películas, programas y partidos en vivo favoritos; sin embargo, estamos arriesgando simultáneamente nuestra identidad y la seguridad de nuestra red. Siga leyendo para saber por qué nuestras formas de descargar torrents pueden no ser adecuadas para nosotros mismos.

Piratería de sitios y aplicaciones de transmisión de video

Los servicios de entretenimiento se han convertido en la industria comercial más exitosa a nivel internacional al utilizar Internet y la computación en la nube para proporcionar contenido de entretenimiento en tiempo real a los usuarios. Las empresas de entretenimiento han recurrido a la transmisión por Internet de contenido de video, lo que permite a los entusiastas del cine, la televisión y los deportes ver su contenido favorito y deseado mientras se relajan en casa. Dado que la cantidad de datos de dicho contenido disponible en estas plataformas de transmisión supera la disponible en formatos de DVD, estos sitios y aplicaciones se han convertido en la primera opción de todos los usuarios en todo el mundo.

Pero, estos servicios vienen con fuertes cargos de suscripción anuales o mensuales. Que en realidad se eleva cada año o dos. Además, estos cargos cambian de un país a otro y es posible que no estén dentro del presupuesto de todos los usuarios. Aparte de eso, el contenido disponible en estos sitios varía de un lugar a otro, lo que impide que las personas accedan a contenido internacional.

Pero las personas, siendo personas, tienden a tenerlo todo sin siquiera pagar nada y recurren a medios indebidos y no autorizados para acceder a estos servicios.

¿Cómo realizan la piratería los usuarios?

Anteriormente, los torrents eran el medio más común para obtener contenido de video relacionado con películas, televisión, deportes e incluso música. La gente solía descargar este contenido en lugar de comprarlo en DVD a través de portales como BitTorrent. Esto se hizo porque los servicios de Internet en todas partes no eran tan eficientes como en la actualidad y no admitían la transmisión de contenido de alta calidad.

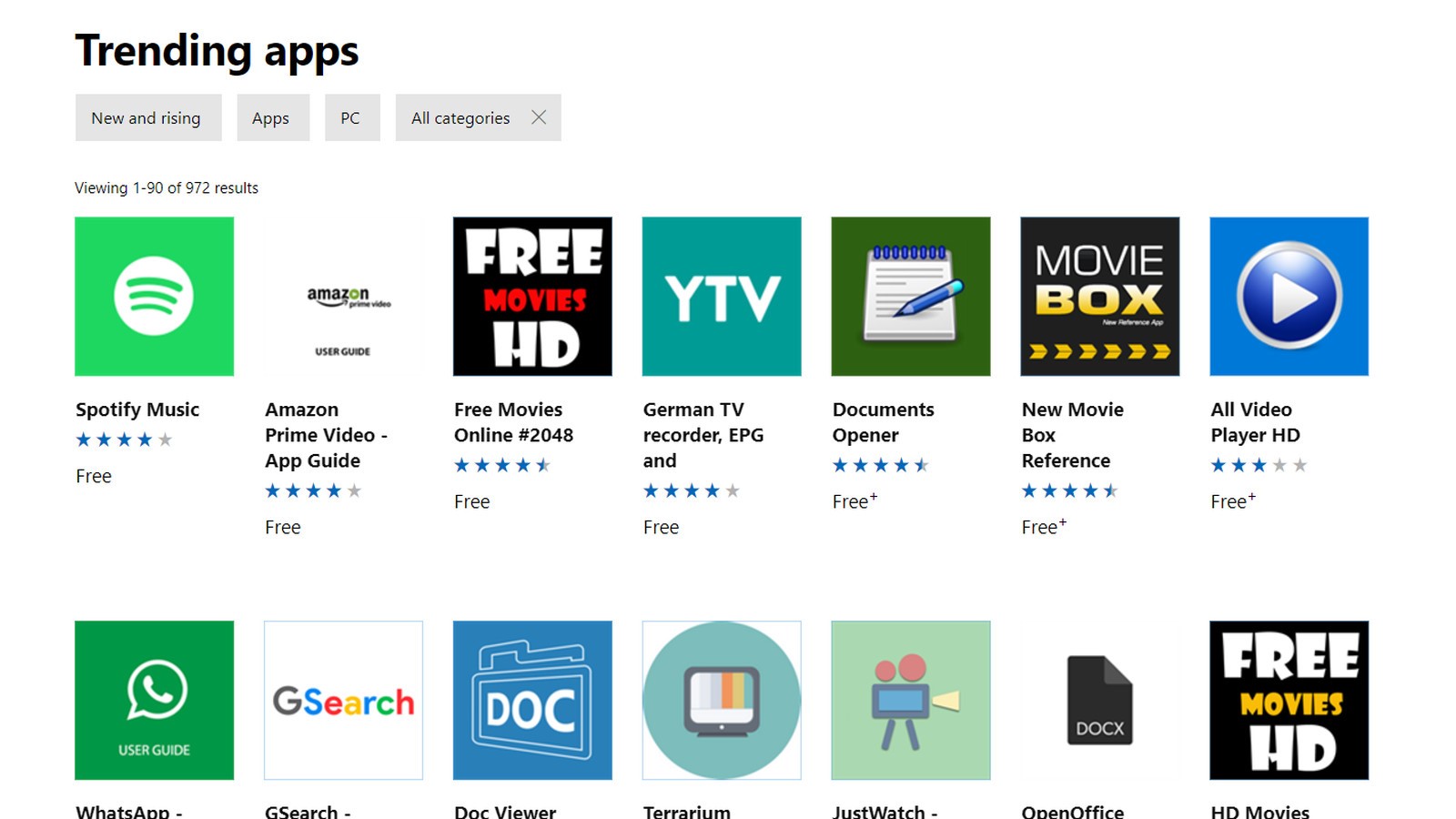

Pero dado que Internet se ha vuelto más flexible y ha llegado a casi todas las ubicaciones geográficas, los desarrolladores ilícitos han recurrido al diseño de aplicaciones que se asemejan a las de los destacados servicios de transmisión como Netflix, que están difundiendo por la web, lo que permite que las personas las descarguen. Comúnmente conocidas como “hack-apps”, estas aplicaciones ofrecen el mismo contenido que sus contrapartes originales pero de forma gratuita. La parte “gratuita” es lo que más atrae a los usuarios.

Pero , sin saberlo, todos aceptan los términos y condiciones sin leerlos en estas aplicaciones de pirateo y ponen en peligro su seguridad y la seguridad de Internet.

Lea también: Las 10 mejores aplicaciones de videollamadas gratuitas para Android

Piratas informáticos que amenazan su identidad y la seguridad de la red a través de dichas aplicaciones

Al igual que los sitios de entretenimiento originales y las aplicaciones de transmisión, estas aplicaciones de piratería requieren el registro a través de su ID y le piden que acepte sus términos de privacidad y acuerdo de usuario. Esos términos que nunca leemos. Sin embargo, los desarrolladores de estas aplicaciones de piratería no garantizan la protección de sus datos y nunca aceptan no usar su información o las preferencias que hace mientras usa su aplicación. Pueden usar su dirección de correo electrónico y obtener cualquier información que puedan obtener usando la identificación. En caso de que la dirección de correo electrónico similar esté asociada con otros servicios que utiliza, los piratas informáticos pueden recopilarla fácilmente con solo tener su dirección de correo electrónico.

Esto lo hace altamente propenso al robo de identidad y al abuso de información, lo que también puede exponerlo a fraudes financieros.

Los piratas informáticos van al siguiente nivel con sitios y aplicaciones de transmisión pirateados

En un incidente reciente, se descubrió que una aplicación de servicio de transmisión pirateada llamada Mobdro (ver la imagen de arriba) fue inyectada con malware que puede piratear su red al robar sus credenciales y contraseñas de Wi-Fi. Mobdro es una aplicación ilegal que permite a los usuarios ver contenido de entretenimiento y deportes. En caso de que su red sea violada, puede estar sujeto a numerosas actividades maliciosas, junto con el secuestro de otros archivos y cuentas que se cargan en su red. Estos son algunos casos que pueden ocurrir si es víctima de una aplicación infectada con malware como Mobdro:

- Dicho malware tiene muchas posibilidades de pasar desapercibido. La mayor parte de este malware almacenaría sus credenciales robadas y la contraseña de su conexión de red en un servidor en el extranjero. Entonces, buena suerte atrapando a tu atacante.

- Una vez que se viola su red, los piratas informáticos pueden ingresar a cualquier dispositivo que se conecte a la misma red y también pueden llevar a cabo ataques de phishing o secuestro de cuentas en esos dispositivos.

- Sus credenciales de red permitirían a los piratas informáticos cargar más archivos maliciosos en su sistema y hacerlo más vulnerable a los ataques cibernéticos.

- Estas aplicaciones, una vez en su red utilizada, también pueden secuestrar otras aplicaciones almacenadas en su dispositivo y poner en peligro su confiabilidad también.

- Los piratas informáticos pueden cargar malware de rootkit en su sistema a través de la piratería en su red, lo que les daría un control no autorizado de su dispositivo y les permitiría examinar más a fondo sus archivos y carpetas.

Debe leer: Cómo detectar videos falsos en Internet

- Aunque es muy poco probable que le suceda a un usuario individual, la violación de la red también puede hacer que su sistema sea vulnerable a los ataques de ransomware.

¿Hay una solución a este problema?

Estas aplicaciones son utilizadas voluntariamente por personas para satisfacer sus intereses y depende de ellos evitar sus impactos dañinos en su red y seguridad en Internet. Se recomienda no utilizar dichas aplicaciones y optar siempre por las versiones auténticas de los servicios de transmisión de contenido de video. Aunque las versiones auténticas de estos sitios y aplicaciones vienen con una serie de restricciones y pueden ser cargos inasequibles. Dada la seguridad garantizada de su red y el cifrado de sus preferencias y datos, vale la pena pagar ese monto de suscripción.