Les rançongiciels deviennent plus délicats

Publié: 2018-07-062017 a été une année incroyable en matière de cybersécurité. Des menaces de ransomware comme WannaCry et NotPetya ont été observées par les utilisateurs. Ces menaces ont secoué le monde numérique car personne ne s'attendait à ce qu'une attaque de ransomware soit aussi scandaleuse. Depuis lors, les choses n'ont fait qu'empirer et il n'y a pas de fin à ces menaces. En fait, il y a eu une évolution vers des menaces plus sérieuses comme le cryptojacking et les logiciels malveillants de cryptage de fichiers. Avec chaque jour qui passe, ces menaces deviennent endémiques.

Cela signifie que les attaques de logiciels malveillants ne vont pas s'arrêter de si tôt. Le jeu du chat et de la souris entre les cyber-attaquants et les experts en sécurité va vivre longtemps et peut-être pour toujours.

Principales menaces observées en 2017

Ne pensez pas que WannaCry et NotPetya ont été les seules attaques qui ont changé la situation. Il y avait aussi d'autres menaces qui ont aggravé la situation l'année dernière, tant pour les petites que pour les grandes entreprises.

Peu de temps après ces menaces, il y a eu une troisième épidémie de ransomware connue sous le nom de Bad Rabbit. Bien que ce ne soit pas si important, cela a affecté une grande partie de la Russie et de l'Europe de l'Est.

En outre, d'autres attaques de logiciels malveillants se sont propagées, comme le rançongiciel Locky qui se méfiait des réseaux hospitaliers, le rançongiciel Cerber et quelques autres. Vous ne le croirez peut-être pas, car ces menaces n'ont pas fait la une des journaux, mais elles ont touché une grande partie du monde.

Mais avec le temps, les menaces de ransomware ont commencé à s'estomper, une baisse soudaine des attaques de ransomware a été remarquée, ce qui a fait croire aux gens que les attaques de ransomware étaient en train de mourir. Mais c'était un mythe car les logiciels malveillants d'extraction de crypto-monnaie, également appelés cryptojacking, les remplaçaient.

Qu'est-ce que le cryptojacking ?

Le malware de cryptomining, communément appelé cryptojacking, est un nouveau terme, mais il a fait sa marque dans le monde des menaces en ligne. Cela signifie des logiciels et des logiciels malveillants conçus pour prendre en charge les ressources de l'ordinateur pour exploiter la crypto-monnaie sans l'autorisation de l'utilisateur.

Ce que font les attaquants, c'est qu'ils infectent la machine avec un logiciel malveillant qui utilise secrètement la puissance de traitement du processeur pour exploiter la crypto-monnaie, cette méthode est utilisée pour exploiter la crypto-monnaie Monero.

Contrairement aux rançongiciels, le cryptojacking n'empêche pas l'utilisateur d'accéder au système. En fait, cela ralentit la vitesse du système car la puissance du processeur est utilisée par l'attaquant pour exploiter la crypto-monnaie. Le logiciel malveillant fonctionne furtivement sur la machine et fournit un flux constant de revenus à l'attaquant. Cela rend le cryptojacking plus populaire que les ransomwares. Comme la victime et l'agresseur peuvent faire leur travail sans interférer dans le travail de l'autre.

Alors, cela signifie-t-il que nous n'avons plus besoin de nous soucier des ransomwares ? Peut-être pas.

Lire aussi : SamSam Ransomware : un malware insaisissable

Le ransomware est toujours une menace et il est toujours vivant .

La preuve en a été vue dans la récente attaque de mars contre la ville d'Atlanta. SamSam, la famille de rançongiciels opérationnelle depuis 2015, était à l'origine de l'attaque et a été utilisée pour chiffrer les données, ce qui a obligé un nombre considérable de services en ligne à fermer.

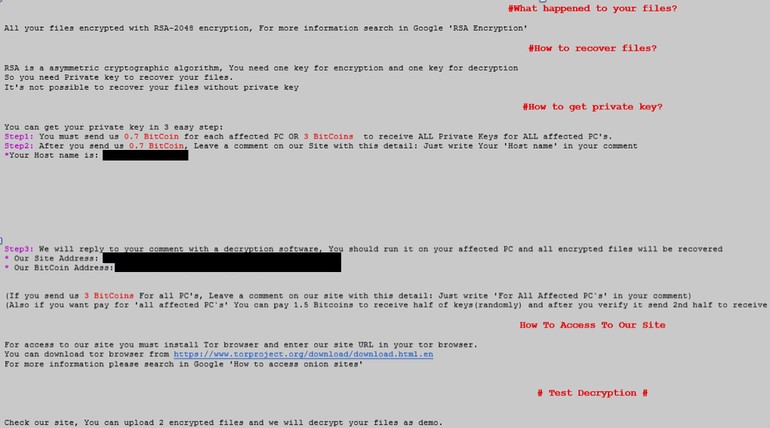

Une note de rançon SamSam sur un système infecté.

L'attaque a été remarquablement réussie car les victimes ont payé pour que leur système soit opérationnel. Tout cela était possible car les ransomwares sont toujours une menace et un niveau d'expertise est nécessaire pour y faire face.

Jusqu'à ce que les rançongiciels de données restent une menace pour les entreprises.

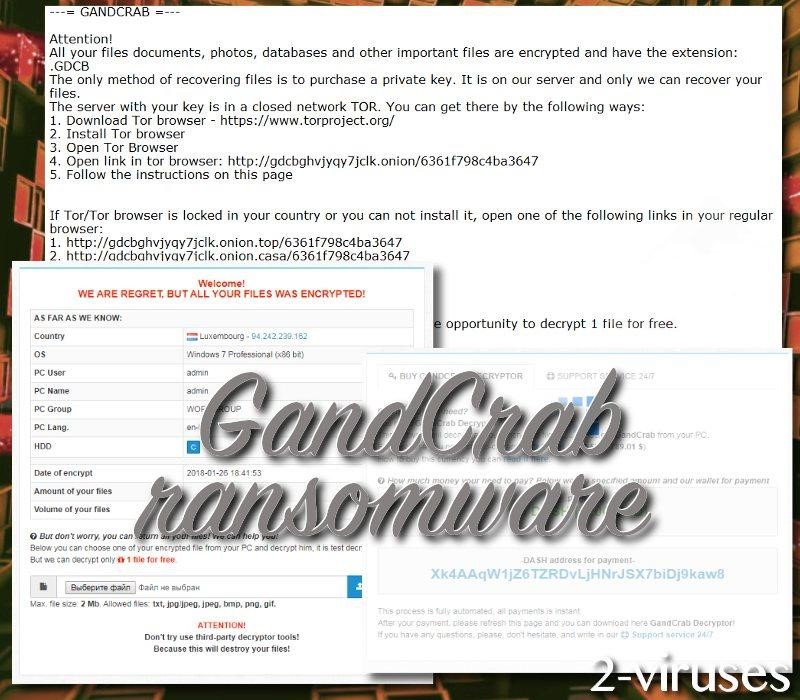

Une autre variante de ransomware qui a été un succès était GandCrab. Le malware est apparu pour la première fois en janvier et propose un modèle d'affiliation. Depuis lors, il est mis à jour quotidiennement, les bogues sont corrigés et corrigés. Cela signifie que les attaquants sont toujours sérieux au sujet des ransomwares et qu'ils déploient beaucoup d'efforts pour en faire un succès.

Note de rançon GandCrab

De plus, ces deux-là, il y a un autre rançongiciel qui rôde nommé DataKeeper. C'est le petit nouveau sur le bloc mais il est très dangereux. DataKeeper est apparu en février 2018 et depuis lors, il crée des problèmes. Les attaquants derrière cette menace sont très sérieux, ils surveillent de près chaque journal de sécurité publié pour corriger tout ransomware. Dès qu'ils découvrent qu'un correctif peut détecter leur rançongiciel, ils corrigent la vulnérabilité et la renforcent.

Ils continuent de changer et de mettre à jour le code.

Effets néfastes d'une attaque de ransomware

Il n'y a pas de fin aux attaques de ransomwares, elles seront toujours une menace. Mais avec le temps, leur efficacité diminue, ils ne sont pas à la même échelle que les attaques de ransomware précédentes, tout cela est dû à la popularité des attaques de cryptojacking.

Mais, ignorer toute menace est une erreur, le jour où nous commençons à le faire, nous ne savons jamais quel dommage ces menaces peuvent causer à nos données. Les attaques de ransomware peuvent être devenues inactives, mais elles ont de graves effets néfastes. Ils volent sous le radar, afin qu'ils puissent attaquer le moment venu. Même s'ils causent des dommages à court terme, cela signifie que votre site ou votre entreprise devient inutilisable lorsque le rançongiciel crypte les fichiers. Tout cela entraîne une perte de confiance des clients et les utilisateurs commencent à croire que l'entreprise ne peut plus sécuriser leurs données.

Contrairement au crptojacking qui nécessite de la patience pour obtenir un paiement, le ransomware offre de gros jours de paie aux cybercriminels sans attendre.

Conclusion

Les attaques de ransomware se propagent rapidement comme un feu dans les bois, une seule vulnérabilité détectée peut entraîner des ravages. La vulnérabilité EternalBlue SMB qui a permis à NotPetya et WannaCry de se propager sur le réseau ne peut être ignorée car vous ne savez jamais quand une susceptibilité comme celle-ci peut causer des dommages.

Les organisations doivent corriger leur réseau dès qu'elles ont connaissance d'une vulnérabilité. Dans le cas de WannaCry et NotPetya, la plupart des organisations connaissaient déjà la vulnérabilité de la NSA, mais elles l'ont ignorée, ce qui leur a valu d'énormes pertes.

A lire : Dharma Ransomware : un autre ransomware revient d'Oblivion

Les cybercriminels sont très intelligents, ils ne manquent aucune opportunité, ils gardent toujours les yeux ouverts et dès qu'ils sont capables de détecter une vulnérabilité, ils commencent à cibler les victimes. Parce que les ransomwares leur rapportent une somme énorme en peu de temps. Et c'est la raison pour laquelle les cybercriminels continueront à déployer des rançongiciels.

Si même pendant une seconde vous pensiez que le ransomware est flou, vous vous trompez. Les logiciels malveillants ransomware étaient là et le seront toujours. C'est juste qu'avec le temps, la façon dont cela fonctionne peut différer, mais l'objectif derrière cela ne changera jamais. Les cybercriminels savent que les rançongiciels sont le moyen le plus simple de gagner des millions et ils ne négligeront aucun effort pour gagner de l'argent.