Ransomware coraz trudniejsze

Opublikowany: 2018-07-06Rok 2017 był niewiarygodny pod względem cyberbezpieczeństwa. Użytkownicy byli świadkami zagrożeń ransomware, takich jak WannaCry i NotPetya. Zagrożenia te wstrząsnęły światem cyfrowym, ponieważ nikt nie spodziewał się, że atak ransomware będzie tak skandaliczny. Od tego czasu sytuacja tylko się pogorszyła i nie ma końca tym zagrożeniom. W rzeczywistości nastąpiła zmiana w kierunku poważniejszych zagrożeń, takich jak cryptojacking i złośliwe oprogramowanie szyfrujące pliki. Z każdym dniem zagrożenia te stają się powszechne.

Oznacza to, że ataki złośliwego oprogramowania nie ustaną w najbliższym czasie. Gra w kotka i myszkę między cyberatakantami a ekspertami ds. bezpieczeństwa będzie trwać długo, a być może i wiecznie.

Główne zagrożenia w 2017 roku

Nie myśl, że WannaCry i NotPetya były jedynymi atakami, które zmieniły sytuację. Były też inne zagrożenia, które w zeszłym roku pogorszyły sytuację, zarówno dla małych, jak i dużych firm.

Wkrótce po tych zagrożeniach doszło do trzeciej epidemii oprogramowania ransomware, znanej jako Bad Rabbit. Wprawdzie nie był tak duży, ale dotknął znaczną część Rosji i Europy Wschodniej.

Poza tym rozprzestrzeniały się inne ataki złośliwego oprogramowania, takie jak ransomware Locky, które wzbudzało nieufność w sieciach szpitalnych, ransomware Cerber i kilka innych. Możesz nie wierzyć, ponieważ te zagrożenia nie znalazły się na pierwszych stronach gazet, ale wpłynęły na dużą część świata.

Jednak z czasem zagrożenia ransomware zaczęły zanikać, zauważono nagły spadek liczby ataków ransomware, który sprawił, że ludzie uwierzyli, że ataki ransomware umierają. Był to jednak mit, ponieważ zastępowało je złośliwe oprogramowanie do wydobywania kryptowalut, czyli cryptojacking.

Co to jest cryptojacking?

Złośliwe oprogramowanie do wydobywania kryptowalut, popularnie zwane cryptojackingiem, to nowy termin, ale odcisnął swoje piętno w świecie zagrożeń internetowych. Oznacza to programy i złośliwe oprogramowanie zaprojektowane do przejmowania zasobów komputera w celu wydobywania kryptowaluty bez zgody użytkownika.

Atakujący infekują komputer złośliwym oprogramowaniem, które potajemnie wykorzystuje moc obliczeniową procesora do kopania kryptowaluty. Ta metoda jest używana do kopania kryptowaluty Monero.

W przeciwieństwie do ransomware, cryptojacking nie blokuje użytkownikowi dostępu do systemu. W rzeczywistości spowalnia system, ponieważ moc procesora jest wykorzystywana przez atakującego do wydobywania kryptowaluty. Złośliwe oprogramowanie działa potajemnie na maszynie i zapewnia atakującemu stały strumień dochodów. To sprawia, że cryptojacking jest bardziej popularny niż oprogramowanie ransomware. Ponieważ zarówno ofiara, jak i napastnik mogą wykonywać swoją pracę bez wzajemnego zakłócania pracy.

Czy to oznacza, że nie musimy się już martwić o oprogramowanie ransomware? Może nie.

Przeczytaj także: SamSam Ransomware: nieuchwytne złośliwe oprogramowanie

Ransomware nadal stanowi zagrożenie i wciąż żyje .

Dowodem na to jest niedawny marcowy atak na miasto Atlanta. Za atakiem stała SamSam, rodzina oprogramowania ransomware działająca od 2015 roku, która służyła do szyfrowania danych, przez co znaczna część usług online musiała zostać zamknięta.

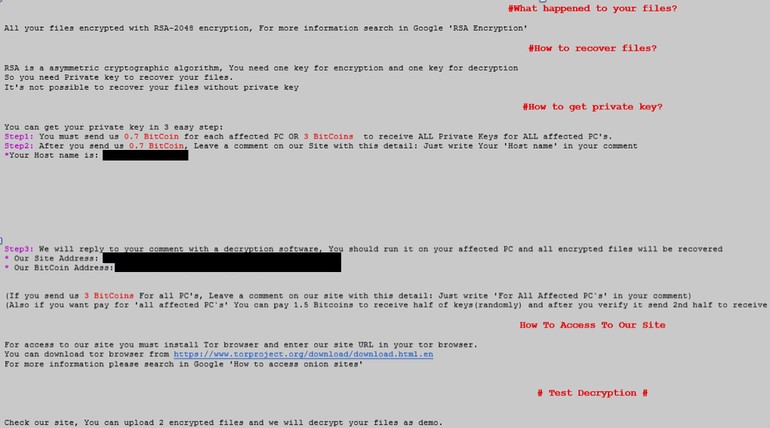

Notatka dotycząca okupu SamSam w zainfekowanym systemie.

Atak był niezwykle udany, ponieważ ofiary zapłaciły za uruchomienie i uruchomienie systemu. To wszystko było możliwe, ponieważ oprogramowanie ransomware nadal stanowi zagrożenie i do radzenia sobie z nim wymagany jest poziom wiedzy.

Dopóki oprogramowanie ransomware związane z danymi pozostanie zagrożeniem dla firm.

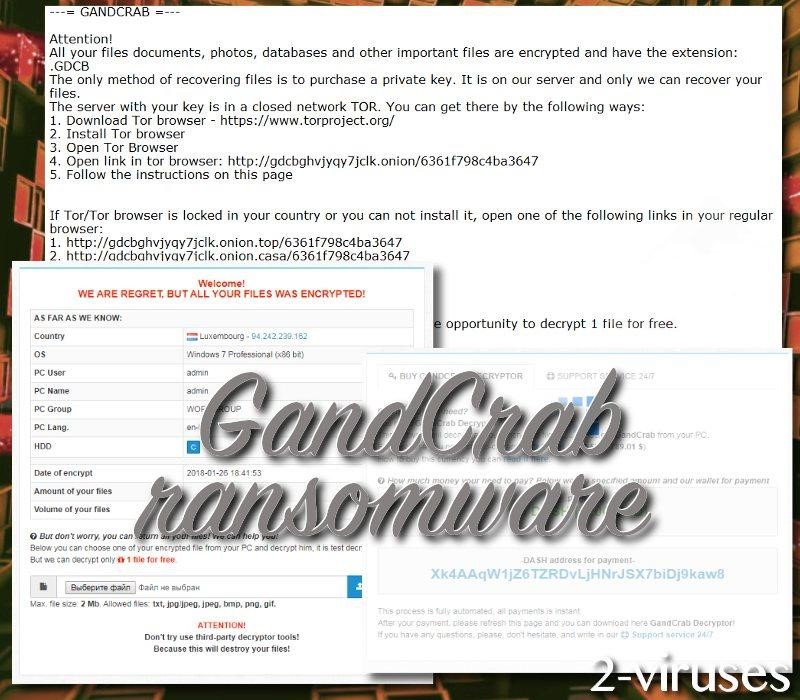

Inną odmianą oprogramowania ransomware, która odniosła sukces, był GandCrab. Złośliwe oprogramowanie pojawiło się po raz pierwszy w styczniu i oferuje model partnerski. Od tego czasu jest aktualizowany codziennie, błędy są łatane i naprawiane. Oznacza to, że osoby atakujące nadal poważnie podchodzą do oprogramowania ransomware i wkładają wiele wysiłku, aby odnieść sukces.

Notatka dotycząca okupu GandCrab

Poza tym, w pobliżu tych dwóch czai się inne oprogramowanie ransomware o nazwie DataKeeper. To nowy dzieciak na bloku, ale jest bardzo niebezpieczny. DataKeeper pojawił się w lutym 2018 roku i od tego czasu przysparza problemów. Osoby atakujące stojące za tym zagrożeniem są bardzo poważne, bacznie obserwują każdy wydany dziennik bezpieczeństwa, aby naprawić wszelkie ransomware. Gdy tylko odkryją, że łatka może wykryć ich oprogramowanie ransomware, naprawiają lukę w zabezpieczeniach i ją wzmacniają.

Ciągle zmieniają i aktualizują kod.

Szkodliwe skutki ataku ransomware

Nie ma końca atakom ransomware, zawsze będą zagrożeniem. Jednak wraz z upływem czasu ich skuteczność spada, nie osiągają one tej samej skali, co poprzednie ataki ransomware, a wszystko to z powodu popularności ataków typu cryptojacking.

Ale ignorowanie jakiegokolwiek zagrożenia jest złe, w dniu, w którym zaczynamy to robić, nigdy nie wiemy, jakie szkody mogą spowodować te zagrożenia dla naszych danych. Atak ransomware mógł stać się nieaktywny, ale ma poważne szkodliwe skutki. Lecą pod radarem, aby móc zaatakować we właściwym czasie. Nawet jeśli powodują krótkotrwałe szkody, oznacza to, że Twoja witryna lub firma przestają działać, gdy ransomware szyfruje pliki. Wszystko to prowadzi do utraty zaufania klientów, a użytkownicy zaczynają wierzyć, że firma nie jest już w stanie zabezpieczyć ich danych.

W przeciwieństwie do crptojackingu, który wymaga cierpliwości, aby uwolnić płatność, oprogramowanie ransomware oferuje cyberprzestępcom duże dni wypłaty, nie czekając na to.

Wniosek

Ataki ransomware rozprzestrzeniają się szybko jak pożar w lesie, a wykryta pojedyncza luka może doprowadzić do spustoszenia. Nie można przeoczyć luki EternalBlue SMB, która umożliwiła NotPetya i WannaCry rozprzestrzenianie się w sieci, ponieważ nigdy nie wiadomo, kiedy taka podatność może spowodować szkody.

Organizacje muszą łatać swoją sieć, gdy tylko dowiadują się o luce. W przypadku WannaCry i NotPetya większość organizacji wiedziała już o luce NSA, ale przeoczyła ją, przez co musiała ponieść ogromne straty.

Trzeba przeczytać: Dharma Ransomware: kolejny ransomware powraca z zapomnienia

Cyberprzestępcy są bardzo sprytni, nie brakuje im żadnych okazji, zawsze mają oczy otwarte i gdy tylko są w stanie wykryć lukę, zaczynają atakować ofiary. Ponieważ oprogramowanie ransomware płaci im ogromne kwoty w krótkim czasie. I to jest powód, dla którego cyberprzestępcy będą nadal wdrażać oprogramowanie ransomware.

Jeśli nawet przez sekundę myślałeś, że oprogramowanie ransomware jest nieostre, to się mylisz. Złośliwe oprogramowanie ransomware było i zawsze będzie. Tyle tylko, że z czasem sposób działania może się różnić, ale cel, który za tym stoi, nigdy się nie zmieni. Cyberprzestępcy wiedzą, że oprogramowanie ransomware to najłatwiejszy sposób na zarobienie milionów i nie pozostawią żadnego kamienia na głowie, aby zarobić pieniądze.