Ransomware-ul devine mai complicat

Publicat: 2018-07-062017 a fost un an incredibil din punct de vedere al securității cibernetice. Amenințările ransomware precum WannaCry și NotPetya au fost martori de utilizatori. Aceste amenințări au tremurat lumea digitală, deoarece nimeni nu se aștepta ca un atac ransomware să fie atât de scandalos. De atunci, lucrurile s-au înrăutățit și aceste amenințări nu se termină. De fapt, a existat o schimbare către amenințări mai grave, cum ar fi cryptojacking și malware de criptare a fișierelor. Cu fiecare zi care trece, aceste amenințări devin rampante.

Aceasta înseamnă că atacurile malware nu se vor opri în curând. Jocul pisicii și șoarecele dintre atacatorii cibernetici și experții în securitate va trăi mult și posibil pentru totdeauna.

Amenințări majore observate în 2017

Să nu credeți că WannaCry și NotPetya au fost singurele atacuri care au schimbat situația. Au existat și alte amenințări care au înrăutățit situația anul trecut, atât pentru casele mici, cât și pentru cele mari.

La scurt timp după aceste amenințări, a apărut un al treilea focar de ransomware cunoscut sub numele de Bad Rabbit. Deși nu era atât de mare, a afectat o mare parte a Rusiei și a Europei de Est.

În plus, acestea au existat și alte atacuri malware răspândite, cum ar fi ransomware-ul Locky, care nu avea încredere în rețelele spitalelor, ransomware-ul Cerber și puțini alții. S-ar putea să nu credeți, deoarece aceste amenințări nu au făcut titluri de știri, dar au afectat o mare parte a lumii.

Dar, odată cu trecerea timpului, amenințările ransomware au început să se estompeze, a fost observată o scădere bruscă a atacurilor ransomware care i-a făcut pe oameni să creadă că atacurile ransomware mor. Dar acesta a fost un mit, deoarece malware-ul pentru minerit de criptomonede, alias cryptojacking, le înlocuia.

Ce este cryptojacking-ul?

Cryptomining malware cunoscut popular sub numele de cryptojacking, este un termen nou, dar și-a pus amprenta în lumea amenințărilor online. Înseamnă programe software și malware concepute pentru a prelua resursele computerului pentru a extrage criptomonede fără permisiunea utilizatorului.

Ceea ce fac atacatorii este că infectează mașina cu un malware care utilizează în secret puterea de procesare a procesorului pentru a extrage criptomonede, această metodă este folosită pentru a extrage criptomoneda Monero.

Spre deosebire de ransomware, cryptojacking-ul nu împiedică utilizatorul să acceseze sistemul. De fapt, încetinește viteza sistemului, deoarece puterea procesorului este folosită de atacator pentru a extrage criptomonede. Malware-ul funcționează pe ascuns pe mașină și oferă un flux constant de venituri atacatorului. Acest lucru face ca cryptojackingul să fie mai popular decât ransomware. Deoarece atât victima, cât și atacatorul își pot face treaba fără a se amesteca unul în munca celuilalt.

Deci, asta înseamnă că nu mai trebuie să ne facem griji cu privire la ransomware? Poate că nu.

Citește și: SamSam Ransomware: un malware evaziv

Ransomware-ul este încă o amenințare și este încă în viață .

A căror dovezi a fost văzută în recentul atac din martie asupra orașului Atlanta. SamSam, familia de ransomware care este operațională din 2015, s-a aflat în spatele atacului și a fost folosită pentru a cripta datele, din cauza cărora un număr considerabil de servicii online au trebuit să se închidă.

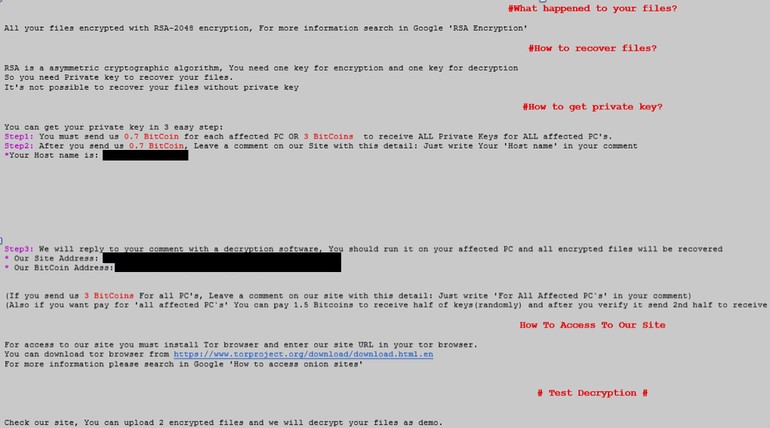

O notă de răscumpărare SamSam pe un sistem infectat.

Atacul a avut un succes remarcabil, deoarece victimele au plătit pentru a-și pune sistemul în funcțiune. Totul a fost posibil, deoarece ransomware-ul este încă o amenințare și este necesar un nivel de expertiză pentru a face față acestuia.

Până când ransomware-ul de date rămâne o amenințare pentru companii.

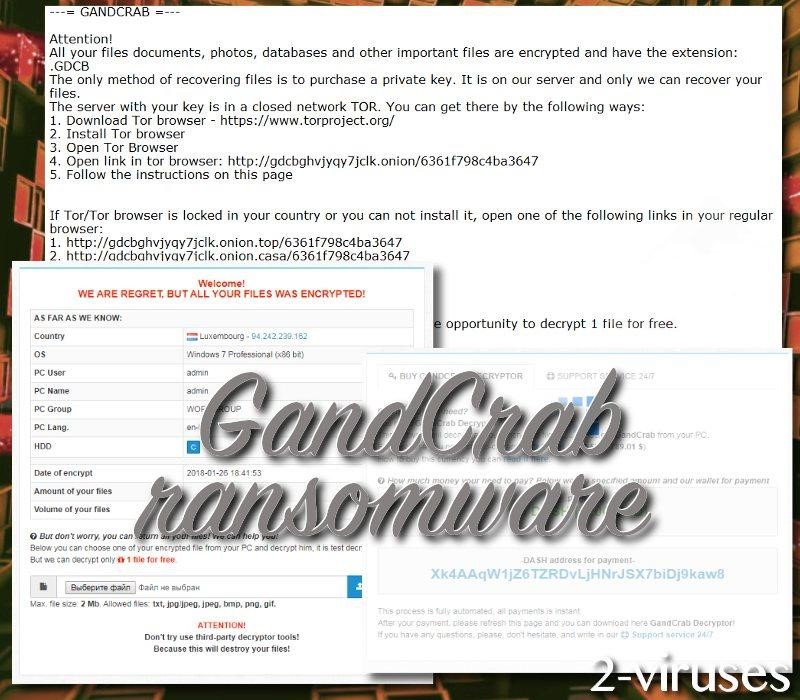

O altă variantă de ransomware care a fost un succes a fost GandCrab. Malware-ul a apărut pentru prima dată în ianuarie și oferă un model de afiliat. De atunci, este actualizat zilnic, erorile sunt remediate și remediate. Aceasta spune că totuși atacatorii sunt serioși în privința ransomware-ului și depun mult efort pentru a le face un succes.

Notă de răscumpărare GandCrab

În plus, acești doi există un alt ransomware, numit DataKeeper. Este noul copil de la bloc, dar este foarte periculos. DataKeeper a apărut în februarie 2018 și de atunci creează probleme. Atacatorii din spatele acestei amenințări sunt foarte serioși și urmăresc îndeaproape fiecare jurnal de securitate lansat pentru a remedia orice ransomware. De îndată ce descoperă că un patch le poate detecta ransomware-ul, corectează vulnerabilitatea și o întărește.

Ei continuă să schimbe și să actualizeze codul.

Efectele dăunătoare ale atacului ransomware

Nu există un sfârșit pentru atacurile ransomware, acestea vor fi întotdeauna o amenințare. Dar, cu timpul, eficiența lor scade, nu sunt la aceeași scară cu atacurile anterioare de ransomware, totul se datorează popularității atacurilor de criptojacking.

Dar, ignorarea oricărei amenințări este greșită, în ziua în care începem să o facem, nu știm niciodată ce prejudiciu pot cauza aceste amenințări datelor noastre. Este posibil ca atacul ransomware să fi devenit inactiv, dar au efecte dăunătoare grave. Ei zboară sub radar, astfel încât să poată ataca când este momentul potrivit. Chiar dacă provoacă daune pe termen scurt, înseamnă că site-ul sau afacerea dvs. devine inoperabilă atunci când ransomware-ul criptează fișierele. Toate acestea duc la pierderea încrederii clienților și utilizatorii încep să creadă că compania nu își mai poate securiza datele.

Spre deosebire de crptojacking care necesită răbdare pentru a obține o plată eliberată, ransomware oferă zile mari de plată infractorilor cibernetici fără să aștepte.

Concluzie

Atacurile ransomware se răspândesc rapid ca focul în pădure, o singură vulnerabilitate detectată poate duce la ravagii. Vulnerabilitatea EternalBlue SMB care a permis lui NotPetya și WannaCry să se răspândească în rețea nu poate fi trecută cu vederea, deoarece nu știi niciodată când o susceptibilitate ca acestea pot cauza daune.

Organizațiile trebuie să-și corecteze rețeaua de îndată ce ajung să afle despre o vulnerabilitate. În cazul WannaCry și NotPetya, majoritatea organizațiilor știau deja despre vulnerabilitatea NSA, dar au trecut cu vederea, din cauza căreia au trebuit să suporte pierderi uriașe.

Trebuie citit: Dharma Ransomware: Un alt ransomware se întoarce din Oblivion

Criminalii cibernetici sunt foarte inteligenți, nu sunt lipsiți de nicio oportunitate, țin mereu ochii deschiși și, de îndată ce sunt capabili să detecteze o vulnerabilitate, încep să vizeze victimele. Pentru că ransomware-ul le plătește o sumă uriașă într-un interval scurt de timp. Și acesta este motivul pentru care infractorii cibernetici vor continua să implementeze ransomware.

Dacă chiar și pentru o secundă ați crezut că ransomware-ul nu este focalizat, atunci vă înșelați. Malware ransomware a existat și va exista întotdeauna. Doar că, cu timpul, modul în care funcționează poate diferi, dar scopul din spate nu se va schimba niciodată. Infractorii cibernetici știu că ransomware-ul este cel mai simplu mod de a câștiga milioane și nu vor lăsa nimic neîntors pentru a face bani.