점점 더 교묘해지는 랜섬웨어

게시 됨: 2018-07-062017년은 사이버 보안 측면에서 믿을 수 없는 해였습니다. WannaCry 및 NotPetya와 같은 랜섬웨어 위협이 사용자에게 목격되었습니다. 아무도 랜섬웨어 공격이 그렇게 터무니없을 것이라고 예상하지 못했기 때문에 이러한 위협은 디지털 세계를 뒤흔들었습니다. 그 이후로 상황은 더욱 악화되었고 이러한 위협은 끝이 없습니다. 실제로 크립토재킹 및 파일 암호화 맬웨어와 같은 보다 심각한 위협으로 이동했습니다. 날이 갈수록 이러한 위협은 만연해지고 있습니다.

이는 맬웨어 공격이 곧 중단되지 않을 것임을 의미합니다. 사이버 공격자와 보안 전문가 간의 고양이와 쥐 게임은 오랫동안 그리고 아마도 영원히 지속될 것입니다.

2017년에 목격된 주요 위협

WannaCry와 NotPetya가 상황을 바꾼 유일한 공격이라고 생각하지 마십시오. 작년에 상황을 더 악화시킨 다른 위협도 중소기업과 대기업 모두에 있었습니다.

이러한 위협이 있은 직후 Bad Rabbit으로 알려진 세 번째 랜섬웨어가 발생했습니다. 그리 크지는 않았지만 러시아와 동유럽의 주요 지역에 영향을 미쳤습니다.

이 외에도 병원 네트워크를 불신하는 Locky 랜섬웨어, Cerber 랜섬웨어 및 기타 소수의 악성코드 공격이 확산되었습니다. 이러한 위협이 뉴스 헤드라인을 장식하지는 않았지만 전 세계의 많은 지역에 영향을 미쳤기 때문에 믿기지 않을 수도 있습니다.

그러나 시간이 지남에 따라 랜섬웨어 위협이 사라지기 시작하면서 랜섬웨어 공격이 갑자기 줄어들면서 사람들이 랜섬웨어 공격이 죽어가고 있다고 믿게 되었습니다. 그러나 이는 크립토재킹(cryptojacking)이라고도 하는 암호화폐 채굴 악성코드가 이를 대체하고 있다는 사실에 근거한 신화였습니다.

크립토재킹이란?

크립토재킹으로 널리 알려진 크립토마이닝 맬웨어는 새로운 용어이지만 온라인 위협의 세계에서 명성을 얻었습니다. 사용자의 허가 없이 암호화폐를 채굴하기 위해 컴퓨터의 자원을 탈취하도록 설계된 소프트웨어 프로그램 및 악성코드를 의미합니다.

공격자가 하는 일은 CPU 처리 능력을 비밀리에 사용하여 암호화폐를 채굴하는 악성코드로 머신을 감염시키는 것입니다. 이 방법은 Monero 암호화폐를 채굴하는 데 사용됩니다.

랜섬웨어와 달리 크립토재킹은 사용자가 시스템에 액세스하는 것을 차단하지 않습니다. 실제로 공격자가 암호 화폐를 채굴하는 데 CPU 전력을 사용하기 때문에 시스템 속도가 느려집니다. 멀웨어는 시스템에서 은밀하게 작동하며 공격자에게 꾸준한 수입원을 제공합니다. 이것은 크립토재킹을 랜섬웨어보다 더 많이 사용하게 만듭니다. 피해자와 공격자가 서로의 작업을 방해하지 않고 작업을 수행할 수 있기 때문입니다.

그렇다면 더 이상 랜섬웨어에 대해 걱정할 필요가 없다는 뜻입니까? 아마 아닐거야.

또한 읽기: SamSam Ransomware: 찾기 힘든 악성 코드

랜섬웨어는 여전히 위협적이며 여전히 살아 있습니다.

최근 3월 애틀랜타 시 공격에서 볼 수 있는 증거입니다. 2015년부터 운영되고 있는 랜섬웨어 계열인 SamSam은 공격의 배후로 데이터를 암호화하는 데 사용되어 상당수의 온라인 서비스가 중단될 수 밖에 없었습니다.

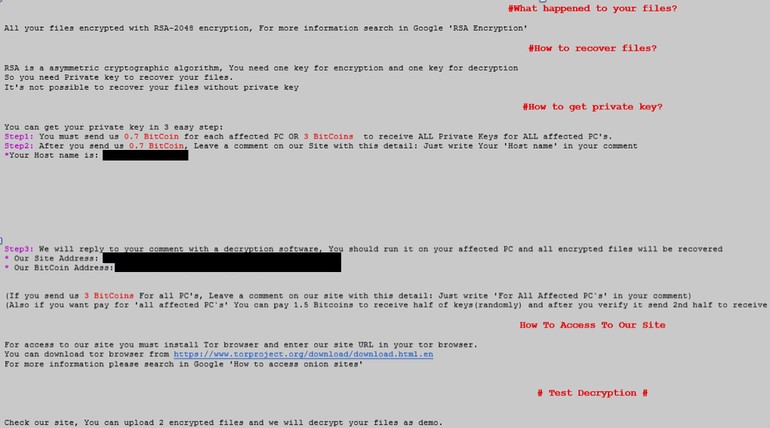

감염된 시스템에 대한 SamSam 랜섬 노트.

공격은 피해자가 시스템을 가동하고 실행하는 데 비용을 지불했기 때문에 놀라울 정도로 성공적이었습니다. 랜섬웨어는 여전히 위협이 되고 이에 대처하기 위해서는 일정 수준의 전문 지식이 필요하기 때문에 이 모든 것이 가능했습니다.

데이터 랜섬웨어가 기업에 위협이 될 때까지.

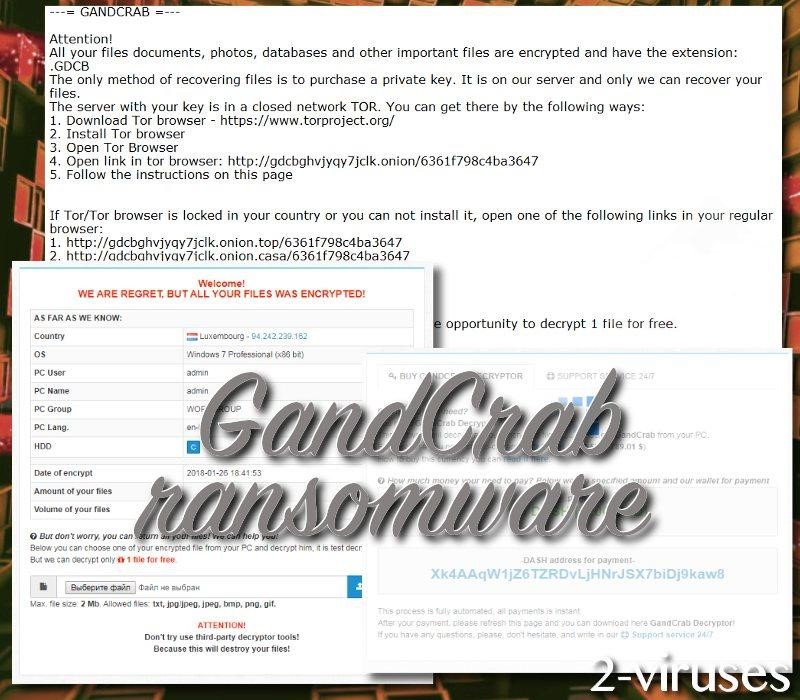

성공한 랜섬웨어의 또 다른 변형은 GandCrab입니다. 멀웨어는 1월에 처음 등장했으며 제휴 모델을 제공합니다. 그 이후로 매일 업데이트되고 버그가 패치되고 수정되고 있습니다. 이것은 여전히 공격자들이 랜섬웨어에 대해 진지하고 그들이 성공하기 위해 많은 노력을 기울이고 있음을 의미합니다.

GandCrab 몸값 메모

게다가, 이 두 가지에는 DataKeeper라는 이름의 또 다른 랜섬웨어가 숨어 있습니다. 그것은 블록에 새로운 아이이지만 매우 위험합니다. DataKeeper는 2018년 2월에 등장했고 그 이후로 문제를 만들고 있습니다. 이 위협의 배후에 있는 공격자는 매우 심각하며 모든 랜섬웨어를 수정하기 위해 공개되는 각 보안 로그를 면밀히 주시합니다. 패치가 랜섬웨어를 탐지할 수 있다는 것을 알게 되는 즉시 취약점을 패치하고 더 강력하게 만듭니다.

그들은 계속해서 코드를 변경하고 업데이트합니다.

랜섬웨어 공격의 유해한 영향

랜섬웨어 공격은 끝이 없으며 항상 위협이 될 것입니다. 그러나 시간이 지남에 따라 효율성이 감소하고 이전 랜섬웨어 공격과 같은 규모가 아닙니다. 이는 모두 크립토재킹 공격의 인기 때문입니다.

그러나 위협을 무시하는 것은 잘못된 것이므로 위협을 시작하는 날 이러한 위협이 데이터에 어떤 피해를 줄 수 있는지 알 수 없습니다. 랜섬웨어 공격이 비활성화되었을 수 있지만 심각한 피해를 줍니다. 적시에 공격할 수 있도록 레이더 아래로 날아갑니다. 단기적인 피해를 입히더라도 랜섬웨어가 파일을 암호화하면 사이트나 비즈니스가 작동하지 않게 됩니다. 이 모든 것이 고객의 신뢰를 잃게 하고 사용자는 더 이상 회사가 데이터를 보호할 수 없다고 믿기 시작합니다.

지불금을 받기 위해 인내심을 필요로 하는 크립토재킹과 달리 랜섬웨어는 기다리지 않고도 사이버 범죄자들에게 큰 급여를 제공합니다.

결론

랜섬웨어 공격은 숲속의 불길처럼 빠르게 확산됩니다. 하나의 취약점이 감지되면 큰 피해를 입힐 수 있습니다. NotPetya 및 WannaCry가 네트워크를 통해 확산되도록 허용한 EternalBlue SMB 취약점은 이러한 취약성이 언제 손상을 일으킬 수 있는지 알 수 없기 때문에 간과할 수 없습니다.

조직은 취약점에 대해 알게 되는 즉시 네트워크를 패치해야 합니다. WannaCry와 NotPetya의 경우 대부분의 조직에서 NSA 취약점에 대해 이미 알고 있었지만 간과해 막대한 손실을 감수해야 했습니다.

필독: Dharma Ransomware: 망각에서 돌아온 또 다른 Ransomware

사이버 범죄자는 매우 영리하여 기회가 부족하지 않으며 항상 눈을 뜨고 취약점을 감지할 수 있는 즉시 피해자를 표적으로 삼기 시작합니다. 랜섬웨어는 단기간에 막대한 비용을 지불하기 때문입니다. 이것이 사이버 범죄자들이 계속해서 랜섬웨어를 배포하는 이유입니다.

잠시라도 랜섬웨어가 초점을 벗어났다고 생각했다면 오산입니다. 랜섬웨어 멀웨어는 항상 존재했고 앞으로도 그럴 것입니다. 시간이 지남에 따라 작동 방식은 다를 수 있지만 그 배후의 목표는 결코 변하지 않습니다. 사이버 범죄자들은 랜섬웨어가 수백만 달러를 버는 가장 쉬운 방법이라는 것을 알고 있으며 돈을 벌기 위해 어떤 노력도 하지 않을 것입니다.