HOPLIGHT:北朝鮮がハッキング体制になるためのもう1つの試み

公開: 2019-04-15北朝鮮(正式には朝鮮民主主義人民共和国)と米国の間の政治的緊張は、北朝鮮の指導者である金正恩が核兵器を作る計画を明らかにして以来、史上最高である。 「敵」。 最近、北朝鮮は、軍事力と経済力で米国を凌駕することはできないことを知っており、米国を脆弱にするためにネットワークハイジャックとサイバー攻撃に目を向け、政府のファイルと情報に定期的に侵入しようとしています。 民間組織であり、北朝鮮政府とは関係がないと主張する攻撃者は、米国の民間組織や政府機関に対して何度か試みを行った。 彼らは、米国当局が彼らの要求に屈しなければ、テロ攻撃や虐殺の公然たる脅威を与えることにさえなりました。 繰り返しになりますが、北朝鮮の明らかな国家資金によるサイバー攻撃は、HOPLIGHTと呼ばれる新しいマルウェアで米国政府機関を標的にしています。 HOPLIGHTは何ができるのか、そして北朝鮮はこの後何をしているのか?

必読:サイバーセキュリティのビルディングブロック

米国での北朝鮮のサイバー攻撃の試み

HOPLIGHTは、北朝鮮のサイバー攻撃者が米国の事業体または企業を標的にしたのは初めてではありません。 実際、これはほぼ半年前から続いています。 北朝鮮の政権はこれらの攻撃に関する情報を持っていることを否定し続けていますが、政権が定期的にそれらをバックアップしていることは世界的に知られている事実です。

話題となった最初の大規模な攻撃は、ソニーピクチャーズハックでした。攻撃者は、アメリカの映画スタジオであるソニーピクチャーズのサーバーとネットワークをハッキングしました。 この攻撃は、スタジオヘッドの個人的な電子メール、データファイル、今後の映画リリースのスクリプト、および進行中のいくつかの契約上の合意の詳細を標的にしました。 要求は、北朝鮮の指導者である金正恩を嘲笑した彼らの映画「ザ・インタビュー」の公開を阻止することでした。 映画上映でのテロ攻撃の扱いは、スタジオに要求を与えることを余儀なくさせました。 その後、米国政府は一連の調査を開始しました。

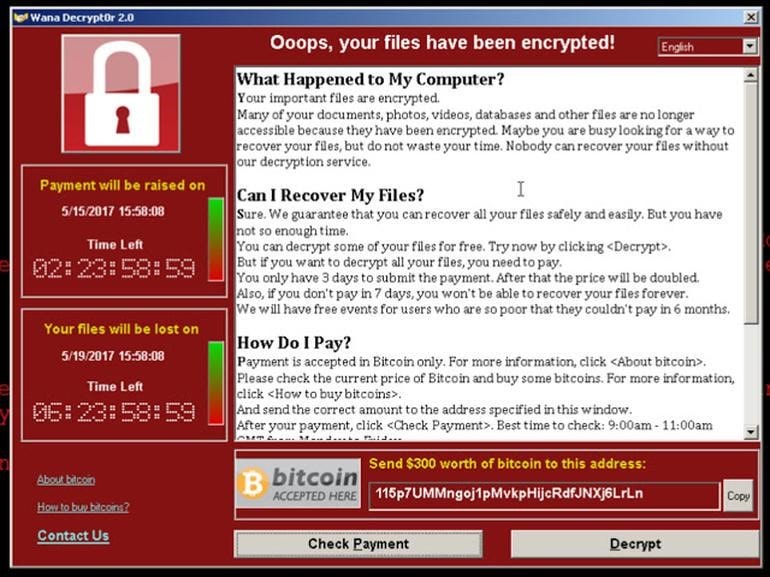

2017年、The Shadow Brokersと呼ばれるハッカーグループは、Microsoft Windowsの脆弱性を利用して、世界中のサイバー攻撃を実行し、企業のサーバーとアカウントを乗っ取りました。 ランサムウェアと呼ばれるこのサービス拒否攻撃は、世界中の20万台を超えるコンピューターに違反し、攻撃者はこれらのコンピューターに対する封鎖を取り消すために暗号通貨で身代金を要求しました。 その時、米国政府は彼らの進行中の調査に賭けをし、国際的に掘り始めました。 その時までに、米国当局は北朝鮮への攻撃を追跡し、公式の告発を確認しました、それはすでにそのユーティリティサービスと電力網へのより多くのハイジャック攻撃に苦しんでいました。

だから、これらの攻撃の背後にいたのは誰か

米国政府、連邦捜査局(FBI)、および米国国土安全保障省(DHS)は、これらの攻撃は韓国の諜報機関である朝鮮人民軍局によって支援され、ラザルスグループと呼ばれる局121によって組織され、もっとたくさんの名前。 Bureau 121は、サイバーセキュリティの専門家と訓練を受けたハッカーの専門家チームであると言われています。これらのハッカーは、北朝鮮の「敵」国でこのような違反操作を実行する責任を単独で負っています。 調査では、これらの攻撃のリードハンドラーであるBureau121のメンバーとされるParkJin-hyokを具体的に指名しました。 そしてその間、北朝鮮政権はそのようなグループの存在を拒否し、これらの攻撃に関する公式声明を差し控えた。

HOPLIGHT:北朝鮮のマルウェア攻撃の最新ライン

北朝鮮のサイバー攻撃グループは、HOPLIGHTと呼ばれる新しいマルウェアをリリースしました。これは、情報とデータを求めて米国政府機関を再び標的にしています。 民間または公的組織に対するHOPLIGHT攻撃の公式アカウントはまだ出ていませんが、このマルウェアは米国のComputer Emergency Readiness Team(CERT)によって検出され、北朝鮮にまでさかのぼります。 FBIとDHSは、この新しいマルウェアがトロイの木馬として機能し、システム内の重要なファイルを読み取ったり、変更したり、移動したりできるという情報を公開しました。 このマルウェアには、実行中のネットワークプロセスにウイルスコードを挿入し、それらを終了または停止する機能もあります。これにより、代理店の業務が中断される可能性があります。 さらに、マルウェアはレジストリファイルを変更する可能性があり、公的機関のネットワークに保存されているデータを妨げる可能性があります。

CERTは、システムとネットワークにHOPLIGHTを注入するために使用されている、9つの異なるタイプのファイルの詳細をリリースしました。そのほとんどはプロキシアプリケーションです。 プロキシは偽のSSL証明書を運び、コマンドサーバーを使用して違反操作を実行します。

HOPLIGHTは町の新しいものです

Wannacryランサムウェア攻撃以来、CERTは、政府機関や公的機関に警告するために、悪意のあるサイバー攻撃やマルウェアの検出の可能性に関するレポートを積極的に公開しています。 そして、これらのレポートはいずれも、以前はHOPLIGHTのようなものを扱っておらず、HOPLIGHTのアドレスも含まれていません。 どうやら、HOPLIGHTはこれまで使用されたことがなく、Bureau121の悪意のあるソフトウェアのリストにある最新のマルウェアです。

なぜ北朝鮮は米国の機関に対するサイバー攻撃を続けているのですか?

北朝鮮は小さな独裁政権であり、はるか東にあり、アメリカのような最高の国を占領することはできません。 少なくとも軍事面ではありません。 国は海上で米海軍に囲まれており、北朝鮮の金正恩首相が世界の平和と安全に反対する悪意を持っているため、世界のメディアによって絶えず格下げされてきた。 さらに、国の弱い教育と経済システムは国を無一文にしました、そしてそれ故に、これらの攻撃の背後にある動機はまた財政的な利益でした。 そしてもちろん、どの国もスパイ活動を前もって実行することはできませんが、サイバー攻撃者は検出できないか、それにもかかわらず、法執行機関の手の届かないところに逮捕することは不可能です。 したがって、サイバー攻撃とサイバーセキュリティ侵害は、北朝鮮が情報調達とインテリジェンスに積極的に関与するための最も実行可能なオプションとして残っています。

しかし、北朝鮮はどのようにしてこれらの違反を実行することができますか?

これは非常に実行可能な質問であり、北朝鮮が大規模なオンラインプレゼンスを抑制しているにもかかわらず、非常に影響力のある攻撃を実行することができたという事実を示しています。 国は外の世界と2つのインターネット接続を持っています、そしてそれでも、それは致命的で非常に強力なサイバー攻撃者になることができました。

これは、レジームが若者にサイバーセキュリティとハッキングについて広範囲にトレーニングしているためです。 DHSとFBIの調査報告によると、北朝鮮の若い若者は、数学と対数のスキルについて評価され、国の資金によるプロジェクトの下でハッキングの専門家になるように訓練されています。 これらの訓練されたハッカーの多くは外国に住んでおり、北朝鮮に地上情報を提供するために秘密裏に暮らしています。

問題はどれくらい大きいですか?

北朝鮮の最新のHOPLIGHT干渉は検出されましたが、その脅威はこれほど早く見逃すことはできません。 北朝鮮は過去2年間、サイバーセキュリティ攻撃について沈黙しておらず、核兵器開発の可能性についての偽の話し合いと沈黙を装って、これらの攻撃のいずれにも関与しています。 実際、トランプ米大統領と金正恩の公式会談後も攻撃は続いた。 したがって、問題は非常に大きく、すぐには解消されないようです。

北朝鮮はこれまでに直接スマッシュアンドグラブ攻撃を試みたことがありますが、HOPLIGHTは北朝鮮にとって新しい形のスパイであり、まだ公式にはどの組織も標的にしていません。

必読:政府および軍のデータはサイバー攻撃から安全ですか?

北朝鮮がHOPLIGHTでその動きを促進するのか、それとも新しいマルウェアの早期開示に照らして撤退するのかについての答えは、まだ修正できていません。 しかし、国の支援を受けたグループからの侵害とハッキングの試みが止まることなく、北朝鮮のハッキングの専門知識に対処する必要があることを意味します。