HOPLIGHT: Kolejna próba przekształcenia Korei Północnej w reżim hakerski

Opublikowany: 2019-04-15Napięcia polityczne między Koreą Północną (formalnie znaną jako Koreańska Republika Ludowo-Demokratyczna) a Stanami Zjednoczonymi są na najwyższym poziomie, odkąd przywódca Korei Północnej Kim Dzong Un ujawnił swoje plany produkcji broni jądrowej, najwyraźniej po to, by zniszczyć jego "wrogowie". Ostatnio Korea Północna, wiedząc, że nie może po prostu prześcignąć Stanów Zjednoczonych pod względem siły militarnej i ekonomicznej, zwróciła się do porwania sieci i cyberataków, aby narazić USA na niebezpieczeństwo, i regularnie próbuje włamywać się do rządowych akt i informacji. Napastnicy, którzy twierdzą, że są organizacjami prywatnymi i nie mają żadnego związku z rządem Korei Północnej, dokonali kilku prób na amerykańskich prywatnych organizacjach i instytucjach rządowych. Posunęli się nawet do otwartego grożenia atakami terrorystycznymi i masakrami, jeśli urzędnicy amerykańscy nie ulegną ich żądaniom. Po raz kolejny pozornie finansowane przez państwo cyberataki Korei Północnej były skierowane na agencje rządowe Stanów Zjednoczonych za pomocą nowego złośliwego oprogramowania o nazwie HOPLIGHT. Co może zrobić HOPLIGHT i czym jest Korea Północna po tym czasie?

Trzeba przeczytać: elementy konstrukcyjne cyberbezpieczeństwa

Północnokoreańskie próby cyberataków na USA

HOPLIGHT nie jest pierwszym przypadkiem, w którym północnokoreańscy cyberprzestępcy atakują podmiot lub firmę ze Stanów Zjednoczonych. W rzeczywistości trwa to już prawie pół dekady; i chociaż reżim północnokoreański nadal odmawia posiadania jakichkolwiek informacji na temat tych ataków, jest powszechnie znanym faktem, że reżim regularnie je wspiera.

Pierwszym poważnym atakiem, który trafił na pierwsze strony gazet, był Sony Pictures Hack, podczas którego osoby atakujące włamały się na serwery i sieci amerykańskiego studia filmowego Sony Pictures. Celem ataku były osobiste e-maile szefów wytwórni, pliki danych, skrypty nadchodzących premier filmowych oraz szczegóły niektórych zawartych umów umownych. Żądania dotyczyły zablokowania wydania ich filmu Wywiad, który był kpiną dla przywódcy Korei Północnej Kim Dzong Una. Smakołyki ataków terrorystycznych na pokazie filmu zmusiły studio do ustąpienia żądań. Następnie rząd Stanów Zjednoczonych rozpoczął serię śledztw.

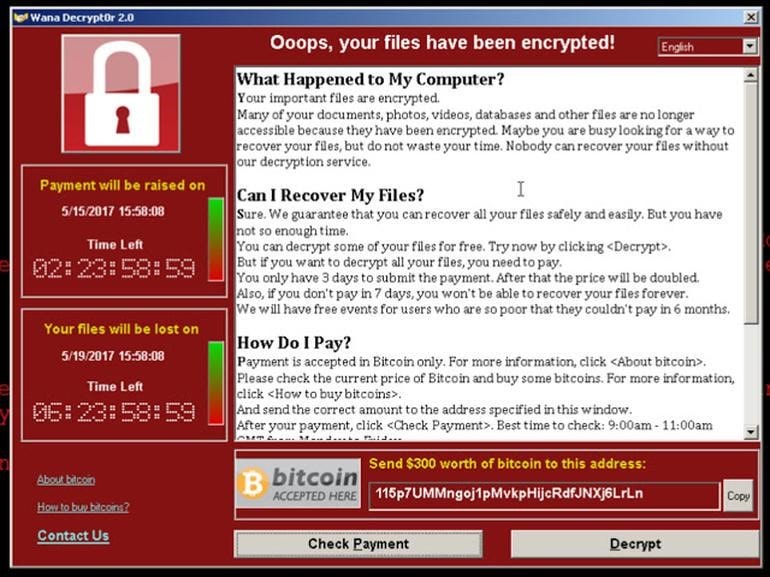

W 2017 r. grupa hakerów o nazwie The Shadow Brokers wykorzystała lukę w systemie Microsoft Windows do przeprowadzania cyberataków na całym świecie, przejmowania firmowych serwerów i kont. Ten atak typu Denial of Service o nazwie Ransomware naruszył ponad 200 000 komputerów na całym świecie, a atakujący zażądali okupu w kryptowalucie, aby odwołać blokadę tych komputerów. To wtedy rząd USA podniósł stawkę w związku z trwającymi śledztwami i zaczął kopać na arenie międzynarodowej. Do czasu, gdy urzędnicy amerykańscy prześledzili ataki w Korei Północnej i potwierdzili oficjalne oskarżenia, przeszła już więcej ataków porwań na swoje usługi komunalne i sieci energetyczne.

Więc kto stał za tymi atakami?

Rząd Stanów Zjednoczonych, Federalne Biuro Śledcze (FBI) i Departament Bezpieczeństwa Wewnętrznego Stanów Zjednoczonych (DHS) twierdzą, że ataki te były wspierane przez koreańską grupę wywiadowczą Reconnaissance General Bureau i były organizowane przez Biuro 121 o kryptonimie Lazarus Group i wezwane przez o wiele więcej imion. Mówi się, że Bureau 121 jest zespołem ekspertów składającym się z ekspertów ds. cyberbezpieczeństwa i przeszkolonych hakerów, którzy są wyłącznie odpowiedzialni za przeprowadzanie takich operacji włamań na „wrogich” narodach Korei Północnej. W śledztwach wymieniono Parka Jin-hyoka, domniemanego członka Biura 121, który był głównym operatorem tych ataków. Tymczasem reżim północnokoreański odmówił istnienia jakiejkolwiek takiej grupy i powstrzymał się od oficjalnego oświadczenia w sprawie tych ataków.

HOPLIGHT: Najnowsze ataki na północnokoreańskie złośliwe oprogramowanie

Północnokoreańska grupa cyberataków opublikowała teraz nowe złośliwe oprogramowanie o nazwie HOPLIGHT, które po raz kolejny atakuje agencje rządowe USA w celu uzyskania informacji i danych. Chociaż żadne oficjalne konto HOPLIGHT na temat ataku HOPLIGHT na organizację prywatną lub publiczną nie zostało jeszcze ujawnione, złośliwe oprogramowanie zostało wykryte i prześledzone z powrotem do Korei Północnej przez amerykański zespół ds. gotowości na wypadek awarii komputerowych (CERT). FBI i DHS opublikowały informacje, że to nowe złośliwe oprogramowanie działa jak trojan i może odczytywać, zmieniać i przenosić ważne pliki w systemie. Złośliwe oprogramowanie potrafi również wstrzykiwać kody wirusów do działających procesów sieciowych i przerywać je lub zatrzymywać, co może powodować zakłócenia w pracy agencji. Ponadto złośliwe oprogramowanie jest w stanie zmieniać pliki rejestru, co może utrudniać przechowywanie danych w sieciach agencji publicznych.

CERT opublikował szczegóły dotyczące dziewięciu różnych typów plików, z których większość to aplikacje proxy, które są używane do wstrzykiwania HOPLIGHT do systemów i sieci. Serwery proxy posiadają fałszywe certyfikaty SSL i wykorzystują serwery dowodzenia do przeprowadzania operacji włamań.

HOPLIGHT to nowa rzecz w mieście

Od czasu ataków Wannacry Ransomware CERT aktywnie publikuje raporty dotyczące złośliwych cyberataków i możliwych wykrycia złośliwego oprogramowania, aby ostrzec agencje i organizacje publiczne. Żaden z tych raportów nie dotyczył wcześniej czegoś takiego jak HOPLIGHT i nie zawierał żadnych adresów z HOPLIGHT. Najwyraźniej HOPLIGHT nigdy wcześniej nie był używany i jest najnowszym złośliwym oprogramowaniem na liście złośliwego oprogramowania Bureau 121.

Dlaczego Korea Północna kontynuuje ataki cybernetyczne na agencje amerykańskie?

Korea Północna jest małym reżimem dyktatorskim, położonym daleko na wschodzie i nie jest w stanie przejąć najwyższych narodów, takich jak Ameryka. Przynajmniej nie na frontach wojskowych. Naród jest otoczony na morzu przez siły morskie USA i jest stale degradowany przez światowe media z powodu złośliwych intencji przywódcy Korei Północnej Kim Dzong Una przeciwko światowemu pokojowi i bezpieczeństwu. Co więcej, słaba edukacja i system ekonomiczny kraju sprawiły, że naród stał się bez grosza, a zatem motywami tych ataków były również korzyści finansowe. I oczywiście żaden naród nie może prowadzić szpiegostwa na froncie, podczas gdy cyberatakujący jest niewykrywalny lub mimo to jest niemożliwy do uchwycenia poza zasięgiem organów ścigania. Tak więc cyberataki i naruszenia bezpieczeństwa cybernetycznego pozostają najbardziej realną opcją dla Korei Północnej, aby aktywnie zaangażować się w pozyskiwanie informacji i wywiad, praktykę stosowaną przez każdy inny kraj w szpiegostwie.

Ale jak Korea Północna jest w stanie dokonać tych naruszeń?

Jest to bardzo realne pytanie, biorąc pod uwagę fakt, że Korea Północna była w stanie przeprowadzić bardzo uderzające ataki, pomimo powstrzymywania się od obecności w Internecie na dużą skalę. Naród ma dwa połączenia internetowe ze światem zewnętrznym, a mimo to zdołał stać się śmiertelnym i dość potężnym cyberprzestępcą.

Dzieje się tak, ponieważ reżim intensywnie szkolił młodzież w zakresie cyberbezpieczeństwa i hakowania. Według raportów śledczych DHS i FBI, młodzi chłopcy z Korei Północnej są oceniani pod kątem ich umiejętności matematycznych i logarytmicznych oraz są szkoleni, aby stać się ekspertami w hakowaniu w ramach finansowanych przez państwo projektów. Wielu z tych wyszkolonych hakerów mieszka w obcych krajach, żyjąc pod przykrywką, aby dostarczać naziemne informacje wywiadowcze Korei Północnej.

Jak duży jest problem?

Chociaż wykryto najnowsze zakłócenia HOPLIGHT w Korei Północnej, nie można przeoczyć jej zagrożeń tak wcześnie. Korea Północna nie milczała od ostatnich dwóch lat w sprawie ataków na cyberbezpieczeństwo, a nawet angażuje się w każdy z tych ataków pod przykrywką fałszywych rozmów i ciszy na temat potencjalnego rozwoju broni jądrowej. W rzeczywistości ataki były kontynuowane nawet po oficjalnym spotkaniu prezydenta USA Trumpa z Kim Jong-unem. Tak więc problem jest dość duży i nie wydaje się, aby szybko zniknął.

Korea Północna już wcześniej próbowała bezpośrednich ataków typu „rozwal i złap”, ale HOPLIGHT to nowa forma szpiegostwa dla Korei Północnej, która jeszcze oficjalnie nie atakowała żadnej organizacji.

Trzeba przeczytać: Czy dane rządowe i wojskowe są zabezpieczone przed cyberatakami?

Nie można jeszcze ustalić odpowiedzi na pytanie, czy Korea Północna będzie kontynuować swoje ruchy za pomocą programu HOPLIGHT, czy też wycofa się w świetle wczesnego ujawnienia nowego złośliwego oprogramowania. Jednak przy nieustannych włamaniach i próbach hakerskich ze strony grup wspieranych przez państwo oznacza to, że należy zająć się wiedzą hakerską Korei Północnej.