HOPLIGHT: O altă încercare a Coreei de Nord de a deveni un regim de hacking

Publicat: 2019-04-15Tensiunile politice dintre Coreea de Nord (cunoscută oficial sub numele de Republica Populară Democrată Coreea) și Statele Unite sunt la cote maxime, de când liderul nord-coreean Kim Jong-un și-a dezvăluit planurile de a produce arme nucleare, aparent pentru a-i șterge. "inamici". În ultimul timp, Coreea de Nord, știind că nu poate depăși doar Statele Unite în puterea militară și în economie, s-a orientat către deturnarea rețelelor și atacurile cibernetice pentru a face SUA vulnerabile și încearcă în mod regulat să pătrundă în fișierele și informațiile guvernamentale. Atacatorii, care pretind că sunt organizații private și nu au nicio legătură cu guvernul nord-coreean, au făcut mai multe încercări asupra organizațiilor private și instituțiilor guvernamentale din SUA. Ei chiar au ajuns până la greu să amenințe deschise cu atacuri teroriste și masacre dacă oficialii americani nu cedează cererilor lor. Încă o dată, atacurile cibernetice aparent finanțate de stat din Coreea de Nord au vizat agențiile guvernamentale americane cu un nou malware numit HOPLIGHT. Ce poate face HOPLIGHT și ce este Coreea de Nord după această perioadă?

Trebuie să citiți: Elementele de bază ale securității cibernetice

Tentative de atac cibernetic nord-coreean la SUA

HOPLIGHT nu este prima dată când atacatorii cibernetici nord-coreeni au vizat o entitate sau o firmă din Statele Unite. De fapt, acest lucru se întâmplă de aproape jumătate de deceniu acum; și în timp ce regimul nord-coreean continuă să nege că are vreo informație despre aceste atacuri, este un fapt cunoscut în întreaga lume că regimul le-a susținut în mod regulat.

Primul atac major, care a făcut titluri de titlu a fost Sony Pictures Hack, în care atacatorii au spart serverele și rețelele Sony Pictures, un studio de film american. Atacul a vizat e-mailuri personale ale șefilor de studio, fișiere de date, scenarii ale viitoarelor lansări de filme și detalii ale unor acorduri contractuale aflate în proces. Cererile au fost să blocheze lansarea filmului lor The Interview, care a fost o batjocură la adresa liderului nord-coreean Kim Jong-un. Tratamentele atacurilor teroriste de la proiecția filmului au forțat studioul să accepte cererile. Guvernul Statelor Unite a început atunci o serie de investigații.

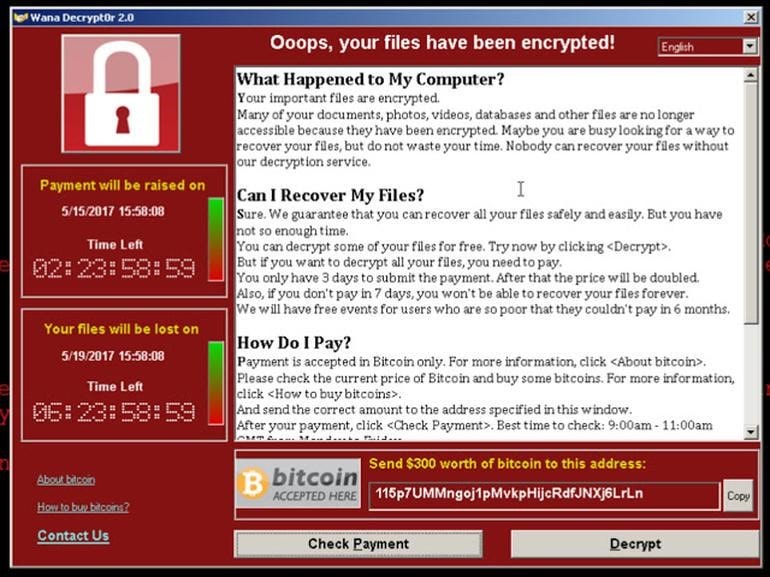

În 2017, un grup de hackeri numit The Shadow Brokers a folosit o vulnerabilitate Microsoft Windows pentru a efectua atacuri cibernetice la nivel mondial, deturnând servere corporative și conturi. Acest atac de tip Denial of Service, numit Ransomware, a încălcat peste 200.000 de computere din întreaga lume, iar atacatorii au cerut răscumpărări în criptomonede pentru a revoca blocarea asupra acestor computere. Atunci guvernul SUA a ridicat mizele din investigațiile lor în curs și a început să sape la nivel internațional. Până în momentul în care oficialii americani au urmărit atacurile până în Coreea de Nord și au confirmat acuzațiile oficiale, aceasta a suferit deja mai multe atacuri de tip highjacking asupra serviciilor sale de utilități și rețelelor electrice.

Deci, cine se afla în spatele acestor atacuri

Guvernul Statelor Unite, Biroul Federal de Investigații (FBI) și Departamentul pentru Securitate Internă (DHS) al SUA că aceste atacuri au fost susținute de grupul de informații coreean Reconnaissance General Bureau și au fost orchestrate de Biroul 121, numit de cod Grupul Lazăr și numit de către multe alte nume. Se spune că Biroul 121 este o echipă de experți în securitate cibernetică și hackeri instruiți, care sunt singurii responsabili să efectueze astfel de operațiuni de încălcare asupra națiunilor „inamice” din Coreea de Nord. Investigațiile l-au numit în mod special pe Park Jin-hyok, un presupus membru al Biroului 121, care a fost responsabilul principal al acestor atacuri. Și între timp, regimul nord-coreean a declinat existența oricărui astfel de grup și s-a abținut de la o declarație oficială cu privire la aceste atacuri.

HOPLIGHT: Cele mai recente atacuri malware din Coreea de Nord

Grupul de atac cibernetic nord-coreean a lansat acum un nou malware numit HOPLIGHT, care vizează din nou agențiile guvernamentale americane pentru informații și date. Deși nu a fost încă publicat niciun raport oficial al niciunui atac HOPLIGHT asupra unei organizații private sau publice, malware-ul a fost detectat și urmărit până în Coreea de Nord de către US Computer Emergency Readiness Team (CERT). FBI și DHS au lansat informații că acest nou malware acționează ca un troian și poate citi, modifica și muta fișiere importante în sistem. Malware-ul are, de asemenea, capacitatea de a injecta coduri de viruși în procesele de rețea care rulează și de a le termina sau opri, ceea ce poate crea întreruperi în activitatea agenției. Mai mult, malware-ul este capabil să modifice fișierele de registry, ceea ce poate împiedica datele stocate în rețelele agențiilor publice.

CERT a lansat detalii despre nouă tipuri diferite de fișiere, dintre care majoritatea sunt aplicații proxy, care sunt utilizate pentru a injecta HOPLIGHT în sisteme și rețele. Proxy-urile poartă certificate SSL false și folosesc servere de comandă pentru a efectua operațiuni de încălcare.

HOPLIGHT este Lucrul Nou în oraș

De la atacurile Wannacry Ransomware, CERT a publicat în mod activ rapoarte privind atacurile cibernetice rău intenționate și posibilele detectări de malware pentru a avertiza agențiile și organizațiile publice. Și niciunul dintre aceste rapoarte nu a abordat anterior ceva de genul HOPLIGHT și nu a inclus nicio adresă cu HOPLIGHT. Aparent, HOPLIGHT nu a mai fost folosit niciodată și este cel mai nou malware din lista de software rău intenționat al Bureau 121.

De ce Coreea de Nord își continuă atacurile cibernetice asupra agențiilor americane?

Coreea de Nord este un mic regim de dictatură, departe în est și nu este capabil să cuprindă națiuni supreme precum America. Cel puțin nu pe fronturile militare. Națiunea este înconjurată pe mare de forțele navale americane și a fost în mod constant degradată de presa mondială din cauza intențiilor răuvoitoare ale liderului nord-coreean Kim Jong-un împotriva păcii și securității mondiale. Mai mult, sistemul de educație și economic slab al țării au făcut națiunea fără bani și, prin urmare, motivele din spatele acestor atacuri au fost și câștigurile financiare. Și, desigur, nicio națiune nu poate să efectueze spionaj în față, în timp ce un atacator cibernetic este nedetectabil sau, cu toate acestea, este imposibil de reținut în afara rațiunii de aplicare a legii. Așadar, atacurile cibernetice și încălcările securității cibernetice rămân opțiunea cea mai fezabilă pentru ca Coreea de Nord să se implice activ în achiziționarea de informații și informații, o practică urmată de orice altă națiune în spionaj.

Dar cum poate Coreea de Nord să comită aceste încălcări?

Este o întrebare foarte viabilă, dat fiind faptul că Coreea de Nord a fost capabilă să execute atacuri cu impact puternic, în ciuda faptului că s-a reținut de la o prezență online pe scară largă. Națiunea are două conexiuni la internet cu lumea exterioară și, totuși, a reușit să devină un atacator cibernetic mortal și destul de puternic.

Acest lucru se datorează faptului că regimul a antrenat tinerii în mod extensiv în domeniul securității cibernetice și a hackingului. Potrivit rapoartelor investigațiilor DHS și FBI, tinerii din Coreea de Nord sunt evaluați cu privire la abilitățile lor matematice și logaritmice și sunt instruiți pentru a deveni experți în hacking în cadrul proiectelor finanțate de stat. Mulți dintre acești hackeri instruiți locuiesc în țări străine, trăind sub acoperire pentru a oferi informații la sol Coreei de Nord.

Cât de mare este problema?

Cele mai recente interferențe HOPLIGHT din Coreea de Nord au fost detectate, amenințările sale nu pot fi trecute cu vederea atât de devreme. Coreea de Nord nu a fost tăcută din ultimii doi ani cu privire la atacurile de securitate cibernetică și chiar și-a implicat în oricare dintre aceste atacuri sub deghizarea unor discuții false și a liniștei cu privire la potențiala dezvoltare a armelor nucleare. De fapt, atacurile au continuat chiar și după o întâlnire oficială între președintele american Trump și Kim Jong-un. Deci, problema este destul de mare și nu pare să dispară curând.

Coreea de Nord a încercat deja atacuri directe de tip zdrobitor, dar HOPLIGHT este o nouă formă de spionaj pentru Coreea de Nord, care, încă, nu a vizat oficial nicio organizație.

Trebuie citit: Sunt datele guvernamentale și militare protejate de atacurile cibernetice?

Răspunsul dacă Coreea de Nord își va continua mișcările cu HOPLIGHT sau s-ar retrage în lumina dezvăluirii timpurii a noului său malware nu poate fi rezolvat încă. Cu toate acestea, cu încălcări neîncetate și încercări de hacking din partea grupurilor susținute de stat ale națiunii înseamnă că expertiza în hacking a Coreei de Nord trebuie abordată.