Tehnologii care te pot face o victimă a atacurilor cibernetice

Publicat: 2018-10-26Dezvoltarea tehnologiei a făcut posibile o mulțime de lucruri, iar lumea modernă a devenit atât de dependentă de stilul de viață și de confortul provocat de tehnologie. Fie că este vorba de inteligență artificială sau de internetul obiectelor, utilizați aceste tehnologii și produse alimentate de acestea, făcând lucrurile ușor de gestionat.

Au fost menționate lacunele de securitate ale celor mai noi tehnologii. Cu toate acestea, tehnologiile pe care le folosim în viața noastră de zi cu zi nu pot fi de asemenea de încredere! Dispozitivele și programele vă pot face vulnerabil la atacuri cibernetice.

În această postare, am enumerat unele dintre cele mai utilizate tehnologii care nu sunt atât de fiabile pe cât credeți! Haideți să aruncăm o privire!

1. Sisteme inteligente de securitate

Un ochi suplimentar asupra casei tale pare să fi devenit o parte importantă a unui detaliu de protecție. Aceste sisteme vă permit să organizați ore întregi de filmări salvate în cloud. De asemenea, AI poate fi folosită pentru a recunoaște fețele cunoscute care vin la ușa ta.

Deși, sistemele de securitate vin și cu imperfecțiuni. O echipă de cercetare în domeniul securității cibernetice a găsit o eroare în camerele inteligente de securitate numită Swann, care arăta imagini realizate dintr-o casă în alte case. Acest lucru ar putea fi un dezastru dacă problema ar fi fost observată de hackeri în loc de echipa de cercetare. Ar fi putut folosi acest lucru ca un avantaj pentru a spiona oamenii care folosesc sistemul de securitate.

2. Unități USB

Unitatea USB sau Flash îmbunătățește accesibilitatea, deoarece vă permite să mutați fișierele dintr-o locație în alta. Dar este, de asemenea, o modalitate ușoară pentru hackeri de a corupe USB-ul prin stocarea viermilor sau a altor programe malware. Armata SUA le-a suspectat periculoase și le-a interzis cu ani în urmă.\Cu toate acestea, nu este interzis peste tot. Mulți oameni sau oameni de afaceri folosesc unități USB, deoarece nu înțeleg riscul implicat atunci când vă conectați la Internet în timp ce utilizați o unitate USB.

3. Boxe inteligente

Difuzoarele inteligente cu asistent digital, cum ar fi Google Home, Apple HomePod, Amazon Echo, vin cu o mulțime de funcții pentru a ajuta utilizatorii. Cercetătorii în securitate cibernetică i-au bănuit că sunt vulnerabili la o mulțime de amenințări.

Unele dintre amenințări includ o persoană care controlează difuzoarele cu comenzi supersonice (omul normal nu poate auzi), cu toate acestea, difuzoarele captează sunetul atunci când este implantat în videoclipuri YouTube sau în alt conținut.

Cercetătorii au aflat, de asemenea, că hackerii ar putea proiecta aplicații pentru difuzoare inteligente care par a fi legale, dar este un creier din spatele atacurilor cibernetice. Aceste difuzoare sunt conectate în așa fel încât, deși am închis aplicațiile, ele continuă să înregistreze conversațiile și alte zgomote din casă și le transmit infractorilor în fundal.

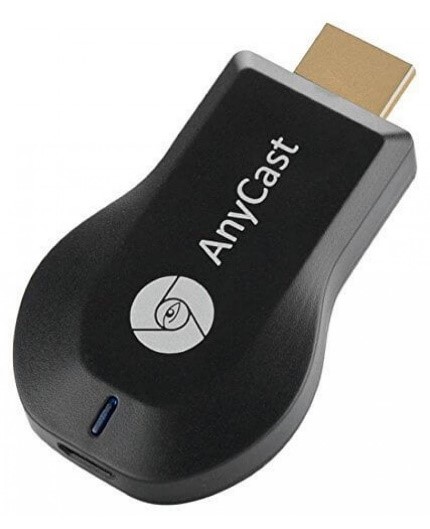

4. Dongle

Alături de unitățile USB, au venit și donglele care au făcut porturile USB utile ca niciodată, deoarece îmbunătățesc performanța prin redarea de funcții suplimentare. Un bun exemplu de dongle este Chromecast sau smart TV dongle care vă oferă conținut suplimentar.

Cercetătorii de securitate cibernetică din cadrul unui experiment au spart un dongle furnizat de o companie de asigurări pentru a urmări obiceiurile de conducere ale unui utilizator. La piratare, specialiștii au reușit să activeze sau să dezactiveze frânele, să controleze ștergătoarele de parbriz ale vehiculului și multe altele.

Acesta nu este singurul exemplu de astfel de amenințări. O astfel de problemă a afectat Amazon Fire Stick. Hackerii au instalat malware de cripto mining care a fost ascuns și nu a afișat lista de aplicații care rulează. A făcut conexiunea la internet lentă și, de asemenea, a făcut ca Fire Stick să funcționeze lent. Împreună cu aceasta, puteți detecta prezența malware-ului atunci când acesta afișează cuvântul „test” împreună cu pictograma Android bot pe ecran. Problema poate fi rezolvată prin resetarea setărilor dongle-ului la implicit.

Citește și: Cele mai importante fapte, cifre și statistici în domeniul securității cibernetice ale acestui an

5. Rețea Wi-Fi

Rețeaua Wi-Fi este o sursă destul de populară de utilizare a internetului, dar este și modul de internet care ne poate lăsa vulnerabili. De aceea, hackerii profită de ea ori de câte ori au ocazia. De asemenea, hackerii pot crea rețele Wi-Fi publice ilegale cu nume autentice care par a fi reale.

De asemenea, o cercetare evidențiază că este foarte important ca un utilizator să păstreze parola rețelei Wi-Fi pentru sine, mai ales dacă aveți un sistem de casă inteligentă. De asemenea, păstrați aplicația pentru casă inteligentă pentru voi, ca și cum cineva are acces la ea și dorește să vă afecteze, poate modifica setările sistemului și poate face locuința în propria casă nefavorabilă.

6. Browsere Web

Accesăm internetul cu ajutorul browserelor web, fără ele, nu ar fi foarte incomod? Cu toate acestea, acesta este un alt mod pentru ca hackerii să vă controleze sau să pirateze computerul fără permisiunea dvs. Tot ce doresc acești infractori cibernetici este o lacună pentru a-și face drum pentru a vă invada intimitatea. Una dintre erorile care a fost populară în aprilie 2018 a infectat computerul Windows din cauza unei lacune în IE. Bug-ul a folosit fișiere MS Word rău intenționate pentru a infecta sistemele.

Acesta nu este! Există și alte câteva exemple similare ale problemei. Vega Stealer este un alt program malware care fură acreditările cardului de credit atunci când oamenii introduc detalii folosind browserele Firefox sau Chrome. Pe lângă aceasta, fură și date din fișierele Excel și Word.

O altă modalitate de a infecta browserele sunt pluginurile browserului. Hackerii au dezvoltat pluginuri de browser care sunt listate și în magazinele web ale browserelor, dându-le o ștampilă legală. Pe măsură ce extensia este aprobată de magazine, este schimbată în actualizare rău intenționată, prin urmare, infectați utilizatorul oricine descarcă suplimentele.

7. Smartphone-uri

Smartphone-ul este cel mai folosit dispozitiv din listă. Dispozitivul este vulnerabil la amenințări din cauza utilizării internetului pe el. Hackerii dezvoltă aplicații care par a fi legitime, dar au un malware în fundal gata să vă infecteze dispozitivul. Deci, pe măsură ce descărcați aplicația, dispozitivul dvs. se infectează.

De asemenea, smartphone-urile se pot infecta prin phishing prin SMS, în care linkurile infectate sunt trimise către telefonul tău prin SMS.

Problema nu se limitează la aplicațiile false, ci depășește! O problemă în care Amnesty International a arătat că hackerii au instalat un program spion numit Pegasus prin WhatsApp. Acesta nu este singurul caz.

Concluzie

Fără îndoială, aceste gadget-uri tehnologice sunt utile și ți-au făcut viața gestionabilă. Cu toate acestea, deoarece cercetătorii au dezvăluit lacunele, este important să avem grijă și de confidențialitate și securitate, în loc să ne bazăm complet pe tehnologia lor.

Trebuie să citiți: Ce amenințări aduc instrumentele terțelor părți?

Așadar, fiți întotdeauna proactiv, deoarece vă poate salva de multe dezastre tehnologice.