مقدمة موجزة لتشفير البيانات

نشرت: 2019-01-31منذ أن أصبحت تكنولوجيا تكنولوجيا المعلومات أكثر تقدمًا ، كانت حماية البيانات مصدر قلق كبير. حماية البيانات مطلوبة لكل هيئة شخصية وتجارية تتطلع إلى الاحتفاظ بالعديد من المعلومات لنفسها. ومع ذلك ، كشفت عمليات الاختراق الأخيرة وحوادث خرق البيانات أن البيانات المحفوظة على جهاز الكمبيوتر أو محرك الأقراص الثابتة لم تعد آمنة إذا كان من السهل الوصول إليها. هذا عندما يأتي تشفير البيانات إلى الصورة.

أثناء الحديث عن تشفير البيانات ، من المهم أن تعرف أن البيانات المحمية قد تضيع إلى الأبد إذا نسيت أو فقدت كلمة المرور لشخص آخر. يوصى بشدة بإعداد النسخة الاحتياطية الخاصة بك في مواقف مثل هذه. اليوم ، سنساعدك بمقدمة موجزة عن تشفير البيانات ، وعمليتها وأنواع تشفير البيانات.

ما هو تشفير البيانات؟

تشفير البيانات هو طريقة أمان تترجم البيانات إلى نموذج آمن مثل رمز يمكن للمستخدم الوصول إليه باستخدام إما كلمة مرور أو مفاتيح سرية. هذه الطريقة تسمى مفتاح فك التشفير.

يشار إلى البيانات المشفرة بالنص المشفر ، وتُعرف البيانات غير المشفرة بالنص العادي. في الوقت الحاضر ، يعد التشفير أحد أفضل وأشهر طرق أمان البيانات التي تستخدمها الشركات.

بمعنى آخر ، يمكن تعريف التشفير على أنه طريقة لإخفاء المعلومات التي يمكن قراءتها في تنسيق لا يمكن قراءته. يستخدم التشفير لأشياء مختلفة ولكن الأهم من ذلك أنه يتم استخدامه لنقل المعلومات بأمان.

لذا ، لنتحدث أكثر عن التشفير وأنواع التشفير.

كيف يعمل وما أنواعه

يمكن إجراء تشفير البيانات باستخدام بضع خطوات. تستخدم البيانات عادةً الصيغة الرياضية للتشفير والتي تُعرف باسم الخوارزمية. تقوم هذه الطريقة بتحويل البيانات العادية إلى ملفات. تقوم الخوارزميات بإنشاء مفتاح وكلمة مرور لحماية البيانات بنفس المفتاح.

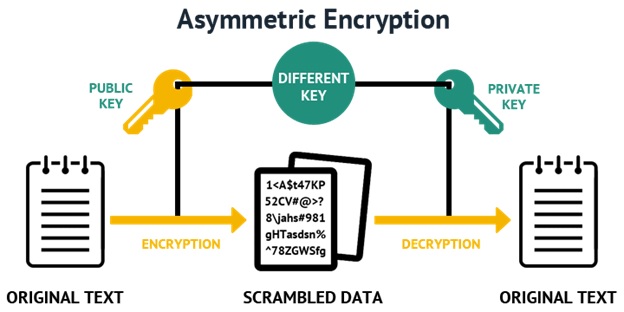

يمكن أيضًا تقسيم تشفير البيانات إلى نوعين: أحدهما تشفير غير متماثل يسمى أيضًا تشفير المفتاح العام والآخر هو تشفير متماثل.

يجب أن تقرأ: لماذا يعتبر تأمين البيانات أمرًا صعبًا في عصر BYOD؟

ما هو التشفير المتماثل؟

التشفير المتماثل هو مفتاح تشفير خاص يقوم بتشفير البيانات باستخدام المفتاح السري المشترك بين الطرفين المتصلين. يضمن المفتاح حماية البيانات والوصول إليها فقط من قبل الأطراف المعنية. يرسل الحزب مفتاحًا آمنًا وسريًا وهو عملية حسابية لتشفير نص بسيط لتشفير النص. يقوم الطرف المتلقي بتطبيق نفس المفتاح السري للوصول إلى البيانات التي تسمى فك التشفير.

يعمل التشفير المتماثل على خوارزمية RSA RC4 التي تحتوي على أساس تشفير Microsoft من نقطة إلى نقطة ، وخوارزمية تشفير البيانات الدولية ، ومعيار تشفير البيانات.

دعونا نفهم أساسيات مخططات التشفير:

خوارزمية فك التشفير

تعد خوارزمية فك التشفير جزءًا من خوارزمية التشفير التي يتم تنفيذها بالعكس. إنه يعمل مع النص المشفر جنبًا إلى جنب مع المفتاح السري لإنشاء الرسالة.

نص عادي

إنها رسالة نصية بسيطة يتم وضع الخوارزمية عليها.

المفتاح السري

المفتاح السري هو إدخال للخوارزمية التي تحددها بسهولة كنتيجة للبيانات المشفرة.

نص مشفر

النص المشفر هو نص مشفر أو مختلط يتم إنشاؤه عن طريق وضع الخوارزمية على رسالة نص عادي بمساعدة المفتاح السري.

خوارزمية التشفير

إنه يعمل على العمليات الحسابية للحصول على الاستبدالات والتعديلات على النص الأساسي.

ما هو التشفير غير المتماثل؟

اقرأ أيضًا: هل البيانات الحكومية والعسكرية آمنة من الهجمات الإلكترونية؟

يُعرف التشفير غير المتماثل أيضًا باسم تشفير المفتاح العام. في هذا التشفير ، يتم استخدام مفتاحين مرتبطين رياضياً. يقوم أحدهم بتشفير الرسائل والآخر يقوم بفك تشفيرها. هذان المفتاحان يصنعان زوجًا. يخزن تشفير المفتاح العام تشفير البيانات والتحقق من هويات كلا الطرفين. يُقال أنه أكثر أمانًا من التشفير المتماثل ، ومع ذلك ، فهو أبطأ من حيث الحساب.

يتكون التشفير غير المتماثل من ستة أجزاء مهمة:

خوارزمية التشفير

ينفذ عمليات حسابية للتعامل مع التبادلات والتحويلات إلى النص العادي

نص عادي

النص الذي يتم تطبيق الخوارزمية عليه.

نص مجفر

رسالة مشفرة تم إنشاؤها باستخدام خوارزمية إلى نص عادي باستخدام مفتاح

المفاتيح العامة والخاصة

زوج من المفاتيح ، أحدهما يستخدم للتشفير والآخر لفك التشفير.

خوارزمية فك التشفير

يولد نصًا مشفرًا ومطابقة المفتاح للحصول على نص عادي.

كيف يعمل التشفير في التشفير غير المتماثل؟

يستخدم التشفير غير المتماثل الخطوات التالية للتشفير:

الخطوة 1: يبدأ التشفير عن طريق تغيير النص إلى كود تجزئة مسبق. يتم إنشاء الكود بواسطة معادلة رياضية.

الخطوة 2: بعد ذلك ، يتم تشفير رمز التجزئة المسبق هذا بواسطة البرنامج بمساعدة المفتاح الخاص للمرسل.

الخطوة 3: الآن باستخدام الخوارزمية بواسطة البرنامج ، سيتم إنشاء مفتاح خاص.

الخطوة 4: يتم تشفير الرسالة ورمز التجزئة المسبق المشفر مرة أخرى باستخدام المفتاح الخاص للمرسل.

الخطوة 5: الآن ، يحتاج مرسل الرسالة إلى استعادة المفتاح العام للمستلم.

الخطوة 6: الخطوة الأخيرة هي تشفير المفتاح السري بالمفتاح العام للمستلم حتى يتمكن المستلم فقط من فك تشفيره باستخدام المفتاح الخاص.

كيف يعمل فك التشفير في التشفير غير المتماثل؟

يمكن إجراء فك التشفير باتباع الخطوات التالية:

الخطوة 1: يحتاج المتلقي إلى استخدام المفتاح الخاص لفك التشفير.

الخطوة 2: تحتاج إلى كل من المفتاح السري والمفتاح الخاص لفك تشفير الرموز والحصول على المعلومات المشفرة.

الخطوة 3: يستعيد المتلقي المفتاح العام للمرسل وهو أمر ضروري لفك تشفير كود التجزئة المسبقة. المفتاح العمومي مهم لتأكيد هوية المرسلين.

الخطوة 4: يقوم المستلم بإنشاء رمز تجزئة لاحق. في حالة ما إذا كان رمز pos ~ -hash مشابهًا لكود التجزئة المسبق ، فإنه يتحقق من أن البيانات لم يتم تعديلها.

عندما تقوم بتشفير بياناتك ، فأنت بحاجة إلى التأكد من عدم مشاركة السر المشترك والمفتاح الخاص مع أي شخص آخر. يجب أن تكون طريقة مشاركة المفاتيح آمنة ومن مصادر موثوقة.