データ暗号化の簡単な紹介

公開: 2019-01-31ITテクノロジーが高度化して以来、データの保護が大きな関心事になっています。 データ保護は、いくつかの情報を保持することを楽しみにしているすべての個人および企業に必要です。 ただし、最近のハッキングとデータ侵害の事件により、コンピューターまたはハードドライブに保存されているデータは、簡単にアクセスできる場合は安全ではなくなっていることが明らかになりました。 これは、データの暗号化が問題になるときです。

データの暗号化について話している間、他人のパスワードを忘れたり紛失したりすると、保護されたデータが永久に失われる可能性があることを知っておくことが重要です。 このような状況に備えてバックアップを準備することを強くお勧めします。 本日は、データ暗号化、そのプロセス、およびデータ暗号化の種類について簡単に紹介します。

データ暗号化とは何ですか?

データ暗号化は、ユーザーがパスワードまたは秘密鍵のいずれかを使用してアクセスできるコードなどの安全な形式にデータを変換するセキュリティ方法です。 この方法は復号化キーと呼ばれます。

暗号化されたデータは暗号文と呼ばれ、暗号化されていないデータは平文と呼ばれます。 現在、暗号化は、企業で使用されている最も優れた有名なデータセキュリティ手法の1つです。

言い換えれば、暗号化は、読み取り可能な情報を読み取り不可能な形式に隠す方法として定義できます。 暗号化はさまざまな目的で使用されますが、最も重要なのは、情報を安全に転送するために使用されることです。

それでは、暗号化、暗号化の種類について詳しく説明しましょう。

それがどのように機能し、そのタイプは何ですか

データの暗号化は、いくつかの手順を使用して実行できます。 データは通常、アルゴリズムと呼ばれる暗号化の数式を使用します。 このメソッドは、通常のデータを暗号化されたものに変換します。 アルゴリズムはキーを生成し、パスワードは同じキーでデータを保護します。

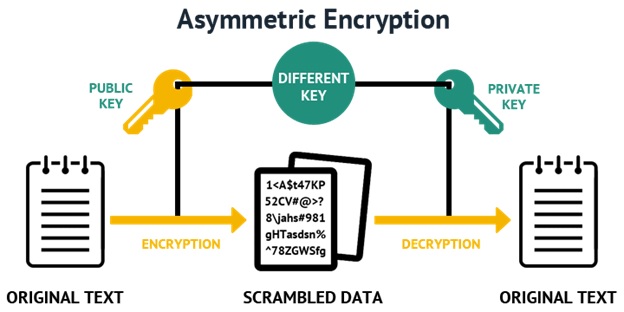

データ暗号化はさらに2つのタイプに分けることができます。1つは公開鍵暗号化とも呼ばれる非対称暗号化であり、もう1つは対称暗号化です。

必読: BYOD時代にデータを保護するのはなぜ難しいのですか?

対称暗号化とは何ですか?

対称暗号化は、通信する両方の当事者によって共有される秘密鍵を使用してデータを暗号化する秘密鍵暗号化です。 キーは、データが保護され、それぞれの関係者のみがアクセスできるようにします。 当事者は、単純なテキストを暗号文に暗号化するための数学的操作である安全な秘密鍵を送信します。 受信側は、復号化と呼ばれるデータにアクセスするために同じ秘密鍵を適用します。

対称暗号化は、Microsoft Point-to-Point暗号化、国際データ暗号化アルゴリズム、データ暗号化標準の基盤を含むRSARC4アルゴリズムで機能します。

暗号化スキームの本質を理解しましょう:

復号化アルゴリズム

復号化アルゴリズムは、その逆に実行される暗号化アルゴリズムの一部です。 メッセージを発信するための秘密鍵とともに暗号文と連携します。

平文

これは、アルゴリズムが適用される単純なテキストメッセージです。

シークレットキー

秘密鍵は、暗号化されたデータの結果としてそれらを簡単に識別するアルゴリズムの入力です。

暗号文

暗号文は、秘密鍵を使用して平文メッセージにアルゴリズムを適用することによって生成される暗号化またはスクランブルされたテキストです。

暗号化アルゴリズム

これは、基本的なテキストの置換と変更を取得するための数学演算で機能します。

非対称暗号化とは何ですか?

また読む:政府および軍のデータはサイバー攻撃から安全ですか?

非対称暗号化は、公開鍵暗号化とも呼ばれます。 この暗号化では、数学的に関連する2つのキーが使用されます。 1つはメッセージを暗号化し、もう1つはメッセージを復号化します。 これらの2つのキーはペアになります。 公開鍵暗号化は、データの暗号化と両当事者のIDの検証を保存します。 対称暗号化より安全であると言われていますが、計算の点では低速です。

非対称暗号化は、次の6つの重要な部分で構成されています。

暗号化アルゴリズム

数学演算を実行して、プレーンテキストへの交換と変換を処理します

平文

アルゴリズムが適用されるテキスト。

暗号文

キーを使用してテキストをプレーン化するアルゴリズムを使用して生成された暗号化メッセージ

公開鍵と秘密鍵

キーのペア。1つは暗号化に使用され、もう1つは復号化に使用されます。

復号化アルゴリズム

暗号文を生成し、キーをプレーンテキストの取得に一致させます。

暗号化は非対称暗号化でどのように機能しますか?

非対称暗号化では、次の手順を使用して暗号化します。

ステップ1:暗号化は、テキストをプレハッシュコードに変更することから始まります。 コードは数式によって生成されます。

ステップ2:次に、このプレハッシュコードは、送信者の秘密鍵を使用してソフトウェアによって暗号化されます。

ステップ3:ソフトウェアによるアルゴリズムを使用して、秘密鍵が生成されます。

ステップ4:メッセージと暗号化されたプレハッシュコードは、送信者の秘密鍵を使用して再度暗号化されます。

ステップ5:ここで、メッセージの送信者は受信者の公開鍵を回復する必要があります。

ステップ6:最後のステップは、受信者の公開鍵で秘密鍵を暗号化して、受信者だけが秘密鍵を使用して秘密鍵を復号化できるようにすることです。

非対称暗号化では復号化はどのように機能しますか?

復号化は、次の手順で実行できます。

ステップ1:受信者は復号化に秘密鍵を使用する必要があります。

ステップ2:暗号化されたコードを解読し、暗号化された情報を入手するには、秘密鍵と秘密鍵の両方が必要です。

ステップ3:受信者は、プレハッシュコードを復号化するために不可欠な送信者の公開鍵を回復します。 公開鍵は、送信者の身元を確認するために重要です。

ステップ4:レシーバーはポストハッシュコードを作成します。 pos〜-hashコードが同様のpre-hashコードである場合、データが変更されていないことを確認します。

データを暗号化するときは、共有秘密鍵と秘密鍵が他の人と共有されていないことを確認する必要があります。 キーを共有する方法は、安全で信頼できるソースからのものでなければなりません。