O scurtă introducere în criptarea datelor

Publicat: 2019-01-31De când tehnologia IT a devenit mai avansată, protecția datelor a fost o preocupare majoră. Protecția datelor este necesară oricărui organism personal și de afaceri care așteaptă cu nerăbdare să păstreze mai multe informații pentru sine. Cu toate acestea, recentele hack-uri și incidente de încălcare a datelor au arătat că datele păstrate pe computer sau pe hard disk nu mai sunt sigure dacă sunt ușor accesibile. Acesta este momentul în care criptarea datelor vine în imagine.

În timp ce vorbim despre criptarea datelor, este important să știți că datele protejate se pot pierde pentru totdeauna dacă se întâmplă să uitați sau să pierdeți parola pentru altcineva. Este foarte recomandat să setați backup-ul pregătit pentru situații ca aceasta. Astăzi, vă vom ajuta cu o scurtă introducere în criptarea datelor, procesul său și tipurile de criptare a datelor.

Ce este criptarea datelor?

Criptarea datelor este o metodă de securitate care traduce datele într-o formă sigură, cum ar fi un cod pe care un utilizator îl poate accesa folosind fie o parolă, fie chei secrete. Această metodă se numește cheie de decriptare.

Datele criptate se referă la text cifrat, iar datele necriptate sunt cunoscute ca text simplu. În prezent, criptarea este una dintre cele mai bune și faimoase metode de securitate a datelor utilizate de companii.

Cu alte cuvinte, Criptarea poate fi definită ca o metodă de a ascunde informații care pot fi citite într-un format care nu poate fi citit. Criptarea este folosită pentru diverse lucruri, dar cel mai important este folosită pentru a transfera informații în siguranță.

Deci, să vorbim mai multe despre criptare, tipuri de criptare.

Cum funcționează și care sunt tipurile sale

Criptarea datelor poate fi efectuată folosind câțiva pași. Datele folosesc în mod normal formula matematică pentru criptare, care este cunoscută sub numele de algoritm. Această metodă transformă datele normale în cele criptate. Algoritmii generează o cheie și o parolă protejează datele cu aceeași cheie.

Criptarea datelor mai poate fi împărțită în două tipuri: unul fiind criptarea asimetrică numită și criptare cu cheie publică, iar celălalt este o criptare simetrică.

Trebuie să citiți: De ce este dificil să securizați datele într-o era BYOD?

Ce este criptarea simetrică?

Criptarea simetrică este criptarea cu chei private care criptează datele folosind cheia secretă care este partajată de ambele părți care comunică. Cheia asigură că datele sunt protejate și accesate numai de părțile respective. Partea trimite o cheie securizată și secretă, care este o operațiune matematică de criptare a textului simplu pentru a cifra text. Partea destinatară aplică aceeași cheie secretă pentru a accesa datele, care se numește decriptare.

Symmetric Encryption funcționează pe algoritmul RSA RC4 care conține baza pentru Microsoft Point-to-Point Encryption, algoritmul internațional de criptare a datelor, standardul de criptare a datelor.

Să înțelegem esențialul schemelor de criptare:

Algoritm de decriptare

Algoritmul de decriptare face parte din algoritmul de criptare care se realizează invers. Funcționează cu text cifrat împreună cu cheia secretă pentru a genera mesajul.

Text simplu

Este un mesaj text simplu pe care se pune un algoritm.

Cheie secreta

Cheia secretă este o intrare pentru algoritm care le identifică cu ușurință ca rezultat al datelor criptate.

Cifrarea textului

Textul cifrat este un text criptat sau amestecat care este generat prin introducerea algoritmului la mesajul text simplu cu ajutorul cheii secrete.

Algoritm de criptare

Funcționează pe operații matematice pentru a obține substituțiile și modificările textului de bază.

Ce este criptarea asimetrică?

Citește și: Datele guvernamentale și militare sunt protejate de atacurile cibernetice?

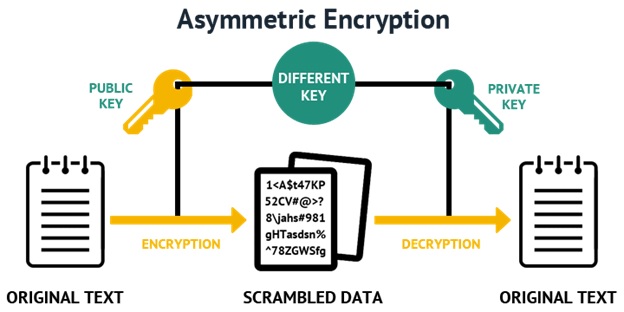

Criptarea asimetrică este cunoscută și ca criptare cu cheie publică. În această criptare, sunt utilizate două chei legate matematic. Unul criptează mesajele, iar celălalt le decriptează. Aceste două chei formează o pereche. Public Key Encryption stochează criptarea datelor și validarea identităților ambelor părți. Se spune că este mai sigură decât criptarea simetrică, însă este mai lentă în ceea ce privește calculul.

Criptarea asimetrică constă din șase părți importante:

Algoritm de criptare

Execută operații matematice pentru a gestiona schimburile și transformările în text simplu

Text simplu

Textul căruia i se aplică algoritmul.

Text cifrat

Mesaj criptat generat prin utilizarea unui algoritm pentru text simplu folosind cheia

Chei publice și private

Perechea de chei, una este folosită pentru criptare și alta pentru decriptare.

Algoritm de decriptare

Generează text cifrat și potrivirea cheii pentru a obține text simplu.

Cum funcționează criptarea în criptarea asimetrică?

Criptarea asimetrică utilizează următorii pași pentru a cripta:

Pasul 1: Criptarea începe prin schimbarea textului în cod pre-hash. Codul este generat de o formulă matematică.

Pasul 2: Apoi, acest cod pre-hash este criptat de software cu ajutorul cheii private a expeditorului.

Pasul 3: Acum folosind algoritmul software-ului, va fi generată o cheie privată.

Pasul 4: Mesajul și codul pre-hash criptat sunt criptate din nou utilizând cheia privată a expeditorului.

Pasul 5: Acum, expeditorul mesajului trebuie să recupereze cheia publică a destinatarului.

Pasul 6: Ultimul pas este criptarea cheii secrete cu cheia publică a destinatarului, astfel încât numai destinatarul să o poată decripta folosind cheia privată.

Cum funcționează decriptarea în criptarea asimetrică?

Decriptarea poate fi efectuată prin următorii pași:

Pasul 1: Receptorul trebuie să folosească cheia privată pentru decriptare.

Pasul 2: Aveți nevoie atât de cheie secretă, cât și de cheie privată pentru a descifra codurile criptate și pentru a pune mâna pe informațiile criptate.

Pasul 3: Receptorul recuperează cheia publică a expeditorului, care este esențială pentru decriptarea codului pre-hash. Cheia publică este importantă pentru a confirma identitatea expeditorilor.

Pasul 4: Receiver creează un cod post-hash. În cazul în care, codul pos~-hash este un cod similar pre-hash, atunci verifică că datele nu au fost modificate.

Când criptați datele, trebuie să vă asigurați că secretul partajat și cheia privată nu sunt partajate cu nimeni altcineva. Metoda de partajare a cheilor trebuie să fie sigură și din surse de încredere.