Wie stören Ransomware-Angriffe Unternehmen und Branchen?

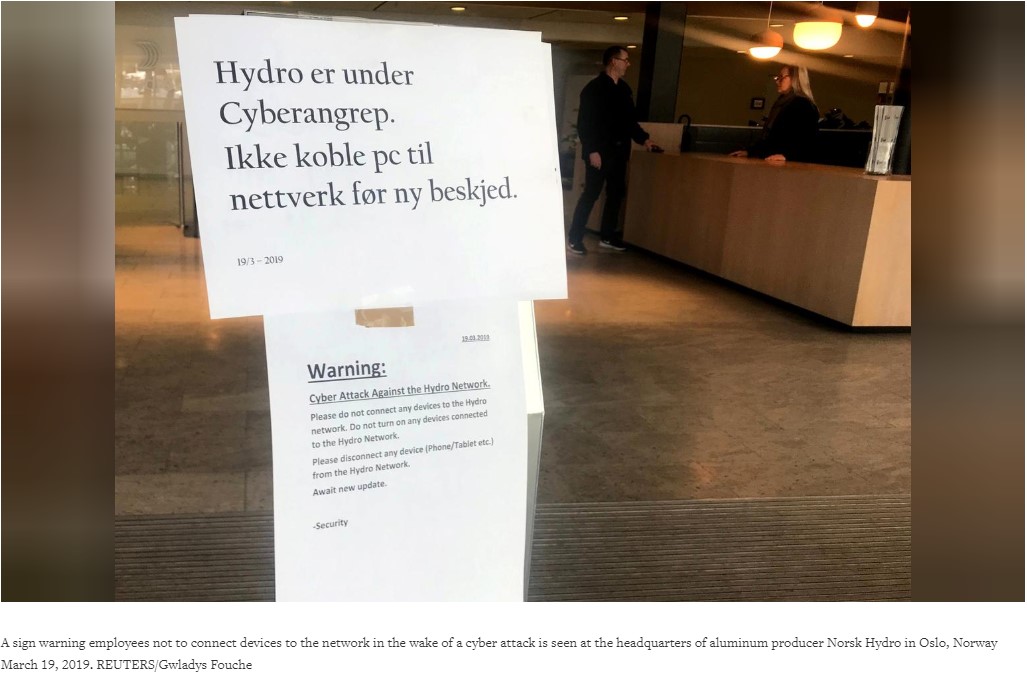

Veröffentlicht: 2019-03-25Am Dienstag, den 19. März kämpft einer der weltweit größten Aluminiumproduzenten, Norsk Hydro, gegen einen Ransomware-Angriff.

Aufgrund dessen mussten die in den USA ansässigen Werke, Metallextrusions- und andere Walzproduktwerke, die Aluminiumbarren in Zahnräder umwandelten, Maschinen für Bauunternehmen, Autohersteller und andere Industrien schließen. Die Situation ist jetzt unter Kontrolle, da das Unternehmen gute Backup-Pläne hatte. Darüber hinaus hat das Unternehmen den Betrieb seiner übergroßen Schmelzanlagen in Norwegen auf manuell umgestellt.

In einer auf Facebook veröffentlichten Erklärung sagte das Unternehmen: „Hydro arbeitet daran, den Angriff einzudämmen und zu neutralisieren, kennt aber noch nicht das volle Ausmaß der Situation.“

<blockquote class=“twitter-tweet“ data-lang=“en“><p lang=“en“ dir=“ltr“>Sie haben der Börse mitgeteilt, dass sie zum manuellen Betrieb übergegangen sind. Kennt jemand den Deal?</p>– Kevin Beaumont ??️ (@GossiTheDog) <a href="https://twitter.com/GossiTheDog/status/1107928639612555265?ref_src=twsrc%5Etfw">19. März 2019</a></blockquote>

<script async src=”https://platform.twitter.com/widgets.js” charset=”utf-8″></script>

Bei diesem Angriff stellt sich die brennende Frage, wie Ransomware in das System des Unternehmens gelangt, wie sie funktioniert, wie sie heißt, was zu tun ist, um sicher zu bleiben .

Die Antwort darauf ist nicht schwer zu finden.

Wenn Sie weiterlesen, erhalten Sie Informationen über die Ransomware, wie sie das System ausnutzt und mehr.

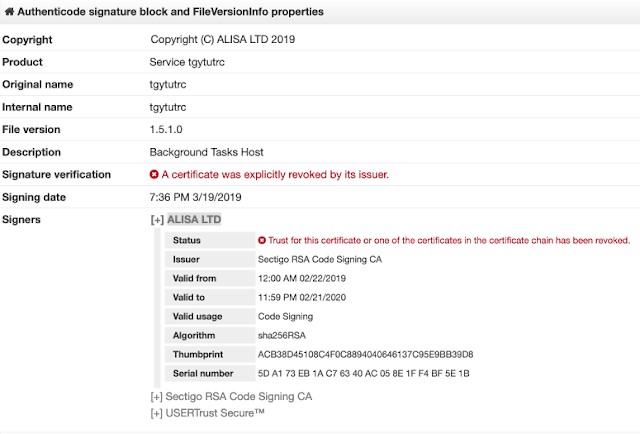

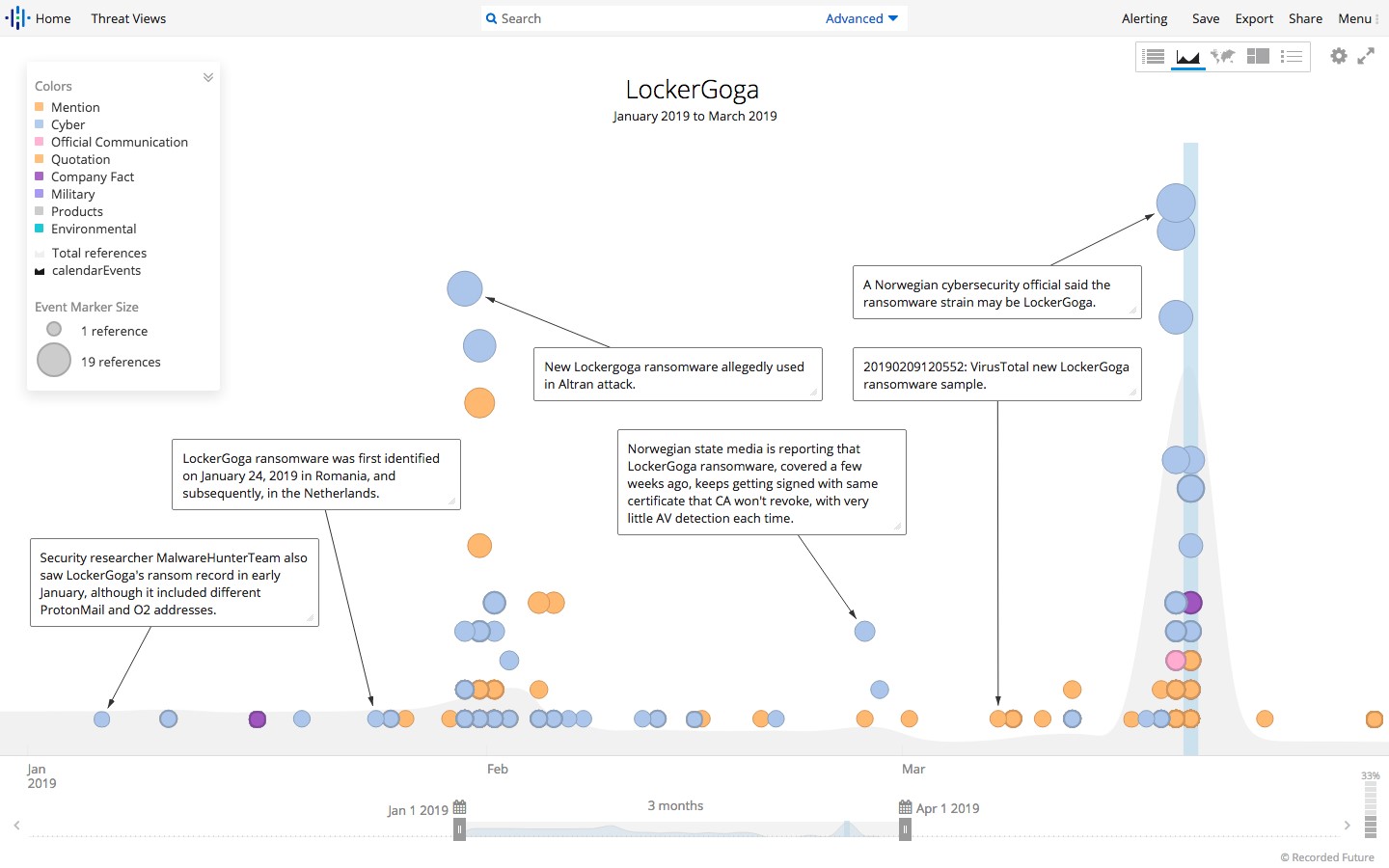

Das Wichtigste zuerst: Laut der norwegischen Nationalen Sicherheitsbehörde (NNSA) verwendeten Angreifer Ransomware namens LockerGoga.

Um die Ransomware an Endpunkte zu liefern, wurde der unternehmenseigene Active Directory-Dienst dagegen verwendet.

Dies ist nicht das erste Mal, dass diese Ransomware auftaucht. LockerGoga wurde im Januar verwendet, um das französische Ingenieurbüro Altran Technologies anzugreifen und Geld zu erpressen.

„LockerGoga wird nur bei begrenzten gezielten Angriffen eingesetzt. Es hat keinen „Spreader“, es ist nicht wie WannaCry oder NotPetya. Es muss von einem Angreifer bereitgestellt werden, der bereits Administratorzugriff hat“, sagte Beaumont über Twitter.

Wie konnten die Angreifer auf Admin-Sites zugreifen?

Heutzutage ist der Zugriff auf Admin-Sites keine große Sache. Hacker verwenden den gebräuchlichsten Ansatz, dh sie erhalten Brute-Force-Remote-Desktop-Protokoll-Anmeldeinformationen von Märkten für Cyberkriminalität. Mit Hilfe dieser Zugangsdaten gelangen sie problemlos in das Netzwerk der Organisation, studieren es und durchsuchen das System nach sensiblen Daten, bevor sie Ransomware überhaupt zur Monetarisierung verwenden.

Was ist LockerGoga und wie funktioniert es?

LockerGoga ist eine ziemlich neue Art von Ransomware, die Computerdateien verschlüsselt und Lösegeld verlangt, um sie zu entschlüsseln. Diese Ransomware verschlüsselt DLL-Dateien und wird manuell installiert. Angreifer dahinter verwenden meist Active Directory, um Ransomware zu verbreiten.

Im Fall von Norsk Hydro wird vermutet, dass Phishing-Kampagnen genutzt wurden, um LockerGoga zu verbreiten. Außerdem ist zum Zeitpunkt des Verfassens dieses Artikels kein Entschlüsselungstool für LockerGoga verfügbar. Die beste Verteidigung gegen Ransomware ist Vorsicht, die Beachtung von Phishing-Angriffen und die Ausführung aktualisierter Virenschutz- und anderer Endgeräteschutzmaßnahmen.

Wie funktioniert LockerGoga?

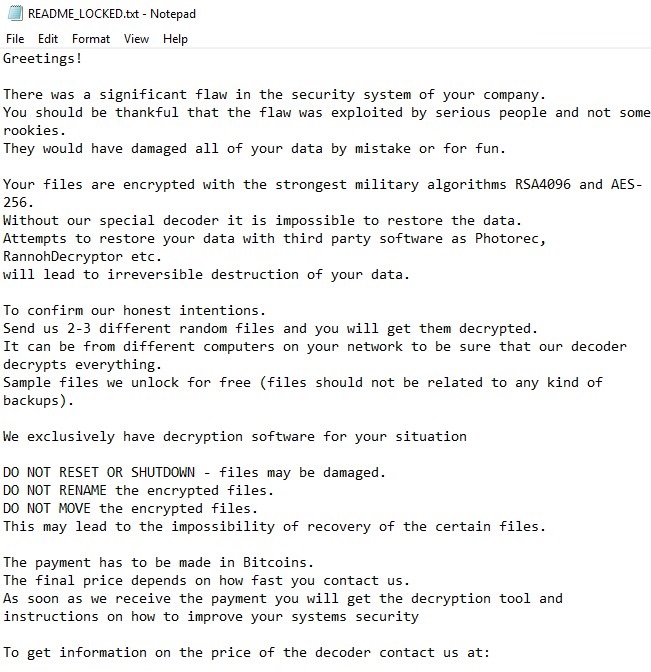

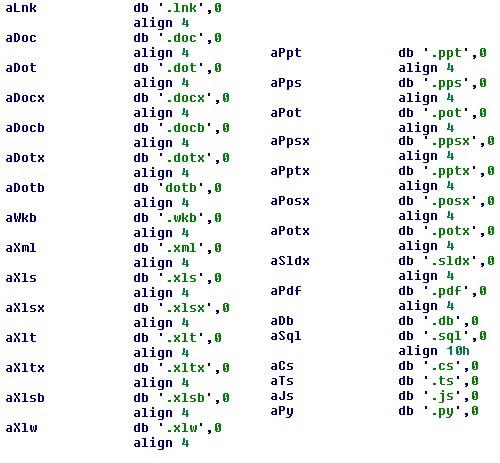

Angreifer hinter LockerGoga verwenden einen klassischen Ansatz, dh Malware verschlüsselt Dateien mit gezielter Erweiterung und hinterlässt dann eine Lösegeldforderung wie im Fall von Ryuk, SamSam

Nach der Installation ändert es Benutzerkonten, indem es ihre Passwörter ändert, und versucht, angemeldete Benutzer abzumelden, um sich in den temporären Ordner zu verschieben und sich über die Befehlszeile umzubenennen. Außerdem verschlüsselt LockerGoga auch den Inhalt des Papierkorbverzeichnisses des Opfers. Ein weiteres interessantes Merkmal dieser Malware ist, dass sie jede Datei einzeln verschlüsselt und jede Datei verschlüsselt wird, indem der Registrierungsschlüssel geändert wird: ( HKEY_CURRENT_USER\SOFTWARE\Microsoft\RestartManager\Session00{01-20}.

Normalerweise tut Ransomware dies nicht, da Overheads entstehen und es sich um einen inkompetenten Ansatz handelt.

Außerdem werden C&C, DNS-Beaconing usw. nicht zum Malware-Code hinzugefügt, daher geht man davon aus, dass die Absichten von LockerGoga eher Störungen als Spionage sind.

Nach dem Verschlüsseln von Dateien hinterlässt LockerGoga die folgende Lösegeldforderung in einer .txt-Datei.

Abgesehen davon ist eine weitere interessante Sache bei LockerGoga, dass die Lösegeldforderung keine Brieftaschenadresse für Bitcoin- oder Monero-Brieftaschen enthält. Es enthält einfach zwei E-Mail-Adressen, um den Malware-Verteiler zu kontaktieren. Um die Wahrscheinlichkeit zu erhöhen, Lösegeld zu erhalten, bieten Angreifer außerdem an, eine kleine Anzahl verschlüsselter Dateien kostenlos zu entschlüsseln.

Woher wissen Sie, ob Sie mit LockerGoga infiziert sind?

Da die Zieldateien verschlüsselt sind und die Dateierweiterung „.locked“ am Ende des Dateinamens hinzugefügt wird, können Sie erkennen, dass Sie infiziert sind.

Was lernen wir aus solchen Angriffen?

In erster Linie zielen diese störenden Angriffe nicht auf ein bestimmtes Segment ab. Privatpersonen, Unternehmen

Auch die Zahlung von Lösegeld ist keine Lösung, da die Auszahlung dem Angreifer nur hilft, fortschrittlichere Malware zu entwickeln. Da sie wissen, dass sie bezahlt werden, werden Kriminelle auch zum Angriff ermutigt.

Beispiele für verheerende Ransomware-Angriffe:

NotPetya-Angriff führte zu Schäden in Höhe von 10 Milliarden US-Dollar für Lieferkettenunternehmen

So schützen Sie sich vor LockerGoga

Indem Sie diese bestimmten Praktiken befolgen, können Sie sich vor Ransomware wie LockerGoga schützen:

- Erstellen Sie regelmäßig Backups von Dateien und stellen Sie sicher, dass es funktionierende Backups gibt

- Halten Sie System, Sicherheitsanwendungen und andere Software immer auf dem neuesten Stand. Patchen Sie außerdem ungepatchte Systeme

- Implementieren Sie Datenkategorisierung und Netzwerksegmentierung, um die Offenlegung sensibler Daten zu minimieren.

- Deaktivieren Sie Komponenten von Drittanbietern, da sie als Einstiegspunkte verwendet werden können.

- Vermeiden Sie ungebetene Änderungen im System, implementieren Sie zusätzliche Sicherheitsebenen wie Verhaltensüberwachung und Anwendungskontrolle

- Schulen Sie die Mitarbeiter, um Sicherheit am Arbeitsplatz zu implementieren. Machen Sie sie außerdem darauf aufmerksam, wie sie Phishing- und Betrugs-E-Mails erkennen können

Einpacken:

Daten sind eine wertvolle Ressource für Einzelpersonen, Organisationen und Angreifer. Ob es sich um ein Bild oder ein Unternehmensdokument handelt, alle sind wertvoll. Deshalb müssen wir es schützen. Cyberkriminelle behalten es im Auge, um es zu stehlen und Geld zu verdienen. Ein dummer Fehler von unserer Seite kann zu schweren Schäden führen.

Die Häufigkeit von Ransomware-Angriffen hat in den letzten Jahren zugenommen, und sie werden nicht nur verwendet, um Gewinne zu erzielen, sondern auch, um den Betrieb des Netzwerks zu stören und Spuren zu verbergen. LockerGoga ist ein neuer Stamm, dem es vielleicht an Raffinesse mangelt, aber es ist ein weiteres Beispiel dafür, wie eine Ransomware Schaden anrichten kann, wenn sie gegen eine Organisation oder Einzelperson eingesetzt wird. Seien Sie daher vorsichtig und bleiben Sie sicher. Um sich vor Ransomware-Angriffen zu schützen, erstellen Sie immer eine Sicherungskopie wichtiger Daten und halten Sie das System auf dem neuesten Stand.

Wir hoffen, dass Ihnen der Artikel gefallen hat, und möchten, dass Sie mit uns auf dem Laufenden bleiben, um die neuesten Sicherheitsnachrichten zu erhalten. Wenn Sie TweakLibrary abonnieren, indem Sie auf das Glockensymbol klicken, können Sie Benachrichtigungen erhalten und mit uns auf dem Laufenden bleiben. Hinterlassen Sie uns einen Kommentar im folgenden Abschnitt.