Fidye Yazılım Saldırısı İşletmeleri ve Endüstrileri Nasıl Bozuyor?

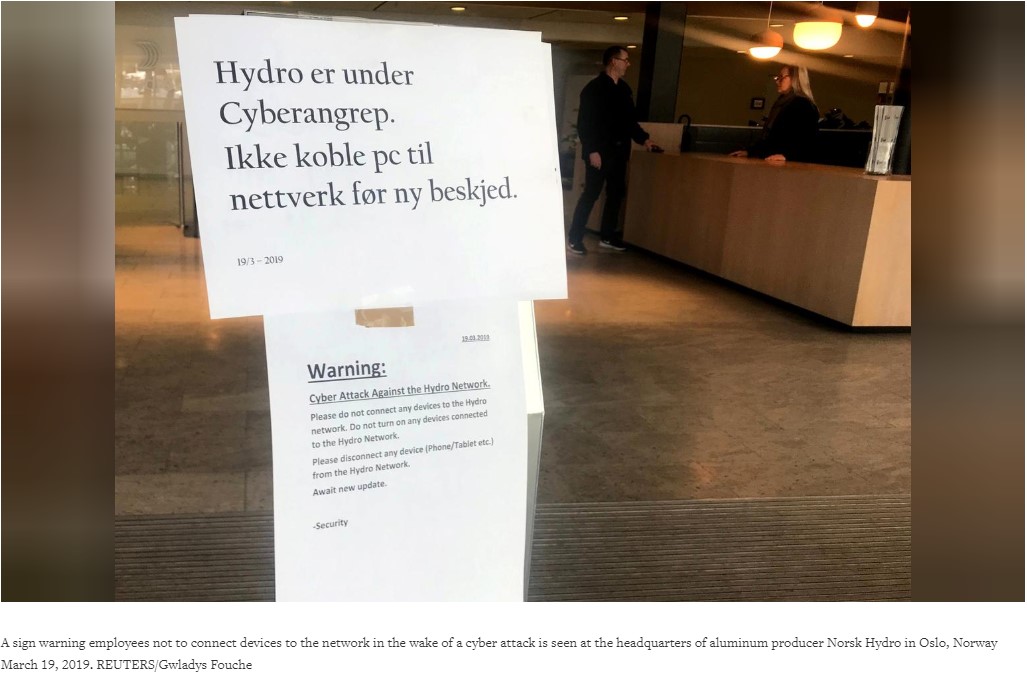

Yayınlanan: 2019-03-2519 Mart Salı günü dünyanın en büyük alüminyum üreticilerinden biri olan Norsk Hydro, fidye yazılımı saldırısıyla mücadele ediyor.

Hangi şirketin ABD merkezli fabrikaları, metal ekstrüzyonları ve alüminyum külçeleri dişliye dönüştüren diğer haddelenmiş ürün fabrikaları, inşaatçılar, araba üreticileri ve diğer endüstriler için makineler nedeniyle kapanmak zorunda kaldı. Şirketin iyi yedekleme planları olduğu için durum şimdi kontrol altında. Ayrıca şirket, Norveç'teki büyük boyutlu izabe tesislerinin operasyonlarını manuel olarak değiştirdi.

Facebook'ta yayınlanan bir açıklamada şirket şunları söyledi: "Hydro, saldırıyı kontrol altına almak ve etkisiz hale getirmek için çalışıyor, ancak durumun tam kapsamını henüz bilmiyor."

<blockquote class=”twitter-tweet” data-lang=”en”><p lang=”en” dir=”ltr”>Borsaya manuel işlemlere geçtiklerini bildirdiler. Anlaşmanın ne olduğunu bilen var mı?</p>— Kevin Beaumont ?️ (@GossiTheDog) <a href=”https://twitter.com/GossiTheDog/status/1107928639612555265?ref_src=twsrc%5Etfw”>19 Mart 2019</a></blockquote>

<script async src=”https://platform.twitter.com/widgets.js” charset=”utf-8″></script>

Fidye yazılımların şirketin sistemine nasıl girdiği, nasıl çalıştığı, ne dendiği, güvende kalmak için ne yapılması gerektiği gibi bu saldırı yakıcı soru ortaya çıkıyor .

Bunun cevabını bulmak zor değil.

Daha fazlasını okudukça, fidye yazılımı, sistemi nasıl kullandığı ve daha fazlası hakkında bilgi alacaksınız.

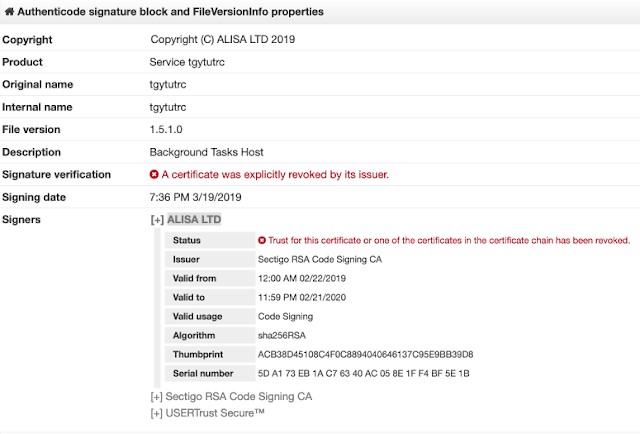

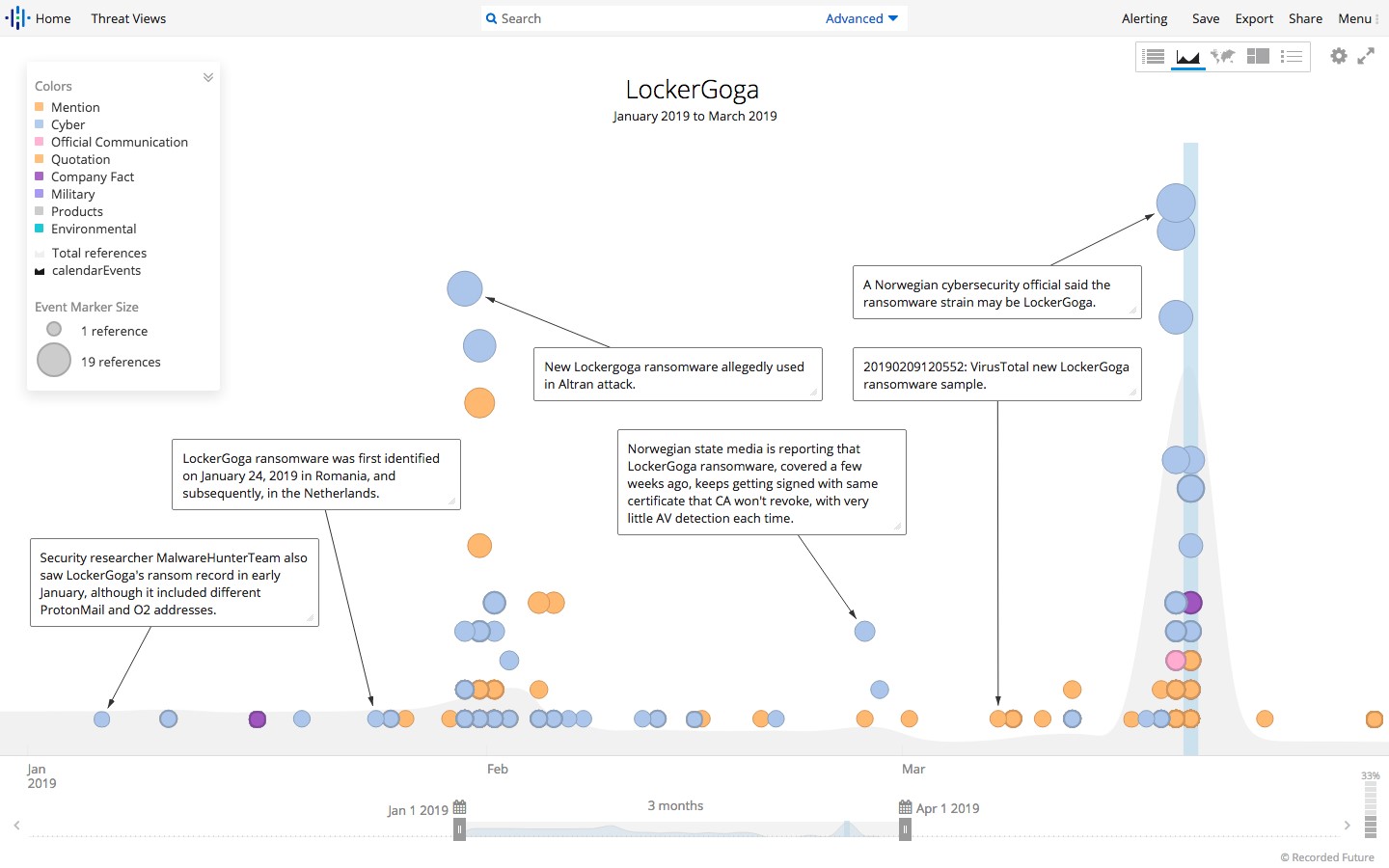

İlk olarak, Norveç Ulusal Güvenlik Otoritesi'ne (NNSA) göre saldırganlar LockerGoga adlı fidye yazılımını kullandılar.

Fidye yazılımını uç noktalara ulaştırmak için buna karşı şirketin kendi Active Directory hizmeti kullanıldı.

Bu fidye yazılımının ilk kez ortaya çıkması değil. LockerGoga, Ocak ayında Fransız mühendislik firması Altran Technologies'e saldırmak ve para sızdırmak için kullanıldı.

“LockerGoga yalnızca sınırlı hedefli saldırılarda kullanılıyor. Bir 'yayıcı' yok, WannaCry veya NotPetya gibi değil. Beaumont, Twitter üzerinden, “Zaten yönetici erişimine sahip bir saldırgan tarafından dağıtılması gerekiyor” dedi.

Saldırganlar yönetici sitelerine nasıl erişebildi?

Bu günlerde yönetici sitelerine erişmek önemli değil. Bilgisayar korsanları en yaygın yaklaşımı kullanır, yani siber suç pazarlarından brute-force uzak masaüstü protokolü kimlik bilgilerini alırlar. Bu kimlik bilgilerinin yardımıyla, para kazanmak için fidye yazılımı kullanmadan önce, kuruluşun ağına kolayca girerler, incelerler ve hassas veriler için sisteme baskın yaparlar.

LockerGoga nedir ve nasıl çalışır?

LockerGoga, bilgisayar dosyalarını şifreleyen ve şifrelerini çözmek için fidye talep eden oldukça yeni bir fidye yazılımı türüdür. Bu fidye yazılımı DLL dosyalarını şifreler ve manuel olarak yüklenir. Arkasındaki saldırganlar, fidye yazılımını yaymak için çoğunlukla Active Directory'yi kullanır.

Norsk Hydro durumunda, LockerGoga'yı yaymak için kimlik avı kampanyalarının kullanıldığından şüpheleniliyor. Ayrıca, yazma sırasında LockerGoga için hiçbir şifre çözme aracı mevcut değildir. Fidye yazılımlarına karşı en iyi savunma dikkatli olmak, kimlik avı saldırılarına karşı uymak ve güncellenmiş antivirüs ve diğer uç nokta korumalarını çalıştırmaktır.

LockerGoga Nasıl Çalışır?

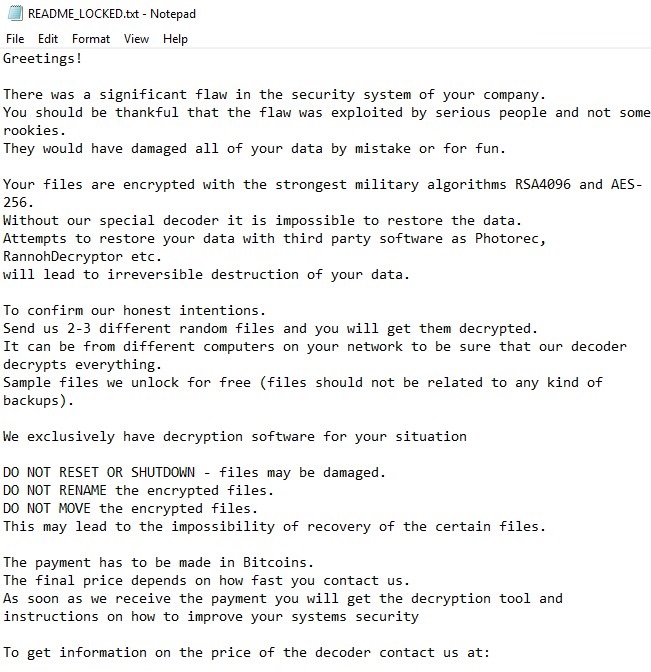

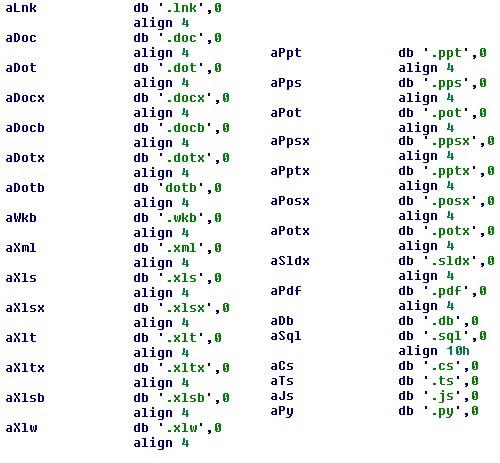

LockerGoga'nın arkasındaki saldırganlar klasik yaklaşımı kullanır, yani kötü amaçlı yazılım dosyaları hedeflenen uzantıyla şifreler ve ardından Ryuk, SamSam'da olduğu gibi bir fidye notu bırakır.

Kurulduktan sonra, parolalarını değiştirerek kullanıcı hesaplarını değiştirir ve oturum açmış kullanıcıların oturumlarını kapatmaya çalışarak kendisini temp klasöründe yeniden konumlandırmaya ve komut satırı aracılığıyla yeniden adlandırmaya çalışır. Ayrıca LockerGoga, kurbanın Geri Dönüşüm Kutusu dizin içeriğini de şifreler. Bu kötü amaçlı yazılımın bir başka ilginç özelliği de, her dosyayı ayrı ayrı şifrelemesi ve kayıt anahtarı değiştirildikten sonra her dosyanın şifrelenmesidir: ( HKEY_CURRENT_USER\SOFTWARE\Microsoft\RestartManager\Session00{01-20}.

Genellikle fidye yazılımları, genel giderler oluşturulduğu için bunu yapmaz ve bu yetersiz bir yaklaşımdır.

Artı, C&C, DNS beaconing, vb. kötü amaçlı yazılım koduna eklenmez, bu nedenle LockerGoga'nın niyetinin casusluktan ziyade kesinti olduğu varsayılır.

Dosyaları şifreledikten sonra, LockerGoga bir .txt dosyasında aşağıdaki fidye notunu bırakır.

Bunun yanı sıra LockerGoga ile ilgili bir başka ilginç şey de fidye notunun Bitcoin veya Monero cüzdanı için cüzdan adresini içermemesidir. Kötü amaçlı yazılım dağıtıcısıyla iletişim kurmak için iki e-posta adresi içerir. Ayrıca, fidye alma olasılığını artırmak için saldırganlar az sayıda şifreli dosyanın şifresini ücretsiz olarak çözmeyi teklif eder.

LockerGoga ile enfekte olup olmadığınızı nasıl anlarsınız?

Hedeflenen dosyalar şifrelendiğinden ve dosya adının sonuna dosya uzantısı “.locked” eklendiğinden, virüs bulaştığınızı belirleyebilirsiniz.

Bu tür saldırılardan ne öğreniyoruz?

Her şeyden önce, bu sorun çıkaran saldırılar belirli bir kesimi hedef almıyor. Kişiler, şirketler

Ayrıca fidye ödemek bir çözüm değildir, çünkü getiri yalnızca saldırganın daha gelişmiş kötü amaçlı yazılım tasarlamasına yardımcı olur. Ayrıca kendilerine para ödeneceğini bilen suçlular saldırmaya teşvik edilecektir.

Yıkıcı fidye yazılımı saldırılarına örnekler:

NotPetya saldırısı tedarik zinciri şirketlerine 10 milyar dolar zarar verdi

LockerGoga'ya karşı nasıl güvende kalınır?

Bu belirli uygulamaları izleyerek LockerGoga gibi fidye yazılımlarından korunabilirsiniz:

- Dosyaların düzenli yedeğini alın ve çalışan yedekleri olduğundan emin olun

- Sistemi, güvenlik uygulamalarını ve diğer yazılımları daima güncel tutun. Ayrıca, yama uygulanmamış sistemleri yamalayın

- Hassas verilerin açığa çıkmasını en aza indirmek için veri kategorizasyonu ve ağ segmentasyonu uygulayın.

- Giriş noktaları olarak kullanılabilecekleri için üçüncü taraf bileşenlerini devre dışı bırakın.

- Sistemde istenmeyen değişikliklerden kaçının, davranış izleme ve uygulama kontrolü gibi ek güvenlik katmanları uygulayın

- İşyerinde güvenliği uygulamak için çalışanları eğitin. Ayrıca, kimlik avı ve dolandırıcılık e-postalarını tanımlamanın yolları hakkında onları bilgilendirin

Sarmak:

Veriler, bireyler, kuruluşlar ve saldırganlar için değerli bir kaynaktır. İster bir resim ister kurumsal bir belge olsun, hepsi değerlidir. Bu nedenle, onu korumamız gerekiyor. Siber suçlular onu çalmak ve para kazanmak için göz kulak olur. Bizim tarafımızdan yapılan aptalca bir hata ciddi hasarlara yol açabilir.

Son birkaç yılda fidye yazılımı saldırılarının sıklığı arttı ve sadece kar elde etmek için değil, aynı zamanda ağın operasyonlarını bozmak ve izleri gizlemek için de kullanılıyor. LockerGoga'nın yeni bir tür olması karmaşıklıktan yoksun olabilir, ancak bir fidye yazılımının bir kuruluşa veya bireye karşı kullanıldığında nasıl hasara yol açabileceğinin başka bir örneğidir. Bu nedenle dikkatli olun ve güvende kalın. Kendinizi fidye yazılımı saldırısından korumak için her zaman önemli verilerin bir yedeğini alın ve sistemi güncel tutun.

Makaleyi beğendiğinizi ve en son güvenlik haberleri için bizi takipte kalmanızı isteyeceğinizi umarız. TweakLibrary'ye abone olmak, zil simgesine basarak bildirim almanıza ve bizi takipte kalmanıza yardımcı olacaktır. Aşağıdaki bölümde bize yorum bırakın.