การโจมตีของแรนซัมแวร์รบกวนธุรกิจและอุตสาหกรรมอย่างไร?

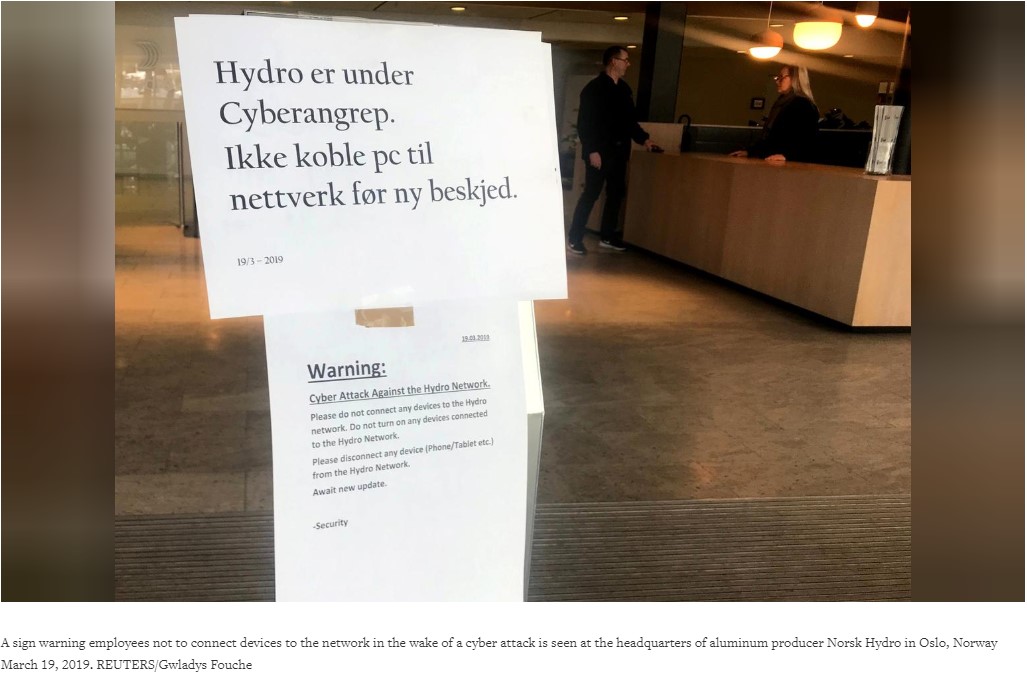

เผยแพร่แล้ว: 2019-03-25ในวันอังคารที่ 19 มีนาคม หนึ่งในผู้ผลิตอะลูมิเนียมรายใหญ่ที่สุดของโลก Norsk Hydro ต่อสู้กับการโจมตีของแรนซัมแวร์

เนื่องจากโรงงานของบริษัทในสหรัฐอเมริกา การอัดขึ้นรูปโลหะ และโรงงานผลิตภัณฑ์แผ่นรีดอื่นๆ ที่เปลี่ยนแท่งอลูมิเนียมเป็นเฟือง เครื่องจักรสำหรับผู้สร้าง ผู้ผลิตรถยนต์ และอุตสาหกรรมอื่นๆ ต้องปิดตัวลง ขณะนี้สถานการณ์อยู่ภายใต้การควบคุม เนื่องจากบริษัทมีแผนสำรองที่ดี นอกจากนี้ บริษัทได้เปลี่ยนการดำเนินงานของโรงถลุงแร่ขนาดใหญ่ในนอร์เวย์เป็นแบบใช้มือ

ในแถลงการณ์ที่โพสต์บน Facebook บริษัทกล่าวว่า: “Hydro กำลังทำงานเพื่อควบคุมและต่อต้านการโจมตี แต่ยังไม่ทราบสถานการณ์ทั้งหมด”

<blockquote class=”twitter-tweet” data-lang=”en”><p lang=”en” dir=”ltr”>พวกเขาแจ้งตลาดหลักทรัพย์ว่าพวกเขาได้ดำเนินการด้วยตนเองแล้ว ใครรู้บ้างว่าข้อตกลงคืออะไร</p>— Kevin Beaumont ??️ (@GossiTheDog) <a href=”https://twitter.com/GossiTheDog/status/1107928639612555265?ref_src=twsrc%5Etfw”>19 มีนาคม 2019</a></blockquote>

<script async src=”https://platform.twitter.com/widgets.js” charset=”utf-8″></script>

ด้วยคำถามเกี่ยวกับการโจมตี เช่น แรนซัมแวร์เข้าสู่ระบบของบริษัทอย่างไร มันทำงานอย่างไร เรียกว่าอะไร จะทำอย่างไรเพื่อให้ ปลอดภัย

คำตอบที่หาได้ไม่ยาก

เมื่อคุณอ่านเพิ่มเติม คุณจะได้รับข้อมูลเกี่ยวกับแรนซัมแวร์ วิธีหาประโยชน์จากระบบ และอื่นๆ

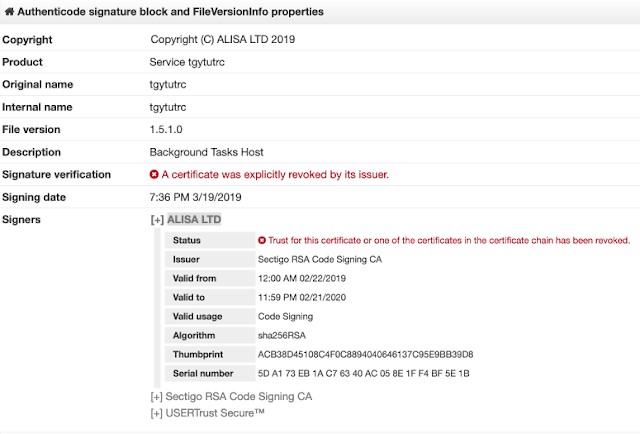

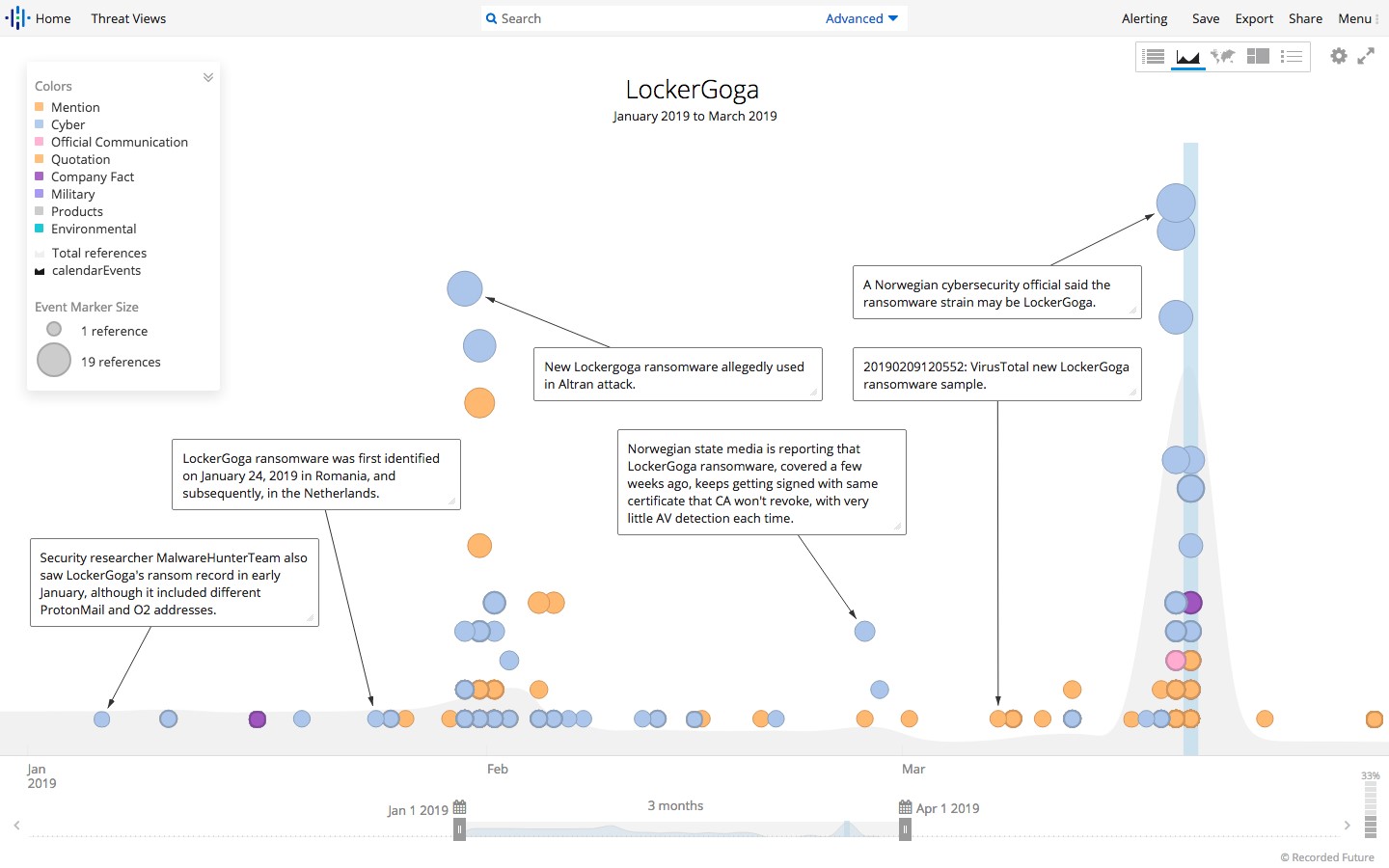

สิ่งแรกอันดับแรก ตามที่ผู้โจมตีของ Norwegian National Security Authority (NNSA) ใช้แรนซัมแวร์ที่เรียกว่า LockerGoga

ในการส่งแรนซัมแวร์ไปยังปลายทางนั้น บริษัทได้ใช้บริการ Active Directory ของตัวเอง

นี่ไม่ใช่ครั้งแรกที่แรนซัมแวร์นี้โผล่ขึ้นมา LockerGoga ถูกใช้เพื่อโจมตีและรีดไถเงินจากบริษัทวิศวกรรมของฝรั่งเศส Altran Technologies ในเดือนมกราคม

“LockerGoga ใช้ในการโจมตีแบบจำกัดเป้าหมายเท่านั้น มันไม่มี 'ตัวกระจาย' มันไม่เหมือนกับ WannaCry หรือ NotPetya มันต้องถูกปรับใช้โดยผู้โจมตีที่มีสิทธิ์การเข้าถึงระดับผู้ดูแลระบบอยู่แล้ว” โบมอนต์กล่าวผ่าน Twitter

ผู้โจมตีสามารถเข้าถึงไซต์ผู้ดูแลระบบได้อย่างไร

ทุกวันนี้การเข้าถึงไซต์ผู้ดูแลระบบไม่ใช่เรื่องใหญ่ แฮกเกอร์ใช้วิธีการทั่วไป เช่น พวกเขาได้รับข้อมูลประจำตัวโปรโตคอลเดสก์ท็อประยะไกลที่บังคับโดยเดรัจฉานจากตลาดอาชญากรรมทางอินเทอร์เน็ต ด้วยความช่วยเหลือของข้อมูลประจำตัวเหล่านี้ พวกเขาสามารถเข้าสู่เครือข่ายขององค์กรได้อย่างง่ายดาย ศึกษาข้อมูลและโจมตีระบบเพื่อหาข้อมูลที่ละเอียดอ่อน ก่อนที่จะใช้แรนซัมแวร์เพื่อสร้างรายได้

LockerGoga คืออะไรและทำงานอย่างไร

LockerGoga เป็นแรนซัมแวร์สายพันธุ์ใหม่ที่เข้ารหัสไฟล์คอมพิวเตอร์และต้องการเรียกค่าไถ่เพื่อถอดรหัส แรนซัมแวร์นี้เข้ารหัสไฟล์ DLL และติดตั้งด้วยตนเอง ผู้โจมตีที่อยู่เบื้องหลังส่วนใหญ่ใช้ Active Directory เพื่อแพร่กระจายแรนซัมแวร์

ในกรณีของ Norsk Hydro เป็นที่สงสัยว่ามีการใช้แคมเปญฟิชชิ่งเพื่อเผยแพร่ LockerGoga นอกจากนี้ ในขณะที่เขียนไม่มีเครื่องมือถอดรหัสสำหรับ LockerGoga การป้องกันแรนซัมแวร์ที่ดีที่สุดคือความระมัดระวัง การปฏิบัติตามการโจมตีแบบฟิชชิ่ง และการรันโปรแกรมป้องกันไวรัสที่อัปเดตและการป้องกันปลายทางอื่นๆ

LockerGoga ทำงานอย่างไร?

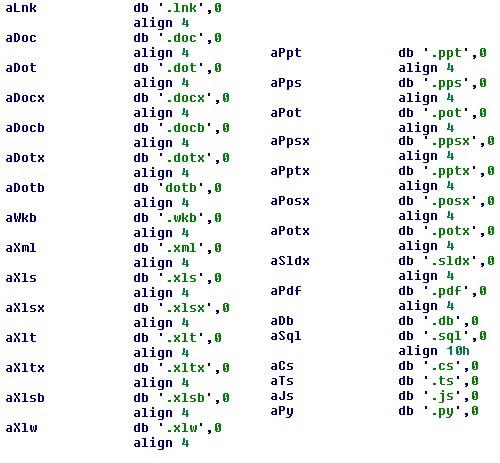

ผู้โจมตีที่อยู่เบื้องหลัง LockerGoga ใช้แนวทางแบบคลาสสิก เช่น มัลแวร์เข้ารหัสไฟล์ที่มีนามสกุลเป้าหมาย แล้วทิ้งบันทึกค่าไถ่ไว้เช่นในกรณีของ Ryuk, SamSam

เมื่อติดตั้งแล้ว จะเปลี่ยนแปลงบัญชีผู้ใช้โดยการเปลี่ยนรหัสผ่านและพยายามออกจากระบบผู้ใช้ที่เข้าสู่ระบบเพื่อย้ายตัวเองในโฟลเดอร์ temp และเปลี่ยนชื่อตัวเองผ่านบรรทัดคำสั่ง นอกจากนี้ LockerGoga ยังเข้ารหัสเนื้อหาไดเรกทอรีถังรีไซเคิลของเหยื่ออีกด้วย ลักษณะที่น่าสนใจอีกประการของมัลแวร์นี้คือ มันเข้ารหัสแต่ละไฟล์ทีละไฟล์ และแต่ละไฟล์จะถูกเข้ารหัสหลังจากรีจิสตรีคีย์ได้รับการแก้ไข: ( HKEY_CURRENT_USER\SOFTWARE\Microsoft\RestartManager\Session00{01-20}

โดยปกติ ransomware จะไม่ทำเช่นนี้เนื่องจากมีการสร้างค่าโสหุ้ยและเป็นแนวทางที่ไร้ความสามารถ

นอกจากนี้ C&C, DNS beaconing และอื่นๆ จะไม่ถูกเพิ่มลงในโค้ดมัลแวร์ ดังนั้นสมมติฐานของ LockerGoga ก็คือการหยุดชะงัก แทนที่จะเป็นการสอดแนม

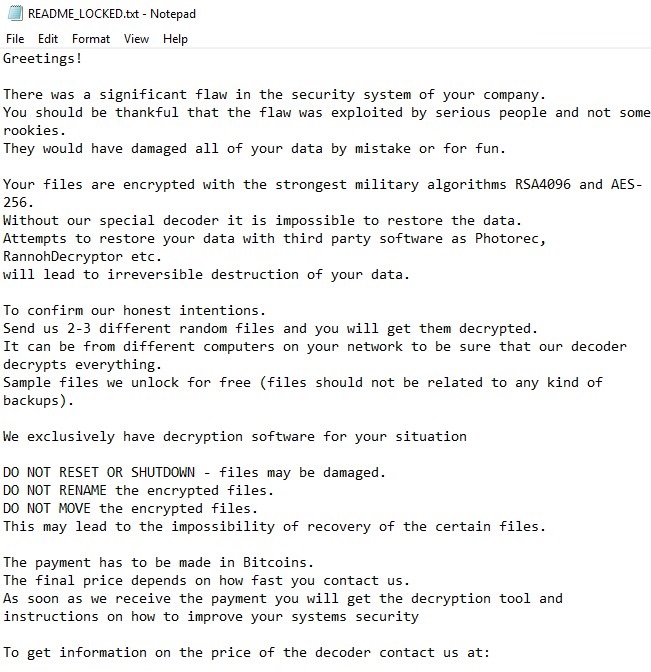

หลังจากเข้ารหัสไฟล์แล้ว LockerGoga จะทิ้งข้อความเรียกค่าไถ่ไว้ในไฟล์ .txt

นอกจากนี้ สิ่งที่น่าสนใจอีกอย่างเกี่ยวกับ LockerGoga คือหมายเหตุค่าไถ่ไม่รวมที่อยู่กระเป๋าเงินสำหรับกระเป๋าเงิน Bitcoin หรือ Monero เพียงรวมที่อยู่อีเมลสองแห่งเพื่อติดต่อผู้เผยแพร่มัลแวร์ นอกจากนี้ เพื่อเพิ่มโอกาสในการรับผู้โจมตีเรียกค่าไถ่ เสนอให้ถอดรหัสไฟล์ที่เข้ารหัสจำนวนเล็กน้อยฟรี

จะทราบได้อย่างไรว่าคุณติดเชื้อ LockerGoga?

เนื่องจากไฟล์เป้าหมายถูกเข้ารหัสและ ".locked" นามสกุลไฟล์ถูกเพิ่มไว้ที่ท้ายชื่อไฟล์ คุณสามารถระบุได้ว่าคุณติดไวรัส

เราเรียนรู้อะไรจากการโจมตีประเภทนี้

ประการแรกและสำคัญที่สุด การโจมตีที่สร้างปัญหาเหล่านี้ไม่ได้กำหนดเป้าหมายกลุ่มใดโดยเฉพาะ บุคคล บริษัท

นอกจากนี้ การจ่ายเงินค่าไถ่ไม่ใช่วิธีแก้ปัญหา เนื่องจากผลตอบแทนจะช่วยให้ผู้โจมตีออกแบบมัลแวร์ขั้นสูงเท่านั้น นอกจากนี้ เมื่อรู้ว่าพวกเขาจะได้รับค่าตอบแทน อาชญากรจะได้รับการสนับสนุนให้โจมตี

ตัวอย่างการโจมตีทำลายล้างของแรนซัมแวร์:

การโจมตีของ NotPetya ส่งผลให้เกิดความเสียหายต่อบริษัทซัพพลายเชนถึง 10,000 ล้านดอลลาร์

วิธีอยู่อย่างปลอดภัยกับ LockerGoga

เมื่อปฏิบัติตามแนวทางปฏิบัติเหล่านี้ คุณจะปลอดภัยจากแรนซัมแวร์ เช่น LockerGoga:

- สำรองไฟล์เป็นประจำและตรวจสอบให้แน่ใจว่าได้สำรองข้อมูลไว้

- คอยอัปเดตระบบ แอพพลิเคชั่นความปลอดภัย และซอฟต์แวร์อื่นๆ อยู่เสมอ บวกกับแพทช์ระบบที่ไม่ได้แพตช์

- ใช้การจัดประเภทข้อมูลและการแบ่งส่วนเครือข่ายเพื่อลดการเปิดเผยข้อมูลที่ละเอียดอ่อน

- ปิดใช้งานส่วนประกอบบุคคลที่สามเนื่องจากสามารถใช้เป็นจุดเริ่มต้นได้

- หลีกเลี่ยงการเปลี่ยนแปลงที่ไม่ได้รับเชิญในระบบ ใช้ชั้นการรักษาความปลอดภัยเพิ่มเติม เช่น การตรวจสอบพฤติกรรมและการควบคุมแอปพลิเคชัน

- ให้ความรู้แก่พนักงานในการใช้ความปลอดภัยในสถานที่ทำงาน นอกจากนี้ แจ้งให้พวกเขาทราบเกี่ยวกับวิธีการระบุฟิชชิ่งและอีเมลหลอกลวง

สรุป:

ข้อมูลเป็นทรัพยากรที่มีค่าสำหรับบุคคล องค์กร และผู้โจมตี ไม่ว่าจะเป็นภาพหรือเอกสารองค์กรล้วนมีคุณค่า เราจึงต้องป้องกัน อาชญากรไซเบอร์จับตาดูมันเพื่อขโมยและทำเงิน ความผิดพลาดโง่ๆ ที่เกิดขึ้นจากทางฝั่งของเราอาจนำไปสู่ความเสียหายร้ายแรงได้

ความถี่ของการโจมตี ransomware ในช่วงไม่กี่ปีที่ผ่านมาได้เพิ่มขึ้น และไม่เพียงแต่ใช้เพื่อสร้างผลกำไร แต่ยังใช้เพื่อขัดขวางการทำงานของเครือข่าย และเพื่อซ่อนร่องรอย LockerGoga เป็นสายพันธุ์ใหม่อาจขาดความซับซ้อน แต่ก็เป็นอีกตัวอย่างหนึ่งของวิธีที่แรนซัมแวร์สามารถสร้างความเสียหายเมื่อใช้ประโยชน์จากองค์กรหรือบุคคล ดังนั้นควรระมัดระวังและอยู่อย่างปลอดภัย เพื่อป้องกันตัวเองจากการโจมตีของแรนซัมแวร์ ให้ทำการสำรองข้อมูลที่สำคัญและอัปเดตระบบอยู่เสมอ

เราหวังว่าคุณจะชอบบทความนี้และต้องการให้คุณติดตามข่าวสารด้านความปลอดภัยล่าสุดกับเรา สมัครสมาชิก TweakLibrary โดยกดที่ไอคอนรูประฆังจะช่วยให้คุณได้รับการแจ้งเตือนและคอยติดตามเรา อย่าปล่อยให้เราแสดงความคิดเห็นในส่วนด้านล่าง