Como o ataque de ransomware atrapalha empresas e setores?

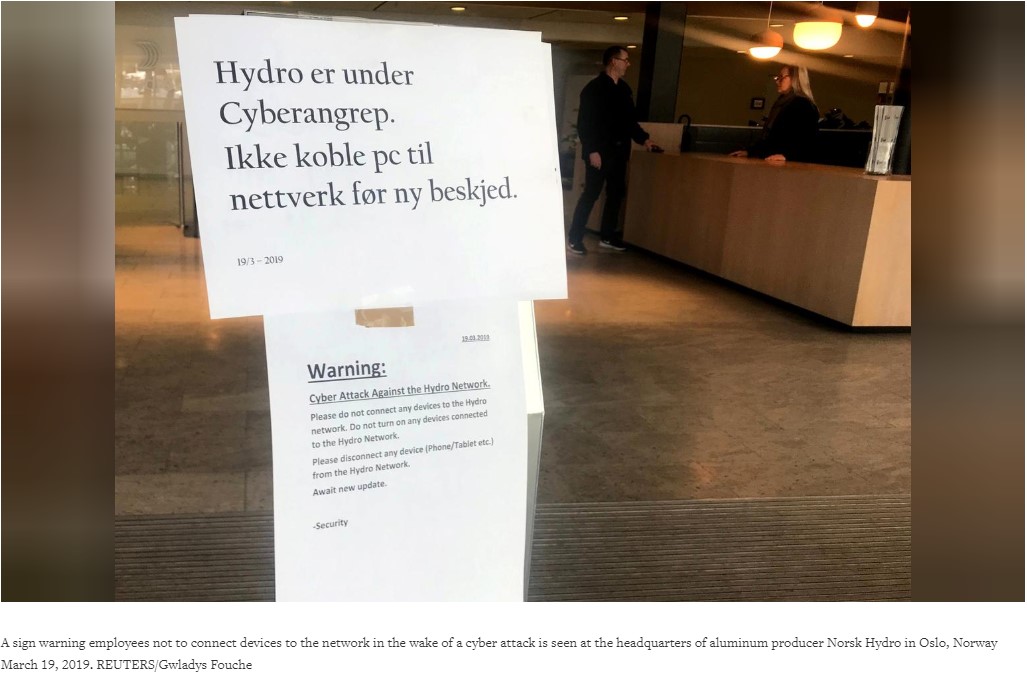

Publicados: 2019-03-25Na terça-feira, 19 de março, uma das maiores produtoras de alumínio do mundo, a Norsk Hydro combate o ataque de ransomware.

Devido a quais plantas da empresa nos EUA, extrusões de metal e outras plantas de produtos laminados que transformaram lingotes de alumínio em engrenagens, máquinas para construtores, fabricantes de automóveis e outras indústrias tiveram que fechar. A situação está agora sob controle, pois a empresa tinha bons planos de backup. Além disso, a empresa mudou as operações de suas fundições de grandes dimensões na Noruega para manual.

Em comunicado publicado no Facebook, a empresa disse: “A Hydro está trabalhando para conter e neutralizar o ataque, mas ainda não conhece toda a extensão da situação”.

<blockquote class=”twitter-tweet” data-lang=”en”><p lang=”en” dir=”ltr”>Eles informaram ao mercado de ações que foram para operações manuais. Alguém sabe qual é o negócio?</p>— Kevin Beaumont ??️ (@GossiTheDog) <a href=”https://twitter.com/GossiTheDog/status/1107928639612555265?ref_src=twsrc%5Etfw”>19 de março de 2019</a></blockquote>

<script async src=”https://platform.twitter.com/widgets.js” charset=”utf-8″></script>

Com esse ataque, pergunta-se como o ransomware entra no sistema da empresa, como funciona, como é chamado, o que fazer para se manter seguro .

Resposta de que não é difícil de encontrar.

Conforme você lê mais, você obterá informações sobre o ransomware, como ele explora o sistema e muito mais.

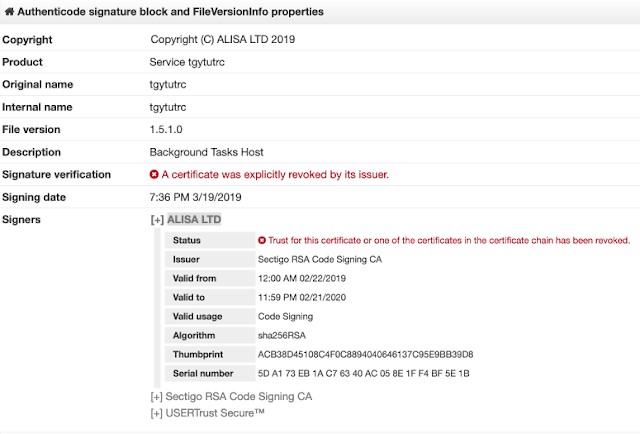

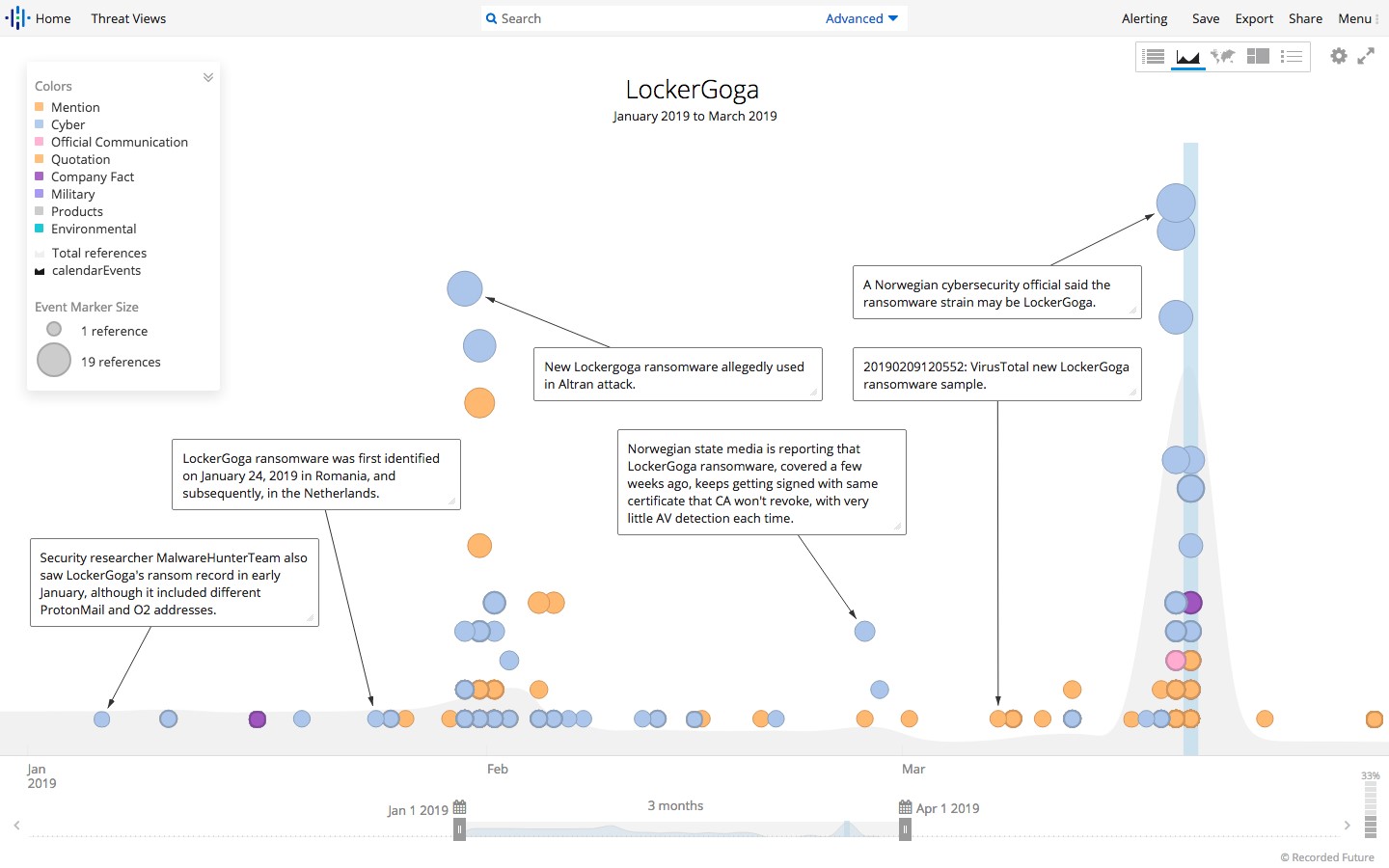

Em primeiro lugar, de acordo com a Autoridade de Segurança Nacional da Noruega (NNSA), os invasores usaram um ransomware chamado LockerGoga.

Para entregar o ransomware aos terminais, o próprio serviço Active Directory da empresa foi usado contra ele.

Esta não é a primeira vez que este ransomware vem à tona. LockerGoga foi usado para atacar e extorquir dinheiro da empresa de engenharia francesa Altran Technologies em janeiro.

“O LockerGoga é usado apenas em ataques direcionados limitados. Não tem um 'spreader', não é como WannaCry ou NotPetya. Ele precisa ser implantado por um invasor que já tenha acesso de administrador”, disse Beaumont via Twitter.

Como os invasores conseguiram acessar sites de administração?

Hoje em dia, obter acesso a sites de administração não é grande coisa. Os hackers usam a abordagem mais comum, ou seja, obtêm credenciais de protocolo de área de trabalho remota forçadas por força bruta dos mercados de crimes cibernéticos. Com a ajuda dessas credenciais, eles entram facilmente na rede da organização, estudam e invadem o sistema em busca de dados confidenciais, antes mesmo de usar ransomware para monetização.

O que é LockerGoga e como funciona?

LockerGoga é uma nova variedade de ransomware que criptografa arquivos de computador e exige resgate para descriptografá-los. Este ransomware criptografa arquivos DLL e é instalado manualmente. Os invasores por trás dele usam principalmente o Active Directory para espalhar ransomware.

No caso da Norsk Hydro, suspeita-se que campanhas de phishing foram usadas para espalhar o LockerGoga. Além disso, no momento da escrita, nenhuma ferramenta de descriptografia está disponível para o LockerGoga. A melhor defesa contra o ransomware é a cautela, a observância contra ataques de phishing e a execução de antivírus atualizados e outras proteções de endpoint.

Como o LockerGoga funciona?

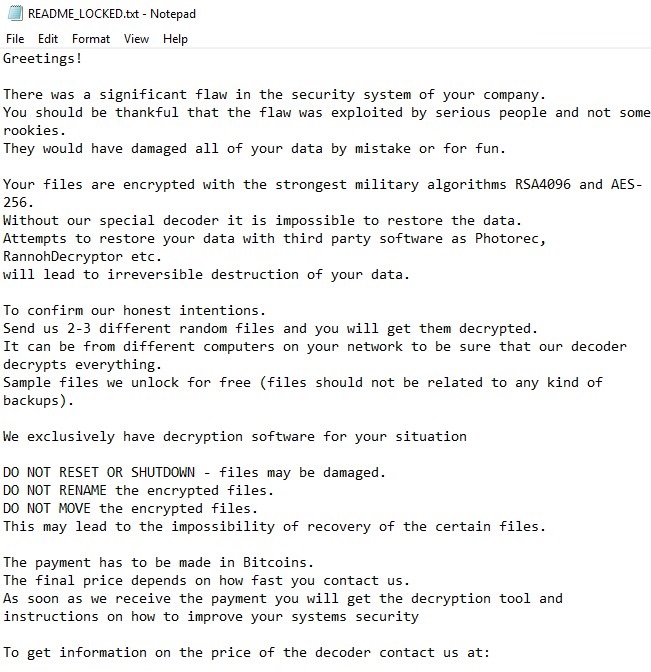

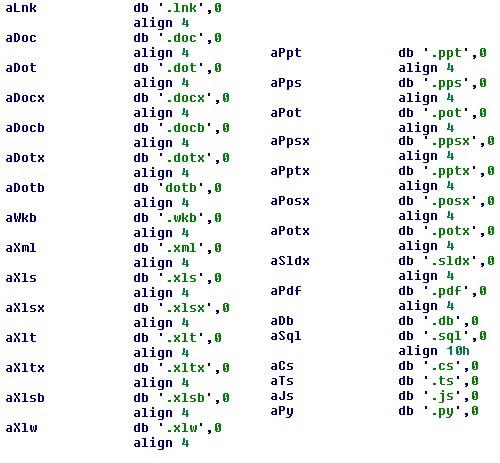

Os invasores por trás do LockerGoga usam a abordagem clássica, ou seja, o malware criptografa arquivos com extensão direcionada e depois deixa uma nota de resgate, como no caso de Ryuk, SamSam

Uma vez instalado, ele altera as contas de usuário alterando suas senhas e tenta fazer logoff de usuários logados para se realocar na pasta temporária e renomear-se via linha de comando. Além disso, o LockerGoga também criptografa o conteúdo do diretório da Lixeira da vítima. Outra característica interessante desse malware é que ele criptografa cada arquivo individualmente e cada arquivo é criptografado após a modificação da chave de registro: ( HKEY_CURRENT_USER\SOFTWARE\Microsoft\RestartManager\Session00{01-20}.

Normalmente, o ransomware não faz isso, pois as despesas gerais são criadas e é uma abordagem incompetente.

Além disso, C&C, sinalizador de DNS, etc. não são adicionados ao código do malware, portanto, as suposições são de que as intenções do LockerGoga são interrupção, em vez de espionagem.

Depois de criptografar os arquivos, o LockerGoga deixa a seguinte nota de resgate em um arquivo .txt.

Além disso, outra coisa interessante sobre o LockerGoga é que a nota de resgate não inclui o endereço da carteira Bitcoin ou Monero. Ele simplesmente inclui dois endereços de e-mail para entrar em contato com o distribuidor de malware. Além disso, para aumentar a probabilidade de receber resgate, os invasores oferecem descriptografar um pequeno número de arquivos criptografados gratuitamente.

Como saber se você está infectado com LockerGoga?

Como os arquivos de destino são criptografados e “.locked” a extensão do arquivo é adicionada ao final do nome do arquivo, você pode identificar que está infectado.

O que aprendemos com esses tipos de ataques?

Em primeiro lugar, esses ataques problemáticos não visam nenhum segmento específico. Indivíduos, empresas

Além disso, pagar resgate não é uma solução, porque a recompensa só ajudará o invasor a projetar malware mais avançado. Além disso, sabendo que serão pagos, os criminosos serão incentivados a atacar.

Exemplos de ataques de ransomware devastadores:

Ataque NotPetya resultou em US$ 10 bilhões em danos a empresas da cadeia de suprimentos

Como se manter seguro contra o LockerGoga

Ao seguir essas práticas específicas, você pode ficar protegido contra ransomware como o LockerGoga:

- Faça backup regular de arquivos e certifique-se de que ele tenha backups funcionando

- Mantenha sempre o sistema, os aplicativos de segurança e outros softwares atualizados. Além disso, corrija sistemas sem patches

- Implemente a categorização de dados e segmentação de rede para minimizar a exposição de dados confidenciais.

- Desative componentes de terceiros, pois eles podem ser usados como pontos de entrada.

- Evite alterações não solicitadas no sistema, implemente uma camada adicional de segurança, como monitoramento de comportamento e controle de aplicativos

- Educar os funcionários para implementar a segurança no local de trabalho. Além disso, informe-os sobre maneiras de identificar e-mails de phishing e scam

Embrulhar:

Os dados são um recurso precioso para indivíduos, organizações e invasores. Seja uma imagem ou um documento corporativo, todos são valiosos. Por isso, precisamos protegê-lo. Os cibercriminosos ficam de olho nele para roubá-lo e ganhar dinheiro. Um erro bobo de nossa parte pode levar a danos graves.

A frequência de ataques de ransomware nos últimos anos aumentou e não é apenas usado para gerar lucro, mas também para interromper as operações da rede e ocultar rastros. LockerGoga sendo uma nova variedade pode não ter sofisticação, mas é outro exemplo de como um ransomware pode causar danos quando utilizado contra uma organização ou indivíduo. Portanto, seja cauteloso e fique seguro. Para se defender do ataque de ransomware sempre faça um backup dos dados importantes e mantenha o sistema atualizado.

Esperamos que você tenha gostado do artigo e que fique atento conosco para as últimas notícias de segurança. Inscrever-se na TweakLibrary, ao clicar no ícone do sino, ajudará você a receber notificações e fique atento conosco. Deixe-nos um comentário na seção abaixo.