Comment l'attaque par ransomware perturbe les entreprises et les industries ?

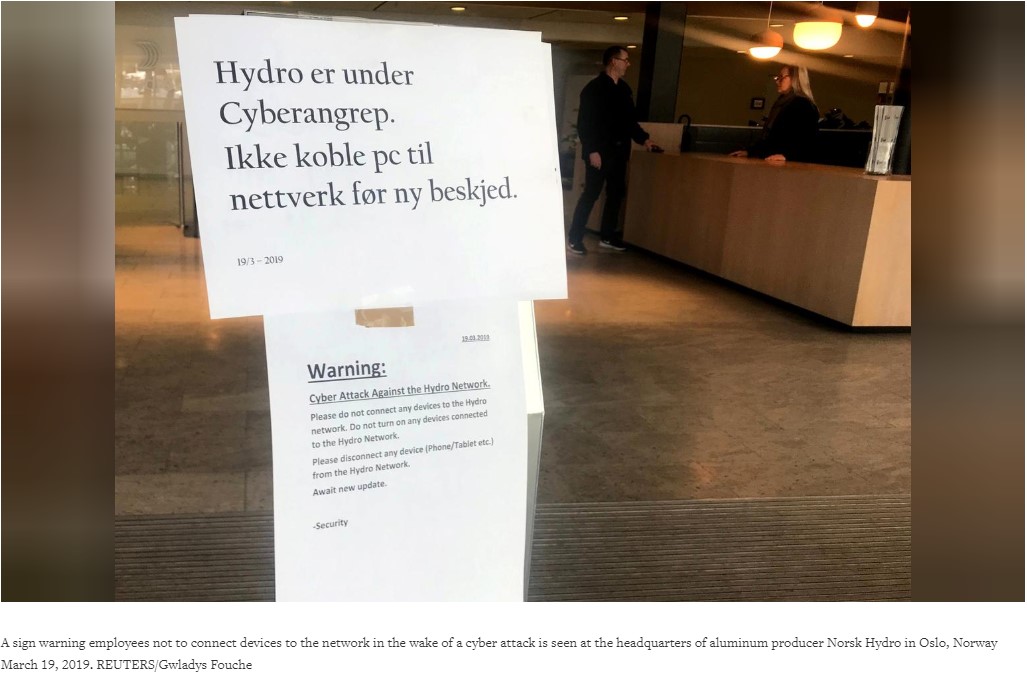

Publié: 2019-03-25Le mardi 19 mars , l'un des plus grands producteurs d'aluminium au monde, Norsk Hydro, combat une attaque de ransomware.

En raison de quelle entreprise basée aux États-Unis, les usines d'extrusions métalliques et d'autres usines de produits laminés qui transformaient les lingots d'aluminium en engrenages, en machines pour les constructeurs, les constructeurs automobiles et d'autres industries ont dû fermer. La situation est maintenant sous contrôle, car l'entreprise avait de bons plans de secours. De plus, la société a fait passer les opérations de ses fonderies surdimensionnées en Norvège au mode manuel.

Dans un communiqué publié sur Facebook, la société a déclaré: "Hydro s'efforce de contenir et de neutraliser l'attaque, mais ne connaît pas encore toute l'étendue de la situation."

<blockquote class=”twitter-tweet” data-lang=”en”><p lang=”en” dir=”ltr”>Ils ont informé la bourse qu'ils sont passés à des opérations manuelles. Quelqu'un sait ce qu'il en est ?</p>— Kevin Beaumont ??️ (@GossiTheDog) <a href=”https://twitter.com/GossiTheDog/status/1107928639612555265?ref_src=twsrc%5Etfw”>19 mars 2019</a></blockquote>

<script async src=”https://platform.twitter.com/widgets.js” charset=”utf-8″></script>

Avec cette attaque, une question brûlante comme comment les rançongiciels pénètrent dans le système de l'entreprise, comment cela fonctionne, comment s'appelle-t-il, que faire pour rester en sécurité se pose .

La réponse n'est pas difficile à trouver.

Au fur et à mesure de votre lecture, vous obtiendrez des informations sur le ransomware, comment il exploite le système et plus encore.

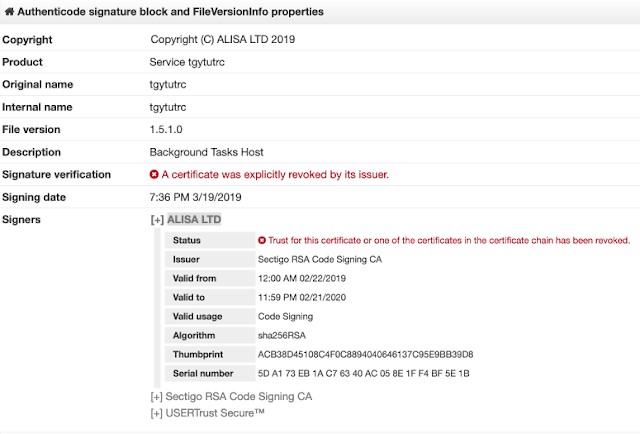

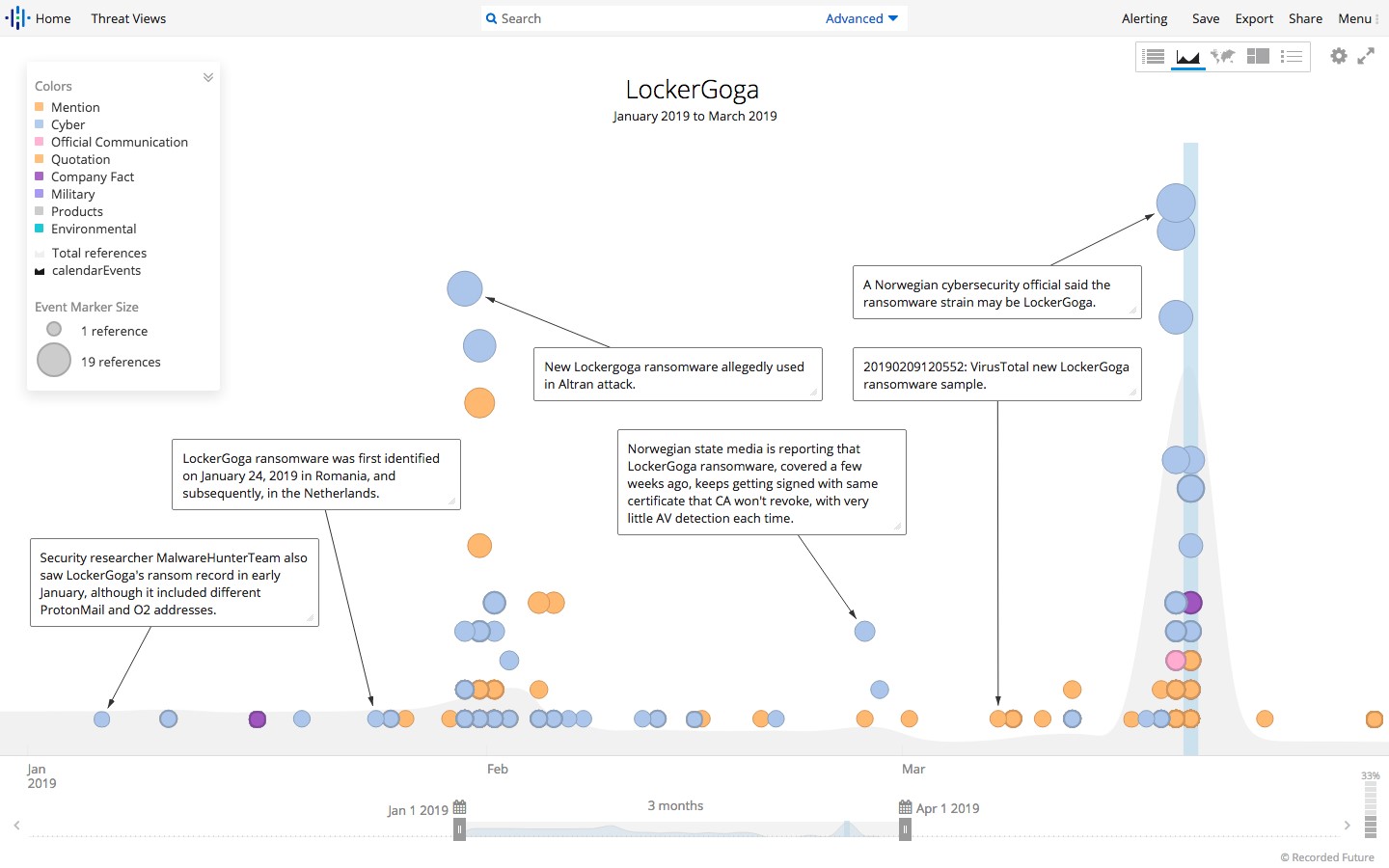

Tout d'abord, selon l'Autorité norvégienne de sécurité nationale (NNSA), les attaquants ont utilisé un rançongiciel appelé LockerGoga.

Pour livrer le rançongiciel aux terminaux, le propre service Active Directory de l'entreprise a été utilisé contre lui.

Ce n'est pas la première fois que ce rançongiciel fait surface. LockerGoga a été utilisé pour attaquer et extorquer de l'argent à la société d'ingénierie française Altran Technologies en janvier.

"LockerGoga n'est utilisé que dans des attaques ciblées limitées. Il n'a pas de "diffuseur", ce n'est pas comme WannaCry ou NotPetya. Il doit être déployé par un attaquant qui a déjà un accès administrateur », a déclaré Beaumont via Twitter.

Comment les attaquants ont-ils pu accéder aux sites d'administration ?

De nos jours, l'accès aux sites d'administration n'est pas un gros problème. Les pirates utilisent l'approche la plus courante, c'est-à-dire qu'ils obtiennent des informations d'identification de protocole de bureau à distance de force brute sur les marchés de la cybercriminalité. Avec l'aide de ces informations d'identification, ils entrent facilement dans le réseau de l'organisation, l'étudient et attaquent le système à la recherche de données sensibles, avant même d'utiliser un rançongiciel pour la monétisation.

Qu'est-ce que LockerGoga et comment ça marche ?

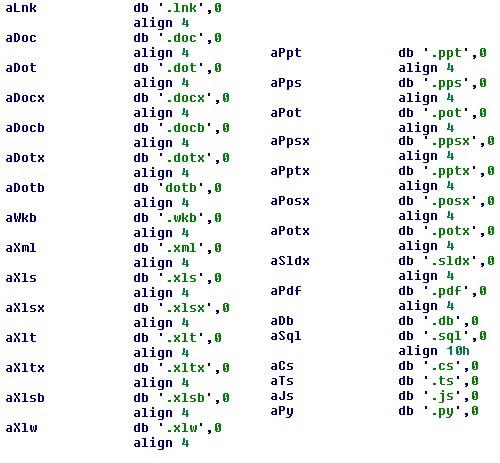

LockerGoga est une nouvelle souche de ransomware qui crypte les fichiers informatiques et demande une rançon pour les décrypter. Ce ransomware crypte les fichiers DLL et est installé manuellement. Les attaquants derrière utilisent principalement Active Directory pour diffuser des rançongiciels.

Dans le cas de Norsk Hydro, on soupçonne que des campagnes de phishing ont été utilisées pour diffuser LockerGoga. De plus, au moment de la rédaction, aucun outil de décryptage n'est disponible pour LockerGoga. La meilleure défense contre les ransomwares est la prudence, le respect des attaques de phishing et l'exécution d'un antivirus mis à jour et d'autres protections des terminaux.

Comment fonctionne LockerGoga ?

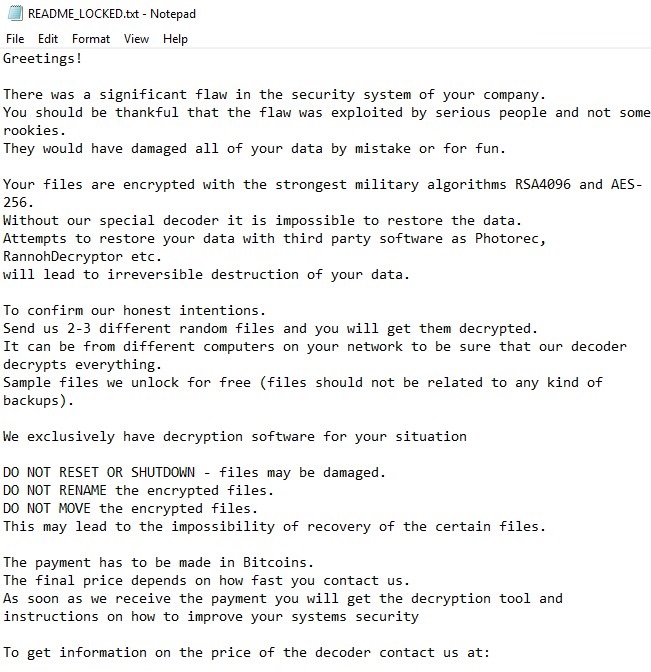

Les attaquants derrière LockerGoga utilisent une approche classique, c'est-à-dire que les logiciels malveillants cryptent les fichiers avec une extension ciblée, puis laissent une note de rançon comme dans le cas de Ryuk, SamSam

Une fois installé, il modifie les comptes d'utilisateurs en changeant leurs mots de passe et essaie de déconnecter les utilisateurs connectés pour se déplacer dans le dossier temporaire et se renommer via la ligne de commande. De plus, LockerGoga crypte également le contenu du répertoire de la corbeille de la victime. Une autre caractéristique intéressante de ce malware est qu'il crypte chaque fichier individuellement et chaque fichier est crypté après la modification de la clé de registre : ( HKEY_CURRENT_USER\SOFTWARE\Microsoft\RestartManager\Session00{01-20}.

Habituellement, les ransomwares ne le font pas car des frais généraux sont créés et c'est une approche incompétente.

De plus, le C&C, le balisage DNS, etc. ne sont pas ajoutés au code malveillant. Par conséquent, les intentions de LockerGoga sont de perturber plutôt que d'espionner.

Après avoir crypté les fichiers, LockerGoga laisse la note de rançon suivante dans un fichier .txt.

En plus de cela, une autre chose intéressante à propos de LockerGoga est que la note de rançon n'inclut pas l'adresse du portefeuille pour le portefeuille Bitcoin ou Monero. Il comprend simplement deux adresses e-mail pour contacter le distributeur de logiciels malveillants. De plus, pour augmenter la probabilité de recevoir une rançon, les attaquants proposent de décrypter gratuitement un petit nombre de fichiers cryptés.

Comment savoir si vous êtes infecté par LockerGoga ?

Comme les fichiers ciblés sont cryptés et « .locked », l'extension de fichier est ajoutée à la fin du nom de fichier, vous pouvez identifier que vous êtes infecté.

Qu'apprenons-nous de ces types d'attaques ?

Avant tout, ces attaques perturbatrices ne ciblent aucun segment spécifique. Particuliers, entreprises

De plus, payer une rançon n'est pas une solution, car le gain aidera uniquement l'attaquant à concevoir des logiciels malveillants plus avancés. Aussi, sachant qu'ils seront payés, les criminels seront incités à attaquer.

Exemples d'attaques de rançongiciels dévastatrices :

L'attaque de NotPetya a causé 10 milliards de dollars de dommages aux entreprises de la chaîne d'approvisionnement

Comment rester en sécurité contre LockerGoga

En suivant ces certaines pratiques, vous pouvez rester à l'abri des rançongiciels comme LockerGoga :

- Effectuez une sauvegarde régulière des fichiers et assurez-vous qu'il dispose de sauvegardes fonctionnelles

- Maintenez toujours le système, les applications de sécurité et les autres logiciels à jour. De plus, corrigez les systèmes non corrigés

- Mettez en œuvre la catégorisation des données et la segmentation du réseau pour minimiser l'exposition des données sensibles.

- Désactivez les composants tiers car ils peuvent être utilisés comme points d'entrée.

- Évitez les changements non sollicités dans le système, implémentez une couche de sécurité supplémentaire comme la surveillance du comportement et le contrôle des applications

- Sensibiliser les employés à la mise en œuvre de la sécurité sur le lieu de travail. De plus, informez-les des moyens d'identifier les e-mails de phishing et d'escroquerie

Conclure:

Les données sont une ressource précieuse, pour les individus, les organisations et les attaquants. Qu'il s'agisse d'une image ou d'un document d'entreprise, tous sont précieux. Par conséquent, nous devons le protéger. Les cybercriminels le surveillent pour le voler et gagner de l'argent. Une erreur stupide de notre part peut entraîner de graves dommages.

La fréquence des attaques de ransomwares au cours des dernières années a augmenté, et elles ne sont pas seulement utilisées pour générer des profits, elles sont également utilisées pour perturber les opérations du réseau et pour masquer les pistes. LockerGoga étant une nouvelle souche peut manquer de sophistication, mais c'est un autre exemple de la façon dont un ransomware peut causer des dommages lorsqu'il est exploité contre une organisation ou un individu. Par conséquent, soyez prudent et restez en sécurité. Pour vous défendre contre les attaques de ransomware, faites toujours une sauvegarde des données importantes et maintenez le système à jour.

Nous espérons que vous avez aimé cet article et souhaitons que vous restiez à l'écoute avec nous pour les dernières nouvelles en matière de sécurité. En vous abonnant à TweakLibrary, en appuyant sur l'icône en forme de cloche, vous recevrez des notifications et resterez à l'écoute de nous. Laissez-nous un commentaire dans la section ci-dessous.