Hackerlar Nasıl Çalışır ve Kendinizi Nasıl Korursunuz?

Yayınlanan: 2018-08-18Bilgisayar tehditleri genellikle, kişisel kazançları için başkalarına zulmetmeyi amaçlayan bilgisayar yırtıcıları (hackerlar) tarafından oluşturulur. Fail, kurbanın bilgisayarına eriştiğinde, kişisel bilgileri toplamak için kullanıcının sistemine kötü amaçlı bir kod yükler. Bu nedenle, kişisel bilgileri çalmak, değiştirmek, imha etmek.

Ama o kişi kim ve bunu neden yapıyor?

Bütün bunlar, bilgisayar sisteminin güvenlik açığını bulan ve bunları kişisel kazanç için kullanan, genellikle yetenekli bir bilgisayar programcısı olan bilgisayar korsanı tarafından yapılır.

Kullandığı yöntem, çevrimiçi suçları işlemek için kullanılabilecek kişisel bilgileri çalmak için cihazlara, web sitelerine erişmenin yasadışı bir yolu olan bilgisayar korsanlığı olarak bilinir.

Hack nedir?

Bilgisayar korsanlığı, bilgisayar korsanının kurbanın kişisel ve gizli bilgilerini elde etmek için bir veri ve kod labirentinde gizlenmiş karmaşık mantıksal bulmacayı çözmesi ve ipuçlarını toplaması gereken çöpçü avına benzer.

Ama neden hackerlar bunu yapıyor?

Bilgisayar korsanları tarafından gerçekleştirilen her saldırının arkasında bir neden vardır, bunun nedeni şunlar olabilir:

- Veri hırsızlığı.

- Mali Kazanç veya,

- Rakiplere karşı haksız avantaj elde etmek.

Ama tüm bunları ne tür bilgisayar korsanları yapar?

Hacker'lar, gerçekleştirdikleri yöntem ve aktiviteye göre genel olarak üç farklı sınıfa ayrılabilir:

● Beyaz Şapka

Kurallara uyan, kitabına göre hack gerçekleştiren ve bir sistemi tehlikeye atmak için tam, sözleşmeye dayalı izne sahip olan bilgisayar korsanları ise şapka korsanlarıdır.

● Siyah Şapka

Hangi hacker kategorisinin Black hat kapsamına girdiğini açıklamak için isim yeterlidir. Genellikle kişisel kazanç için bir sistemi hackleyen yasa dışı faaliyetlerde bulunan bilgisayar korsanları bu kategoriye girer.

● Gri Şapka

Beyaz Şapkalı ve Siyah Şapkalı hackerlar, Gri Şapkalı hackerlardır. Genel olarak, bir sisteme erişmek için kabul edilmeyen yolları benimseyenler Gri Şapka korsanlarıdır. Yaptıkları hiçbir şeyin arkasında kötü bir niyetleri yoktur. Sadece yöntemleri kabul edilemez.

Artık bir bilgisayar korsanının kim olduğunu, neden sisteme girdiğini bildiğimize göre. Bir sonraki adım, hedefini nasıl bulduğunu bilmek.

Bilgisayar korsanları nasıl bir hedef bulur?

İnternete bağlı bilgisayar kullanan herkes hedeftir. Bağlı tüm cihazlar, bilgisayar korsanları ve çevrimiçi yırtıcılar tarafından saldırıya uğramaya eğilimlidir.

Bilgisayar korsanları, kullanıcılara kimlik avı, istenmeyen e-postalar veya anlık mesajlar gönderir ve hatta tehlikeli kötü amaçlı yazılımlar dağıtmak için sahte web siteleri tasarlar. Ayrıca, en kolay hedef oldukları için her zaman güvenlik duvarı tarafından korunmayan makineleri ararlar. Bu, güvenlik duvarı veya virüsten koruma yazılımı olmayan herhangi bir makinenin bir hedef olduğu ve spam posta açan veya kötü amaçlı ek indiren herkesin risk altında olduğu anlamına gelir.

Bir hedef bulunduğunda, bir bilgisayar korsanı makineye ne yapar?

Bir bilgisayar korsanının yapabileceği şeyler:

Ayrıca, bağlı makine korsanına kötü amaçlı yazılım, casus yazılım yüklemek de aşağıdakileri yapabilir:

- Banka hesaplarına erişmek ve para çalmak için kullanıcı adlarını ve şifreleri ele geçirir.

- Harabe kredi puanı.

- Çaldığı bilgileri kullanarak yeni hesap PIN'leri talep edebilir.

- Alışveriş yapın.

- Kredinizi kullanmak için kendilerini yetkili kullanıcı olarak ekleyin.

- Sosyal Güvenlik numaranızı kötüye kullanın ve kullanın.

- Çalınan ayrıntıları ilgili taraflara satmak, daha sonra bunları yasa dışı veya yasa dışı amaçlarla kullanmak

Gerçekten de, çevrimiçi yırtıcılar ciddi bir tehdit oluşturuyor ve güvende olduklarını düşünenler yanılıyorlar. Bilinmeyen bir kişiden eklenti indirmek, bir arkadaşınızla internette dikkatli bir şekilde buluşmak gibi basit bir hata sizi mağdur edebilir.

Bu hackler nasıl yapılıyor?

Genellikle çevremizde iki tür hack gerçekleşir, sıfırıncı gün açıkları ve kötü amaçlı komut dosyaları.

Sıfır gün istismarı

Daha önce hiç görülmemiş olan açıklar, sıfırıncı gün saldırıları olarak adlandırılır ve tüm saldırılar arasında en kötü ve en zarar verici olanıdır. Hiç kimse bu hack'leri görmediği için onları tespit edemez ve bu nedenle bir kurumu veya kişiyi savunamaz. Bu saldırıların arkasındaki kişiler, korkutucu akıllı bilgisayar korsanlarıdır.

Kötü Amaçlı Komut Dosyaları

Birisi tarafından veri çalmak için yazılan kötü amaçlı bir kod kullanılarak gerçekleştirilen hack'ler. Bu saldırılar bugünlerde yaygındır ve genellikle herkes bu komut dosyalarını para kazanmak için kullanır. Komut dosyalarını çalıştırmak, bir tane oluşturmak zor değil. Bilgisayar korsanlarının hedefi bulmaları ve komut dosyasını çalıştırmaları yeterlidir. Artan sayıda bağlı cihazla birlikte bir hedef bulmak gerçekten kolaylaştı.

Bu komut dosyası nasıl çalışır?

- Hacker, ek olarak kötü amaçlı kod içeren binlerce kullanıcıya kimlik avı e-postası gönderir.

- Ek açıldığında, kötü amaçlı kod yüklenir ve bilgisayar korsanı kurbanın tüm kişisel bilgilerine erişebilir.

Bu tür hack'lerin olmasını önlemek için, makinede her zaman güncellenmiş bir anti-virüs çalıştırılmalıdır.

Ayrıca Okuyun : Bilgisayar Virüslerinden Kaçınmak İçin Temel İpuçları

Hackerlar Tarafından Kullanılan En Son Stratejiler

Kimlik avı, spam e-postalar, kötü niyetli ekler hepsi eski ama etkili yöntemlerdir. Ancak zamanla kullanıcılar akıllı hale geldi ve artık bu tür hilelere kanmadılar, bu nedenle bilgisayar korsanları kullanıcıları kandırmak için farklı stratejiler benimsemek zorunda kaldı.

Burada, bilgisayar korsanlarının verilerinizi çalmak için kullandığı en yaygın stratejileri açıklıyoruz:

- Kimlik avı dolandırıcılıkları: En eski ama en başarılı yöntemin de biraz doğaçlama yapması gerekiyor. Bu günlerde bilgisayar korsanları, kötü niyetli e-postalar göndermek yerine, bağlı cihazlara erişmek için kötü amaçlı bağlantılar içeren kısa mesajlar gönderiyor.

- Kötü Amaçlı Yazılım: Genellikle, bilgisayar korsanları kullanıcıya bir e-posta eki olarak kötü amaçlı yazılım gönderir, ancak zamanla farklı yollar bulmuşlardır. Artık kullanıcıyı kötü niyetli kod indirmeye kandırmak için sahte site oluşturuyorlar veya orijinal sitelere bulaşıyorlar. Kötü amaçlı yazılım, dolandırıcıların kişisel kazançları için programları çalıştırmak için verileri çalmak veya sistemi ele geçirmek için tasarlanmıştır.

- Fidye yazılımı enfeksiyonları ve dolandırıcılıkları : Bu hack, kullanıcı fidye yazılımı yükleyen bir siteyi ziyaret ettiğinde gerçekleşir. Kurulduktan sonra, fidye ödenene kadar kullanıcıyı sistemden kilitleyecektir. Bu korkutma yazılımının başka bir varyasyonu. Bilgisayar korsanları, web sitesini ziyaret ederken kullanıcıya rastgele bir hata mesajı gösterir. Hata mesajına tıkladığında makinesine virüs bulaşmış ve sorunu çözmek için bir numarayı araması gerekiyor. Bunu yaptığında arayan, kullanıcıyı kişisel bilgilerini vermesi için kandırır.

- Çevrimiçi reklamcılık: Kullanıcıları cezbetmek ve makineye bulaşmak için nispeten yeni bir yöntem. Bu bilgisayar korsanı, hedeflenen e-postalar gönderir veya yalnızca kullanıcıların makinesine bulaşan reklamları tıklatır.

- Nesnelerin interneti: Bu bağlı cihazlarda en yaygın saldırı türü hedeftir. Hacker bir güvenlik açığı arar ve ardından enfeksiyonu yaymak için bunu kullanır. Bu, tasarlanırken uygun koruma dikkate alınmadığından mümkündür.

Kendinizi bilgisayar korsanlarından nasıl korursunuz?

Kendinizi bir bilgisayar korsanlığından korumanın imkansız olduğunu düşünüyorsanız, yanılıyorsunuz. Bazı basit şeyleri aklınızda tutarak kendinizi bilgisayar korsanlarından koruyabilirsiniz:

- Bir güvenlik uyarısı alındığında uygun işlemi yapın.

- BT ekibiniz tarafından verilen tüm güvenlik talimatlarını izleyin.

Bunun dışında her zaman güncel bir anti-virüs çalıştırın.

Yukarıda bazı temel işaretçileri açıkladık. Ayrıca, saldırıya uğramaktan korunmak için çevrimiçi olduğunuzda aşağıdakileri göz önünde bulundurmalısınız.

- Herhangi bir tutarsızlık görürseniz gecikmeden tüm kişisel hesaplarınızı her zaman kontrol edin.

- Bir sohbet odasına katılırken veya çevrimiçi kişisel şeyler gönderirken dikkatli olun.

- Sosyal medyada paylaştığınız kişisel bilgileri sınırlayın.

- Aldığınız çevrimiçi talebi izleyin.

- Kişisel ve finansal konuşma yapmaktan veya bu tür bilgileri çevrimiçi paylaşmaktan kaçının.

Hacklenmenizi Önlemek İçin Güvenlik İpuçları

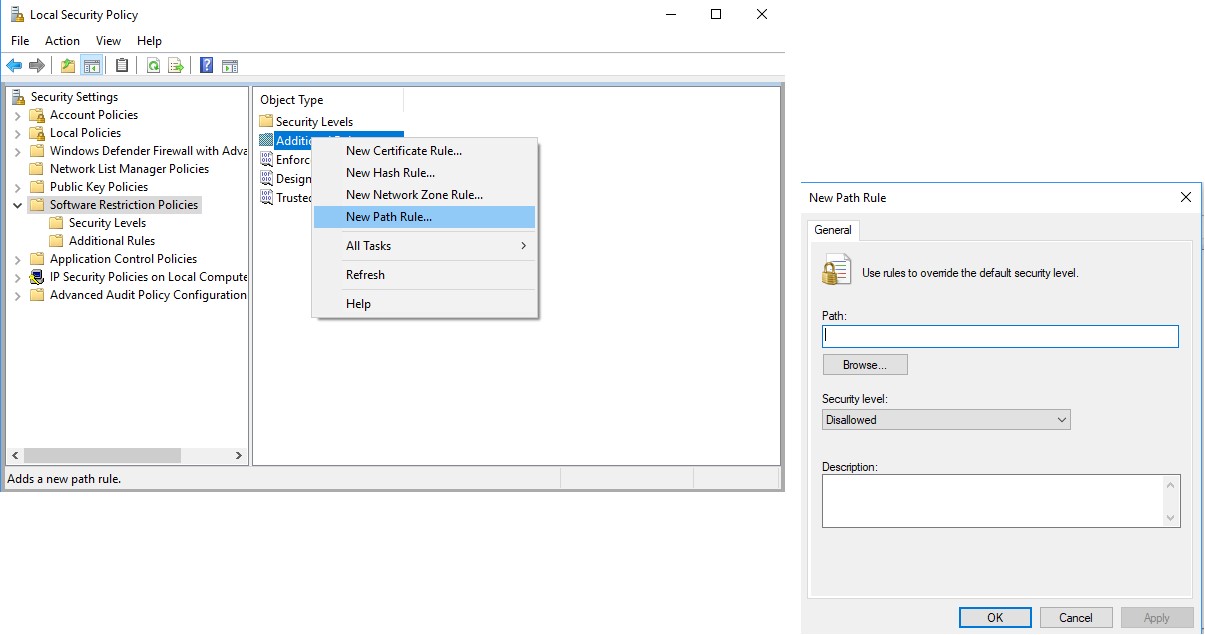

- 2 yönlü güvenlik sistemi (güvenlik duvarı) kullanın.

- Güncellenmiş işletim sistemini kullanın.

- Tarayıcı güvenlik ayarlarını kontrol edin.

- Güvenilmeyen web sitelerini ziyaret etmekten kaçının.

- Güvenilir sitelerden yazılım indirin.

- Güvenilmeyen sitelerden ücretsiz yazılım indirmekten kaçının ve herhangi bir dosya paylaşım uygulamasına güvenmeyin.

Kendinizi E-posta Virüsü/Kötü Amaçlı Yazılım Yoluyla Etkilenmekten Korumak İçin Güvenlik İpuçları

- Bilinmeyen göndericilerden gelen mesajları açmayın.

- Spam olduğundan şüphelendiğiniz iletileri silin.

- Güncellenmiş ve en iyi güvenlik yazılımını çalıştırın.

- Verilerinizi korumak için bir casus yazılım önleme aracı kullanın.

Bu küçük ipuçlarını aklınızda tutarsanız, kesinlikle bir üstünlük elde edebilir ve kendinizi bir bilgisayar korsanının saldırısına karşı koruyabilirsiniz.

Bu değil, kendinizi saldırıya uğramaktan nasıl koruyacağınız konusunda daha fazlası var.

Hepimizin bildiği gibi, kilidi açılmış/korunmasız bir bilgisayar, bilgisayar korsanlarının verilerinize erişmesi için açık bir davet gibidir. Sisteminizin ve verilerinizin güvenliğinin ihlal edilmesini önlemek için spam filtresi kullanmalı veya posta veya mesaj yoluyla aldığınız her mesajı taramalısınız. Bunun için Systweak Anti-Malware kullanabilirsiniz.

yukarıda bilgisayar korsanlarının amacını, türünü tartıştık, ancak bilgisayar korsanlarının nasıl girdiğinden hiç bahsetmedik. Burada, bilgisayar korsanlarının sistemlerimizin kontrolünü ele geçirmesine izin veren en yaygın hataları ve kendimizi tehlikeli çevrimiçi tehditlerden nasıl koruyacağımızı tartışacağız.

Zayıf Parolalar: Siber saldırıların %80'i bu nedenle gerçekleşir. Çoğu kişi şifre oluşturmak için adını, doğum tarihini, evcil hayvan adını kullanır ve tüm girişler için tek bir şifre kullanılır. Bu, bilgisayar korsanının bir kez bu şifreyi kırabildiğinde tüm hesaplarınızın tehlikeye atıldığı anlamına gelir.

Çevrimiçi korunmaya devam etmek için ipuçları

- Tüm hesaplar için asla aynı şifreyi kullanmayın.

- Şifre en az 20 karakter uzunluğunda olmalı ve kelimeler anlamsız olmalıdır.

- Özel karakterler kullanın: @#$*&

- Rastgele şifre oluşturmak için herhangi bir şifre yöneticisi aracını kullanın.

Kötü Amaçlı Yazılım Saldırıları: Virüs bulaşmış bir web sitesini ziyaret ettiğinizde, virüslü bir USB sürücü kullandığınızda veya tuş vuruşlarını, parolaları ve verileri yakalamak için yazılım sağlayan bir uygulama yüklediğinizde, makinenize virüs bulaşır.

Korunmak için ipuçları

- Her zaman Advanced System Protector gibi güncellenmiş bir kötü amaçlı yazılım algılama yazılımı çalıştırın.

- Mevcut yazılımı güncel tutun.

Kimlik Avı E-postaları: Bilgisayar korsanının sizden bir parola girmenizi isteyen bir e-posta gönderdiği ve bunu resmi veya acil olduğunu düşünerek yaptığınız hilelere düştüğünüzde. hakiki görün ama

Korunmak için ipuçları

- Her zaman tüm yazılımları, tarayıcıyı en son güvenlik yamalarıyla güncel tutun.

- E-postada otomatik olarak alınan bağlantıları açmayın, kopyalayın ve nereye yönlendirildiklerini görmek için açın.

Bilgisayarınızı ve dizüstü bilgisayarınızı bilgisayar korsanlarından nasıl korursunuz?

- Antivirüs, güvenlik duvarı ve işletim sisteminizi her zaman güncel tutun.

- Güncellenmiş bir virüsten koruma ve casus yazılım önleme yazılımı yükleyin ve çalıştırın.

- Cihazlarınızı Bluetooth'u her zaman etkin tutmak doğru değil. Bu tür bağlantıları kullanmadığınız zamanlarda her zaman devre dışı bırakmalısınız.

Akıllı telefonlarınızı saldırıya uğramaktan nasıl korursunuz?

Akıllı telefonlar günlük hayatımızın önemli bir parçasıdır. Onlar bizim dijital bir kopyamız. Tüm kişisel, finansal ve gizli verilerimizi bunun üzerinde saklarız. Bu nedenle, onları ne pahasına olursa olsun saldırıya uğramaktan korumamız gerekir. Onları korumak için aşağıda belirtilen ipuçlarını takip etmeye çalışın:

- Güçlü PIN veya kalıp kilidi oluşturun: Güçlü bir parola, çalındığında cihazınızın korunmasını sağlamak için en iyi savunmadır, çünkü suçlunun telefonunuzda depolanan bilgilere erişmesini engeller. Ayrıca, bilgilerinizin kötüye kullanılmasını önlemek için her zaman cihazımı bul ve tüm bilgileri bu özelliği kullanarak silin.

- Güvenilir sitelerden uygulamalar yükleyin.

- Tüm güvenlik yamalarıyla yazılımı güncel tutun.

Çevrimiçi Cihazları Koruma

Bugünlerde internete bağlı cihazlar herkes tarafından kullanılıyor, bu cihazlar evinizi internete bağlıyor ve saldırılara açık. Bu nedenle, tıpkı bilgisayarlar ve akıllı telefonlar gibi bu cihazları korumak önemlidir.

- Cihazınızın ve ağınızın adını kontrol edin: Akıllı telefonunuza veya ev ağınıza isim vermekten kaçının. Bu, bilgisayar korsanının parolayı tahmin etmesi ve yakındaki Wi-fi noktasını ve bağlı cihazı tanımlaması kolaylaştığından, cihazınızı saldırılara karşı daha savunmasız hale getirir. Cihazınıza farklı bir ad verin, böylece bilgisayar korsanının tanımlaması zorlaşır.

- Tüm cihazlar için farklı şifreler oluşturun: Varsayılan şifreyi asla değiştirmeyin, basit tutun. Parola her zaman benzersiz olmalıdır.

Çevrimiçi hesaplar nasıl korunur?

- Şüpheli e-postaları sil

- Güvenli cihazlar kullanın

- Güçlü şifreler oluşturun

- Hesaplarınızda çok faktörlü kimlik doğrulamayı kullanın

- "Bilgilerimi bir dahaki sefere kaydet" konusunda dikkatli olun.

- Hesap uyarıları için kaydolun

Mutlaka Okuyun : İşletmeler/Kullanıcılar için Siber Güvenlik İpuçları

Cihazınız veya Çevrimiçi Hesaplarınız Hacklenirse Ne Yapmalısınız?

Cihazınızın veya çevrimiçi hesabınızın saldırıya uğradığından şüpheleniyorsanız, bir an önce aşağıdaki işlemleri yapmanız gerekir.

- Cihazınızın bağlantısını kesin ve bir güvenlik uzmanına kontrol ettirin.

- Şifrelerinizi değiştirin

- Finansal hesapları kontrol edin

- Başkalarını bilgilendir

- Diğer kullanıcılara dikkat edin: Bir başkası şüpheli bir etkinlik fark etmedikçe ve hesaplarının saldırıya uğradığını bildirmedikçe, kişiler genellikle posta kutularına dikkat etmezler. Bir kişinin e-postasında veya sosyal medya hesabında olağan dışı bir etkinlik fark ederseniz, hesap saldırıya uğramış olabilir. Bu tür hesaplardan gelen e-posta veya mesajlara cevap vermekten kaçının, ilgili kişiyi bilgilendirin ve sorun hakkında onları bilgilendirin.

Umarım artık bir bilgisayar korsanının ne olduğunu, bilgisayar korsanlığını nasıl gerçekleştirdiğini ve kendinizi ve bağlı cihazları nasıl koruyacağınızı anlayabilirsiniz.

Tüm bu noktaları bir kez aklınızda bulundurursanız, kendinizi en yaygın dolandırıcılıklardan koruyabilirsiniz.