ハッカーはどのように機能し、どのように身を守るのですか?

公開: 2018-08-18コンピュータの脅威は、一般に、個人的な利益のために他の人を迫害することを目的としたコンピュータの捕食者(ハッカー)によって作成されます。 実行者が被害者のPCにアクセスすると、ユーザーのシステムに悪意のあるコードをインストールして個人情報を収集します。 したがって、個人情報を盗んだり、改ざんしたり、破壊したりします。

しかし、その人は誰ですか、そしてなぜ彼はそれをしますか?

これはすべて、ハッカー、通常はコンピューターシステムの脆弱性を見つけ、個人的な利益のためにそれらを悪用する熟練したコンピュータープログラマーによって行われます。

彼が使用する方法は、オンライン犯罪を犯すために使用される可能性のある個人情報を盗むためにデバイスやWebサイトにアクセスする違法な方法であるハッキングとして知られています。

ハッキングとは何ですか?

ハッキングはスカベンジャーハントのようなもので、ハッカーは手がかりを収集し、データとコードの迷路に隠された複雑な論理パズルを解いて、被害者の個人情報や機密情報を入手する必要があります。

しかし、なぜハッカーはこれを行うのでしょうか?

ハッカーによって実行される各ハッキングの背後には動機があり、次のような場合があります。

- データの盗難。

- 金銭的利益または、

- 競合他社に対して不当な優位性を獲得するため。

しかし、どのような種類のハッカーがこれをすべて行うのでしょうか?

ハッカーは、実行する方法とアクティビティに基づいて、大きく3つのクラスに分類できます。

●ホワイトハット

一連のルールに従い、本によるハッキングを実行し、システムを侵害するための完全な契約上の許可を持っているハッカーは、ハッカーです。

●ブラックハット

名前は、ハッカーのどのカテゴリーがブラックハットに該当するかを説明するのに十分です。 通常、個人的な利益のためにシステムをハッキングする違法行為に関与するハッカーは、このカテゴリに分類されます。

●グレイハット

ホワイトハットとブラックハットの間にあるハッカーは、グレイハットハッカーです。 一般的に、システムにアクセスするために受け入れられない方法を採用するのは、GrayHatハッカーです。 彼らは彼らがすることの背後に悪意を持っていません。 それは彼らの方法が受け入れられないということだけです。

これで、ハッカーが誰であるか、なぜ彼がシステムにハッキングするのかがわかりました。 次のステップは、彼がどのようにターゲットを見つけるかを知ることです。

ハッカーはどのようにして標的を見つけますか?

インターネットに接続されたコンピュータを使用するすべての人がターゲットです。 接続されているすべてのデバイスは、コンピューターハッカーやオンラインプレデターに攻撃される傾向があるためです。

ハッカーは、フィッシング、スパムメール、またはインスタントメッセージをユーザーに送信し、危険なマルウェアを配信するように偽のWebサイトを設計することさえあります。 また、最も簡単なターゲットであるため、ファイアウォールで保護されていないマシンを常に探します。 つまり、ファイアウォールやウイルス対策ソフトウェアのないマシンがターゲットになり、スパムメールを開いたり悪意のある添付ファイルをダウンロードしたりする人は誰でも危険にさらされます。

ターゲットが見つかったら、ハッカーはマシンに何をしますか?

ハッカーができること:

さらに、マルウェアをインストールすると、接続されたマシンのハッカーにスパイウェアが次のことを実行できます。

- ユーザー名とパスワードを乗っ取って、銀行口座にアクセスし、お金を盗みます。

- 遺跡クレジットスコア。

- 彼が盗んだ詳細を使用して、新しいアカウントPINを要求できます。

- 購入します。

- クレジットを使用するための承認されたユーザーとして自分自身を追加します。

- 社会保障番号を誤用して使用してください。

- 盗まれた詳細を利害関係者に販売し、利害関係者はそれらを違法または違法な目的に使用します

確かに、オンラインの捕食者は深刻な脅威をもたらし、安全だと考える人は間違っています。 見知らぬ人から添付ファイルをダウンロードしたり、注意せずにオンラインで友人に会ったりするなどの単純な間違いは、被害者になる可能性があります。

これらのハックはどのように実行されますか?

通常、ゼロデイエクスプロイトと悪意のあるスクリプトの2種類のハッキングが私たちの周りで発生します。

ゼロデイエクスプロイト

これまでに見たことのないエクスプロイトはゼロデイハックと呼ばれ、すべてのハッキングの中で最悪で最も損害を与えるものです。 誰もこれらのハッキングを見たことがないので、それらを検出することはできず、したがって組織や個人を守ることはできません。 これらのハッキングの背後にいる人々は恐ろしい賢いハッカーです。

悪意のあるスクリプト

誰かが書いた悪意のあるコードを使用してデータを盗むことによって実行されるハッキング。 これらのハッキングは最近一般的であり、通常、誰もがこれらのスクリプトを使用してお金を稼ぎます。 スクリプトの実行は難しくありません。 ハッカーは単にターゲットを見つけてスクリプトを実行する必要があります。 接続されたデバイスの数が増えるにつれ、ターゲットを見つけるのは本当に簡単になりました。

これらのスクリプトはどのように機能しますか?

- ハッカーは、悪意のあるコードを添付ファイルとして数千人のユーザーにフィッシングメールを送信します。

- 添付ファイルが開かれると、悪意のあるコードがインストールされ、ハッカーは被害者のすべての個人情報にアクセスできます。

このようなハッキングが発生しないようにするには、常に更新されたアンチウイルスをマシンで実行する必要があります。

また読む:コンピュータウイルスを回避するための重要なヒント

ハッカーが使用する最新の戦略

フィッシング、スパムメール、悪意のある添付ファイルはすべて、古くても効果的な方法です。 しかし、時間の経過とともにユーザーは賢くなり、もはやそのようなトリックに陥ることはなくなりました。そのため、ハッカーはユーザーをだますためにさまざまな戦略を採用する必要がありました。

ここでは、ハッカーがデータを盗むために使用する最も一般的な戦略について説明します。

- フィッシング詐欺:最も古くても最も成功している方法でも、即興が必要です。 最近では、悪意のある電子メールを送信する代わりに、ハッカーは接続されたデバイスにアクセスするための悪意のあるリンクを含むテキストメッセージを送信しています。

- マルウェア:通常、ハッカーはマルウェアを電子メールの添付ファイルとしてユーザーに送信しますが、時間の経過とともにさまざまな方法が見つかりました。 現在、彼らは偽のサイトを作成するか、本物のサイトに感染して、ユーザーをだまして悪意のあるコードをダウンロードさせます。 マルウェアは、データを盗んだり、システムを乗っ取って、詐欺師の個人的な利益のためにプログラムを実行するように設計されています。

- ランサムウェアの感染と詐欺:このハッキングは、ユーザーがランサムウェアをインストールするサイトにアクセスしたときに発生します。 インストールすると、身代金が支払われるまでユーザーをシステムからロックアウトします。 このスケアウェアの別のバリエーション。 ハッカーは、ユーザーがWebサイトにアクセスしているときに、ランダムなエラーメッセージを表示します。 彼がエラーメッセージをクリックすると、彼のマシンは感染しており、問題を解決するために彼は番号に電話をかける必要があります。 そうすると、発信者はユーザーをだまして個人情報を提供させます。

- オンライン広告:ユーザーを誘惑し、マシンに感染させる比較的新しい方法。 このハッカーでは、ターゲットを絞った電子メールを送信するか、ユーザーのマシンに感染する広告をクリックして表示します。

- モノのインターネット:この接続されたデバイスで最も一般的なタイプの攻撃が標的になります。 ハッカーは脆弱性を探し、それを悪用して感染を拡大します。 これは、設計時に適切な保護が考慮されていないために可能です。

ハッカーから身を守る方法は?

あなたがハッキングから身を守ることは不可能だと思うなら、あなたは間違っています。 いくつかの簡単なことを念頭に置くことで、ハッカーから身を守ることができます。

- セキュリティ警告を受け取ったら、適切なアクションを実行してください。

- ITチームから提供されたすべてのセキュリティ手順に従ってください。

これとは別に、常に更新されたアンチウイルスを実行します。

上記では、いくつかの基本的なポインタについて説明しました。 さらに、ハッキングから保護するために、オンラインの場合は次の点に注意する必要があります。

- 不一致が遅滞なく発生した場合は、常にすべての個人アカウントをチェックしてください。

- チャットルームに参加したり、個人的なものをオンラインで投稿したりするときは注意してください。

- ソーシャルメディアに投稿する個人情報を制限します。

- 受け取ったオンラインリクエストを監視します。

- 個人的および経済的な会話をしたり、そのような情報をオンラインで共有したりすることは避けてください。

自分がハッキングされるのを防ぐためのセキュリティのヒント

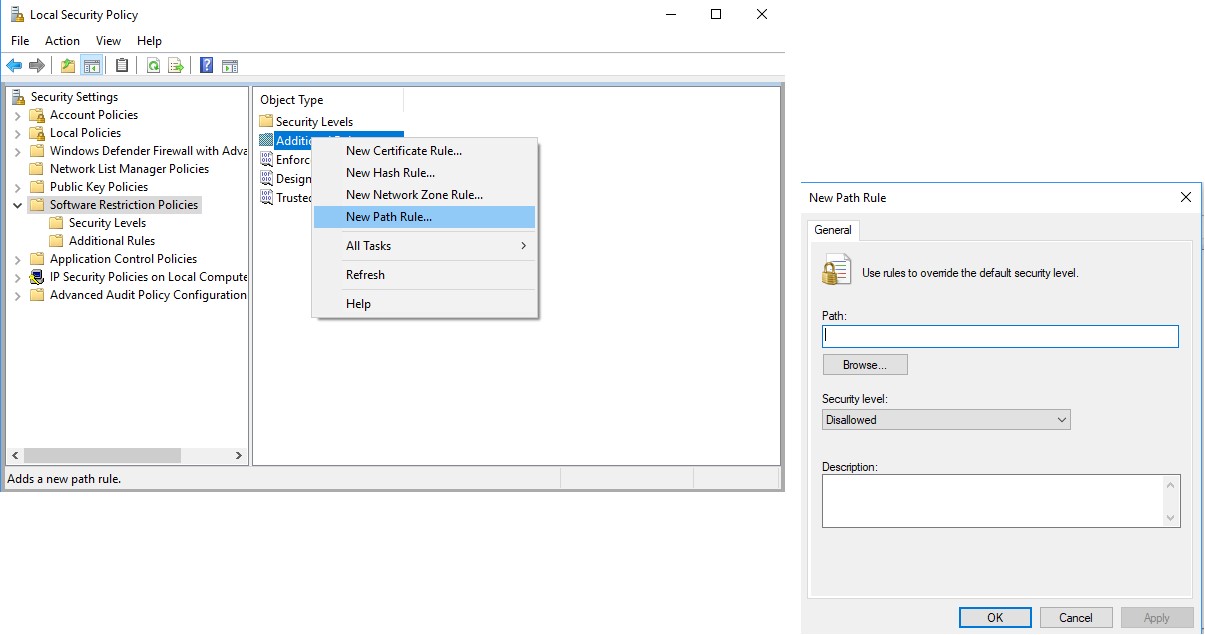

- 双方向セキュリティシステム(ファイアウォール)を使用します。

- 更新されたオペレーティングシステムを使用します。

- ブラウザのセキュリティ設定を確認してください。

- 信頼できないWebサイトにアクセスすることは避けてください。

- 信頼できるサイトからソフトウェアをダウンロードします。

- 信頼できないサイトから無料のソフトウェアをダウンロードすることは避け、ファイル共有アプリケーションを信頼しないでください。

電子メールウイルス/マルウェアを介した感染から身を守るためのセキュリティのヒント

- 不明な送信者からのメッセージを開かないでください。

- スパムの疑いのあるメッセージを削除します。

- 更新された最高のセキュリティソフトウェアを実行します。

- スパイウェア対策ツールを使用してデータを保護します。

これらの小さなヒントを心に留めておけば、確実に優位に立つことができ、ハッカーによる攻撃から身を守ることができます。

これはそうではありません。ハッキングから身を守る方法は他にもあります。

ロック解除された/保護されていないコンピューターは、ハッカーがあなたのデータにアクセスするためのオープンな招待状のようなものです。 システムとデータが危険にさらされるのを防ぐには、スパムフィルターを使用するか、メールまたはメッセージで受信した各メッセージをスキャンする必要があります。 これには、SystweakAnti-Malwareを使用できます。

上記では、ハッカーの動機、タイプについて説明しましたが、ハッカーがどのように侵入するかについては触れませんでした。ここでは、ハッカーがシステムを制御できるようにする最も一般的な間違いと、危険なオンラインの脅威から身を守る方法について説明します。

弱いパスワード:これが原因でサイバー攻撃の80%が発生します。 ほとんどの人は自分の名前、生年月日、ペットの名前を使用してパスワードを作成し、すべてのログインに1つのパスワードが使用されます。 これは、ハッカーがそのパスワードをハッキングできるようになると、すべてのアカウントが侵害されることを意味します。

オンラインで保護するためのヒント

- すべてのアカウントに同じパスワードを使用しないでください。

- パスワードは20文字以上で、単語はぎこちないものにする必要があります。

- 特殊文字を使用する:@#$ *&

- 任意のパスワードマネージャーツールを使用して、ランダムなパスワードを作成します。

マルウェア攻撃:感染したWebサイトにアクセスしたり、感染したUSBドライブを使用したり、キーストローク、パスワード、およびデータをキャプチャするソフトウェアを提供するアプリケーションをインストールしたりすると、マシンが感染します。

保護を維持するためのヒント

- AdvancedSystemProtectorなどの更新されたマルウェア検出ソフトウェアを常に実行してください。

- 既存のソフトウェアを最新の状態に保ちます。

フィッシングメール:ハッカーがパスワードの入力を求めるメールを送信し、それが公式または緊急であると考えて入力するというトリックに陥った場合。 本物に見えますが

保護を維持するためのヒント

- すべてのソフトウェア、ブラウザを常に最新のセキュリティパッチで更新してください。

- 電子メールで自動的に受信されたリンクを開かないでください。それらをコピーしてから開いて、リダイレクト先を確認してください。

コンピューターとラップトップをハッカーから保護する方法は?

- ウイルス対策、ファイアウォール、およびオペレーティングシステムを常に最新の状態に保ちます。

- 更新されたウイルス対策およびスパイウェア対策ソフトウェアをインストールして実行します。

- デバイスのBluetoothを常に有効にしておくのは正しくありません。 使用しないときは、このような接続を常に無効にする必要があります。

スマートフォンをハッキングから保護する方法は?

スマートフォンは私たちの日常生活に欠かせないものです。 彼らは私たちのデジタルレプリカです。 私たちはすべての個人データ、財務データ、機密データを保存します。 したがって、ハッキングから保護する必要があります。 それらを保護するには、以下のヒントに従ってください。

- 強力なPINまたはパターンロックを作成する:強力なパスコードは、盗まれた場合にデバイスを保護するための最善の防御策です。これにより、犯罪者が携帯電話に保存されている情報にアクセスするのを防ぐことができます。 さらに、情報の誤用を防ぐために、常にデバイスの検索を有効にし、この機能を使用してすべての情報を消去してください。

- 信頼できるサイトからアプリケーションをインストールします。

- すべてのセキュリティパッチを使用して、ソフトウェアを最新の状態に保ちます。

オンラインデバイスの保護

最近のインターネット接続デバイスはすべての人に使用されており、これらのデバイスはあなたの家をインターネットに接続し、攻撃に対して脆弱です。 したがって、これらのデバイスをコンピューターやスマートフォンと同じように保護することが重要です。

- デバイスとネットワーク名を確認します。スマートフォンやホームネットワークに名前を付けないでください。 これにより、ハッカーがパスワードを推測し、近くのWi-Fiスポットと接続されているデバイスを識別しやすくなるため、デバイスが攻撃を受けやすくなります。 ハッカーがデバイスを識別しにくくなるように、デバイスに別の名前を付けます。

- すべてのデバイスに異なるパスワードを作成します。デフォルトのパスワードは絶対に変更せず、シンプルに保ちます。 パスワードは常に一意である必要があります。

オンラインアカウントを保護する方法は?

- 不審なメールを削除する

- 安全なデバイスを使用する

- 強力なパスワードを作成する

- アカウントで多要素認証を使用する

- 「次回のために私の情報を保存する」には注意してください。

- アカウントアラートにサインアップする

必読:企業/ユーザー向けのサイバーセキュリティのヒント

デバイスまたはオンラインアカウントがハッキングされた場合はどうすればよいですか?

デバイスまたはオンラインアカウントがハッキングされた疑いがある場合は、すぐに次のアクションを実行する必要があります。

- デバイスを切断し、セキュリティスペシャリストに確認してもらいます。

- パスワードを変更する

- 金融口座をチェックしてください

- 他の人に知らせる

- 他のユーザーに注意する:他の誰かが疑わしいアクティビティに気づき、自分のアカウントがハッキングされていることを通知しない限り、多くの場合、個人は自分のメールボックスに注意を払いません。 個人の電子メールまたはソーシャルメディアアカウントで異常なアクティビティに気付いた場合は、アカウントがハッキングされている可能性があります。 そのようなアカウントから受信した電子メールやメッセージに返信することは避け、関係者に通知し、問題について知らせてください。

これで、ハッカーがハッキングを実行する方法と、自分自身と接続されたデバイスを保護する方法を理解できるようになることを願っています。

一度、これらすべての点を念頭に置いておくと、最も一般的な詐欺から身を守ることができます。