Pengguna: Ancaman Terbesar terhadap Keamanan Data?

Diterbitkan: 2018-09-15“Keamanan pada dasarnya adalah masalah manusia,” Scott Crawford

Berita dan artikel tentang pelanggaran data, serangan malware, atau seberapa rentan kita terhadap serangan siber adalah hal yang umum akhir-akhir ini. Semua ini sering saling terkait dan terkait dengan aktor jahat, kerentanan perangkat lunak, kurangnya pembaruan keamanan. Untuk mengatasi perusahaan mana, fokus pada pembaruan keamanan perangkat keras dan perangkat lunak. Tapi dalam hal ini mereka sering mengabaikan atau mengabaikan bagian kunci yang bertanggung jawab atas serangan ini yaitu pengguna akhir yang duduk di dalam organisasi.

Terkejut? Jangan sampai, menurut peneliti 60% serangan cyber disebabkan oleh, atau oleh pengguna akhir itu sendiri. Mereka adalah mata rantai terlemah yang dimiliki setiap organisasi dan tidak akan berubah dalam waktu dekat.

Tapi bagaimana pengguna akhir bertanggung jawab atas serangan cyber?

Untuk mengetahui jawabannya, mari kita lihat lebih dekat jenis profil pengguna yang dapat menjadi risiko bagi keamanan perusahaan.

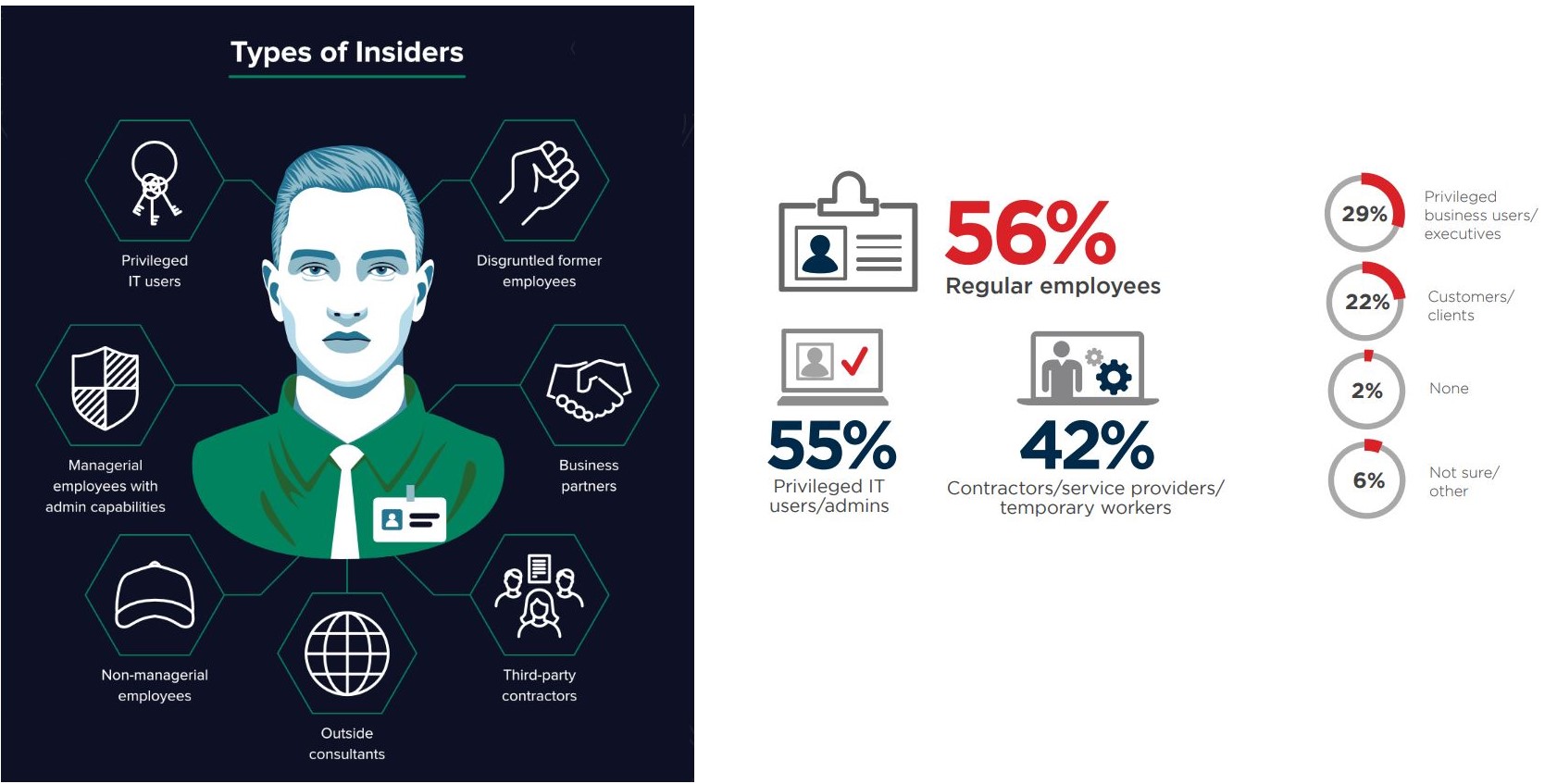

Jenis Profil Orang Dalam

Sampai kami melihat lebih dalam, kami pikir ancaman keamanan dunia maya seperti serangan ransomware, DDoS, serangan malware dikaitkan dengan orang jahat dan sering terjadi. Namun, faktanya, serangan siber biasanya dikaitkan dengan pengguna yang ceroboh, pengguna yang memiliki hak istimewa, pihak ketiga, tautan jahat, karyawan yang diberhentikan, profesional TI, konsultan luar.

Sebuah survei yang dilakukan pada karyawan menunjukkan 56% karyawan tetap, 55% pengguna TI istimewa, 42% pihak ketiga/konsultan luar, 29% eksekutif, dan 22% klien pelanggan merupakan risiko keamanan terbesar bagi sebuah organisasi.

Data tersebut di atas menjelaskan, ancaman orang dalam tidak hanya datang dari orang-orang yang tidak jujur. Ada orang lain yang bertanggung jawab, dan perusahaan perlu memperhatikan mereka agar tetap aman.

Jenis Ancaman Orang Dalam terhadap Keamanan Siber

1. Pengguna yang Tidak Disengaja

30% dari insiden keamanan terjadi karena karyawan tidak memiliki cukup pengetahuan tentang praktik keamanan siber. Karena itu mereka jatuh untuk penipuan phishing dan akhirnya memberikan informasi rahasia kepada orang jahat.

Untuk memahami mari kita lihat bagaimana penipuan phishing terjadi:

Langkah 1 – Sebuah email dikirim ke pengguna dari manajemen senior yang meminta mereka untuk membuktikan bahwa mereka adalah yang mereka katakan. Untuk ini, mereka perlu mengklik tautan yang diterima melalui pos.

Langkah 2 – Begitu mereka tertipu dan mengklik tautan, peretas dapat segera mengakses semua informasi yang tersimpan di sistem mereka bersama dengan akun email mereka.

Sekarang peretas memiliki akses ke semua yang dia mulai mengirim pesan ke semua orang di daftar kontak Anda untuk mengumpulkan lebih banyak data. Dengan cara ini peretas dapat menguasai berbagai akun dan satu tindakan yang tidak disengaja bertanggung jawab atas kebocoran data.

2. Pengguna yang Lalai

Ketika karyawan mencoba menghindari keamanan, kebijakan yang dibuat untuk mengamankan data, mereka akhirnya memberikan semua informasi kepada orang jahat. Misalnya, jika perusahaan tidak mengizinkan berbagi file eksternal, karyawan berbagi pekerjaan di aplikasi cloud publik tanpa memikirkan konsekuensinya. Dengan demikian, akhirnya membuka gerbang bagi peretas untuk mengakses data.

3. Pengguna Berbahaya

Seringkali aktor ancaman ini diabaikan, karena perusahaan mempercayai karyawan mereka. Tetapi ketika karyawan dalam organisasi dimotivasi oleh keuntungan finansial atau bersedia melakukan apa saja untuk membalas dendam, mereka akhirnya berbagi data dengan orang jahat.

4. Pihak ketiga/konsultan luar

Beberapa pelanggaran terjadi karena pihak ketiga yang rentan atau konsultan luar. Jika pemasok atau pihak ketiga memiliki akses ke jaringan Anda, maka penyerang dapat dengan mudah mengkompromikan sistem mereka untuk meretas jaringan Anda dan mengakses data.

Sekarang, kita tahu tentang jenis profil pengguna yang menyamar sebagai bahaya. Saatnya untuk mengetahui tentang ancaman orang dalam yang umum, motivator, metode yang diadopsi oleh peretas, dan pelanggaran data yang disebabkan oleh pengguna akhir.

Ancaman Orang Dalam Umum

Karyawan adalah tanggung jawab terbesar yang dimiliki organisasi, karena merekalah yang bertanggung jawab atas serangan yang terjadi karena email phishing, mengklik tautan, atau mengunduh dokumen berbahaya.

Lima Orang Dalam Mengancam Bahaya Informasi Sensitif

1. Penyalahgunaan Informasi Menggunakan Aplikasi Remote Access

Perangkat lunak akses jarak jauh seperti GoToMyPC, Citrix bertanggung jawab atas kesalahan penanganan informasi. Karena mereka mengizinkan orang yang duduk di ujung lain untuk mengakses sistem tanpa campur tangan pengguna. Ini berarti jika komputer dibiarkan tanpa pengawasan, peretas dapat dengan mudah mencuri informasi sensitif tanpa berbuat banyak.

Agar tetap terlindungi dari ancaman orang dalam ini, organisasi perlu memperketat kontrol keamanan, membatasi waktu login jarak jauh, mengenkripsi hard drive, dan membuat log penggunaan untuk mengawasi tindakan yang dilakukan saat sistem tidak dijaga.

2. Berbagi informasi melalui pesan dan email

Informasi rahasia dapat dengan mudah dibagikan sebagai lampiran melalui email dan pesan instan. Ini adalah ancaman serius dan untuk menghilangkannya, perusahaan perlu menyiapkan penganalisis jaringan, penyaringan kata kunci, dan lampiran khusus.

3. Berbagi file di jaringan P2P

Kesalahan konfigurasi sederhana sudah cukup untuk membahayakan data Anda yang dibagikan melalui perangkat lunak peer-to-peer seperti IM atau Kazaa. Untuk menjaga keamanan data bersama, menjalankan perangkat lunak firewall dengan filter keamanan akan membantu.

4. Penggunaan jaringan nirkabel yang tidak aman

Penggunaan jaringan nirkabel yang tidak aman adalah ancaman orang dalam yang paling tidak disengaja dan berbahaya. Pengguna dapat membahayakan data dengan menghubungkan ke WIFI publik mana pun yang ditemukan di kedai kopi, hotel, atau area publik mana pun. Yang diperlukan hanyalah mengganggu transfer file atau mengakses email untuk mencuri data sensitif.

5. Berbagi informasi di blog atau papan diskusi

Karyawan memposting permintaan dukungan, pesan terkait pekerjaan melalui Internet dan ini dapat mencakup informasi sensitif, lampiran file yang dapat membahayakan organisasi.

Harus Dibaca : Apakah Penetration Testing Perlu Jam Ini Untuk Memastikan Keamanan Siber?

Jenis Ancaman Orang Dalam

Ancaman orang dalam tidak terdeteksi karena jenisnya. Ada 3 jenis ancaman orang dalam pf yang paling umum.

Ceroboh: Ketika pengguna secara tidak sengaja mengekspos data sensitif karena salah tafsir atau kelalaian.

Disusupi: Pemaparan informasi yang tidak disengaja melalui rekayasa sosial atau malware.

Berbahaya: Dengan sengaja mencuri informasi sensitif atau sistem kompromi untuk keuntungan finansial atau pembalasan profesional.

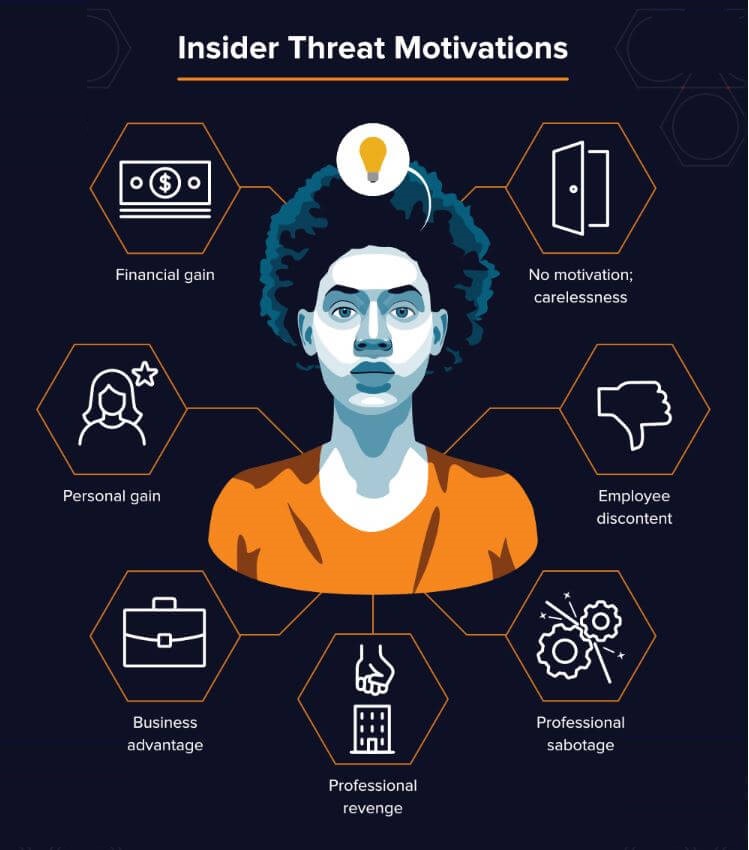

Motivator untuk Ancaman Orang Dalam

Di balik setiap tindakan manusia ada motif, hal yang sama berlaku dalam kasus Ancaman Orang Dalam.

Motivator dasar untuk Ancaman Orang Dalam adalah sebagai berikut:

Metode Ancaman Orang Dalam

Penyerang mengadopsi berbagai metode untuk mendapatkan akses ke informasi sensitif. Dari email phishing hingga tautan berbahaya, mereka menerapkan semua metode untuk mengelabui karyawan yang ceroboh hingga kebocoran data yang tidak disengaja.

Pelanggaran Data Disebabkan oleh Pengguna Akhir

Di sini kami mencantumkan kasus ancaman orang dalam yang terkenal:

| Perusahaan | Jenis | metode | Kerusakan |

| Target | Orang Dalam yang Dikompromikan | Kredensial yang Dicuri. | Debit 40 juta dan rincian kartu kredit dicuri yang menyebabkan kerugian moneter sebesar $ 105 juta. |

| Hiburan Sony Pictures | Orang Dalam yang Dikompromikan | Email Phising | Kerusakan $ 35 juta bersama dengan 100 TB data yang dicuri |

| Gregory Chung | Orang Dalam yang Berbahaya | Pencurian fisik dan elektronik | Data senilai $ 2 miliar dicuri dan dikirim ke China |

| Edward Snowden | Orang Dalam yang Berbahaya | Pencurian elektronik | Hingga 1,7 juta dokumen rahasia dicuri |

Baca Juga : Apakah Pindah Ke Server Cloud Baik Untuk Keamanan?

Pada akhirnya kita dapat dengan jelas mengatakan bahwa pengguna akhir adalah salah satu ancaman keamanan siber teratas yang sering diabaikan. Jika sebuah perusahaan ingin tetap aman dan terlindungi, mereka harus menghadapi fakta tentang pengguna akhir yang menjadi ancaman bagi keamanan dan privasi mereka. Semakin cepat mereka menyadari fakta ini semakin cepat mereka akan dapat melindungi diri dari pelanggaran keamanan yang disebabkan semua karena pengguna akhir yang naif.