ผู้ใช้: ภัยคุกคามที่ใหญ่ที่สุดต่อความปลอดภัยของข้อมูล?

เผยแพร่แล้ว: 2018-09-15“ความปลอดภัยเป็นปัญหาของมนุษย์โดยพื้นฐาน” สกอตต์ ครอว์ฟอร์ด

ข่าวสารและบทความเกี่ยวกับการละเมิดข้อมูล การโจมตีของมัลแวร์ หรือความอ่อนแอของเราต่อการโจมตีทางไซเบอร์เป็นเรื่องปกติในทุกวันนี้ ทั้งหมดนี้มักจะเชื่อมโยงถึงกันและเกี่ยวข้องกับผู้ไม่หวังดี ช่องโหว่ของซอฟต์แวร์ การขาดการอัปเดตด้านความปลอดภัย ในการแก้ไขปัญหาบริษัทใด ให้เน้นที่การอัปเดตความปลอดภัยของฮาร์ดแวร์และซอฟต์แวร์ แต่ในเรื่องนี้ พวกเขามักจะมองข้ามหรือเพิกเฉยต่อส่วนสำคัญที่รับผิดชอบต่อการโจมตีเหล่านี้ กล่าวคือ ผู้ใช้ปลายทางที่อยู่ในองค์กร

ตกใจ? อย่าเป็นเช่นนั้น ตามที่นักวิจัย 60% ของการโจมตีทางไซเบอร์เกิดขึ้นเพราะหรือโดยตัวผู้ใช้เอง สิ่งเหล่านี้เป็นจุดอ่อนที่สุดที่ทุกองค์กรมี และจะไม่เปลี่ยนแปลงในเร็วๆ นี้

แต่ผู้ใช้ปลายทางจะรับผิดชอบต่อการโจมตีทางไซเบอร์ได้อย่างไร?

หากต้องการทราบคำตอบ เรามาดูรายละเอียดประเภทโปรไฟล์ผู้ใช้ที่อาจเสี่ยงต่อความปลอดภัยของบริษัทกันดีกว่า

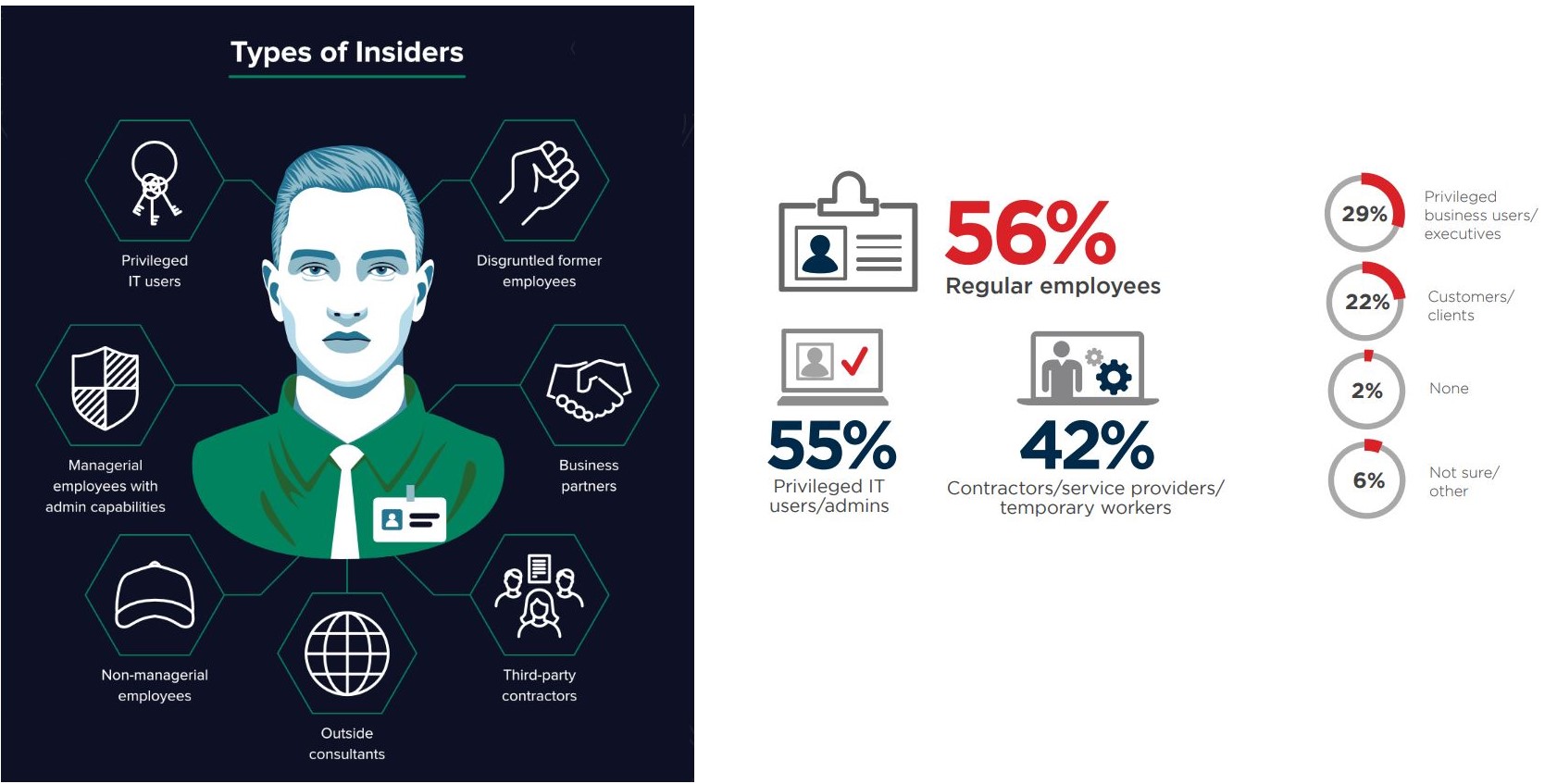

ประเภทของโปรไฟล์ภายใน

จนกว่าเราจะมองให้ลึก เราคิดว่าภัยคุกคามความปลอดภัยทางไซเบอร์ เช่น การโจมตีแรนซัมแวร์, DDoS, การโจมตีของมัลแวร์นั้นเกี่ยวข้องกับผู้ร้ายและเกิดขึ้นบ่อยครั้ง แต่ความจริงก็คือ การโจมตีทางไซเบอร์มักเกี่ยวข้องกับผู้ใช้ที่ไม่ระมัดระวัง ผู้ใช้ที่มีสิทธิพิเศษ บุคคลที่สาม ลิงก์ที่เป็นอันตราย พนักงานที่ถูกเลิกจ้าง ผู้เชี่ยวชาญด้านไอที ที่ปรึกษาภายนอก

จากการสำรวจพนักงานพบว่า 56% ของพนักงานปกติ 55% ของผู้ใช้ไอทีที่ได้รับสิทธิพิเศษ 42% ของบุคคลที่สาม/ที่ปรึกษาภายนอก 29% ของผู้บริหารและ 22% ของลูกค้าลูกค้าถือเป็นความเสี่ยงด้านความปลอดภัยที่ใหญ่ที่สุดต่อองค์กร

ข้อมูลดังกล่าวอธิบายว่าภัยคุกคามจากภายในไม่ได้มาจากคนที่ไม่ซื่อสัตย์เท่านั้น มีคนอื่นๆ ที่รับผิดชอบ และบริษัทต่างๆ จำเป็นต้องใส่ใจพวกเขาเพื่อรักษาความปลอดภัย

ประเภทของภัยคุกคามภายในต่อความปลอดภัยทางไซเบอร์

1. ผู้ใช้โดยไม่ได้ตั้งใจ

30% ของเหตุการณ์ด้านความปลอดภัยเกิดขึ้นเนื่องจากพนักงานมีความรู้ไม่เพียงพอเกี่ยวกับแนวทางปฏิบัติด้านความปลอดภัยทางไซเบอร์ เนื่องจากพวกเขาตกหลุมพรางฟิชชิ่งและจบลงด้วยการให้ข้อมูลที่เป็นความลับกับคนเลว

เพื่อทำความเข้าใจ เรามาดูกันว่าการหลอกลวงแบบฟิชชิ่งเกิดขึ้นได้อย่างไร:

ขั้นตอนที่ 1 – อีเมลจะถูกส่งไปยังผู้ใช้จากผู้บริหารระดับสูงเพื่อขอให้พวกเขาพิสูจน์ว่าพวกเขาเป็นใคร สำหรับสิ่งนี้พวกเขาต้องคลิกลิงก์ที่ได้รับในอีเมล

ขั้นตอนที่ 2 – เมื่อพวกเขาตกหลุมรักกลอุบายและคลิกที่ลิงก์ แฮกเกอร์จะสามารถเข้าถึงข้อมูลทั้งหมดที่จัดเก็บไว้ในระบบของพวกเขาพร้อมกับบัญชีอีเมลของพวกเขาได้ทันที

ตอนนี้แฮ็กเกอร์สามารถเข้าถึงทุกสิ่งที่เขาเริ่มส่งข้อความถึงทุกคนในรายชื่อผู้ติดต่อของคุณเพื่อรวบรวมข้อมูลเพิ่มเติม วิธีนี้แฮ็กเกอร์สามารถเข้าควบคุมบัญชีต่างๆ ได้ และการกระทำโดยไม่ได้ตั้งใจหนึ่งครั้งจะกลายเป็นสาเหตุของข้อมูลรั่วไหล

2. ผู้ใช้ที่ประมาท

เมื่อพนักงานพยายามหลีกเลี่ยงการรักษาความปลอดภัย นโยบายที่วางไว้เพื่อรักษาความปลอดภัยของข้อมูลก็จบลงด้วยการให้ข้อมูลทั้งหมดแก่ผู้ไม่ประสงค์ดี ตัวอย่างเช่น หากบริษัทไม่อนุญาตให้แชร์ไฟล์กับภายนอก พนักงานจะแบ่งปันงานในแอปพลิเคชันระบบคลาวด์สาธารณะโดยไม่คิดถึงผลที่ตามมา ดังนั้น จบลงด้วยการเปิดประตูให้แฮกเกอร์เข้าถึงข้อมูล

3. ผู้ใช้ที่เป็นอันตราย

บ่อยครั้งที่ผู้คุกคามรายนี้ถูกมองข้าม เนื่องจากบริษัทต่างๆ ไว้วางใจพนักงานของตน แต่เมื่อพนักงานในองค์กรได้รับแรงจูงใจจากผลประโยชน์ทางการเงินหรือเต็มใจที่จะแก้แค้นทุกวิถีทาง พวกเขากลับต้องแชร์ข้อมูลกับคนเลว

4.บุคคลภายนอก/ที่ปรึกษาภายนอก

การละเมิดบางอย่างเกิดขึ้นเนื่องจากบุคคลที่สามที่มีช่องโหว่หรือที่ปรึกษาภายนอก หากซัพพลายเออร์หรือบุคคลที่สามเข้าถึงเครือข่ายของคุณได้ ผู้โจมตีสามารถประนีประนอมระบบของพวกเขาเพื่อแฮ็คเข้าสู่เครือข่ายของคุณและเข้าถึงข้อมูลได้อย่างง่ายดาย

ตอนนี้เรารู้เกี่ยวกับประเภทของโปรไฟล์ผู้ใช้ที่ก่อให้เกิดอันตรายแล้ว ถึงเวลาที่ต้องรู้เกี่ยวกับภัยคุกคามภายในทั่วไป ผู้จูงใจ วิธีการที่แฮ็กเกอร์นำมาใช้และการละเมิดข้อมูลที่เกิดจากผู้ใช้ปลายทาง

ภัยคุกคามภายในที่พบบ่อย

พนักงานเป็นความรับผิดชอบที่ยิ่งใหญ่ที่สุดขององค์กร เนื่องจากพวกเขาเป็นผู้รับผิดชอบในการโจมตีที่เกิดจากอีเมลฟิชชิ่ง การคลิกลิงก์ หรือการดาวน์โหลดเอกสารที่เป็นอันตราย

ภัยคุกคามภายในห้าประการที่เป็นอันตรายต่อข้อมูลที่ละเอียดอ่อน

1. การใช้ข้อมูลในทางที่ผิดโดยใช้แอปพลิเคชันการเข้าถึงระยะไกล

ซอฟต์แวร์การเข้าถึงระยะไกล เช่น GoToMyPC, Citrix มีหน้าที่รับผิดชอบในการจัดการข้อมูลที่ไม่ถูกต้อง เพราะพวกเขาอนุญาตให้คนที่นั่งปลายอีกด้านเข้าถึงระบบโดยที่ผู้ใช้ไม่ต้องดำเนินการใดๆ ซึ่งหมายความว่าหากปล่อยคอมพิวเตอร์ทิ้งไว้โดยไม่มีใครดูแล แฮกเกอร์สามารถขโมยข้อมูลที่ละเอียดอ่อนได้อย่างง่ายดายโดยไม่ต้องทำอะไรมาก

เพื่อให้ได้รับการปกป้องจากภัยคุกคามภายใน องค์กรจำเป็นต้องเข้มงวดในการควบคุมความปลอดภัย จำกัดเวลาเข้าสู่ระบบจากระยะไกล เข้ารหัสฮาร์ดไดรฟ์ และสร้างบันทึกการใช้งานเพื่อติดตามการดำเนินการต่างๆ เมื่อระบบไม่ต้องใส่ข้อมูล

2. การแบ่งปันข้อมูลผ่านการส่งข้อความและอีเมล

ข้อมูลที่เป็นความลับสามารถแชร์เป็นไฟล์แนบได้อย่างง่ายดายผ่านอีเมลและการส่งข้อความโต้ตอบแบบทันที นี่เป็นภัยคุกคามร้ายแรง และเพื่อกำจัดมัน บริษัทจำเป็นต้องตั้งค่าตัววิเคราะห์เครือข่าย การกรองคำหลัก และไฟล์แนบเฉพาะ

3. การแชร์ไฟล์บนเครือข่าย P2P

การกำหนดค่าผิดพลาดอย่างง่ายก็เพียงพอที่จะทำให้ข้อมูลของคุณถูกแชร์ผ่านซอฟต์แวร์เพียร์ทูเพียร์ เช่น IM หรือ Kazaa ในการรักษาความปลอดภัยของข้อมูลที่ใช้ร่วมกัน การเรียกใช้ซอฟต์แวร์ไฟร์วอลล์พร้อมตัวกรองความปลอดภัยจะช่วยได้

4. การใช้เครือข่ายไร้สายที่ไม่ปลอดภัย

การใช้เครือข่ายไร้สายที่ไม่ปลอดภัยเป็นภัยคุกคามภายในโดยอุบัติเหตุและอันตรายที่สุด ผู้ใช้สามารถทำให้ข้อมูลตกอยู่ในอันตรายได้โดยการเชื่อมต่อกับ WIFI สาธารณะใดๆ ที่พบในร้านกาแฟ โรงแรม หรือพื้นที่สาธารณะใดๆ สิ่งที่ต้องทำคือรบกวนการถ่ายโอนไฟล์หรือเข้าถึงอีเมลเพื่อขโมยข้อมูลที่ละเอียดอ่อน

5. การแบ่งปันข้อมูลบนบล็อกหรือกระดานสนทนา

พนักงานโพสต์คำขอรับการสนับสนุน ข้อความเกี่ยวกับงานทางอินเทอร์เน็ต ซึ่งอาจรวมถึงข้อมูลที่ละเอียดอ่อน ไฟล์แนบที่อาจทำให้องค์กรตกอยู่ในความเสี่ยง

ต้องอ่าน : การทดสอบการเจาะระบบต้องใช้เวลาเป็นชั่วโมงเพื่อความปลอดภัยทางไซเบอร์หรือไม่?

ประเภทของภัยคุกคามภายใน

ภัยคุกคามภายในไม่สามารถตรวจพบได้เนื่องจากประเภทของภัยคุกคาม มี 3 ประเภทที่พบบ่อยที่สุด pf ภัยคุกคามภายใน

ประมาท: เมื่อผู้ใช้เปิดเผยข้อมูลที่ละเอียดอ่อนโดยไม่ได้ตั้งใจเนื่องจากการตีความผิดหรือความประมาทเลินเล่อ

ถูกบุกรุก: การเปิดเผยข้อมูลโดยไม่ได้ตั้งใจผ่านวิศวกรรมสังคมหรือมัลแวร์

เป็น อันตราย: เจตนาขโมยข้อมูลที่ละเอียดอ่อนหรือระบบประนีประนอมเพื่อผลประโยชน์ทางการเงินหรือการตอบโต้ทางวิชาชีพ

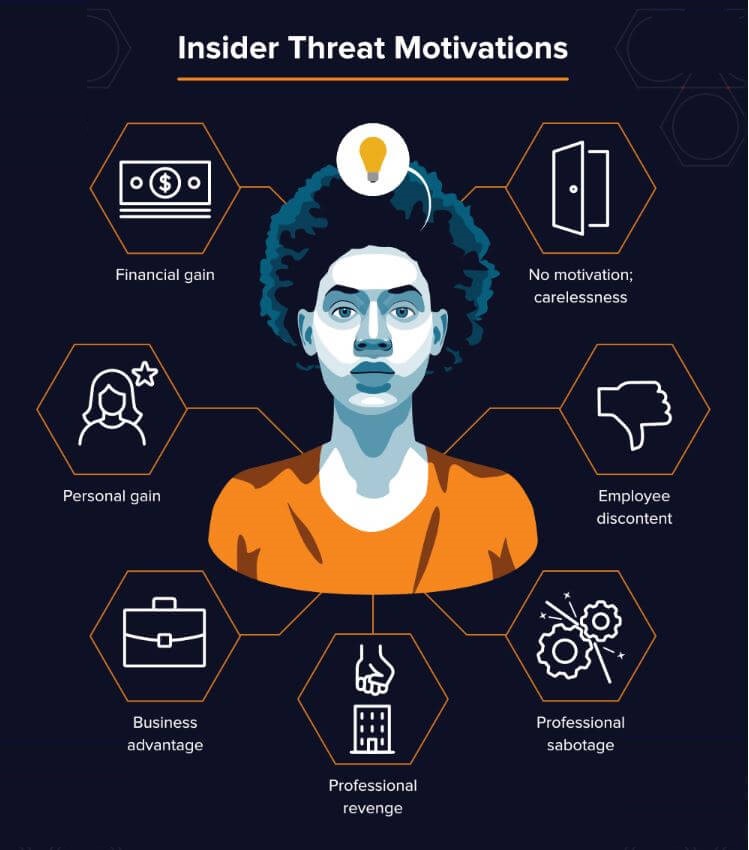

สิ่งจูงใจสำหรับภัยคุกคามภายใน

เบื้องหลังทุกการกระทำของมนุษย์มีแรงจูงใจ เช่นเดียวกับกรณีของภัยคุกคามภายใน

แรงจูงใจพื้นฐานสำหรับภัยคุกคามภายในมีดังนี้:

วิธีการคุกคามภายใน

ผู้โจมตีใช้วิธีการต่างๆ เพื่อเข้าถึงข้อมูลที่ละเอียดอ่อน ตั้งแต่อีเมลฟิชชิ่งไปจนถึงลิงก์ที่เป็นอันตราย พวกเขาใช้วิธีการทั้งหมดเพื่อหลอกล่อพนักงานที่ไม่ระมัดระวังให้ข้อมูลรั่วไหลโดยไม่ได้ตั้งใจ

การละเมิดข้อมูลที่เกิดจากผู้ใช้ปลายทาง

เราแสดงรายการกรณีการคุกคามภายในที่มีชื่อเสียง:

| บริษัท | พิมพ์ | วิธี | ความเสียหาย |

| เป้า | บุคคลภายในที่ถูกบุกรุก | ข้อมูลประจำตัวที่ถูกขโมย | รายละเอียดบัตรเดบิตและบัตรเครดิต 40 ล้านรายการถูกขโมยซึ่งทำให้สูญเสียเงิน 105 ล้านดอลลาร์ |

| Sony Pictures Entertainment | บุคคลภายในที่ถูกบุกรุก | อีเมลฟิชชิ่ง | ความเสียหาย 35 ล้านดอลลาร์พร้อมกับข้อมูลที่ถูกขโมย 100 TB |

| Gregory Chung | บุคคลภายในที่เป็นอันตราย | การโจรกรรมทางกายภาพและทางอิเล็กทรอนิกส์ | ข้อมูลมูลค่า 2 พันล้านดอลลาร์ถูกขโมยและส่งไปยังประเทศจีน |

| เอ็ดเวิร์ดสโนว์เด็น | บุคคลภายในที่เป็นอันตราย | การโจรกรรมทางอิเล็กทรอนิกส์ | ขโมยเอกสารลับมากถึง 1.7 ล้านฉบับ |

อ่านเพิ่มเติม : การย้ายไปยังเซิร์ฟเวอร์คลาวด์นั้นดีสำหรับการรักษาความปลอดภัยหรือไม่?

ในตอนท้ายเราสามารถพูดได้ชัดเจนว่าผู้ใช้ปลายทางเป็นหนึ่งในภัยคุกคามความปลอดภัยทางไซเบอร์อันดับต้น ๆ ที่มักถูกมองข้าม หากบริษัทต้องการอยู่อย่างปลอดภัย พวกเขาต้องเผชิญกับความจริงที่ว่าผู้ใช้ปลายทางเป็นภัยคุกคามต่อความปลอดภัยและความเป็นส่วนตัวของพวกเขา ยิ่งพวกเขาตระหนักถึงความจริงนี้เร็วเท่าไร พวกเขาก็จะสามารถป้องกันตนเองจากการละเมิดความปลอดภัยที่เกิดจากผู้ใช้ปลายทางที่ไร้เดียงสาได้เร็วเท่านั้น