ユーザー:データセキュリティに対する最大の脅威?

公開: 2018-09-15「セキュリティは基本的に人間の問題です」とスコット・クロフォード

最近では、データ侵害、マルウェア攻撃、またはサイバー攻撃に対する脆弱性に関するニュースや記事が一般的です。 これらはすべて相互に関連しており、悪意のある人物、ソフトウェアの脆弱性、セキュリティ更新プログラムの欠如に関連していることがよくあります。 どの会社を解決するために、ハードウェアとソフトウェアのセキュリティ更新に焦点を合わせます。 しかし、これでは、これらの攻撃の原因となる重要な要素、つまり組織内にいるエンドユーザーを見落としたり無視したりすることがよくあります。

ショック? 研究者によると、サイバー攻撃の60%は、エンドユーザー自身が原因であるか、エンドユーザー自身が原因であるとのことです。 それらはすべての組織が持っている最も弱いリンクであり、すぐに変わることはありません。

しかし、エンドユーザーはどのようにしてサイバー攻撃に責任を持つことができますか?

答えを知るために、企業のセキュリティにリスクをもたらす可能性のあるユーザープロファイルの種類を詳しく見てみましょう。

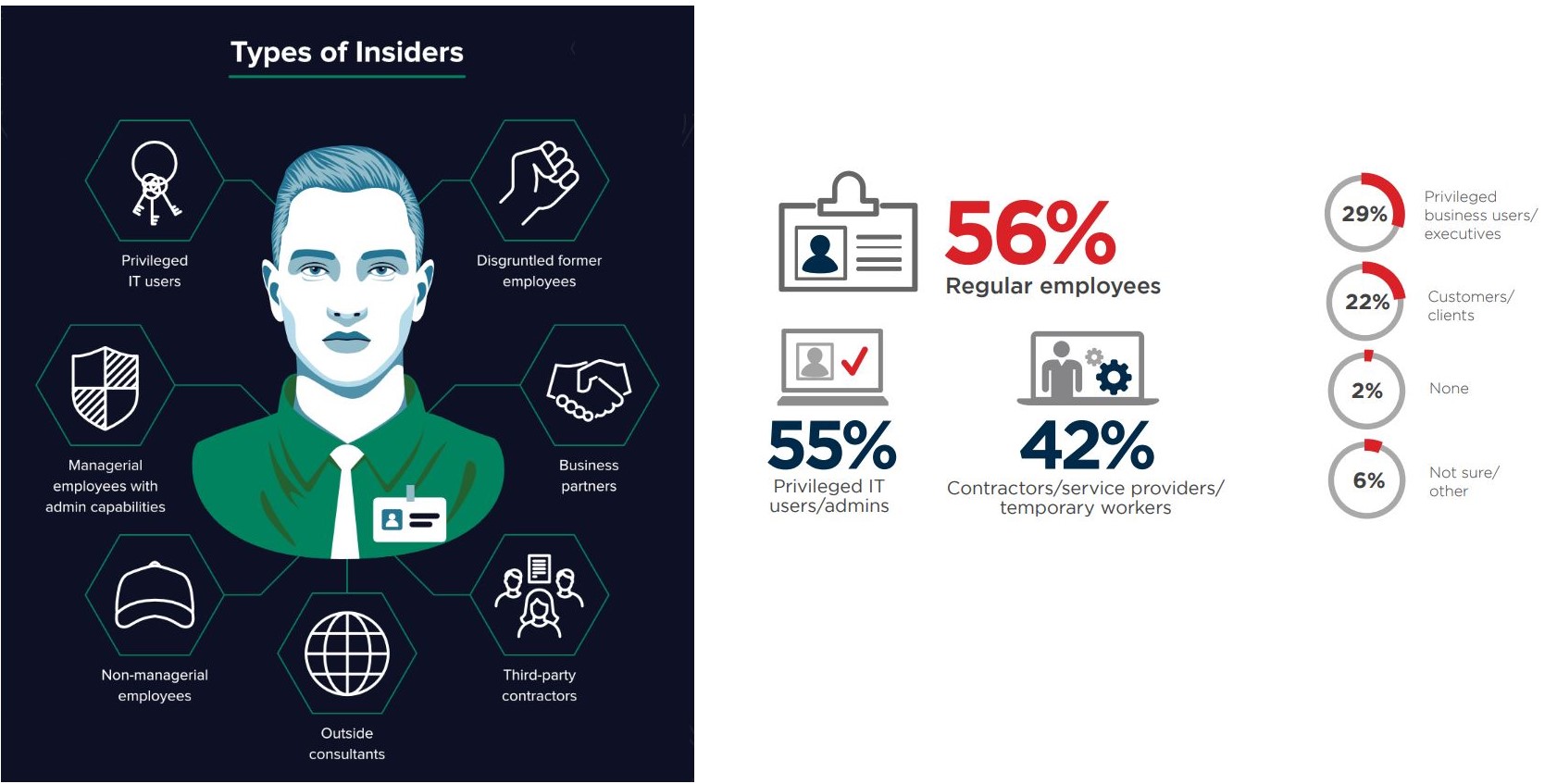

インサイダープロファイルの種類

深く見るまで、ランサムウェア攻撃、DDoS、マルウェア攻撃などのサイバーセキュリティの脅威は悪意のある人物に関連しており、頻繁に発生すると考えています。 しかし、実際のところ、サイバー攻撃は通常、不注意なユーザー、特権ユーザー、サードパーティ、悪意のあるリンク、退職した従業員、ITプロフェッショナル、外部コンサルタントに関連しています。

従業員を対象に行った調査によると、正社員の56%、特権ITユーザーの55%、サードパーティ/外部コンサルタントの42%、経営幹部の29%、顧客クライアントの22%が組織にとって最大のセキュリティリスクとなっています。

上記のデータは、内部脅威は不正な人々からだけではないことを説明しています。 責任を負う人もいますが、企業は安全を確保するためにそれらに注意を払う必要があります。

サイバーセキュリティに対する内部脅威の種類

1.意図しないユーザー

セキュリティインシデントの30%は、従業員がサイバーセキュリティの実践に関する十分な知識を持っていないために発生します。 そのため、彼らはフィッシング詐欺に陥り、悪意のある人物に機密情報を提供することになります。

理解するために、フィッシング詐欺がどのように行われるかを見てみましょう。

ステップ1-上級管理職からユーザーに電子メールが送信され、彼らが本人であることを証明するように求められます。 このために、彼らはメールで受け取ったリンクをクリックする必要があります。

ステップ2–トリックに陥ってリンクをクリックすると、ハッカーはシステムに保存されているすべての情報と電子メールアカウントにすぐにアクセスできるようになります。

これで、ハッカーはすべてにアクセスできるようになり、連絡先リストの全員にメッセージを送信して、より多くのデータを収集し始めます。 このようにして、ハッカーはさまざまなアカウントを把握することができ、1つの意図しないアクションがデータ漏洩の原因になります。

2.過失ユーザー

従業員がセキュリティを回避しようとすると、データを保護するために設定されたポリシーにより、すべての情報が悪意のあるユーザーに提供されることになります。 たとえば、会社が外部ファイル共有を許可していない場合、従業員は結果を考えずにパブリッククラウドアプリケーションでの作業を共有します。 したがって、ハッカーがデータにアクセスするためのゲートを開くことになります。

3.悪意のあるユーザー

企業は従業員を信頼しているため、この脅威アクターは見過ごされがちです。 しかし、組織内の従業員が金銭的利益に動機付けられたり、復讐するためにある程度進んだりすると、悪意のある人とデータを共有することになります。

4.サードパーティ/外部コンサルタント

一部の侵害は、脆弱なサードパーティまたは外部コンサルタントが原因で発生します。 サプライヤまたはサードパーティがネットワークにアクセスできる場合、攻撃者はシステムを簡単に侵害してネットワークに侵入し、データにアクセスする可能性があります。

これで、危険をもたらすユーザープロファイルの種類がわかりました。 一般的な内部脅威、動機付け、ハッカーが採用した方法、エンドユーザーが原因で発生したデータ侵害について知るときが来ました。

一般的な内部脅威

従業員は、フィッシングメール、リンクのクリック、または悪意のあるドキュメントのダウンロードによって発生する攻撃の責任を負うため、組織が負う最大の責任です。

機密情報に対する5つの内部脅威の危険性

1.リモートアクセスアプリケーションを使用した情報の悪用

GoToMyPC、Citrixなどのリモートアクセスソフトウェアは、情報の誤った取り扱いに責任があります。 なぜなら、反対側に座っている人がユーザーの介入なしにシステムにアクセスできるからです。 これは、コンピュータが放置されている場合、ハッカーは多くのことをせずに機密情報を簡単に盗むことができることを意味します。

この内部脅威からの保護を維持するには、組織はセキュリティ制御を強化し、リモートログイン時間を制限し、ハードドライブを暗号化し、使用ログを生成して、システムが無人のときに実行されるアクションを監視する必要があります。

2.メッセージングと電子メールを介した情報の共有

機密情報は、電子メールやインスタントメッセージングを介して添付ファイルとして簡単に共有できます。 これは深刻な脅威であり、それを排除するために、企業はネットワークアナライザ、キーワードフィルタリング、および特定の添付ファイルを設定する必要があります。

3.P2Pネットワークでのファイル共有

IMやKazaaなどのピアツーピアソフトウェアで共有されるデータを危険にさらすには、単純な設定ミスで十分です。 共有データを安全に保つには、セキュリティフィルターを備えたファイアウォールソフトウェアを実行すると役立ちます。

4.安全でないワイヤレスネットワークの使用

安全でないワイヤレスネットワークの使用は、最も偶発的で危険な内部脅威です。 ユーザーは、コーヒーショップ、ホテル、または公共の場所にある公共のWIFIに接続することで、データを危険にさらす可能性があります。 必要なのは、ファイル転送に干渉するか、電子メールにアクセスして機密データを盗むことだけです。

5.ブログや掲示板で情報を共有する

従業員はサポートリクエストを投稿し、インターネットを介して仕事に関連するメッセージを送信します。これには、組織を危険にさらす可能性のある機密情報、添付ファイルが含まれる場合があります。

必読:侵入テストはサイバーセキュリティを確保するために1時間必要ですか?

インサイダー脅威の種類

インサイダーの脅威は、そのタイプが原因で検出されません。 インサイダー脅威には、最も一般的な3つのタイプがあります。

不注意:誤解や過失により、ユーザーが誤って機密データを公開した場合。

侵害:ソーシャルエンジニアリングまたはマルウェアを介した意図しない情報の漏洩。

悪意のある:金銭的利益または専門家の報復のために機密情報を故意に盗んだり、システムを危険にさらしたりします。

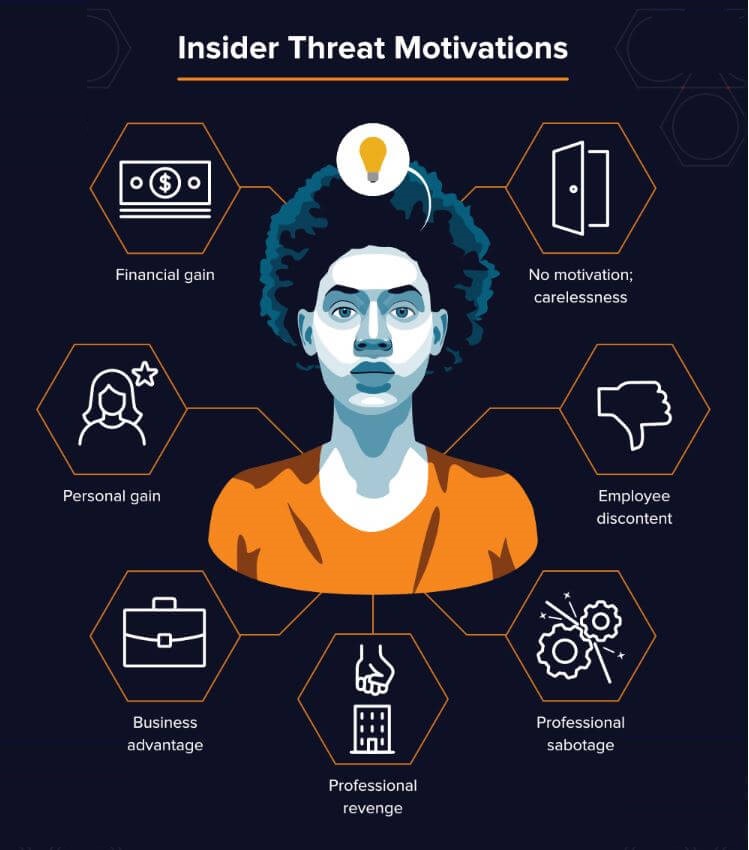

インサイダー脅威の動機

すべての人間の行動の背後には動機があり、内部脅威の場合にも同じことが言えます。

インサイダー脅威の基本的な動機は次のとおりです。

インサイダー脅威メソッド

攻撃者は、機密情報にアクセスするためにさまざまな方法を採用しています。 フィッシングメールから悪意のあるリンクまで、不注意な従業員をだまして誤ってデータを漏洩させるすべての方法を実装しています。

エンドユーザーによるデータ侵害

ここでは、有名な内部脅威の事例をリストアップします。

| 会社 | タイプ | 方法 | ダメージ |

| 目標 | 妥協したインサイダー | 盗まれた資格情報。 | 4,000万のデビットカードとクレジットカードの詳細が盗まれ、1億500万ドルの金銭的損失が発生しました。 |

| ソニーピクチャーズエンターテインメント | 妥協したインサイダー | フィッシングメール | 3500万ドルの損害と100TBの盗難データ |

| グレゴリー・チョン | 悪意のあるインサイダー | 物理的および電子的な盗難 | 20億ドル相当のデータが盗まれ、中国に送られました |

| エドワード・スノーデン | 悪意のあるインサイダー | 電子盗難 | 最大170万件の機密文書が盗まれました |

また読む:クラウドサーバーへの移行はセキュリティに良いですか?

最後に、エンドユーザーは見過ごされがちなサイバーセキュリティの最大の脅威の1つであると明確に言えます。 企業が安全を確保したい場合は、エンドユーザーがセキュリティとプライバシーを脅かしているという事実に直面する必要があります。 彼らがこの事実に気付くのが早ければ早いほど、彼らは素朴なエンドユーザーのために引き起こされたセキュリティ違反から身を守ることができるようになります。