Пользователь: Самая большая угроза безопасности данных?

Опубликовано: 2018-09-15«Безопасность — это прежде всего человеческая проблема», — Скотт Кроуфорд.

Новости и статьи об утечке данных, атаках вредоносных программ или о том, насколько мы уязвимы для кибератак, в наши дни стали обычным явлением. Все это часто взаимосвязано и связано со злоумышленниками, уязвимостью программного обеспечения, отсутствием обновлений безопасности. Чтобы решить, какие компании, сосредоточьтесь на обновлении безопасности оборудования и программного обеспечения. Но при этом они часто упускают из виду или игнорируют ключевую часть, ответственную за эти атаки, то есть конечного пользователя, находящегося внутри организации.

Потрясенный? Не будьте, по данным исследователей, 60% кибератак вызваны самими конечными пользователями или ими самими. Они являются самым слабым звеном каждой организации, и в ближайшее время это не изменится.

Но как конечный пользователь может нести ответственность за кибератаки?

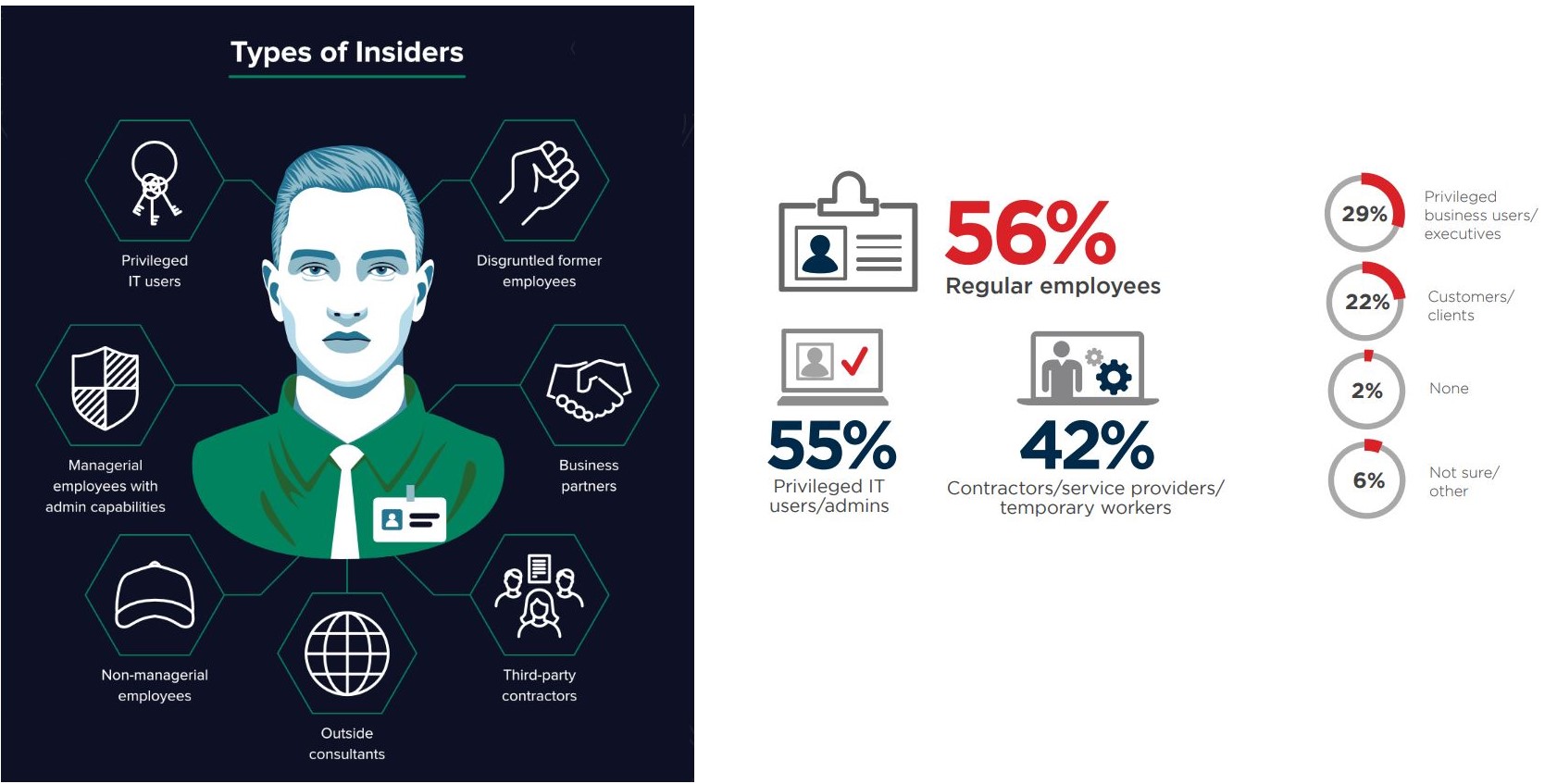

Чтобы узнать ответ, давайте подробнее рассмотрим типы профилей пользователей, которые могут представлять угрозу для безопасности компаний.

Типы инсайдерского профиля

Пока мы не углубимся, мы думаем, что угрозы кибербезопасности, такие как атаки программ-вымогателей, DDoS, атаки вредоносных программ, связаны с плохими парнями и происходят часто. Но дело в том, что кибератаки обычно связаны с небрежными пользователями, привилегированными пользователями, третьими лицами, вредоносными ссылками, уволенными сотрудниками, ИТ-специалистами, сторонними консультантами.

Опрос, проведенный среди сотрудников, показывает, что 56% штатных сотрудников, 55% привилегированных пользователей ИТ, 42% сторонних/внешних консультантов, 29% руководителей и 22% клиентов-клиентов представляют наибольшую угрозу безопасности для организации.

Приведенные выше данные объясняют, что инсайдерская угроза исходит не только от недобросовестных людей. Есть и другие люди, которые несут ответственность, и компании должны обращать на них внимание, чтобы оставаться в безопасности.

Типы внутренних угроз кибербезопасности

1. Непреднамеренный пользователь

30% инцидентов безопасности происходят из-за того, что у сотрудников недостаточно знаний о методах кибербезопасности. Из-за чего они попадаются на фишинговые уловки и в конечном итоге выдают конфиденциальную информацию злоумышленникам.

Чтобы понять, давайте посмотрим, как происходит фишинг:

Шаг 1. Пользователям от высшего руководства отправляется электронное письмо с просьбой подтвердить, что они являются теми, за кого себя выдают. Для этого им необходимо перейти по ссылке, полученной на почту.

Шаг 2. Как только они попадутся на уловку и перейдут по ссылке, хакеры смогут немедленно получить доступ ко всей информации, хранящейся в их системе, а также к их учетным записям электронной почты.

Теперь, когда хакер имеет доступ ко всему, он начинает рассылать сообщения всем в вашем списке контактов, чтобы собрать больше данных. Таким образом, хакер может получить доступ к различным учетным записям, и одно непреднамеренное действие становится причиной утечки данных.

2. Небрежный пользователь

Когда сотрудники пытаются избежать безопасности, политик, установленных для защиты данных, они в конечном итоге отдают всю информацию плохим парням. Например, если компания не разрешает внешний общий доступ к файлам, сотрудники делятся работой в общедоступных облачных приложениях, не задумываясь о последствиях. Таким образом, в конечном итоге открываются ворота для доступа хакеров к данным.

3. Злонамеренный пользователь

Часто этот субъект угрозы упускается из виду, поскольку компании доверяют своим сотрудникам. Но когда сотрудники внутри организации мотивированы финансовой выгодой или готовы пойти на все, чтобы отомстить, они в конечном итоге делятся данными с плохими парнями.

4. Третьи лица/внешние консультанты

Некоторые нарушения происходят из-за уязвимых третьих лиц или внешних консультантов. Если поставщик или третья сторона имеют доступ к вашей сети, злоумышленник может легко скомпрометировать свою систему, чтобы взломать вашу сеть и получить доступ к данным.

Теперь, когда мы знаем о типе профиля пользователя, представляющего опасность. Пришло время узнать о распространенных внутренних угрозах, мотиваторах, методах, применяемых хакерами, и утечках данных, вызванных действиями конечного пользователя.

Распространенные внутренние угрозы

Сотрудники являются самой большой ответственностью организации, поскольку они несут ответственность за атаки, происходящие из-за фишинговых электронных писем, переходов по ссылкам или загрузки вредоносных документов.

Пять инсайдерских угроз Опасность конфиденциальной информации

1. Злоупотребление информацией с помощью приложения удаленного доступа

Программное обеспечение для удаленного доступа, такое как GoToMyPC, Citrix, несет ответственность за неправильное обращение с информацией. Потому что они позволяют человеку, сидящему на другом конце, получить доступ к системе без вмешательства пользователя. Это означает, что если компьютер оставить без присмотра, хакеры могут легко украсть конфиденциальную информацию, не прилагая особых усилий.

Чтобы оставаться защищенными от этой внутренней угрозы, организациям необходимо ужесточить меры безопасности, ограничить время удаленного входа в систему, зашифровать жесткий диск и создать журналы использования, чтобы следить за действиями, выполняемыми, когда система была без присмотра.

2. Обмен информацией через сообщения и электронную почту

Конфиденциальной информацией можно легко поделиться в виде вложения по электронной почте или в системе обмена мгновенными сообщениями. Это серьезная угроза, и для ее устранения компаниям необходимо настроить сетевой анализатор, фильтрацию по ключевым словам и специальные вложения.

3. Обмен файлами в P2P-сетях

Достаточно простой неправильной настройки, чтобы скомпрометировать ваши данные, передаваемые через одноранговое программное обеспечение, такое как IM или Kazaa. Для обеспечения безопасности общих данных может помочь запуск программного обеспечения брандмауэра с фильтрами безопасности.

4. Небезопасное использование беспроводной сети

Небезопасное использование беспроводной сети — самая случайная и опасная внутренняя угроза. Пользователь может поставить данные под угрозу, подключившись к любому общедоступному WIFI в кафе, гостинице или любом общественном месте. Все, что нужно, это вмешаться в передачу файлов или получить доступ к электронной почте, чтобы украсть конфиденциальные данные.

5. Обмен информацией в блогах или на форумах

Сотрудники отправляют запрос в службу поддержки, сообщения, связанные с работой, через Интернет, и это может включать конфиденциальную информацию, вложенный файл, который может поставить организацию под угрозу.

Обязательно прочтите: Нужны ли тесты на проникновение для обеспечения кибербезопасности?

Типы внутренних угроз

Внутренние угрозы остаются незамеченными из-за их типа. Существует 3 наиболее распространенных типа внутренних угроз.

Неосторожность: когда пользователь случайно раскрывает конфиденциальные данные из-за неправильного толкования или небрежности.

Скомпрометировано: непреднамеренное раскрытие информации с помощью социальной инженерии или вредоносных программ.

Вредоносный: преднамеренная кража конфиденциальной информации или компрометация системы с целью получения финансовой выгоды или профессионального возмездия.

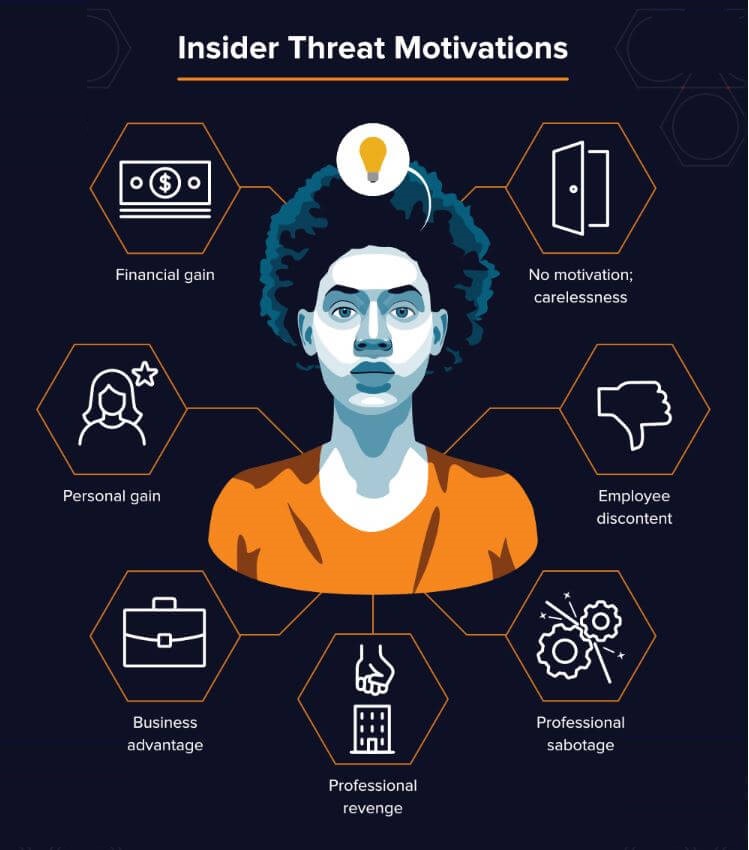

Мотиваторы внутренних угроз

За каждым человеческим действием стоит мотив, то же самое верно и в случае с внутренними угрозами.

Основные мотивы инсайдерских угроз следующие:

Методы внутренней угрозы

Злоумышленники применяют различные методы для получения доступа к конфиденциальной информации. От фишинговых писем до вредоносных ссылок, они используют все методы, чтобы обмануть нерадивых сотрудников для случайной утечки данных.

Нарушение данных, вызванное конечным пользователем

Здесь мы перечисляем известные случаи инсайдерских угроз:

| Компания | Тип | Метод | Повреждать |

| Цель | Скомпрометированный инсайдер | Украденные учетные данные. | Были украдены данные 40 миллионов дебетовых и кредитных карт, что нанесло денежный ущерб в размере 105 миллионов долларов. |

| Сони Пикчерс Развлечения | Скомпрометированный инсайдер | Фишинговые письма | Ущерб $35 млн вместе со 100 ТБ украденных данных |

| Грегори Чанг | Злонамеренный инсайдер | Физическое и электронное воровство | Данные на $2 млрд были украдены и отправлены в Китай |

| Эдвард Сноуден | Злонамеренный инсайдер | Электронное воровство | Украдено до 1,7 млн секретных документов |

Читайте также: Полезен ли переход на облачный сервер для безопасности?

В конце мы можем четко сказать, что конечный пользователь является одной из главных угроз кибербезопасности, которую часто упускают из виду. Если компания хочет оставаться в безопасности, ей необходимо признать тот факт, что конечный пользователь представляет угрозу для их безопасности и конфиденциальности. Чем раньше они осознают этот факт, тем раньше они смогут обезопасить себя от нарушения безопасности, вызванного все из-за наивного конечного пользователя.