Cómo detectar patrones oscuros y mantenerse a salvo

Publicado: 2018-05-03“La tecnología no es ni buena ni mala, sólo el pensamiento la hace así”.

La tecnología es un arma de doble filo. Tiene el poder de cambiar tanto para bien como para mal y nuestra dependencia de él invita a problemas más complicados que son difíciles de identificar y resolver. Una vez que tal problema es de patrones oscuros y la forma en que funciona. Todos nos hemos convertido en víctimas de él, pero no somos conscientes de ello porque no prestamos atención a la mayoría de las cosas que nos suceden.

Aquí discutiremos sobre esto en detalle y la forma en que funciona.

¿Qué son los patrones oscuros?

Patrones oscuros, el término acuñado por el diseñador británico Harry Brignull significa diseños en línea creados para engañar a los usuarios para que confíen en algo que no existe. Muchos sitios web y aplicaciones ocultan sus verdaderas intenciones y manipulan a los usuarios para que compren o se suscriban a cosas que no quieren.

En términos simples, podemos decir que los patrones oscuros se utilizan para beneficiar a la empresa en cuestión mediante la creación cuidadosa de elementos que desorientarán o confundirán al usuario.

Generalmente, cuando vemos un “mal diseño” pensamos en él como un error que se cometió accidentalmente. Pero con los patrones oscuros las cosas son todo lo contrario, no es un desliz. Estos errores están diseñados con un profundo conocimiento de la psicología humana y están diseñados para engañar a los usuarios, porque su interés no les importa.

¿Cómo están diseñados?

Oculte el estado del sistema: en lugar de mostrar información clave sobre el estado, ocúltela. Se puede hacer con etiquetas vagas, navegación confusa y mensajes fuera de tiempo. Por ejemplo, cuando desea registrarse en un sitio, puede encontrar fácilmente la opción, pero por otro lado, encontrar una opción de eliminación de cuenta es realmente difícil.

Lenguaje vago: en lugar de usar un lenguaje simple, usan frases o palabras intrincadas o poco concluyentes para que parezca que dicen una cosa mientras se dice otra.

Sin conocimiento adecuado: sin pensarlo mucho, las acciones completas del usuario, ya que tienen prisa por acceder a un sitio. Aprovechando este hábito, las empresas consiguen lo que quieren.

Lea también: Cómo detectar y deshacerse de aplicaciones falsas en Android

¿Cómo funcionan los patrones oscuros?

La mayoría de nosotros no nos molestamos en leer los términos y condiciones y las políticas de privacidad mientras usamos la web y esto, a su vez, permite que las empresas se aprovechen y engañen a los usuarios para que hagan algo que puedan aprovechar para su beneficio personal.

Hay muchos "patrones oscuros" en línea que lo engañan para que entregue sus datos.

Tipos de patrones oscuros

Te sorprenderá saber la cantidad de patrones oscuros que flotan en el mercado en línea y cómo se utilizan. Aquí enumeramos algunos de ellos.

1. Cebo y cambio

Cuando un usuario está configurado para hacer una cosa, pero sucede algo indeseable, es cebo y cambio. El ejemplo más común es el aviso de actualización equivocado de Microsoft para actualizar Windows 10, que se muestra en 2016.

Esta fue una llamada a la acción opcional, pero lo que hizo fue que no permitía a los usuarios cerrar el cuadro emergente de actualización. En cambio, cuando el usuario hacía clic en el botón "X", comenzaba a descargarse una actualización. Este enfoque de patrón oscuro recibió una reacción violenta de los usuarios y muchos publicaron diferentes tweets como:

¿Cerrar la ventana "Actualizar a Windows 10" ahora es igual a aceptar la actualización? Ese es un patrón bastante oscuro. https://t.co/m8hbA9tjsJ

— HolaAndy (@HelloAndy) 2 de junio de 2016

2. Confirmar la vergüenza

Confirmshaming es una táctica de conversión de sitios web muy extendida. Es el arte de insultar a tu grupo objetivo. Cuando un usuario rechaza algo, indirectamente se ve obligado a optar por hacer algo. La forma más común en la que se utiliza esta táctica es pidiendo al usuario que se registre en una lista de correo, si la rechaza empieza a sentirse culpable por ello.

3. Anuncios disfrazados

Anuncios que están diseñados de tal manera que el usuario se ve obligado a hacer clic en ellos pero no es consciente de ello. El ejemplo más común es cuando un usuario visita un sitio para descargar un software en lugar de descargar el software, los propietarios del sitio engañan a los usuarios para que hagan clic en los anuncios en lugar de descargar el producto.

En la captura de pantalla anterior, es muy difícil para el usuario juzgar cuál es el botón Descargar ahora correcto.

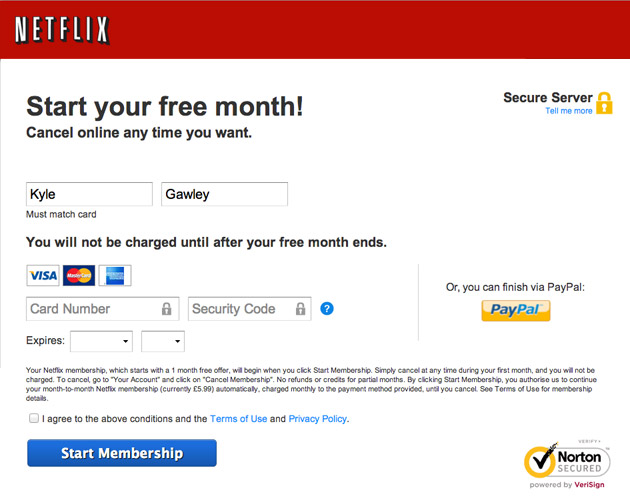

4. Suscripción Forzada

Cuando a un usuario se le cobra por un servicio, software sin previo aviso después de un cierto período y se ve obligado a seguir usando el producto y los servicios. A veces, las cosas empeoran cuando un usuario no puede encontrar la opción para cancelar la suscripción.

5. Spam de amigos

Los servicios en línea, especialmente los sitios de redes sociales, buscan el permiso del usuario para encontrar a sus amigos y realizar otras tareas. Pero en lugar de hacerlo, acceden a su libreta de contactos y comienzan a enviarles mensajes de spam haciéndose pasar por usted.

El ejemplo más famoso es LinkedIn, que utilizó patrones oscuros y fue multado con 13 millones de dólares como parte de una demanda colectiva en 2015.

6. Costos ocultos

Cuando visita un sitio para comprar algo en línea o para comprar boletos en línea, le muestran un precio determinado, pero a medida que avanza a la página de pago, el precio cambia repentinamente porque han agregado cargos inesperados como cargos de envío, impuestos, costo de mantenimiento y otras cosas. .

7. Desorientación

Es una forma de engaño en la que la atención del usuario se centra en una cosa para distraer su atención de otra. Por ejemplo, cuando intenta reservar un billete de avión, se le redirige a una página para seleccionar el asiento por el que debe pagar un suplemento. Pero si omite y continúa, lo que sucede es que ya han preseleccionado un asiento por el que querían que pagara más cuando omite el proceso, se le asigna el mismo asiento pero le hace creer que optó por no participar.

8. Zuckering de privacidad

Nombrado en honor al CEO de Facebook, Mark Zuckerberg, este patrón se usa para compartir públicamente más información de la que desea. Tiene lugar entre bastidores, por ejemplo, cuando utiliza un servicio en letra pequeña, verá los Términos y condiciones, que no lee pero acepta. Por lo general, en eso se menciona que está permitiendo que el sitio use sus datos personales como desee.

9. Suscripción forzada

El diseño facilita la suscripción a un servicio, pero no le permite darse de baja fácilmente.

10. Agregar producto adicional al carrito de compras

Esto significa que selecciona algunos productos, pero cuando está a punto de pagar, el sitio agrega silenciosamente algunos artículos más, lo que le dificulta optar por no participar e indirectamente lo obliga a comprarlos.

11. Preguntas trampa

Esta táctica es utilizada por los correos de marketing, el ejemplo más común de esto es cuando visitas un sitio y te preguntan si deseas suscribirte a la lista de correo. Los usuarios pueden optar por no participar, pero la mayoría de las veces tienen prisa e ingresan la dirección de correo electrónico sin siquiera darse cuenta de que pueden omitir el paso.

Además de estas tácticas, el patrón más común que utilizan la mayoría de los sitios para engañar a los usuarios es el candado.

El candado se considera como símbolo de seguridad, aparece en la esquina de su navegador haciéndole creer que la conexión es segura. Pero en realidad, no significa esto, significa otra cosa.

Es una práctica engañosa seguida por la mayoría de los sitios para hacerle compartir más información de la que comparte mientras se siente seguro. La mayoría de las grandes empresas siguen esta práctica para recopilar datos y engañar a los usuarios haciéndoles creer que todos los datos que comparten son seguros y no se compartirán con aplicaciones de terceros.

Debe leer: Cómo eliminar Searchfort Plus Chrome Extension

¿Todo esto te hace pensar, qué hizo que las empresas siguieran tal práctica a nivel masivo? La respuesta está en nosotros. Como no prestamos atención a las cosas que nos rodean, las empresas se aprovechan y utilizan nuestros datos para su propio beneficio. La mayoría de las veces, cuando nos enfrentamos a todos estos patrones oscuros, simplemente los ignoramos y nos enfocamos en hacer la tarea. Así, ayudando cada vez más a las empresas.