Jak rozpoznać ciemne wzory i zachować bezpieczeństwo?

Opublikowany: 2018-05-03„Technologia nie jest ani dobra, ani zła, tylko myślenie sprawia, że tak jest”.

Technologia to miecz obosieczny. Ma moc zmiany zarówno na dobre, jak i na złe, a nasza zależność od niego powoduje powstawanie bardziej skomplikowanych problemów, które są trudne do zidentyfikowania i rozwiązania. Kiedyś taki problem dotyczy ciemnych wzorów i sposobu, w jaki to działa. Wszyscy staliśmy się jej ofiarami, ale nie jesteśmy tego świadomi, ponieważ nie zwracamy uwagi na większość rzeczy, które się z nami dzieją.

Tutaj omówimy to szczegółowo i sposób, w jaki działa.

Czym są ciemne wzory?

Ciemne wzory, termin ukuty przez brytyjskiego projektanta Harry'ego Brignulla, oznacza projekty online, które mają na celu nakłonienie użytkowników do zaufania czemuś, co nie istnieje. Wiele witryn i aplikacji ukrywa swoje prawdziwe intencje i manipuluje użytkownikami, aby kupowali lub zapisywali się na rzeczy, których nie chcą.

Mówiąc prościej, możemy powiedzieć, że ciemne wzorce są wykorzystywane w celu uzyskania korzyści dla danej firmy poprzez staranne tworzenie elementów, które będą wprowadzać w błąd lub wprowadzać w błąd użytkownika.

Generalnie, kiedy widzimy „zły projekt”, myślimy o nim jako o przypadkowym błędzie. Ale z ciemnymi wzorami jest dokładnie odwrotnie, nie jest to wpadka. Te błędy są zaprojektowane z głębokim zrozumieniem ludzkiej psychologii i mają na celu oszukać użytkowników, ponieważ ich zainteresowanie nie ma dla nich znaczenia.

Jak są zaprojektowane?

Ukryj stan systemu: Zamiast pokazywać kluczowe informacje o stanie, ukryj go. Można to zrobić za pomocą niejasnych etykiet, niejasnej nawigacji i nieaktualnych wiadomości. Na przykład, gdy chcesz zarejestrować się na stronie, możesz łatwo znaleźć opcję, ale z drugiej strony znalezienie opcji usunięcia konta jest naprawdę trudne.

Niejasny język: Zamiast używać prostego języka, używają skomplikowanych lub niejednoznacznych fraz lub słów, aby wydawało się, że mówią jedno, podczas gdy mówi się coś innego.

Brak odpowiedniej wiedzy: bez zastanawiania się nad pełnymi działaniami użytkownika, który spieszy się z dostępem do witryny. Korzystając z tego nawyku, firmy dostają to, czego chcą.

Przeczytaj także: Jak rozpoznać i pozbyć się fałszywych aplikacji na Androida

Jak działają ciemne wzory?

Większość z nas nie zawraca sobie głowy czytaniem regulaminu i polityki prywatności podczas korzystania z sieci, a to z kolei pozwala firmom czerpać korzyści i nakłaniać użytkowników do robienia czegoś, z czego mogą skorzystać dla ich osobistych korzyści.

Istnieje wiele internetowych „mrocznych wzorców”, które skłaniają Cię do rezygnacji z danych.

Rodzaje ciemnych wzorów

Będziesz zdumiony wiedząc, ile ciemnych wzorów unosi się na rynku internetowym i jak są one używane. Tutaj wymieniamy kilka z nich.

1. Przynęta i przełącznik

Kiedy użytkownik jest ustawiony do zrobienia jednej rzeczy, ale dzieje się coś niepożądanego, jest to przynęta i zmiana. Najczęstszym tego przykładem jest błędna informacja o aktualizacji firmy Microsoft dotycząca aktualizacji systemu Windows 10, pokazana w 2016 r.

Było to opcjonalne wezwanie do działania, ale nie pozwalało użytkownikom zamknąć wyskakującego okienka aktualizacji. Zamiast tego, gdy użytkownik kliknie przycisk „X”, aktualizacja zacznie się pobierać. To podejście do ciemnych wzorców spotkało się z reakcją użytkowników i wielu opublikowało różne tweety, takie jak:

Zamknięcie okna „Aktualizacja do Windows 10” jest teraz równoznaczne z wyrażeniem zgody na aktualizację? To dość ciemny wzór. https://t.co/m8hbA9tjsJ

— HelloAndy (@HelloAndy) 2 czerwca 2016

2. Potwierdza zawstydzenie

Confirmshaming to powszechna taktyka konwersji witryny. To sztuka obrażania swojej grupy docelowej. Kiedy użytkownik odmawia czegoś, jest pośrednio zmuszony do podjęcia decyzji o zrobieniu czegoś. Najczęstszym sposobem stosowania tej taktyki jest poproszenie użytkownika o zapisanie się na listę mailingową, jeśli odrzuci ją, zaczyna czuć się winny z tego powodu.

3. Ukryte reklamy

Reklamy zaprojektowane w taki sposób, że użytkownik jest zmuszony do ich kliknięcia, ale nie jest tego świadomy. Najczęstszym przykładem jest to, że gdy użytkownik odwiedza witrynę, aby pobrać oprogramowanie, zamiast pobierać oprogramowanie, właściciele witryny nakłaniają użytkowników do klikania reklam zamiast pobierania produktu.

Na powyższym zrzucie ekranu bardzo trudno jest użytkownikowi ocenić, który z nich jest właściwym przyciskiem Pobierz teraz.

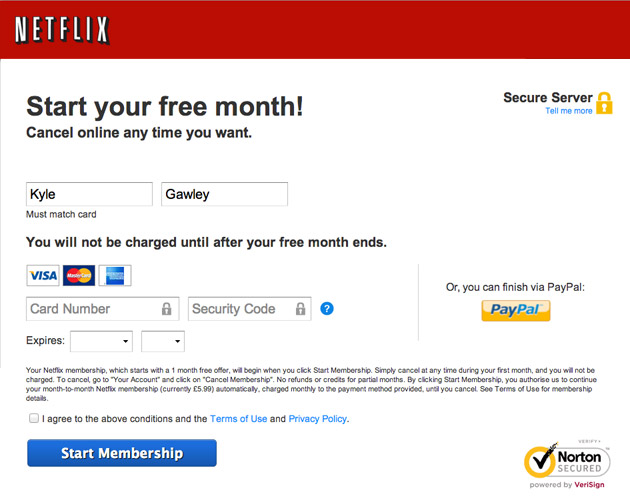

4. Subskrypcja wymuszona

Gdy użytkownik zostaje obciążony opłatą za usługę, oprogramowanie bez żadnego ostrzeżenia po pewnym czasie i jest zmuszony do dalszego korzystania z produktu i usług. Czasami sytuacja się pogarsza, gdy użytkownik nie może znaleźć opcji anulowania subskrypcji.

5. Spam znajomych

Serwisy internetowe, w szczególności serwisy społecznościowe, proszą o zgodę użytkownika na znajdowanie znajomych i wykonywanie innych zadań. Ale zamiast to robić, uzyskują dostęp do Twojej książki kontaktowej i zaczynają wysyłać im wiadomości spamowe podszywając się pod Ciebie.

Najbardziej znanym tego przykładem jest LinkedIn, który wykorzystał mroczne wzorce i został ukarany grzywną w wysokości 13 milionów dolarów w ramach pozwu zbiorowego w 2015 roku.

6. Ukryte koszty

Kiedy odwiedzasz witrynę, aby zrobić zakupy online lub kupić bilety online, wyświetlają określoną cenę, ale gdy przechodzisz do strony kasy, nagle cena się zmienia, ponieważ dodano nieoczekiwane opłaty, takie jak koszty dostawy, podatki, koszty konserwacji i inne rzeczy .

7. Wprowadzanie w błąd

Jest to forma oszustwa, w której uwaga użytkownika skupia się na jednej rzeczy, aby odwrócić jego uwagę od innej. Na przykład, gdy próbujesz zarezerwować bilet lotniczy, zostajesz przekierowany na stronę z wyborem miejsca, za które musisz dodatkowo zapłacić. Ale jeśli pominiesz i przejdziesz dalej, co się stanie, oznacza to, że już wstępnie wybrali miejsce, za które chcieli, abyś zapłacił dodatkowo, gdy pominiesz proces, przydzielono to samo miejsce, ale sprawia to wrażenie, że zrezygnowałeś.

8. Ochrona prywatności

Nazwany na cześć dyrektora generalnego Facebooka Marka Zuckerberga, ten wzór służy do publicznego udostępniania większej ilości informacji, niż chcesz. Odbywa się to za kulisami, na przykład podczas korzystania z usługi pisaną małą czcionką zobaczysz Regulamin, którego nie czytasz, ale zgadzasz się. Zwykle mówi się, że pozwalasz witrynie na wykorzystywanie Twoich danych osobowych w dowolny sposób.

9. Subskrypcja wymuszona

Projekt ułatwia subskrypcję usługi, ale nie pozwala łatwo z niej zrezygnować.

10. Dodanie dodatkowego produktu do koszyka

Oznacza to, że wybierasz niektóre produkty, ale gdy masz zamiar zapłacić, witryna po cichu dodaje kilka dodatkowych elementów, co utrudnia rezygnację i pośrednio zmusza do ich zakupu.

11. Podstępne pytania

Taktyka ta jest stosowana w mailach marketingowych, najczęstszym przykładem jest to, gdy odwiedzasz witrynę, na której pojawia się pytanie, czy chcesz zapisać się na listę mailingową. Użytkownicy mogą z tego zrezygnować, ale przez większość czasu spieszą się i wpisują adres e-mail, nawet nie zauważając, że mogą pominąć krok.

Oprócz tych taktyk, najczęstszym wzorcem używanym przez większość witryn do oszukiwania użytkowników jest kłódka.

Kłódka jest uważana za symbol bezpieczeństwa, pojawia się w rogu przeglądarki, dzięki czemu masz wrażenie, że połączenie jest bezpieczne. Ale w rzeczywistości to nie oznacza tego, oznacza coś innego.

Jest to zwodnicza praktyka stosowana przez większość witryn, która sprawia, że udostępniasz więcej informacji niż sam, ponieważ czujesz się bezpiecznie. Większość dużych firm stosuje tę praktykę, aby zbierać dane i nakłaniać użytkowników do przekonania, że wszystkie udostępniane przez nich dane są bezpieczne i nie będą udostępniane aplikacjom innych firm.

Musisz przeczytać: Jak usunąć rozszerzenie Searchfort Plus dla przeglądarki Chrome

Czy to wszystko skłania do refleksji, co skłoniło firmy do masowego stosowania takich praktyk? Odpowiedź leży w nas. Ponieważ nie zwracamy uwagi na rzeczy wokół nas, firmy wykorzystują i wykorzystują nasze dane dla własnej korzyści. W większości przypadków, gdy napotykamy te wszystkie mroczne wzorce, po prostu je ignorujemy i skupiamy się na wykonaniu zadania. Tym samym coraz bardziej pomaga firmom.