Come individuare i modelli scuri e rimanere al sicuro

Pubblicato: 2018-05-03“La tecnologia non è né buona né cattiva, solo il pensiero lo rende tale.”

La tecnologia è un'arma a doppio taglio. Ha il potere di cambiare sia nel bene che nel male e la nostra dipendenza da esso sta invitando a problemi più complicati che sono difficili da identificare e risolvere. Una volta che tale problema riguarda i modelli oscuri e il modo in cui funziona. Tutti ne siamo diventati vittime, ma non ne siamo consapevoli perché non prestiamo attenzione alla maggior parte delle cose che accadono con noi.

Qui ne discuteremo in dettaglio e il modo in cui funziona.

Cosa sono i modelli scuri?

Modelli scuri, il termine coniato dal designer britannico Harry Brignull significa design online creati per indurre gli utenti a fidarsi di qualcosa che non esiste. Molti siti Web e app nascondono le loro vere intenzioni e manipolano gli utenti affinché acquistino o si iscrivano a cose che non desiderano.

In parole povere, possiamo dire che i modelli scuri vengono utilizzati a vantaggio dell'azienda in questione creando con cura elementi che indirizzeranno in modo errato o confonderanno l'utente.

In genere, quando vediamo un "cattivo design" lo consideriamo un errore commesso accidentalmente. Ma con i modelli oscuri le cose sono esattamente opposte, non è un errore. Questi errori sono progettati con una profonda comprensione della psicologia umana e sono progettati per ingannare gli utenti, perché il loro interesse non ha importanza per loro.

Come sono progettati?

Nascondi lo stato del sistema: invece di mostrare le informazioni sullo stato della chiave, nascondilo. Può essere fatto con etichette vaghe, navigazione confusa e messaggi prematuri. Ad esempio, quando vuoi iscriverti a un sito, puoi trovare facilmente l'opzione, ma d'altra parte trovare un'opzione di cancellazione dell'account è davvero difficile.

Linguaggio vago: invece di usare un linguaggio semplice, usano frasi o parole intricate o inconcludenti per far sembrare che dica una cosa mentre ne viene detta un'altra.

Nessuna conoscenza adeguata: senza pensarci troppo sulle azioni complete dell'utente poiché hanno fretta di accedere a un sito. Approfittando di questa abitudine, le aziende ottengono ciò che vogliono.

Leggi anche: Come individuare e sbarazzarsi di app false su Android

Come funzionano i modelli scuri?

La maggior parte di noi non si preoccupa di leggere i termini e le condizioni e le politiche sulla privacy durante l'utilizzo del Web e questo a sua volta consente alle aziende di trarne vantaggio e indurre gli utenti a fare qualcosa di cui possono trarre vantaggio per il proprio guadagno personale.

Ci sono molti "modelli oscuri" online che ti inducono a rinunciare ai tuoi dati.

Tipi di modelli scuri

Sarai sorpreso di conoscere il numero di modelli scuri che fluttuano nel mercato online e come vengono utilizzati. Qui ne elenchiamo alcuni.

1. Esca e interruttore

Quando un utente è impostato per fare una cosa, ma accade una cosa indesiderabile, è esca e cambia. L'esempio più comune è l'avviso di aggiornamento fuorviante di Microsoft per l'aggiornamento di Windows 10, mostrato nel 2016.

Si trattava di un invito all'azione opzionale, ma non consentiva agli utenti di chiudere la finestra pop-up di aggiornamento. Invece, quando l'utente fa clic sul pulsante "X", inizia il download di un aggiornamento. Questo approccio al modello oscuro ha ricevuto contraccolpi da parte degli utenti e molti hanno pubblicato tweet diversi come:

Chiudere la finestra "Aggiorna a Windows 10" ora equivale ad accettare l'aggiornamento? È un modello piuttosto scuro. https://t.co/m8hbA9tjsJ

— HelloAndy (@HelloAndy) 2 giugno 2016

2. Conferma vergogna

Confirmshaming è una tattica di conversione di siti Web molto diffusa. È l'arte di insultare il tuo gruppo target. Quando un utente rifiuta qualcosa, è indirettamente costretto a scegliere di fare qualcosa. Il modo più comune in cui viene utilizzata questa tattica è chiedere all'utente di iscriversi a una mailing list, se la rifiuta inizia a sentirsi in colpa per questo.

3. Annunci mascherati

Annunci progettati in modo tale che l'utente sia costretto a fare clic su di essi ma non ne è a conoscenza. L'esempio più comune è che quando un utente visita un sito per scaricare un software invece di scaricare il software, i proprietari del sito inducono gli utenti a fare clic sugli annunci anziché a scaricare il prodotto.

Nello screenshot qui sopra, è molto difficile per l'utente giudicare quale sia il pulsante Scarica ora giusto.

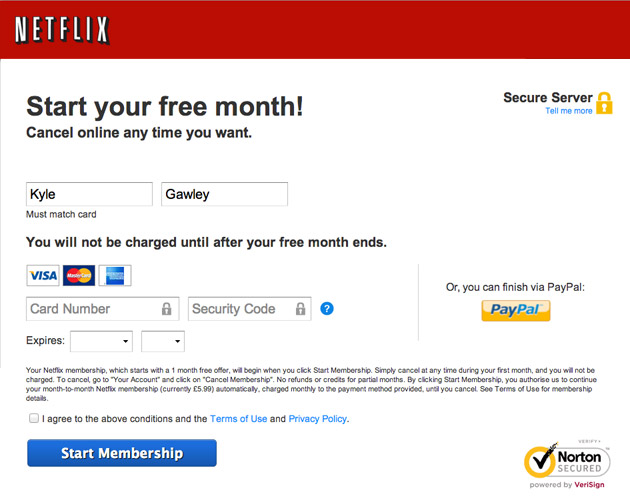

4. Abbonamento forzato

Quando un utente viene addebitato per un servizio, software senza alcun preavviso dopo un certo periodo ed è costretto a continuare a utilizzare il prodotto ei servizi. A volte le cose peggiorano quando un utente non riesce a trovare l'opzione per annullare l'abbonamento.

5. Spam degli amici

I servizi online, in particolare i siti di social network, richiedono il permesso dell'utente per trovare i propri amici ed eseguire altre attività. Ma invece di farlo, accedono alla tua rubrica e iniziano a inviare loro messaggi di spam fingendo di essere te.

L'esempio più famoso è LinkedIn che ha utilizzato modelli oscuri ed è stato multato di $ 13 milioni di dollari nell'ambito di un'azione collettiva nel 2015.

6. Costi nascosti

Quando visiti un sito per fare acquisti online o per acquistare biglietti online, ti mostrano un certo prezzo, ma mentre procedi alla pagina di pagamento il prezzo cambia improvvisamente poiché hanno aggiunto costi imprevisti come spese di spedizione, tasse, costi di manutenzione e altre cose .

7. Direzione errata

È una forma di inganno in cui l'attenzione dell'utente è focalizzata su una cosa per distrarre la sua attenzione da un'altra. Ad esempio, quando provi a prenotare un biglietto aereo, vieni reindirizzato a una pagina per selezionare il posto per il quale devi pagare un extra. Ma se salti e procedi, quello che succede è che hanno già preselezionato un posto per il quale volevano che tu pagassi un extra quando salti il processo viene assegnato lo stesso posto ma ti fa credere di aver rinunciato.

8. Privacy Zuckering

Prende il nome dal CEO di Facebook Mark Zuckerberg, questo modello viene utilizzato per condividere pubblicamente più informazioni di quelle che desideri. Si svolge dietro le quinte, ad esempio quando utilizzi un servizio in caratteri piccoli vedrai Termini e Condizioni, che non leggi ma accetti. Di solito, in quanto viene menzionato che stai consentendo al sito di utilizzare i tuoi dati personali come desideri.

9. Abbonamento forzato

Il design semplifica l'abbonamento a un servizio ma non ti consente di disattivarlo facilmente.

10. Aggiunta di un prodotto extra al carrello

Ciò significa che selezioni alcuni prodotti ma quando stai per pagare, il sito aggiunge silenziosamente pochi altri articoli rendendo difficile la tua rinuncia e costringendoti indirettamente ad acquistarli.

11. Domande di trucco

Questa tattica viene utilizzata dalle e-mail di marketing, l'esempio più comune è quando visiti un sito ti viene chiesto se vuoi iscriverti alla mailing list. Gli utenti possono disattivarlo ma la maggior parte delle volte hanno fretta e inseriscono l'indirizzo e-mail senza nemmeno accorgersi che possono saltare il passaggio.

Oltre a queste tattiche, lo schema più comune utilizzato dalla maggior parte dei siti per ingannare gli utenti è il lucchetto.

Il lucchetto è considerato un simbolo di sicurezza, compare nell'angolo del tuo browser facendoti credere che la connessione sia sicura. Ma in realtà, non significa questo, significa qualcos'altro.

È una pratica ingannevole seguita dalla maggior parte dei siti per farti condividere più informazioni di quelle che fai mentre ti senti sicuro. La maggior parte delle grandi aziende segue questa pratica per raccogliere dati e indurre gli utenti a credere che tutti i dati che stanno condividendo siano al sicuro e non verranno condivisi con applicazioni di terze parti.

Deve leggere: Come rimuovere Searchfort Plus Chrome Extension

Tutto questo ti fa pensare, cosa ha spinto le aziende a seguire tale pratica a livello di massa? La risposta è con noi. Poiché non prestiamo attenzione alle cose che ci circondano, le aziende traggono vantaggio e utilizzano i nostri dati a proprio vantaggio. La maggior parte delle volte, quando affrontiamo tutti questi schemi oscuri, li ignoriamo e ci concentriamo sul portare a termine il compito. Così, aiutando sempre di più le aziende.